KCon 黑客大会2018官网:http://kcon.knownsec.com

KCon 2018 公开议题PPT: https://github.com/knownsec/KCon

KCon黑客大会现场充满的摇滚元素,总带着人不禁想到那首《走出忧郁》中的“摇滚不死”——Rock and roll can never die.

拿黑客同玩摇滚的相比,绝对谈不上有什么相似的点,比起摇滚声嘶力竭一心要全世界都听到自己声音的呐喊,黑客更偏爱静默理性的去看待这个世界。

但把黑客精神比作摇滚精神却又有着无限的相似性,就像“聚·变”和寻回黑客精神最初原点的会议主题一样——生命不息,Hack不止。这两者根子里都无限热爱着对无尽未知的探索和对自身命运的不屈。

IC在开幕致词上提到,“KCon与传统安全大会不同,也许我们聚集的社区很小,但一定是高品质的,当大家不认为我们是一场商业会议时,我们就成功了”。

会前

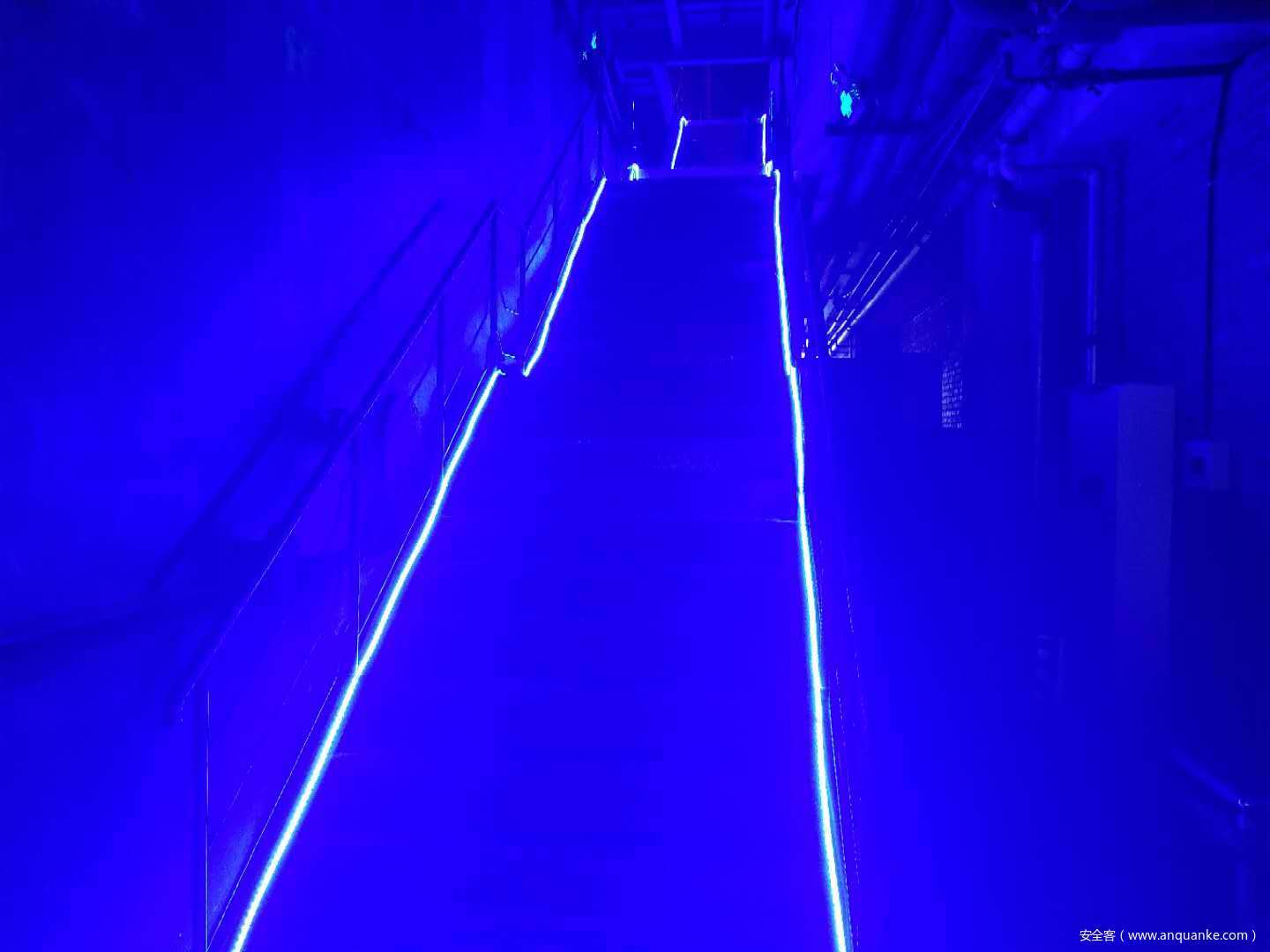

北京又到了一年中最舒适的季节,这次安全客来到北京798艺术区·东区故事 D live 生活馆,参加今年的KCon黑客大会。不得不说的是,这次KCon大会选在如此具有艺术感和极客风格的地方召开黑客大会真的很用心了。

黑客大会的名号配着站在门口一脸严肃的安保人员,让这次大会瞬间增添了许多神秘感。在前台签到完,登上极具科技感的楼梯后便到了大会会场。

SRC 英雄榜

除了往年的经典环节,今年Kcon在现场设置了SRC英雄榜,向众多致力于维护互联网健康环境的漏洞收集及应急响应平台,以及背后默默付出的白帽子致以敬意。

上榜的陌陌SRC作为国内互联网公司的安全平台的一份子,今后定会致力于与各家SRC合作,共同打造互联网的安全生态。

陌陌SRC的白帽子们C位出道

最酷炫的「Rocking Live Show」

今年最吸引人的环节,莫过于陌陌SRC独家赞助的最酷炫的摇滚音乐表演「RockingLive Show」。

KCon 大会自诞生以来,就在不竭余力地保持干货、追求有趣,除了会议本身的高品质议题分享之外,KCon还有许多炫酷的首创环节。

2015年,KCon引入了RockNight「摇滚之夜」,在演讲日首日晚间,邀请摇滚乐队与KCon所有演讲者、培训讲师、议题顾问组成员,以及赞助商、合作媒体和KCon参会者们一起,享受音乐,自由互动。

「RockingLive Show」现场

KCon 2018,此环节全新升级为「RockingLive Show」,摇滚音乐表演贯穿于两天演讲日的每一场茶歇时刻。

陌陌SRC作为KCon 2018「RockingLive Show」的独家赞助商,致力于让所有的参会者听完烧脑过瘾的干货分享之后,在视、听双重享受中完美释放。

白帽子与摇滚紧密地结合在了一起,热血澎湃,引爆会场!

今年,我们再次邀请到原创音乐组织“走唱运动”独家出演,为大家呈现了四场代表白帽子精神且富有激情与创造力的音乐盛宴。他们注重现场音乐,在发起人徐怀超的带领下不断壮大,逐渐形成了自己的特色,用他们独特的视角来诠释音符,给参会者带来了不同以往的音乐体验。

闫泽欢、徐怀超、王启、张荡荡几位歌手及乐队在两天的演讲日之中依次登场,演绎了他们的原创歌曲,乐器的重金属之声与撕裂激情的歌声响彻会场,引得现场的白帽子们振臂挥舞,一片欢乐洋溢。

也许你要说,白帽与摇滚,明明是天差地别的两个群体,但在我们看来,其实彼此是那么地相似。被冠以破坏或颓废,被外界频繁质疑,然而,这群人其实是拥有着超群创造力、无限正能量的极致灵魂。越过大家陶醉的目光,我们知道,安全和摇滚没有界限,心怀梦想的人都值得敬畏。

观众

陌陌SRC与Kcon大会设置「Rocking Live Show」的初衷是,参加一个技术大会,不是仅仅听,不仅仅是单向接收讯息,更重要的是,认识那些你想认识的人。正如KCon主办单位知道创宇CEO在开场时所说一样,KCon更有价值的地方,在于搭建了一个良好交流的平台,聚集大家的智慧,散发充满想象空间的能量,让安全行业更具生机。

Rocking Live Show正是为大家提供一个近距离接触的机会,放下拘谨与客套,随心与行业大牛无限交流,结交志趣相投的朋友。也正如陌陌安全应急响应中心所倡导的,通过不定期组织、赞助安全会议等线下活动,为广大白帽子创造线下交流沟通机会。

酷炫的现场

一场看似枯燥又严肃的技术型大会,因为有了「Rocking Live Show」而更加独具魅力。我们鼓励年轻有料的白帽登上KCon演讲台,我们也邀请年轻有才华的音乐人唱出心声。我们感谢走唱运动的倾情演出,感谢来到KCon的每一位嘉宾与参会者,会场内外,每每都是激荡的歌声与滚烫的梦想。

正如陌陌安全应急响应中心,建立完善的奖励制度、丰厚的奖金,为每一个有梦想的白帽提供一个可以展现自己的平台。

为感谢白帽子及团队为亿万陌陌用户信息安全做出的贡献,陌陌安全应急响应中心特别设立年度百万奖金池,单漏洞或情报奖励可达万元,活动期间可获取更高奖励。

陌陌SRC奖励机制

如果你今年遗憾没有前往Kcon现场,没有关系,陌陌SRC已经为你准备好2018Kcon 18大议题中的14个议题PPT。

点击阅读原文或复制下载链接

https://github.com/knownsec/KCon

只要关注陌陌安全应急响应公众号,我们会在第一时间为你送上各种大会福利,再也不怕错过盛会啦。

「MMSRC」

陌陌安全应急响应中心(MMSRC)旨在构建白帽子与陌陌安全团队的交流窗口,建立安全漏洞、威胁情报的反馈途径。为感谢白帽子为亿万陌陌用户信息安全作出的贡献,陌陌安全应急响应中心(MMSRC)特别设立年度百万奖金池,单漏洞或情报奖励最高可达万元(不含翻倍活动与额外奖励),并且不定期组织、赞助安全会议等线下活动,为白帽子创造线下交流沟通机会。

提交漏洞 | https://security.immomo.com

MMSRC | 惊喜不断

知道创宇CEO——IC在开幕式上提到,“也许大家都已有所体会,我们KCon大会与传统安全大会的不同,我们聚焦在安全新鲜血液关注的技术内容以及正真的黑客精神,也许我们的社区很小,但一定是高品质的。当大家不认为我们又是一场商业会议,而是一场有品位的黑客会议时,我们就成功了。”

那提着“寻找黑客精神原点”口号的KCon又与传统安全大会有什么真正的不同呢?也许接下来的众多干货议题会给大家一个很好的答案。

知道创宇404实验室发布

黑哥在开场演讲中介绍了知道创宇的多个实验室与其当前在做的工作。同时对实验室中几大新产品进行了介绍,其中阿伯扩Zoomeye 2018,增添了多个实用的功能。与此同时,知道创宇还同时搭建了暗网空间测绘搜索引擎,对当前暗网节点进行了抓取与测绘,同时对数据进行分析,通过暗网数据对当前网络安全性进行评估与预警。最后,黑哥宣布了从这次KCon开始开源的Web应用监测系统(Web App Monitor WAM),可以监测官方发布的程序更新,下载后自动diff并对可疑代码进行预警以便于技术人员后续分析。除此之外,还可以对官方安全通告进行监控,实时获取漏洞修复情况。

侠盗猎车——数字钥匙Hacking

Kevin介绍了他对安米一款针对老旧车型手机解锁的新型“智能钥匙”的分析和攻击过程。

在研究过程中发现,X光结果显示安米对拆卸没有做出任何的防护。在拆开设备后,发现整体结构还是比较简单明了。分析其代码实现后发现,其通信协议不但只使用了HTTP,同时代码中夹带了不少“私货”,除了有开发人员不时的吐槽和抱怨,同时还泄漏了公司中部分内网登陆地址和信息。

Kevin对当前可针对这款智能钥匙实现的攻击进行了介绍:

1.RF攻击。攻击者可干扰手机与车钥匙之间的通信,因为通讯是单向的,所以可以实现干扰攻击,重放攻击等。

2.共享功能攻击。用户进行微信共享时会泄漏密钥信息,攻击者如果获取到此信息可能会导致安全问题。同时存在授权过期问题,授权过期后除非对实体钥匙进行取消操作,否则授权用户可一直通过共享使用汽车。

3.蓝牙加密破解。逆向分析后发现“加密”算法中大量使用异或算法,而核心的Key只有一个字节,并且生成极具规律性。除此之外,还可以通过蓝牙抓包获取通讯信息,可直接窃取到敏感数据。

作为白帽子,Kevin试图向厂商通告这些安全问题,不过厂商的官方电话,邮件等联系信息均已经无法联系。

智能家居安全——身份劫持

戴中印介绍了他对当前三个厂商智能家居设备进行的安全性测试及发现的安全问题。

这次议题主要是介绍智能家居安全中的身份劫持,在智能设备的身份识别中,主要用到的是四种识别信息,分别是userid、token、deviceid和action。而身份劫持需要考虑的就是两点,其一是userid、token及deviceid的对应和伪造,其二则是action的越权。

这三个厂商的智能家居设备中,存在多种可利用的漏洞。攻击者可在公网中劫持用户的userid实现用户-云端的身份劫持,也可以在局域网中通过和设备交互窃取userid和token实现身份劫持。交互协议设计中的点也有可以利用的地方:多户一key的设计中,key泄漏后也会导致身份劫持。

智能家居App中也有不少安全隐患,最为主要的就是Webviewjs的安全问题和file域克隆问题,这些都可以导致严重的安全隐患。

工业网络安全——某款PLC远控实现

剑思庭介绍,工控网络中的PLC(可编程逻辑控制器)一直以来都是处在隔离网络中,但随着互联网的发展,越来越多的企业将器连接到互联网上,但随之而来的却有很多的安全问题。

过去PLC常采用模拟信号物理连接,现在则采用工业交换机-核心防火墙-边界路由器的方式连接到互联网。虽然核心防火墙阻断了102端口(PLC常用端口)并且路由器通过NAT改变了地址,但目前防火墙大多并不是双向阻断,因此这里便是利用电。

演讲人分享了两个工具:Snap7与Step7,分别可以实现PLC的连接与编程。利用西门子PLC的安全问题反连到攻击者,攻击者利用Snap7连接到PLC,并利用Step7对PLC进行编程与控制,植入DB FB(Function Block)功能块对PLC实施具体攻击。

与之前Blackhat上分享的PLC攻击不同,这种攻击方式如果植入顺序正确,不会导致PLC重启,从而大大增强了攻击的隐蔽性。

最后,演讲人介绍了5种方法对抗这种攻击方式:1.最有效的措施是对PLC实施网络隔离与物理防御。2.对项目及授权进行加密。3.防火墙对出口同样进行防护操作。4.切断对PLC的直接接入,并设置DMZ。5.对PLC接入实现身份认证。

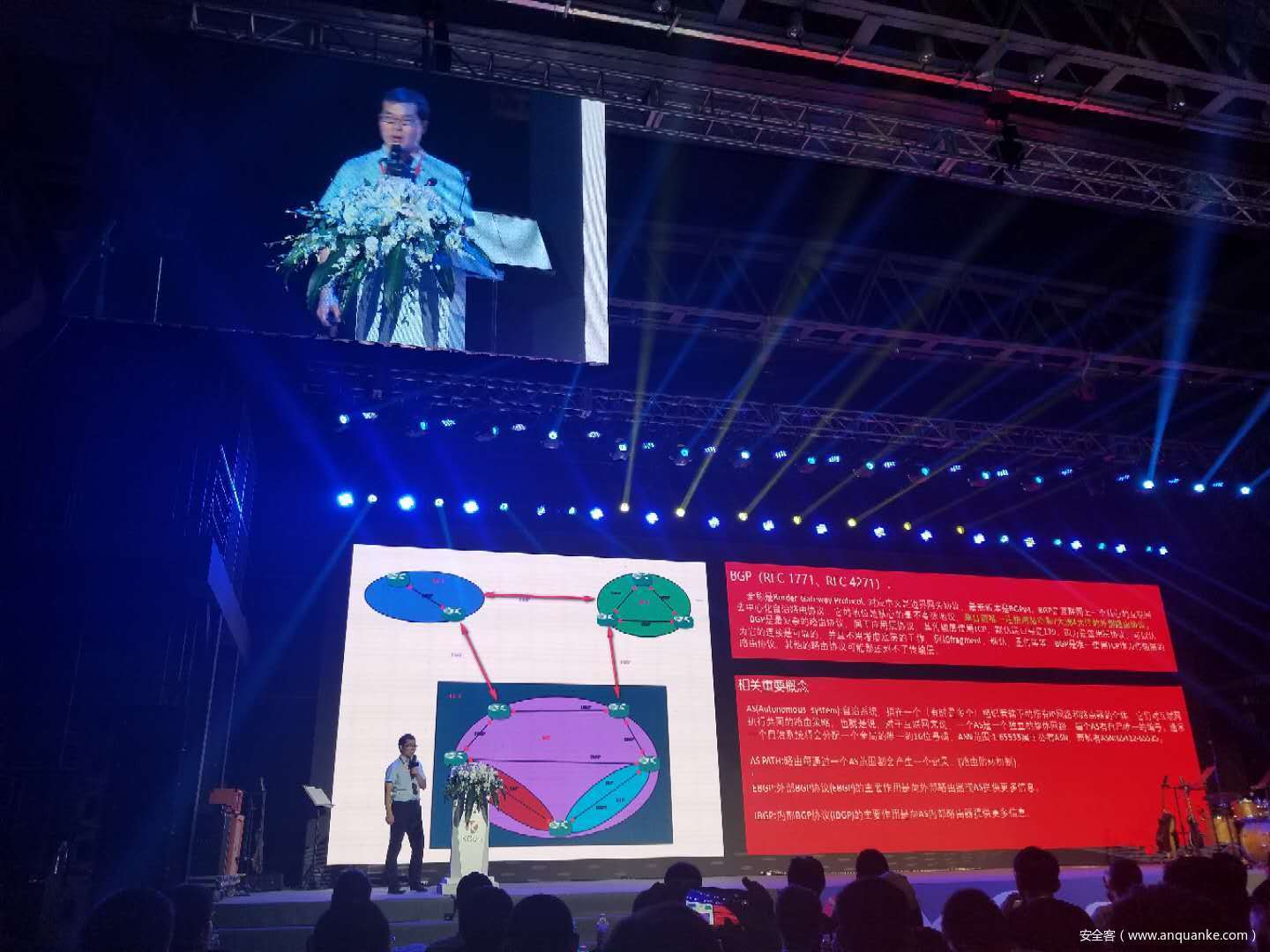

BGP安全之殇

《BGP安全之殇》及demo视频下载地址:https://mp.weixin.qq.com/s/GhmPpxZjMaI9GUlAKw7wtA

PPT地址:https://yunpan.360.cn/surl_ydG9uaYy8eR (提取码:c210)

张玉兵首先为参展嘉宾介绍了BGP相关基础和要点,接着介绍了历史上五大BGP相关安全事件。在这五起事件中,有因为失误造成的,也有黑客攻击造成的,相同点是每次事件都有巨大的影响和经济损失。

BGP协议中有三个原则,而这三个原则中存在一定的设计缺陷,易导致BGP劫持发生。演讲人介绍了针对当前BGP协议的三种攻击方式,分别为BGP前缀劫持、AS Path劫持以及路由泄漏。

首先BGP前缀劫持则分为三种劫持方式:

1.BGP前缀劫持是指对外宣告不属于自己但属于其他机构未被宣告的地址进行劫持。

2.近邻AS通告抢夺是指利用物理地址临近宣告不属于自己的网络劫持近邻网络。

3.长掩码抢夺是指利用BGP的第三个原则(路径长掩码更容易被选择)劫持全网段流量(又称虹吸效应)。

其次是AS Path劫持是利用AS_PATH prepend可任意修改,可通过增加其穿越AS数量降低其路由优先级,将数据流量赶向目标网络进行劫持。

最后则是路由泄漏问题。如果路由通告传播到范围外就会造成源网络、被指向网络、BGP穿越或中间人攻击等问题。

除此之外,还有一些较为重要同时也可能出现安全漏洞的点,比如BGP中的TTL modify。因其支持自定义修改,可在进行中间人攻击时修改TTL使得跳数正常从而增强攻击隐蔽性。

BGP在网络中举足轻重,自然也应积极对其进行检测与防御。简单的traceroute可查看TTL相关信息,和正常信息比对后可发现一定的劫持问题。其次是由权威机构维护的BGP路由表,可进行实时比对监测,如果有异常数据则可能存在BGP劫持。最后,BGP更新日志如果短时间有大量数据,同样有可能存在劫持攻击。

防御则可使用白名单策略形式进行防护,从协议中解决也是一种思路,当前有RPKI与BGPsec利用路由表中AS数据进行签名并传播,利用可信第三方来保护BGP安全。

最后对BGP相关攻击做出相关的预测:

技术可行性:利用劫持技术控制目标网络流量,分而治之。

战术可行性:衔接分类流量,针对不同类型分别处理。1.明文监听。2.加密通讯信任关系降级攻击。3.加密数据通讯监听。

我国当前网络通讯安全情况也有较大问题,暴露的节点大多都没有加密,算上信任降级攻击后这个规模会更恐怖。

虽然目前已经可以从协议上进行一定的检测与防护,但对设备资源要求较高,很难在短时间进行更新与配置迭代,部署将是一个非常长期的过程。因此这些攻击将在未来是非常严重的安全隐患。

短网址的攻击与防御

彦修从一次生活事件入手,进行短网址爆破后发现其中泄漏了非常非常多的信息,并将在之后的演讲中一一进行说明。

首先是介绍什么是短网址,其实每个人都或多或少见过短网址,现在已经广泛用于邮件、社交平台和短信等,最经典的莫过于微博的t.cn。目前国内有多家自用短网址服务,同时也有很多第三方平台提供短网址服务。

接着介绍了当前短网址开源的实现方式,当前短网址有三种实现方式:1.进制算法。2.随机数算法。3.哈希算法。

然后就可以进行攻击猜想与测试了,第一种自然是最为简单粗暴的爆破方式。虽然很简单,但仍然可以通过这种方式获取到非常多的信息。不过爆破过程中需要注意的问题是需要对生成算法进行识别,识别后才能更有效率预测短网址进行高效爆破。演讲人爆破所得大概有这几种信息:1.个人信息。2.合同信息。3.密码信息。除此之外,还有邀请链接等短网址,可以爆破后进行批量注册来薅羊毛。

短网址攻击面远远不止于此,得益于现在广泛的应用,它的攻击面可以很方便得进行扩展。比如在长网址转换为短网址时,如果过滤不严谨会造成SSRF,当然在获取title和展示页面时也会存在XSS攻击,或者在拼接查询时造成SQL注入(虽然并没有什么卵用)。

为了对抗这些攻击,短网址服务器端一定要做好防御。亡羊补牢为时不晚,可以添加IP黑名单(也没有什么卵用)、对包含权限、敏感信息短网址过期处理以及增加二次鉴权。

识“黑”寻踪之内存取证

Windows内存取证一直是比较受重视的技术,在各种分析中可以起到关键的作用。伍智波此次演讲就是将Windows内存取证的方方面面分享给参会嘉宾。

演讲者首先介绍了内存取证的历史和发展。接着简单说明一下三大内存管理机制:

1.虚拟地址空间管理机制。

2.物理页面管理机制。

3.地址转译和页面交换机制。

基于以上这种内存管理机制,则有以下常用的内存获取方法:

基于用户模式程序,内核模式程序,系统崩溃转储,操作系统注入,系统休眠文件,系统冷启动,虚拟化快照,硬件获取等。其中比较重要的就是基于内核模式程序,系统崩溃转储和虚拟化快照内存提取方式。

基于内核模式程序提取内存常用Dumpit、Redline和RamCapturer等,为了对环境影响最小,通常此类程序大小都会非常小。基于系统崩溃转储的内存获取则是通过系统设置后保存内存转储文件。最佳的内存获取是虚拟化快照的方式,简单且影响最小。提取内存后则需要对内存数据进行分析,目前常用的有Rekall、Redline和Volatility等。

议题的重点内容是某次实际攻击活动中内存取证分析,某单位网站遭到攻击页面被篡改,应急则需要对服务器进行调查取证。而勘查后发现Windows事件日志功能已经被关闭,同时服务器accesslog已被清除,但在日志集群上恢复了流副本。

但对accesslog分析后发现并没有Web攻击数据或webshell连接日志,这时候便需要内存取证来分析。(取得镜像为物理内存与页面交换文件的内核级内存完整镜像)。

内存分析过程中发现虽然短时间并没有可疑网络连接,但历史进程信息中发现有名为update.exe的可疑进行运行了三天之久。提取该程序后发现其为易语言编写的逻辑炸弹,在达到时间条件后换上黑页。

在对恶意程序溯源后发现是三天前通过webshell卸乳的,而webshell则是通过文件上传漏洞植入服务器中。至此,应急结束,而内存取证也在此次分析溯源过程中起到了一定的作用。

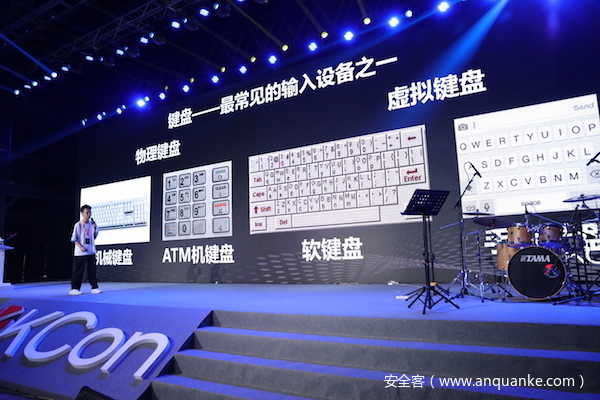

射频攻击——从键盘钩子木马到无线键鼠套装劫持

键盘是最常见的输入设备,而此次石冰演讲的主题则是利用木马最终实现键盘的劫持。演讲人首先介绍了编码键盘与非编码键盘的区别:即其内部控制电路实现是否完全由硬件完成。目前因为便于重定义等便利性,非编码键盘目前广为流行。

接着介绍目前对于键盘相关的利用方式,过往的攻击常常是利用键盘钩子木马(Keylogger),而现在市场上有很多无线键盘,无线则无形中扩展了它的攻击面,通过射频技术将键盘实体引入了攻击链中。现在就已经有一些针对无线键盘的攻击方式,大多为利用射频通信技术对常见的无线键鼠套装进行攻击。

在攻击之前首先要了解Windows中的事件驱动模型,操作系统感知输入输出设备状态变化是在IO设备和操作系统中,而钩子则是拦截系统和应用程序中的消息。钩子分为线程和进程钩,利用创建钩子函数中的参数来分别设置和区分。攻击需要用到三步:设置、释放和继续钩子,设置到键盘操作中,则可以对用户案件进行记录、屏蔽和修改。

现在话题转到新的无线键盘劫持上,无线键盘通常分为2.4GHz和蓝牙协议,大多无线键盘都采用简单转换的方式,将普通消息通过射频器发送到计算机上。恰恰就是这个过程被黑客盯上后,会有极大的安全隐患。最常见的问题就是中间人攻击,可录制射频信息或进行重放攻击

最后是实际的设备测试,对罗技220进行了无线安全性测试。演讲者利用nRF24LU1对键盘和计算机间的通信进行了扫描和嗅探,接着进行数据采集、重放及中断。接着可以对通信数据等分振幅图,到处数据,并设置阈值转二进制串比对后匹配按键。

针对此类攻击的安全建议则是通过软键盘保护敏感信息或利用其他登录方式。厂商则需要利用加密等方式保护键盘和计算机间通信。

数字钱包安全性分析

此议题为看雪安全论坛上曾演讲过的议题,此次又加入了新的研究内容。演讲人首先短暂介绍了数字钱包的简介、定义和分类。第二部分则是此次演讲的重点:基于Android的软硬件钱包。

首先是硬件设计的分析:硬件设计、固件信息、存储数据以及相关的硬件设置。接着是芯片安全的分析:在MTK芯片组中存在漏洞,利用该漏洞可实现提权并获取敏感信息,打开USB调试,更改IMEI甚至烧录自己的Android系统。因为MTK市场占比极高,所以其影响极大。目前很轻松就能实现的是对App添加监控代码试图窃取交易口令并进行下一步攻击。

第三部分是国外主流硬件钱包安全性分析。其一是STM32系列芯片的内存结构分析,内存保护机制分析以及过内存保护机制方法。其二是固件及代码对应分析。其三是硬件安全设计分析。接着演讲者展示了针对MCU可篡改的攻击思路。第四部分则是数字钱包下一步研究计划。

Chakra内核非JIT漏洞与利用

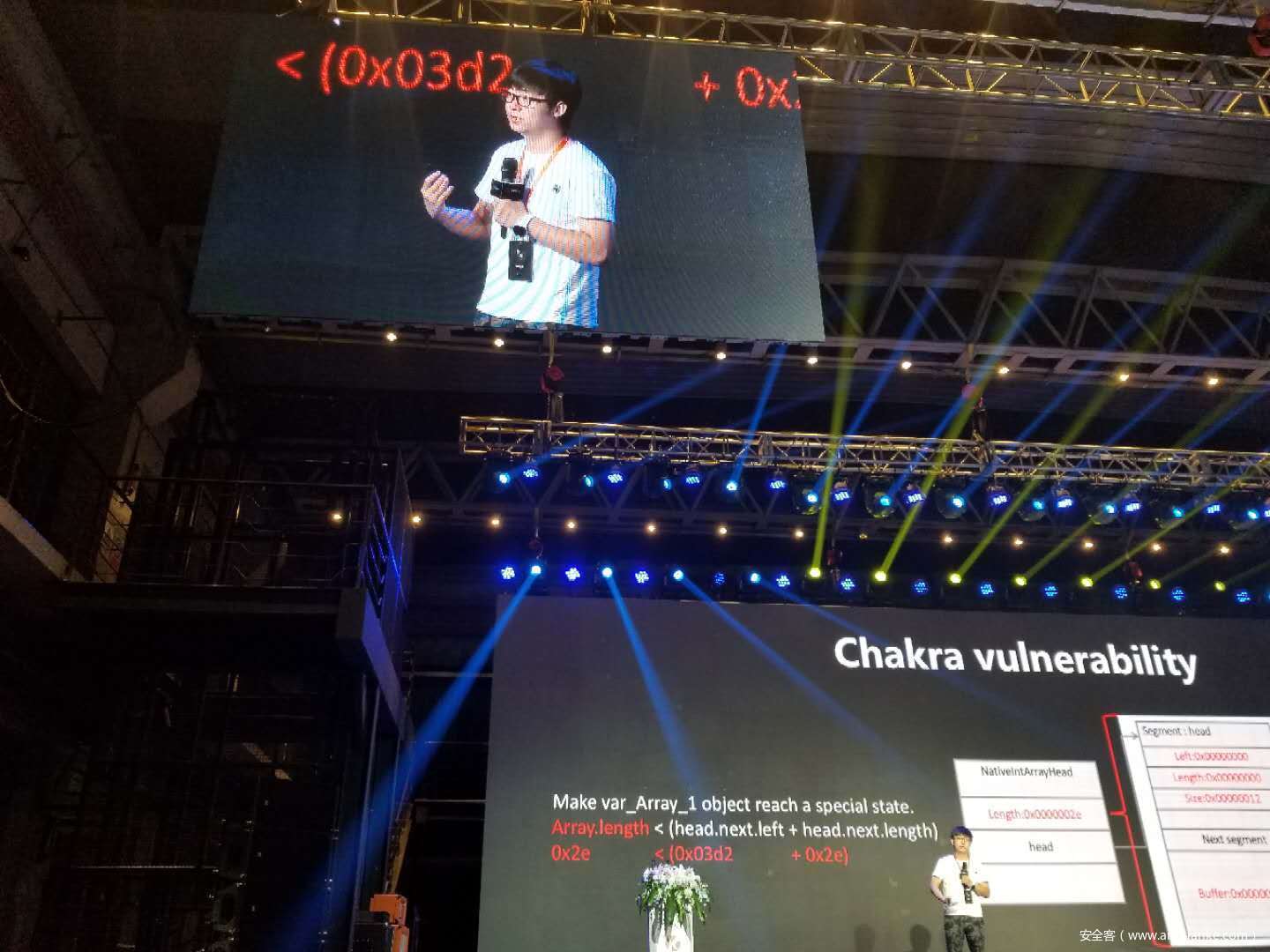

现在大多研究都集中在Chakra内核的JIT部分,但实际上非JIT部分也有很多可挖掘的点,此次宋凯演讲主题便是Chakra内核中的一个非JIT漏洞。演讲人介绍了他为参加Pwn2Own而准备的Chakra漏洞,虽然这个漏洞最终并没有用上,但它非常经典且是一个Chakra内核的非JIT漏洞因此在此次演讲中呈现给参展嘉宾。

在正式开始前,需要先介绍一下NativeIntArray的数据结构和内存中的存储情况。漏洞实际上是因为开发过程中出现了与设计意图相悖的内容,Array.length小于其内容长度之和。单看这个并不会有太大的影响,虽然产生了溢出,但只是size变小,buffer中依然是初始化内容。

要想继续利用这个问题,可以用ConvertToJavascriptArray创建新seg,而在这个过程中则依靠上面的问题实现了越界访问。实际利用中,用另一个同样大小的seg放在后面用特殊方法写数据即可。最终还能从局部读写达成内存任意读写。

发现漏洞之后其实还需要一系列的绕过过程,首先便是ASLR的绕过。利用刚才的内存读写能力使用Module地址绕过即可,而DEP绕过现在并不复杂。

CFG绕过借助它没有保护栈,利用栈绕过即可。CIG绕过采用自己加载的方式即可。ACG绕过可通过rop切换栈,借其设置参数,return到可控api取值即可。

WASM双刃剑机制剖析与逆向

WASM产生是为了解决前端编程中无法解决的问题——JS效率低、浏览器无法实现复杂功能以及低渲染效率。除了能解决这三个问题外,它还拥有很多新的特性。赵光远此次便介绍WASM的优劣势与原理分析。

简单介绍后便是此次的重点内容:编译及反编译。本节主要内容为WASM编译与反编译的流程及其中重要的数据结构。

下一部分是WASM挖矿功能,得益于WASM本身高效特性及难以监测的特性,现今广泛用于浏览器插件中等位置来挖矿。

最后是WASM将来的展望,它高效特性将广泛应用在游戏、VR等方面。但与此同时,运行在JVM中导致JS无法监测到其状态与内容,大多安全产品对其也没有解析与防御,安全性方面也将面临极大的挑战。

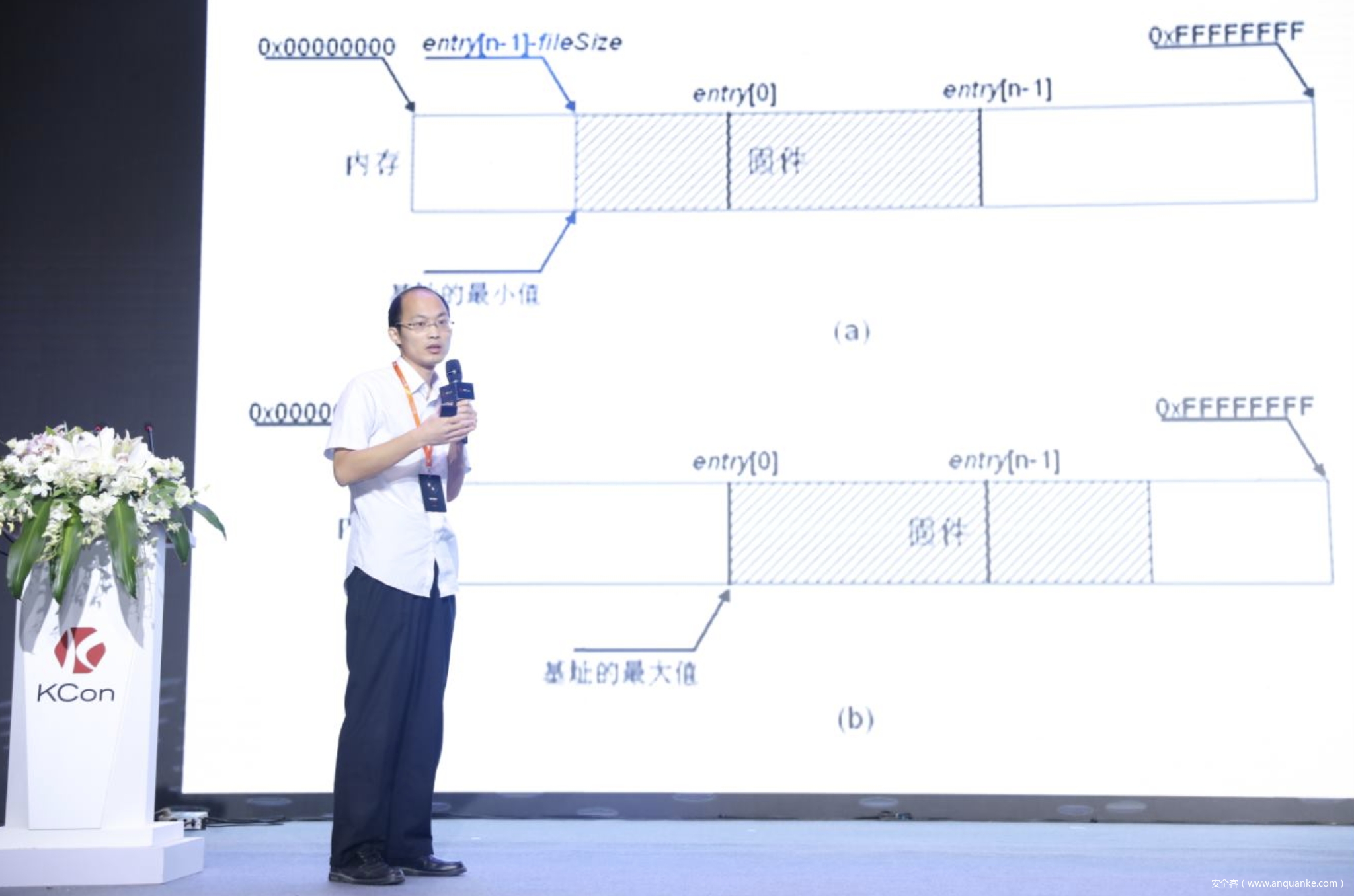

如何优雅地获得ARM固件装载地址

议题首先提出了三个问题:什么是装载地址?为什么选择ARM?为什么需要装载地址?ARM装入内存的基地址便是装载地址,其次ARM架构占据了大量市场,最终反编译过程中装载地址很重要。因此,此次议题便讨论获得ARM固件装载地址的详细过程。

如今大部分时候使用人工方法获得地址,人工定位装载地址方法大概有四种;

1.针对未知格式文件人工推理线索。

2.判定MIPS固件装载地址进行推理。

3.利用MIPS固件解压代码推理。

4.使用硬件调试器连接PLC挂起时人工调试。

人工方法费时费力,而自动化方法就可以很好的解决这个问题。第一个自动化方法是基于函数入口表获取装载地址。其中函数入口表算法可使用FIND-FET,利用相邻函数指针变量树木、内存单元数目和滑动窗口大小进行识别和计算。

得到函数入口表详细信息后可算出基址大概范围,如果其中包含有二进制序言部分,那么很有可能就可以确定候选基址。接着可以测试其他函数入口表,如果大多测试结果都为同一个候选基址,那么很可能它就是装载地址。

在接下来的过程中,最重要的就是阈值T,其取值与二进制序言有关,经过演讲人的测试,阈值取40%为当前最佳。在此阈值测试下,绝大部分固件都成功自动化找到了真正的装载地址。

但是在这种自动化过程中,固件头部会对定位基址造成干扰。接着,还有0xB5会对候选基址计算产生极大的影响。

接着介绍第二种方法,基于字符串地址集合的定位。这种方法利用字符串偏移量集合和LDR加载字符串地址集合进行合并计算,加载地址减去偏移量地址形成矩阵统计后,出现次数最多的就是装载地址。同样,用这种方法进行测试,大部分固件都成功自动化获取了装载地址。

最终总结自动化失败过程中的因素,压缩、加密、不含函数入口表、较少或没有字符串或使用ADR指令加载字符串都会导致自动化获取装载地址失败。

Kerberos攻击

演讲人首先简单介绍了身份验证的过程,包括传统账号密码认证、挑战认证(例如NTLM)以及今天的重点Kerberos。Kerberos是基于票据的认证方式,这种认证方式核心是票据与KDC印章,而票据又分为普通票据和TGT票据。

针对其中的TGT,可以有三种攻击方式:

1.域内用户枚举。用户不进行预身份认证且进行相关配置,即可获得TGT票据。

2.TGT Session Key离线爆破。与第一种相同,针对配置了不需预认证的账户可离线爆破session key。

3.Pass the key。因为设计流程所以不需要最终获得明文密码,只需key便可通过身份验证。

接着是TGS协议,传输TGT票据后附带Session Key。

攻击TGS协议经典的方法便是黄金票据(Golden Ticket)。其主要利用TGS-REQ向KDC申请服务Server SMB服务的票,并借助Kerberos服务进行离线爆破服务启动账号明文密码。获得明文密码后可进行后续攻击或制作白银票据。

最后介绍了AP协议和Kerberos委派,以及白银票据和黄金票据攻击的对比,又引申出了受限/非受限委派以及变种黄金票据攻击。

Python动态代码审计

演讲人从几个方面介绍了公司在代码审计过程中总结的要点与自动化过程经验。

首先是代码审计的流程,根据演讲者的经验总结如下:

1.代码运行环境。

2.IDE。

3.调试工具。

4.网络抓包工具。

5.浏览器插件。

6.数据库相关处理。

第一部分是数据库相关内容,而其中最为重要的就是各种日志。

第二部分是危险与敏感函数/参数,这一部分就需要Hook相关模块进行劫持。

第三部分则是利用Auditd审计文件读写操作。

第四部分是HTTP盲攻击。

第五部分也是最后一部分是半自动化代码审计。

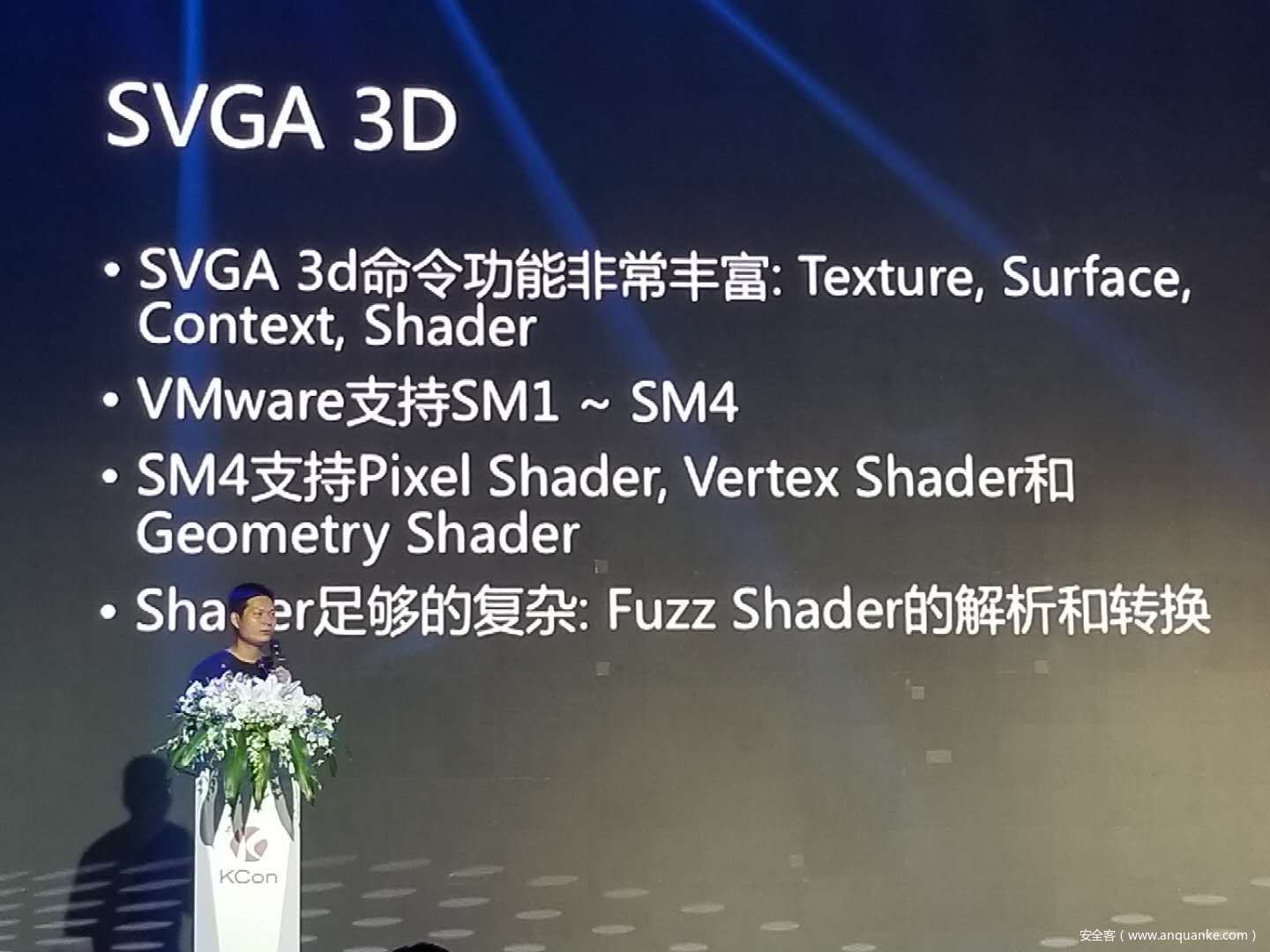

From Grahpic Mode To God Mode: Vulnerabilities of GPU Virtualization

各大虚拟化平台中,GPU 的虚拟化都是一个重要的功能. 不同的厂商其实现方案也有很大的差别。

此次议题中,Rancho Han以 Hyper-v 和 VMware 为例,揭示虚拟化平台是如何支持图形显示的3D 加速功能的。

然后,Rancho Han从多个维度分析 GPU 虚拟化实现过程中的安全问题. Rancho Han详细剖析这些攻击面的发掘过程,并披露几个最近的真实漏洞案例。

最后,根据厂商的修复情况,Rancho Han演示了一个漏洞利用的实例。

Hacking You Without Password

如今Oauth在各个平台应用已经越来越普遍,Oauth2有几个非常方便的特点:节省注册时间、登录方便快捷、免记复杂密码。2代相比初代在安全性上已经提升了很多,其中最为主要的变化是多了增加授权码到换取访问令牌的过程。

当前Oauth采用的授权方式有Web授权与应用程序授权,同时采用的安全机制是白名单配置方式。但目前这个机制中存在不少不安全的因素,演讲人介绍了自己发现的一个Oauth token泄漏漏洞,将泄漏token注入Cookie后可实现登录凭证窃取。还有一个漏洞是如果网页上存在XSS,便可以利用到Oauth中,同样也会泄漏token后实现登录凭证窃取。

综合总结流程为:

1.攻击者制作钓鱼页面获取真实页面二维码。

2.攻击者将钓鱼页面发给受害者。

3.受害者扫码完成登录后攻击者获取受害者token。

4.攻击者窃取到登录凭证完成登录。

实现凭借登录凭证登录后可获取好友列表、发送消息、接收消息等,存在相当大的安全隐患。

除了token泄漏,API泄漏同样值得关注。有了API之后,就可以看到消息管理、发送以及账户相关信息,会有相当大的影响。在今年2月份就发现了Google存在这个问题,但Google当前认为state已经加密所以不存在安全隐患,目前很多人也在关注这一方面。

在最后,演讲人给出了当前常用的绕过方式。而在防御和修复方向,则需要对授权进行时效性设置,有效性设置以及增强白名单配置。

智能合约开发中的SDLC安全实践

智能合约如今越来越火,但智能安全合约的名字并不说明其本身真的安全,而在智能合约安全研究中,最为重要的就是代码审计。

演讲人首先介绍了常见的几种智能合约的安全问题:

1.智能合约不遵守协议。

2.智能合约没有证书。

3.智能合约缺乏工业标准和引导。

4.智能合约当前还缺乏实践。

而智能合约应和正常的软件开发一样,需要完整的开发生命周期,这也就是提出SDLC的初衷。

Web开发过程的生命周期对智能合约开发有着很大的借鉴意义,经过探讨后,SDLC开发生命周期如下:

1.威胁评估。了解风险并做出预测和应对防御措施。

2.安全需求。安全需求应提前定义并形成文档。

3.开发教育。开发人员应了解主要漏洞和攻击方式。

4.私钥管理。私钥的管理方式设计与安全性。

5.QA测试。测试与修复、质检过程。

6.安全测试。按照安全需求进行测试以及审计过程。

7.协议。合法的协议保证安全性,同时列出需要审计的安全需求,还需要像PCI、DSS一样的技术协议要求。

最后总结,安全合约目前需要一个真正规范的开发流程,于此同时,开发人员还应积极和安全人员合作完成开发过程提高安全性。

从OPCODE看以太坊智能合约安全

现在智能合约大火,智能合约审计平台也同时兴起。但目前大多智能合约审计都是源码审计,对不公布源码的智能合约却无能为力(90%以上智能合约不公布源码)。智能合约的OPCODE是打包在区块链上,因此可以通过OPCODE审计从而对智能合约进行审计。

演讲人展示了通过一系列计算后,取得智能合约地址,调用智能合约交易,并记录OPCODE。

第一部分则是需要准备OPCODE调试器。这里更多推荐自己编写/修改调试器,因为演讲人认为Remix自带的调试器非常不好用。简单的调试器可设计为解释器配合断点,演讲人推荐用Python实现解释器,即完成EVM储存器(储存、内存、栈)并解释OPCODE。其中最重要且需要着重处理的是特殊指令需要特殊处理。

第二部分则是OPCODE反编译器。在完成反编译器之前,需要先了解OPCODE中的数据结构,并完成变量的定长、映射、数组、全局等设计。

完成了这两部分后,OPCODE相关工具已经完成,

PDF JS引擎模糊测试

以往大家都关注比较“硬核”的漏洞,但此次演讲人主要着眼于一些冷门、难用的“小”漏洞。

演讲人主要“挖”的都是一些交互上的问题,探索PDF中的交互元素进行测试,并进行重现与研究。除此之外,还有一些会被软件忽略的错误:比如无效参数、不存在对象、安全等级警告等,这些错误同样可能会导致漏洞的出现。说回交互,用户的输入同样也是重要的方面:鼠标、键盘甚至快捷键、滚轮等都可能会触发奇奇怪怪的问题。继续向下细分,系统事件、全屏打印允许取消记住关闭强制退出等操作均是可利用的元素。测试过程中越随机,复现就会越复杂,目前可使用记录随机种子、环境、配置、间隔、负载和网络等信息完整重现触发条件以便分析。

流程探讨结束后则是样本生成过程,目前也有多种方式:从头构造并通过JS构造、利用模版替换还有Dummy fuzzing。完成设计思路后,将步骤完全自动化,通过网络共享获取基础文件并保存结果,对样本和调试信息加密提交就完成了模糊测试工具。

在进行了大量测试后,目前发现了多个交互后会出错的问题。这个模糊测试功能依然在进行中,漏洞也在逐渐被挖出,逐渐被提交、修复。

乐趣周边

在大会的展区用人满为患来形容也毫不为过,作为收费的KCon大会,其在众多中国黑客心中的地位可见一斑。

值得一提的是我们安全客展台也为众黑客带来了充满挑战的开锁破解游戏,到场的Hacker可以一起参与安全客为大家准备的挑战赛。(由于展台人数太多,小编也只能在夹缝当中拍照了)话说抓娃娃什么的都low爆了,有解锁拿公仔更能体现一位黑客爱你的心吗?

在议题中的茶歇时间便是KCon最具标志性的摇滚乐队演唱时间,大家来一睹为快吧。

会场中的很多细节都能看到极具科技感的元素。

活动简介

“7”是这个世界上最有魔力的数字,代表了无限的未知和想象。一个星期有7天、算盘每排有7粒算珠、一般块状物摔碎后裂成7块、地球有7大洲;1、2、3、4、5、6去除以7,它们都是无限循环小数……“7”也是轮回,它既是古代天文学家眼中的恒星数字,也是天主教中原罪的数量;却也是中国传统文化中阴阳与五行之和。第七届 KCon 黑客大会——KCon 2018,我们的第一个轮回。

这一次,我们将继续与大家探索攻破一切的奥秘,分享最新最牛的技术干货;这一次,我们将赋予其更深的奥义,与大家回到“黑客精神”的最初原点;这一次,我们将继续汇聚全球黑客的智慧,用最酷的技术引领业界未来的变革!

KCon 黑客大会,知道创宇出品,追求干货、有趣的黑客大会;中国网络安全圈最年轻、最具活力与影响力的前沿网络安全攻防技术交流平台。“汇聚全球黑客的智慧”是 KCon 黑客大会的一贯宗旨,我们渴望痴迷于黑客技术研究、热衷交流分享的你成为 KCon 黑客大会2018上的耀眼明星!

活动时间

KCon 2018举办时间:2018年8月24、25、26日

(第一天为传统保留的培训日,大会正日即演讲日为25、26日)

活动地点

北京 · 751D·PARK 东区故事 D·live 生活馆

主办方

知道创宇

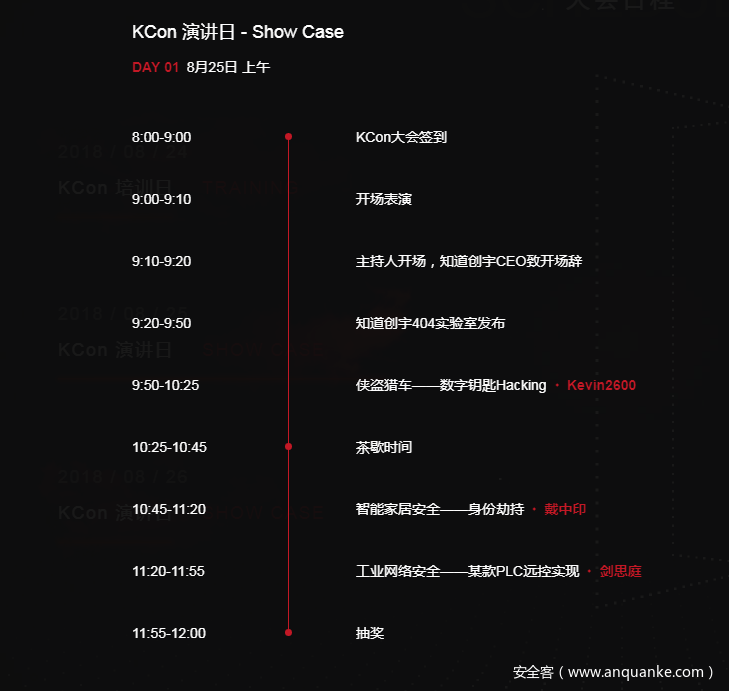

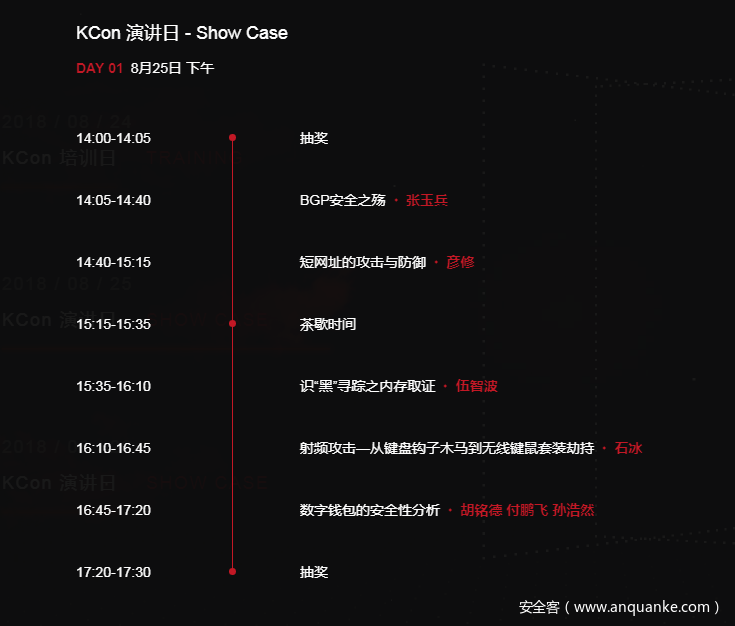

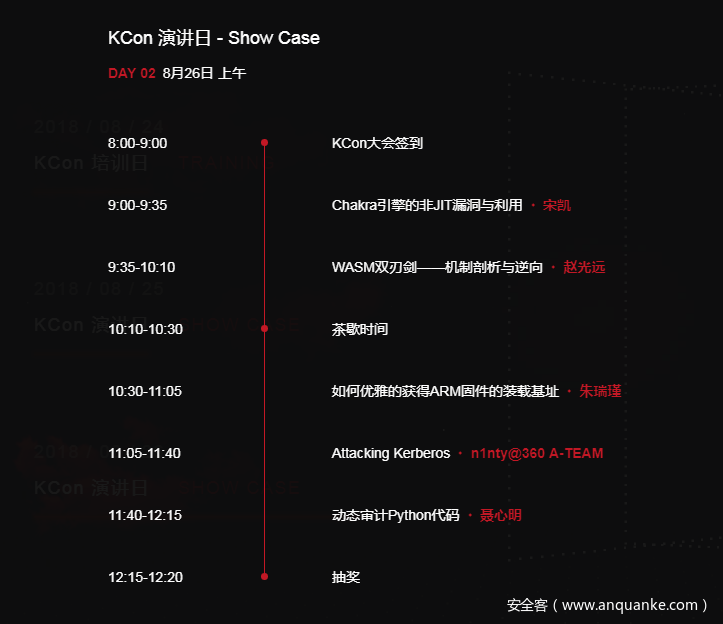

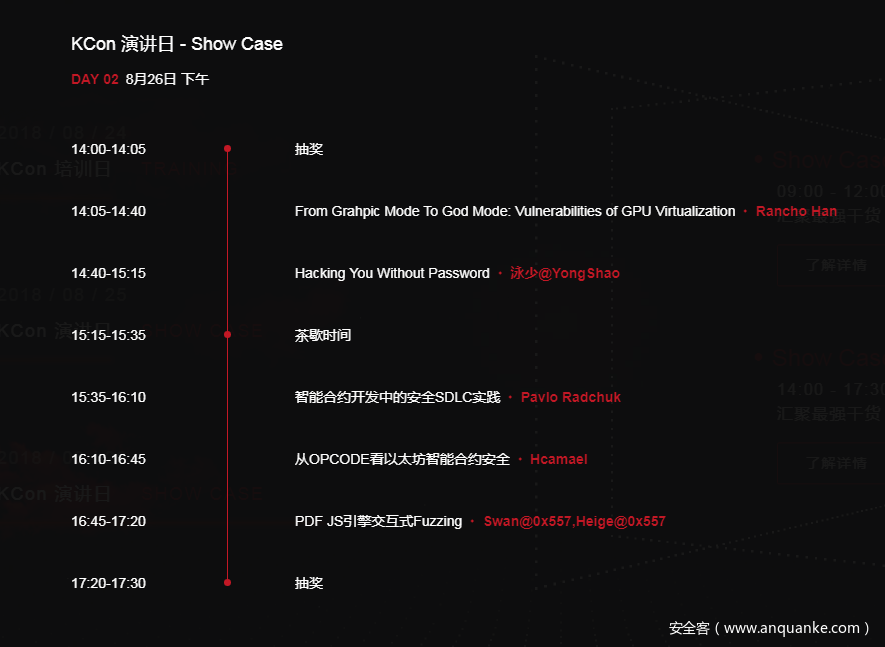

大会日程

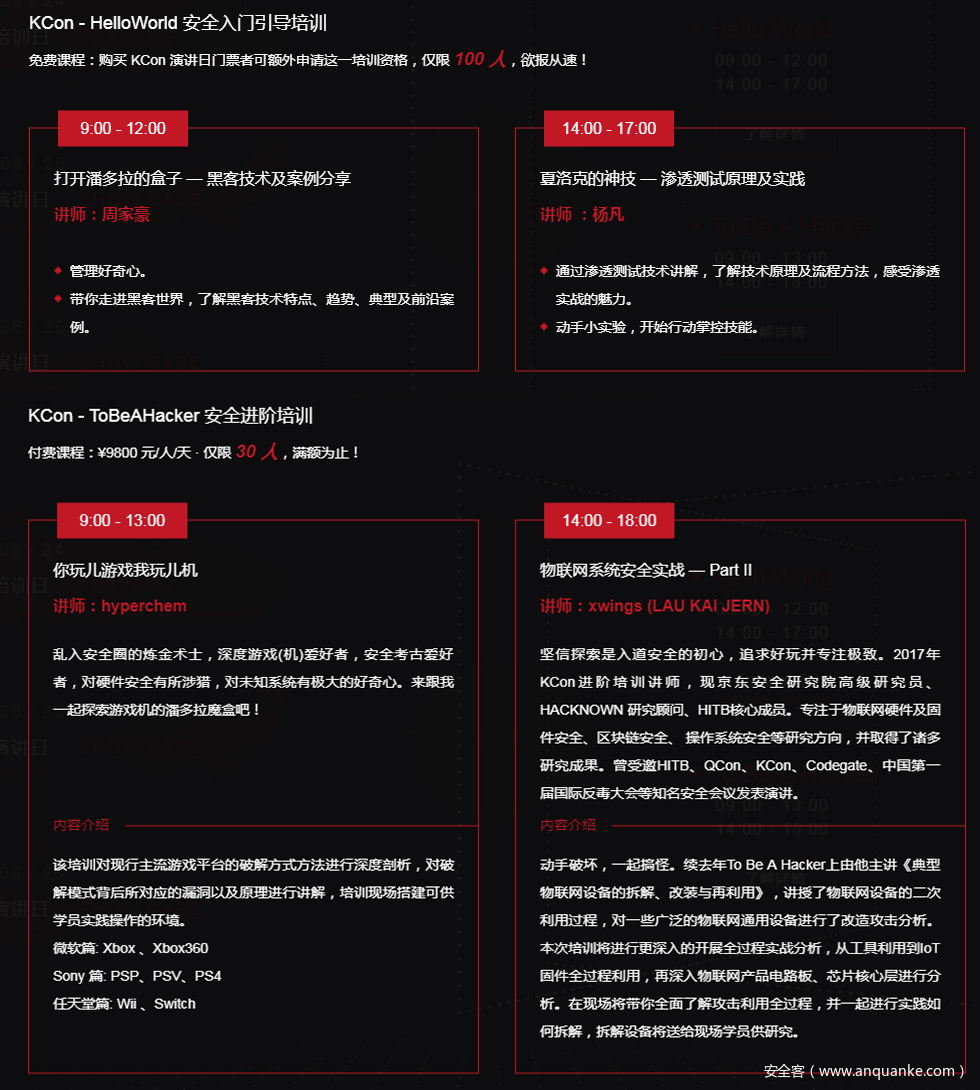

8月24日KCon培训日

8月25日KCon演讲日

8月26日KCon演讲日

活动内容

18个演讲议题正式公布

以下排名不分先后,具体演讲顺序以 KCon 官网为准

1.PDF JS 引擎交互式 Fuzzing

Swan@0x557

Palo Alto Networks Distinguished Engineer

Heige@0x557

Knownsec 404 Team Leader

PDF 文件格式及相关漏洞一直以来就是安全研究的热点。最近一段时间,我们通过改进五年前的一套 fuzz 框架,结合新颖的自动化测试策略,也发现了一大批 Adobe Reader 的安全问题。在这个议题里,我们将与大家分享相关研究思路的由来和实现机制,并详细介绍如何将交互元素引入测试中,自动化寻找那些常人难以发现的漏洞。

2.Chakra 引擎的非 JIT 漏洞与利用

宋凯

Kai Song (@exp-sky)腾讯安全玄武实验室高级安全研究员

我们赢得2017年 Pwn2Own 比赛,赛场上包括我们的多支参赛队伍都使用了 Chakra JIT 相关的漏洞。所以近年来脚本引擎的JIT相关的漏洞引起了大家的广泛关注。但这并不代表 Chakra 脚本引擎中其它的逻辑就是安全的。我会在这次议题中详细介绍一个 Chakra 脚本引擎,非JIT相关的漏洞,以及这个漏洞利用的详细过程。在最开始写这个漏洞利用的时候,曾一度认为其是不可用的,最后通过组合多种技巧,成功实现在 Edge 浏览器中的任意代码执行。

3.数字钱包的安全性分析

胡铭德、付鹏飞、孙浩然

Knownsec 404 Team

在数字钱包安全领域,经过一段时间的研究,我们取得很多有趣的研究成果,希望在 KCon 会议和大家分享,同时也希望为提供数字货币钱包的安全尽一份力。 本议题在看雪开发者分会讲过, 本次添加大量新内容, 在 KCon 首次公开, 在硬件钱包安全性分析新添加一些厂家。 同时对于手机上的软件钱包的安全性, 我们在国内首次披露一些新的攻击手法,最后我们在钱包安全上提出我们的一些改进策略和意见, 本议题以实战为主, 分析对象都是国内外一些主流钱包, 同时我们会从一些独特的视角,发掘一些有意思的研究成果。

4.侠盗猎车 — 数字钥匙 Hacking

Kevin2600 安全研究员

Team-Trinity 小组成员

汽车安全话题日渐火热,而其中汽车门禁系统的安全性尤为受到关注。传统车辆门禁依赖于 RF 控制模块,但最新 TESLA Model 3 淘汰了传统方式,转而使用通过智能手机进行身份验证和解锁车辆的数字钥匙系统。但特斯拉不是市场上唯一的玩家, 其他主要制造商如沃尔沃和一些小型创业公司也在开发数字钥匙系统。本议题我们将分享针对某款数字钥匙系统的研究成果。与会者不仅可了解此类系统潜在的安全缺陷,还将知道如何绕过汽车安全研究过程中的那些坑。

5.智能家居安全——身份劫持

戴中印

百度高级安全工程师

本议题以如何劫持(窃取)智能家居时代设备的身份“安全凭证”为出发点,调研并分析了目前国内市场的主流产品和设备交互协议,及其所依赖身份凭证,通过介绍、分析和发现设备交互控制协议安全性,最终通过“身份劫持”,实现三个设备和产品的任意远程控制。本议题中将会介绍国内主流的智能产品和家居设备的身份穿越的各种方式,避免后续智能设备再次出现相关漏洞,避免自己的设备成为黑客入侵智能家居的入口。

6.WASM双刃剑——机制剖析与逆向

赵光远

绿盟科技安全研究员

WebAssembly(WASM)是一种专为浏览器设计的新技术。它旨在定义一种可移植,大小和加载时间有效的二进制格式,作为编译目标,可以通过利用通用硬件编译为以本机速度执行 可在各种平台上使用,包括移动和物联网。

在我们演讲中,我们将介绍 WebAssembly 的实现机制,运行机制,以及使用场景。与此同时,我们以使用 WASM 编写的挖矿木马为例,来详细介绍应该如何对这类样本进行分析。

7.工业网络安全——某款PLC远控实现

剑思庭

复旦大学,软件工程硕士,现任罗克韦尔自动化(中国)有限公司工业安全高级技术顾问

此演讲主要是针对某品牌 PLC 做远程控制,通过对运行的 PLC 做隐藏的控制代码下载到 PLC 内,使 PLC 开启特殊端口,接受外部指令,从而达到可以在工业网络完成 PLC 内网对其他 PLC 的攻击和传染。直接会造成工业基础设施的瘫痪,其危害在于行为十分隐秘,不容易被工控维护人员发现,可以长期控制工业基础设施。

8.识“黑”寻踪之内存取证

伍智波

现就职于中国网安集团旗下的广州三零卫士信息安全有限公司,任信息安全专家,且主要负责为广州市公安局网警支队的网络犯罪案件技术分析工作

本议题将主要讲述在 Windows 下的易失性内存RAM的取证分析。不仅有内存取证技术起源于发展、Windows 的三大内存管理机制、不同环境下的内存取证方法、Volatility 内存分析框架的使用方法,更有通过真实的犯罪侦查案例(将会脱敏),介绍如何安全获取犯罪现场的内存样本,再利用内存取证技术对取得的内存样本进行分析,获得如网络连接记录、进程表记录、注册表信息、命令执行记录等可能有助于破案的电子证据信息,继而进行各类电子证据的交叉分析,尽可能还原出犯罪情景。

9.短链接攻击与防御——被忽略的攻击面

彦修

腾讯安全平台部安全工程师

随着微博等新兴媒体的快速发展,短链接开始大面积应用到互联网的各个领域之中。据不完全统计,使用了第三方或自身提供的短链接服务的厂商占到了80%。但是另一方面,短链接的安全问题却一直被用户和厂商所忽视。本议题主要从攻击者角度入手,系统介绍短链接应用的常见算法、利用场景,攻击手法等,并且列举有短连接业务的互联网企业的实际安全问题,理论联系实际为企业的短连接业务提出行之有效的防御方法。

10.如何优雅的获得ARM固件的装载基址?

朱瑞瑾

博士,毕业于北京理工大学,曾参与国家863项目、国家重点研发计划等多项科研项目

当对固件进行反汇编时,首先要确定固件的装载基址,但目前尚无自动化方法用于定位固件的装载基址。无装载基址时,反汇编工具(如 IDA Pro)无法建立有效的交叉引用。

鉴于目前大部分嵌入式系统中的处理器为 ARM 类型,本人以 ARM 固件为研究目标,提出了两种自动化方法,分别利用二进制函数编码规律、字符串存储规律及其加载方式,计算出正确的装载基址。

11.Attacking Kerberos

n1nty@360 A-TEAM

360 企业安全集团安全研究员

Kerberos, Windows 域环境下默认的身份验证协议。本次议题带你全面走进 Kerberos 的三种子协议以及针对这三种子协议的攻击手法。

12.BGP安全之殇

张玉兵

360企业安全集团–360威胁情报中心

高级安全研究员、资深攻防专家、安全攻防研究团队负责人

从2003到2018年,全球出现了数十起由于BGP自身安全缺陷造成的知名重大安全事故。本议题从 BGP 协议基础入手,从攻防角度及当前安全现状由浅入深逐步剖析 BGPv4 协议信任机制(confidence mechanism)、Special-Prefix、AS_PATH、TTL adjustment 等属性存在的安全缺陷引入的安全攻击问题;站在攻击者角度结合现实情况进行BGP路由安全缺陷的利用,现场通过演示环境模拟/视频演示完成 MITM、DOS、DDOS 和攻击痕迹隐藏等技巧。

并以防御者的视角针对以上攻击从多维度用不同的方法进行检测和有效防御进行研究分享。最后,结合近期权威机构暴出的 NSA 监控项目与 BGP 安全问题,深度剖析其千丝万缕的因果关系。希望再次引起国内相关行业对 BGP 有足够的重视和防护改进。

13.图像识别机器学习算法中的安全问题

林嵩

机器学习方向谷歌开发者专家

人工智能产品以软件和硬件形式越来越多的进入我们的工作和生活,与此同时,各种人工智能算法由于其自身特点也暴露一定的安全问题。这些算法本身的安全问题放到各种实践场景中导致的系统误判可能造成更为严重的安全问题。本议题以图像识别为例,介绍典型算法原理,典型攻击思路与防御方法,并对防御的发展提出设想。

14.智能合约开发中的安全SDLC实践

Pavlo Radchuk

Hacken 应用安全工程师

演讲将涉及安全 SDLC 实践在智能合约开发中的适用性。

比起大约5000万行代码的 windows 来说,可以用100行代码组成的智能合约的规模要小得多。然而,比起一个 PC 来说,1个 ICO 智能合约风险要高得多。

智能合约变得越来越复杂,我们肯定有些合同可以通过安全 SDLC 的一些实践使合同更安全并将风险降至最低。

15.动态审计Python代码

聂心明

n0tr00t 团队成员,亚信安全开发工程师

利用 python 语言的特性,hook python 中危险的函数,把进入到危险函数中的关键参数打印到日志中,利用fuzzing的方法,帮助代码审计人员能快速发现 python 程序中诸如命令执行,sqli,xss 等漏洞,从而提高代码审计效率。

16.射频攻击—从键盘钩子木马到无线键鼠套装劫持

石冰

本科信息安全专业大三在读,数学与信息安全爱好者,cisp-pte 注册渗透测试工程师,owasp 中国分会项目研究小组研究员,看雪安全、i春秋平台安全讲师

键盘是用户在使用计算机过程中重要的输入工具,如果键盘一旦被攻击者监听或控制,那么个人隐私很大程度上也就暴露在了攻击者的视野当中。本议题将展示如何利用射频攻击来进行无线键鼠的监听、劫持来完成用户信息的嗅探,以及对传统和新时代下针对键盘攻击的思路和技巧进行进一步的分析,并在最后给出一些可行的应对方案和措施。

17.From Grahpic Mode To God Mode: Vulnerabilities of GPU Virtualization

Rancho Han

腾讯湛泸实验室高级安全研究员

各大虚拟化平台中,GPU 的虚拟化都是一个重要的功能. 不同的厂商其实现方案也有很大的差别。

此次议题中,我将以 Hyper-v 和 VMware 为例,揭示虚拟化平台是如何支持图形显示的3D 加速功能的。

然后,我将从多个维度分析 GPU 虚拟化实现过程中的安全问题. 我会详细剖析这些攻击面的发掘过程,并披露几个最近的真实漏洞案例。

最后,根据厂商的修复情况,我可能会演示一到两个漏洞利用的实例。

18.从 OPCODE 看以太坊智能合约安全

Hcamael

知道创宇404实验室安全研究员

以太坊智能合约源码审计是今年比较热门的一个研究方向,但在智能合约的发布者不主动公布源码的情况下,我们只能从区块链中获取到智能合约的 OPCODE。本议题将介绍从人肉逆向 OPCODE 到如何编写调试器与反编译器。

「兵器谱」现场免费展示

为了给黑客及安全研究人员展示他们在安全自动化方面的成果,鼓励国内安全自动化工具的发展,兵器谱展示从2016年被引入到 KCon,在 KCon 2018上,这一环节也将保留。今天,KCon 2018的 8 件兵器谱正式公布(排名不分先后),您可以在现场尽请探索这些安全江湖的“神兵利器”。

W Hunter无线环境监管系统

KCon 专家顾问团队

KCon 黑客大会向来以高质量技术分享而闻名, KCon 2018黑客大会为了能从更专业的角度挑选出有干货的议题,专门成立由业界顶级技术大牛、专家组成的强大顾问团队。

他们是知道创宇CSO—黑哥、腾讯玄武实验室总监—TK、腾讯安全平台部总监——Lakehu、腾讯科恩实验室负责人—吴石、盘古实验室移动应用安全负责人—老唐、ZerOne Leader—杨哲、上海犇众信息技术有限公司首席科学家—王铁磊。 在议题征集工作结束后,由上述七位组成的专家顾问团队将全程参与到议题的评审、确认之中,对议题的技术性、专业性、研究深度等方面进行严格把关,希望能拿出更好的干货与大家分享。 相信在这七位专家的严格把关下,一定会为参会者带来高质量的议题分享。

ToBeAHacker 安全进阶培训

不同于其他会议参会者只是在台下单纯的听演讲者作分享,KCon 希望给参会者更多亲身参与的机会,按照惯例,KCon 在演讲日的前一天会安排了整天的技术培训,2016年开始,我们引入了安全进阶培训,顾名思义,这是为已经拥有一定黑客技术,但仍想提高某细分领域能力的人精心打造的培训内容。2017年 KCon,由刘凯仁(ID:xwings)带来的《典型物联网设备的拆解、改装与再利用》受到了参与者的一致好评。

KCon 2018,我们推出全新 ToBeAHacker·安全进阶培训,将培训分为上下午两场,希望通过更细分化的方式,为参会者带来更好的培训体验。

你玩儿游戏我玩儿机

【上午场 9:00 – 13:00】

讲师:hyperchem

乱入安全圈的炼金术士,深度游戏(机)爱好者,安全考古爱好者,对硬件安全有所涉猎,对未知系统有极大的好奇心。来跟我一起探索游戏机的潘多拉魔盒吧!

该培训对现行主流游戏平台的破解方式方法进行深度剖析,对破解模式背后所对应的漏洞以及原理进行讲解,培训现场搭建可供学员实践操作的环境。

微软篇: Xbox 、Xbox360

Sony 篇: PSP、PSV、PS4

任天堂篇: Wii 、Switch

物联网系统安全实战 — 天下无贼

【下午场 14:00 – 18:00】

讲师:KEVIN2600

坚信黑客精神就是不断探索未知领域,曾就职于飞塔 (Fortinet) 等国际一线安全公司。十余年来专注无线电和嵌入式系统安全研究。曾在国内著名安全网站诸如乌云,阿里先知等发表相关技术文章。受邀 BSIDES、 OZSECCON、先知白帽会、KCon、 XCon 等国内外安全会议发表技术演讲。

该培训对现实生活中各类智能安防产品进行渗透实战,对产品设计缺陷及漏洞原理进行深度剖析。所有培训案例均会留出学员实践体验部分。

物理访问篇: 电子数字锁

无线访问篇: 1、 蓝牙锁案例;2、RFID 门禁案例;3、SDR 无线电攻击;4、无线警报器破解

高级进阶篇: 边信道 — 时序分析破解硬盘锁、边信道 — 错误注入 Glitch

发表评论

您还未登录,请先登录。

登录