360代码卫士团队发现Oracle旗下产品多个高危安全漏洞

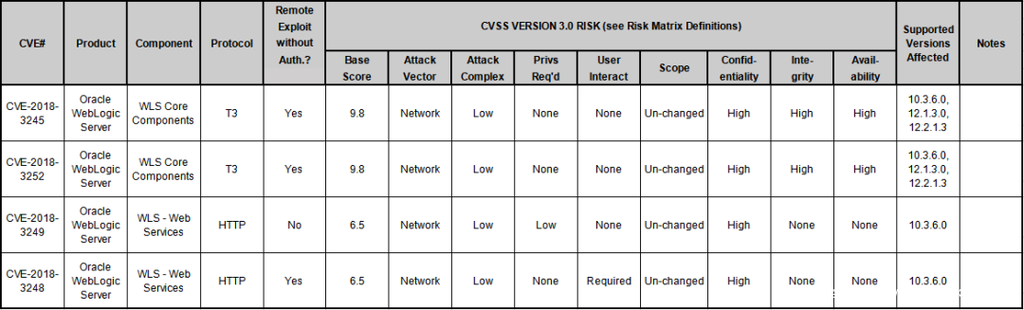

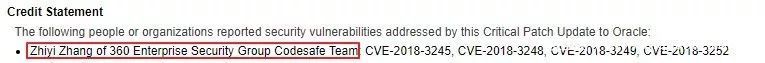

Oracle WebLogic Server 是目前全球 J2EE 使用最广泛的商业应用中间件之一。北京时间2018年10月17日,Oracle公司发布了关键补丁更新公告(Oracle Critical Patch Update Advisory – October 2018),公开致谢360企业安全集团代码卫士团队,并且发布相应的补丁修复漏洞。

图 Oracle公司官方公告

图 致谢360代码卫士

漏洞概述

CVE-2018-3245 (JRMP Deserialization via T3)

该漏洞是一个绕过补丁的漏洞,在Oracle 7月份修复JRMP反序列化漏洞的补丁功能中可以被绕过,导致补丁无效。该漏洞高危,可远程执行任意代码。

CVE-2018-3252 (Deserialization via HTTP)

这个漏洞的触发并不是官方描述的T3协议,而是通过HTTP的方式即可触发(危害更大,HTTP一般防火墙均可通过)。由于补丁发布时间不久,互联网上还有大量未及时打补丁的 WebLogic Server。该漏洞的细节暂时不公开。

参考链接

Oracle Critical Patch Update Advisory – October 2018

关于 360 代码卫士

“360代码卫士”是360企业安全集团旗下专注于软件源代码安全的产品线,能力涵盖了源代码缺陷检测、源代码合规检测、源代码溯源检测三大方向,分别解决软件开发过程中的安全缺陷和漏洞问题、代码编写的合规性问题、开源代码安全管控问题。“360代码卫士”系列产品可支持Windows、Linux、Android、Apple iOS、IBM AIX等平台上的源代码安全分析,支持的编程语言涵盖C、C++、C#、Objective-C、Java、JSP、JavaScript、PHP、Python、Go、区块链智能合约Solidity等。目前360代码卫士已应用于上百家大型机构,帮助用户构建自身的代码安全保障体系,消减软件代码安全隐患。

福利

360代码安全实验室正在寻找漏洞挖掘安全研究员,针对常见操作系统、应用软件、网络设备、智能联网设备等进行安全研究、漏洞挖掘。

360代码安全实验室是360代码卫士的研究团队,专门从事源代码、二进制漏洞挖掘和分析的研究团队,主要研究方向包括:Windows/Linux/MacOS 操作系统、应用软件、开源软件、网络设备、IoT设备等。团队成员既有二进制漏洞挖掘高手,微软全球 TOP100 贡献白帽子,Pwn2Own 2017 冠军队员,又有开源软件安全大拿,人工智能安全专家。实验室安全团队的研究成果获得微软、Adobe、思科、Oracle、Linux 等各种开源组织等60多次致谢。

如果你:

- 对从事漏洞研究工作充满热情

- 熟悉操作系统原理,熟悉反汇编,逆向分析能力较强

- 了解常见编程语言,具有一定的代码阅读能力

- 熟悉 Fuzzing 技术及常见漏洞挖掘工具

- 挖掘过系统软件、网络设备等漏洞者(有cve编号)优先

- 具有漏洞挖掘工具开发经验者优先

那么,你将得到:

- 白花花的银子——月薪20K-60K+年底双薪+项目奖,优秀者还有股票期权哦

- 暖心的福利——六险一金+各种补贴+下午茶+节假日礼品

- 重点重点重点——志同道合、暖心的我们

心动不如行动!无论你是经验丰富的大咖儿,还是志向从事安全研究的菜鸟儿,不要犹豫!

赶紧给 liubenjin#360.net 投简历吧!我会在3个工作日内找到你~

发表评论

您还未登录,请先登录。

登录