1、缓冲区下溢

在前续专题中对缓冲区上溢进行了分析(见第7期),本文对缓冲区溢出的另一种情况——缓冲区下溢进行描述。缓冲区上溢专题中介绍的造成缓冲区溢出的原因同样适用于缓冲区下溢,因此在本文中就不再赘述。简单的说,缓冲区下溢是指当填充数据溢出时,溢出部分覆盖的是下级缓冲区。本文主要从缓冲区下溢的危害、在源代码中的表现以及如何修复等方面对该问题进行描述。

2、 缓冲区下溢的危害

缓冲区下溢是 C/C++ 程序中非常严重的漏洞类型,可能会导致程序崩溃、执行恶意代码等后果。2018年1月至10月,CVE中共有494条漏洞信息与其相关。部分漏洞如下:

| CVE | 漏洞概述 |

|---|---|

| CVE-2018-1000001 | Libc Realpath 缓冲区下溢漏洞,漏洞的产生是由于 GNU C 库没有正确处理 getcwd() 系统调用返回的相对路径,其他库也很可能受此影响。在受影响的系统中,通过 SUID binary 可以获得 root 权限。 |

| CVE-2018-1000637 | zutils 是一款压缩文件处理实用程序包。该程序支持压缩/解压缩、压缩文件比较和压缩文件完整性校验等功能。zcat 是其中的一个解压缩实用程序。zutils 1.8-pre2 之前版本中的 zcat 存在缓冲区溢出漏洞。攻击者可借助特制的压缩文件利用该漏洞造成拒绝服务或执行任意代码。 |

| CVE-2018-5388 | strongSwan 5.6.3 之前版本在实现上存在缓冲区下溢漏洞,攻击者利用此漏洞可耗尽资源,导致拒绝服务。 |

3、示例代码

示例源于 Samate Juliet Test Suite for C/C++ v1.3 (https://samate.nist.gov/SARD/testsuite.php),源文件名:CWE121_Stack_Based_Buffer_Overflow__CWE193_char_alloca_cpy_01.c。

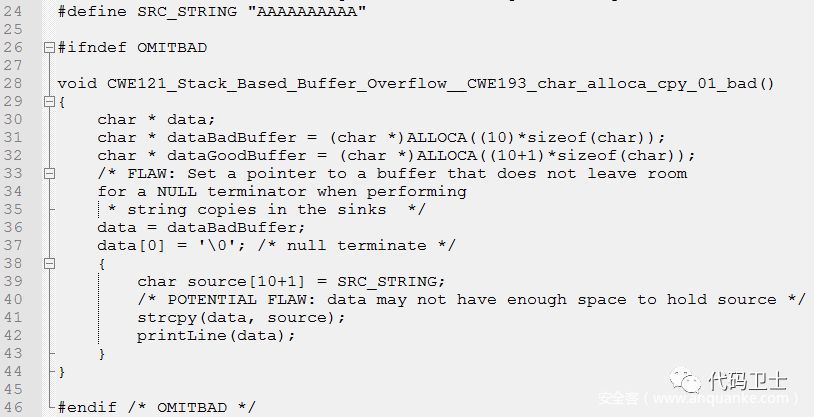

3.1缺陷代码

在上述示例代码中,在第36行对指针 data 进行赋值,通过赋值操作可以看出指针 data 指向 dataBadBuffer,当第41行使用 strcpy() 进行内存拷贝时,源缓冲区长度大于目的缓冲区长度从而产生溢出,溢出部分超出了 dataBadBuffer 的下边界,导致缓冲区下溢问题。

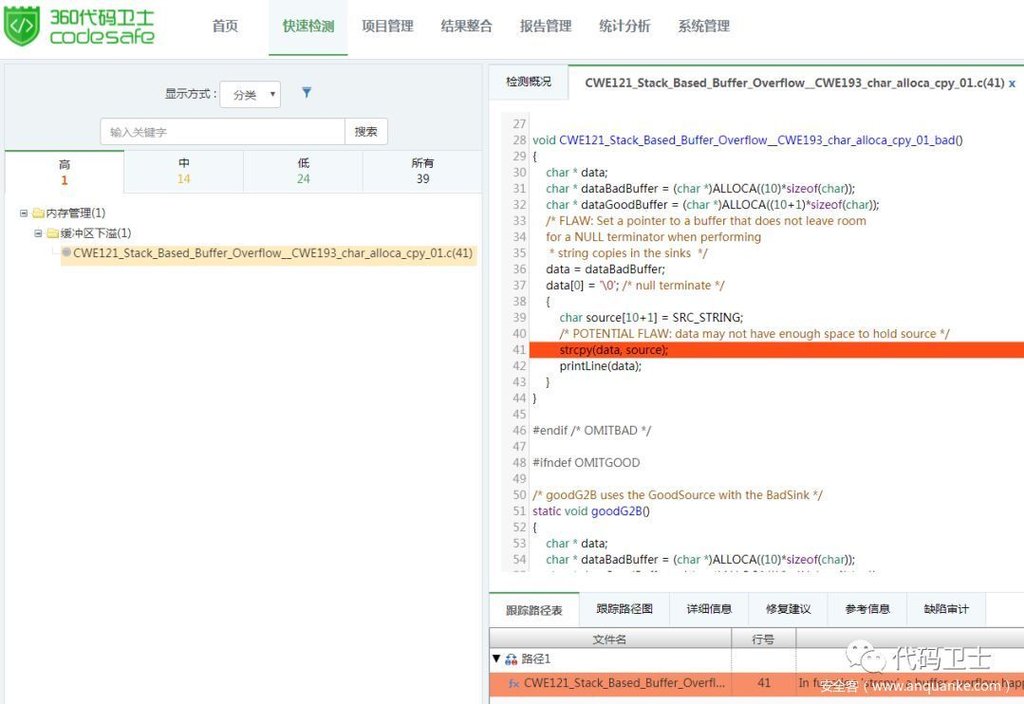

使用360代码卫士对上述示例代码进行检测,可以检出“缓冲区下溢”缺陷,显示等级为高。如图1所示:

图1:缓冲区下溢检测示例

3.2 修复代码

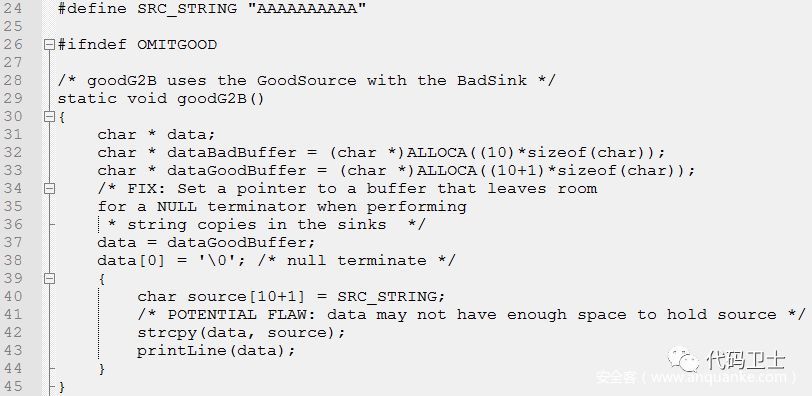

在上述修复代码中,Samate 给出的修复方式为:在第37行对指针 data 进行赋值,将 data指向 dataGoodBuffer,此时 data 的长度与 source 一致,当第42行使用 strcpy() 进行拷贝操作时,源缓冲区与目的缓冲区长度相同,从而避免了缓冲区下溢的问题。该问题也可以通过对边界进行检查等其他方法来进行避免。

使用360代码卫士对修复后的代码进行检测,可以看到已不存在“缓冲区下溢”缺陷。如图2:

图2:修复后检测结果

4 、如何避免缓冲区下溢

要避免缓冲区下溢,需要注意以下几点:

(1)尽量避免使用不安全的内存操作函数。

(2)对返回值有明确指示意义的内存操作函数,应对函数返回值进行有效判断,从而判断操作是否成功。

(3)在向缓冲区中填充数据时必须进行边界检查。

发表评论

您还未登录,请先登录。

登录