本文作者:murphyzhang、xmy、fen @腾讯安全云鼎实验室

2018年,是 IoT 高速发展的一年,从空调到电灯,从打印机到智能电视,从路由器到监控摄像头统统都开始上网。随着 5G 网络的发展,我们身边的 IoT 设备会越来越多。与此同时,IoT 的安全问题也慢慢显露出来。

腾讯安全云鼎实验室对 IoT 安全进行了长期关注,本文通过云鼎实验室听风威胁感知平台[注1]收集的 IoT 安全情报进行分析,从 IoT 的发展现状、IoT 攻击的常见设备、IoT 攻击的主要地区和 IoT 恶意软件的传播方式等方面进行介绍。

一、IoT 的发展现状

图片来自网络

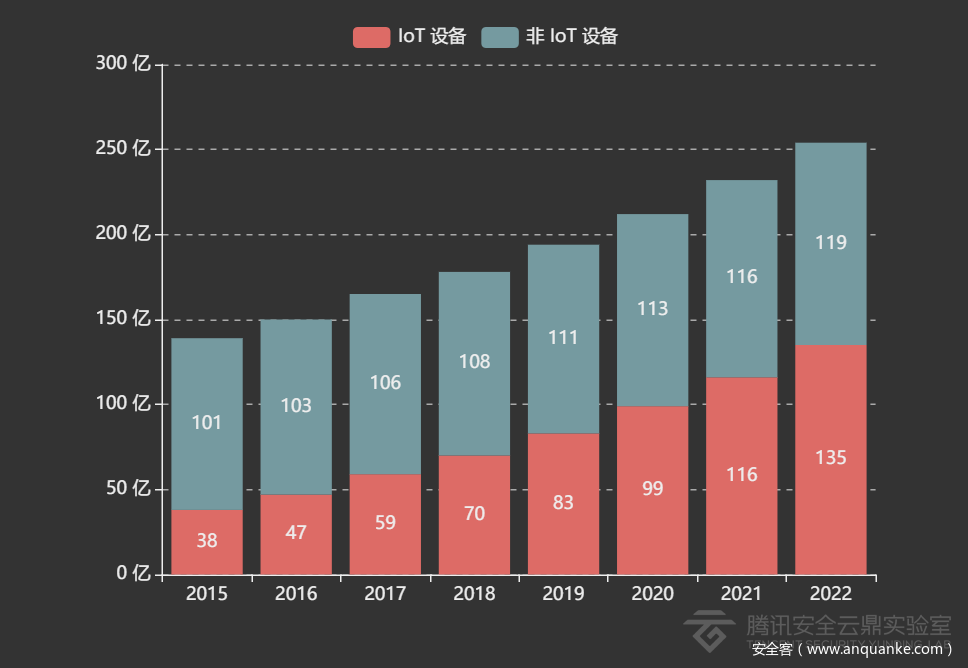

近几年 IoT 设备数量飞速增长, 2018年一共有70亿台 IoT 设备,每年保持20%左右的速度增长,到2020年预计 IoT 设备可达99亿台。

图▽ 全球 IoT 设备增长趋势

数据来源:State of the IoT 2018: Number of IoT devices now at 7B – Market accelerating

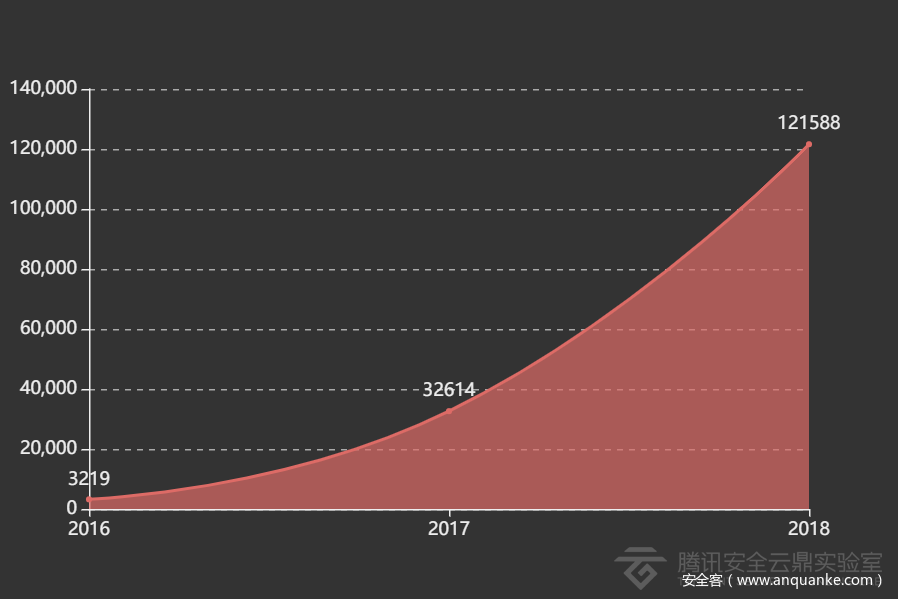

随着 IoT 设备的普及,IoT 安全问题越来越多。根据卡巴斯基 IoT 安全报告 New trends in the world of IoT threats,近年来捕获到的 IoT 恶意样本数量呈现爆炸式的增长,从侧面反映了 IoT 安全问题越来越严峻。

图▽ IoT 恶意样本数量

数据来源:卡巴斯基 New trends in the world of IoT threats

二、IoT 攻击常见设备与“黑客武器库”

现实生活中哪些 IoT 设备最容易被攻击呢?这是我们在做研究时第一时间考虑的问题。

被攻击后的设备,通常会进入黑客的武器库。黑客通常通过设备弱口令或者远程命令执行漏洞对 IoT 设备进行攻击,攻击者通过蠕虫感染或者自主的批量攻击来控制批量目标设备,构建僵尸网络,IoT 设备成为了黑客最新热爱的武器。

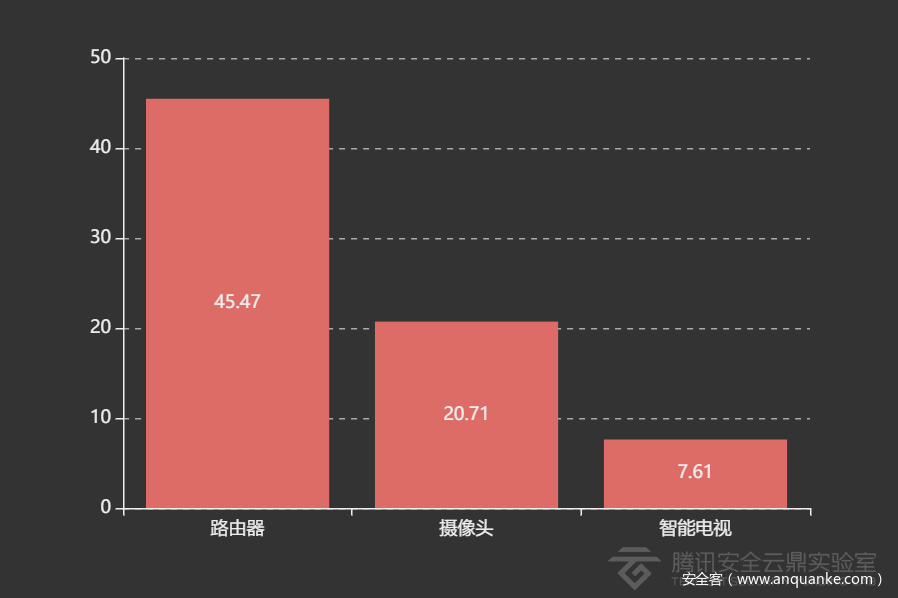

图▽ IoT 最常被攻击的设备类型

数据来源:腾讯安全云鼎实验室

云鼎实验室听风威胁感知平台统计数据显示,路由器、摄像头和智能电视是被攻击频率最高的三款 IoT 设备,占比分别为45.47%、20.71%和7.61%,实际中,摄像头的比例会更高,本次统计数据未包含全部摄像头弱口令攻击数据。

智能电视存在的安全隐患是 ADB 远程通过5555端口的调试问题,电视存在被 root、被植入木马的风险,本次不做过多介绍。下文中会重点讨论路由器和摄像头的安全问题。

(1)最受黑客欢迎的设备:路由器

据统计,路由器(多数为家庭路由器)在 IoT 设备中的攻击量占比将近一半。大量恶意攻击者利用主流的品牌路由器漏洞传播恶意软件,构建僵尸网络。

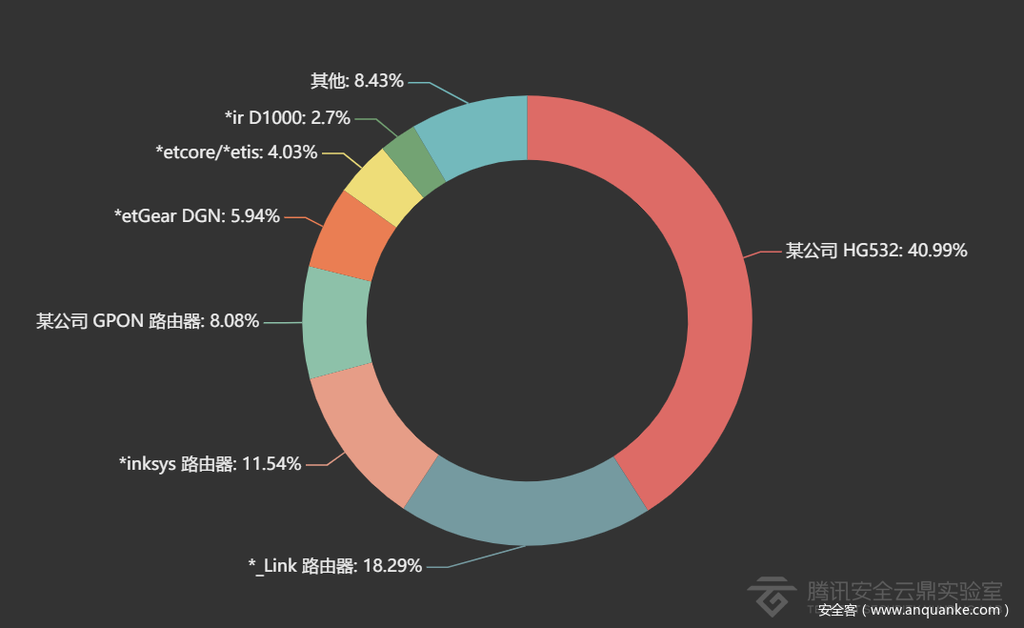

以下为最常被攻击的路由器品牌占比统计:

图▽ 最常被攻击路由器统计

数据来源:腾讯安全云鼎实验室

从统计数据中可以看到,被攻击的路由器多为家庭路由器,通常市场保有量特别巨大,一旦爆出漏洞,影响范围较广。

例如:某公司 HG532 系列路由器在2017年11月爆出了一个远程命令执行漏洞,而该系列路由器数量巨大,针对该系列路由器的攻击和蠕虫利用非常多,攻击占比高达40.99%。其次是 _Link 系列路由器,_Link 系列路由器爆出过多个远程命令执行漏洞,因此也广受恶意攻击者欢迎。

以下为恶意攻击者利用较多的漏洞列表:

(2)经久不衰的攻击:视频摄像头

2016年10月份,黑客通过操纵 Mirai 感染大量摄像头和其他设备,形成了庞大的僵尸网络,对域名提供商 DYN 进行 DDoS 攻击,导致了大面积网络中断,其中 Amazon、 Spotify、 Twitter 等知名网络均受到影响。Mirai 僵尸网络也成为了 IoT 安全的标志性事件。

针对摄像头的攻击主要是两种方式,一是弱口令,二是漏洞利用。

A、摄像头弱口令

密码破解是摄像头最常用的攻击方式,一般利用厂家的默认密码。

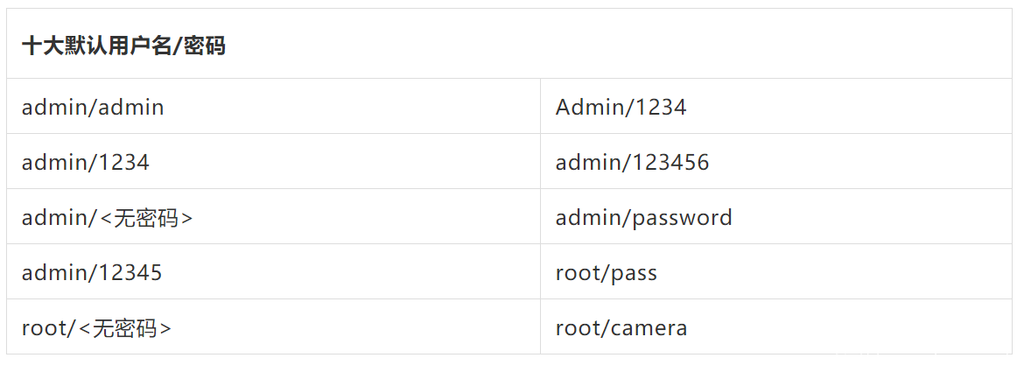

以下为部分厂家摄像头的最常使用的十大默认用户名/密码:

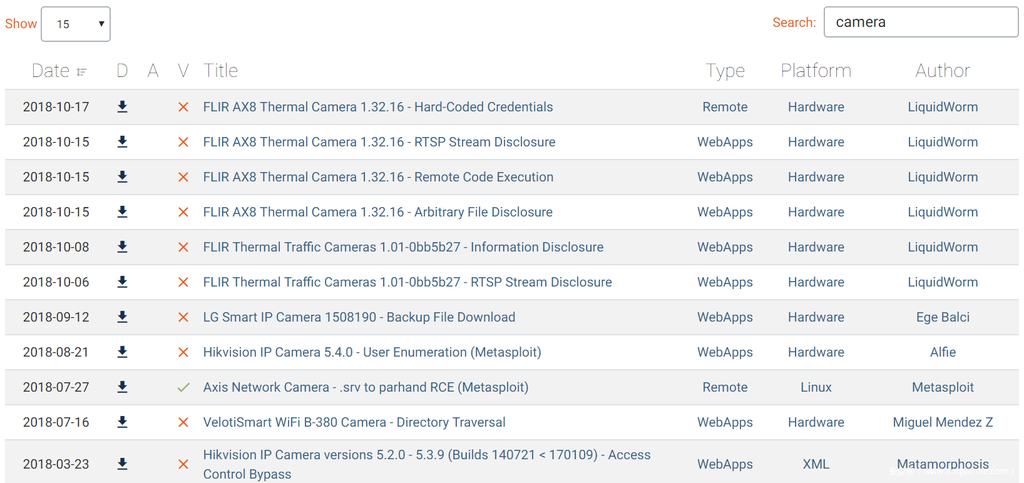

B、摄像头漏洞

EXPLOIT DATABASE 收录了120多个摄像头漏洞,如下为搜索到的部分品牌摄像头漏洞:

三、IoT 攻击源统计

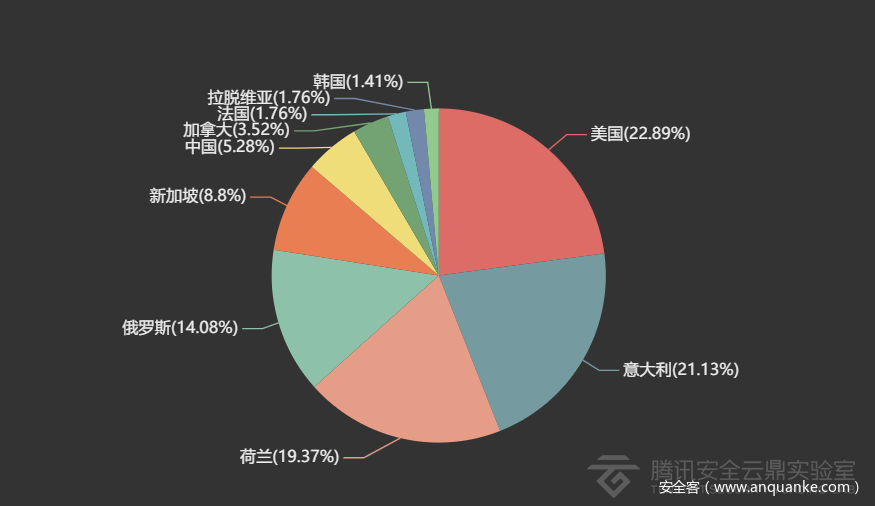

(1)欧美 — IoT 恶意代码控制服务器的家乡

云鼎实验室针对恶意代码控制服务器进行了统计,筛选出了 IoT 恶意代码控制服务器所在国 Top 10,位于国外的IoT 恶意代码控制服务器占比达到94.72%,中国仅占5.28%, IoT 恶意代码控制服务器大量分布在美国和欧洲。

图▽ IoT 恶意代码控制服务器国家分布 Top10

数据来源:腾讯安全云鼎实验室

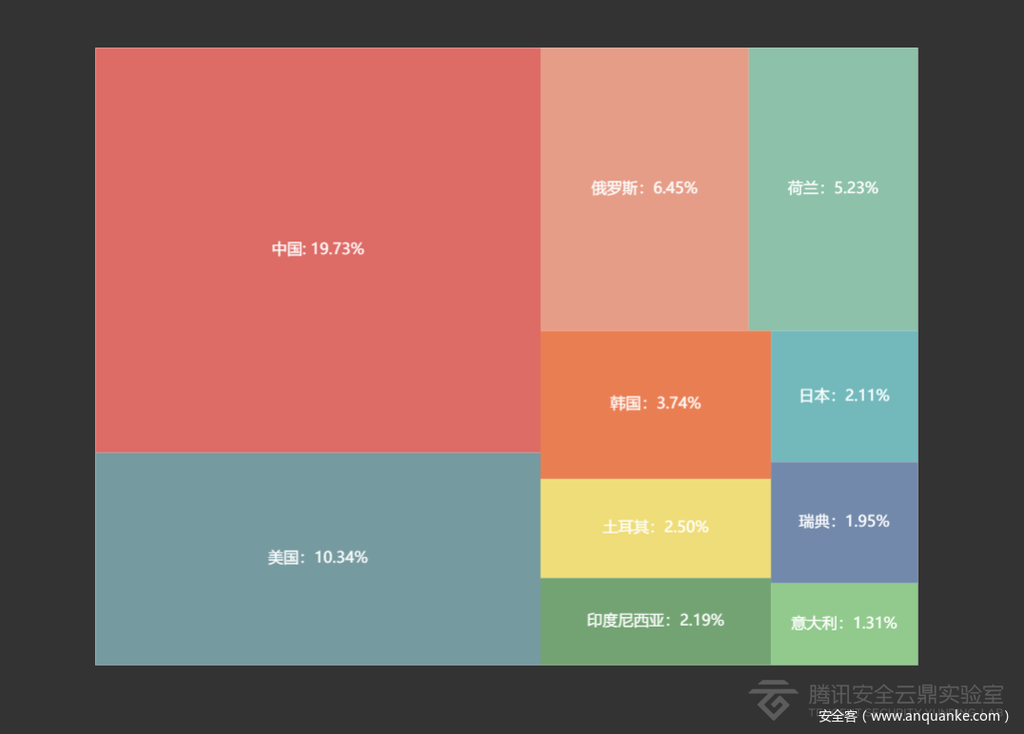

(2)中国成IoT攻击活动最频发的国家

图▽ IoT 攻击源国家分布 Top10

数据来源:腾讯安全云鼎实验室

备注:数据来源于听风蜜罐系统,存在数据的缺失和遗漏的情况,本文只是大致统计趋势和比例,一些国家的数据可能会缺失。

中国是全球IoT攻击最多的国家,同时也是IoT攻击最大的受害国。由于中国拥有较多的 IoT设备,很多设备存在漏洞和弱口令,因此设备被恶意软件感染的数量也较为巨大,设备相互攻击感染的问题较为严重。

国内 IoT 安全问题:

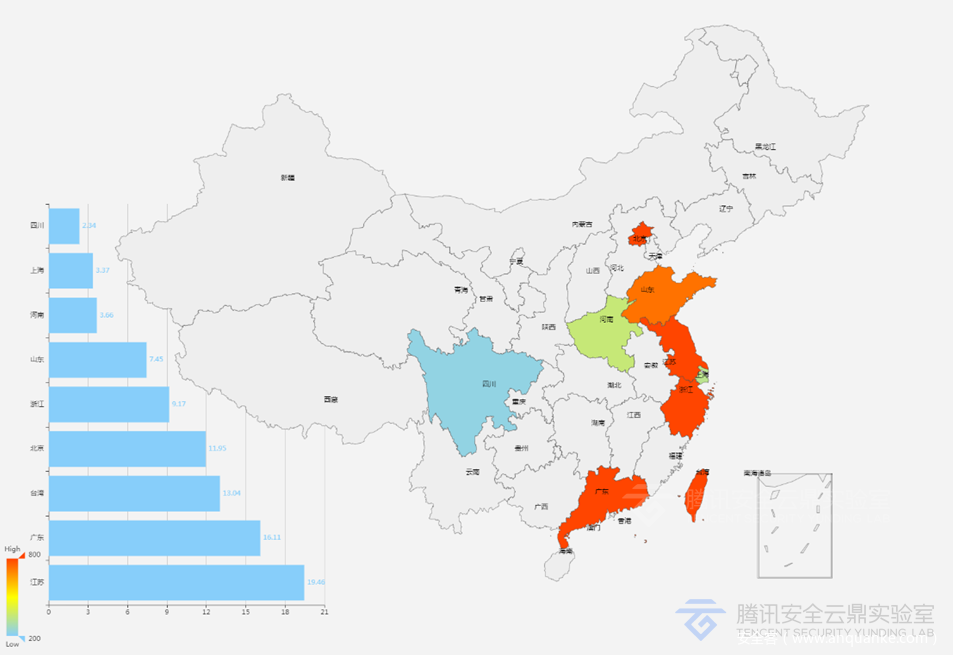

对于国内的 IoT 安全问题,我们统计了国内 Top10 攻击源省份:

图▽ IoT 攻击源中国省份 Top10

数据来源:腾讯安全云鼎实验室

IoT 攻击源最多的五个省份是 江苏、广东、台湾、北京和浙江,IoT 的攻击源分布与 GDP 有一定的关联性。经济发达的地区 IoT 设备更多、相关黑产也更加发达,也就成为了重点的 IoT 攻击源。

长三角和珠三角是我国经济最发荣的地区,同时也是 IoT 攻击最泛滥的地区。下面是云鼎实验室对江苏省和广东省的 IoT 攻击源分布的统计情况。

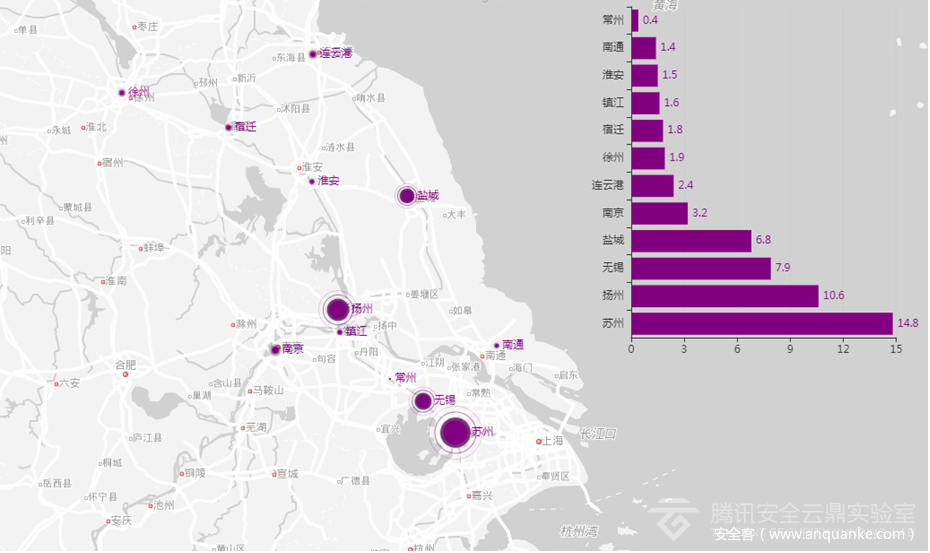

江苏省 IoT 攻击情况如下:

图▽ IoT 攻击源江苏省各地区分布

数据来源:腾讯安全云鼎实验室

其中苏州、扬州等长三角城市 IoT 攻击较多,这与经济发展情况有一定的关联。长三角各城市经济发达,街边各个商店的摄像头(个人安装)、路由器普及率非常高。设备多、设备漏洞多、缺乏有效的管理,导致设备被利用,从而成为较大的一个攻击源。

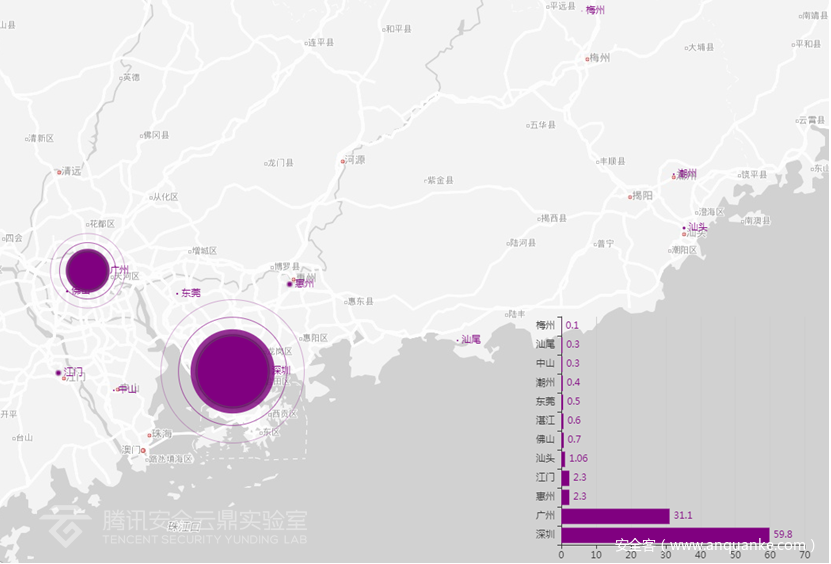

广东省 IoT 攻击情况如下:

图▽ IoT 攻击源广东省各地区分布

数据来源:腾讯安全云鼎实验室

广东省的情况是类似的,IoT 攻击活跃在经济发达地区,珠江三角洲最为活跃的两个城市分别是深圳和广州。 深圳作为科技创新城市,大批量 IoT 设备在深圳生产,同时 IoT 设备被大批量普及,IoT 漏洞普遍存在,深圳也不乏相关的黑产团伙,从而 IoT 设备的安全问题也是很严重的。

四、IoT 恶意软件传播统计

(1)DDoS 依然是 IoT 恶意软件的主流功能

因 IoT 设备近几年的几何级数的增长,已接近百亿量级,但众多不同设备,往往却可以被同一恶意代码家族感染,这些家族主要的功能以 DDoS 居多。

下图是 IoT 设备在 DDoS 上如此受黑客青睐的四个主要原因。

☞ 几何级数暴增

IoT 设备的暴增为 DDoS 的成长提供了温床。为了利于远程管理,IoT 设备普遍暴露在互联网中,为承载 DDoS 功能的恶意样本进行扫描和传播提供了便利。同时各 IoT 厂家良莠不齐的技术基础,导致各 IoT 设备自身的系统与应用暴露出各种漏洞以被攻击者恶意利用。

☞ 跨多平台传播

承载 DDoS 攻击的家族,往往用一套标准代码,以各种 IoT 设备的弱口令、系统/应用漏洞的嵌入为基础,然后在 mips、arm、x86 等各种不同的平台环境编译器下进行编译,最终达到一个家族跨多个平台、互相感染传播的目的,使传播更迅速。

☞ TB级流量攻击

IoT 设备数据庞大、安全性差、多数暴露外网,在跨多平台家族样本面前便不堪一击。往往选好传播弱口令与漏洞,从 IoT 僵尸网络搭建到数量达到一定规模,往往几天的时间便可完成。因为肉鸡被抓取后便成为了一个新的扫描源,如此反复便是一个成倍递增的扫描能力。而事实证明,十万量级的僵尸网络便可以打出 TB 级的攻击流量。

☞ 慢速 CC 攻击

因 CC 攻击是建立在 TCP 三次握手之上,所以以发包机形式进行攻击能力较弱,这也是肉鸡在 DDoS 上的一个不可替代的功能。IoT 肉鸡正是此攻击较好的攻击载体,如此大量的肉鸡群,再辅以慢速CC攻击方式,DDoS 防御设备较难以数量统计阈值等方法进行检测。

(2)超过8成恶意软件具备自我传播功能

通过分析,发现近8成恶意软件具有自我传播的功能模块,说明攻击者更倾向于通过蠕虫的方式构建僵尸网络。

对于攻击者来说,传播 IoT 恶意软件有两种方式:

A、利用服务器进行集中式扫描攻击,并向 IoT 设备植入恶意软件

由于服务器的硬件配置较高,能够同时发起大量扫描攻击,且攻击者可以随时添加新的扫描攻击模块。对于攻击者来说,这种方式更加灵活可控。

B、通过蠕虫传播攻击

每个被恶意软件感染的设备都会主动扫描其他设备并进行攻击。可以快速让僵尸网络指数级的增长。

(3)弱口令传播方式依旧盛行,Telnet/SSH 是主要传播途径

弱口令攻击是 IoT 恶意软件的传播方式之一,最流行的传播途径是 Telnet,其次是 SSH。

下面列举一些恶意样本中出现的特定设备帐号和弱密码:

2016年 Mirai 事件爆发后,IoT 设备的弱口令问题得到广泛关注,一些设备使用者修改了默认密码,提高了设备安全性。

(4)IoT 漏洞传播成为恶意软件主流的传播方式

IoT 厂商的防御意识逐渐增强,弱口令传播方式效果逐渐减弱,攻击者开始使用漏洞进行恶意软件的植入。

由于 IoT 设备固件更新慢、IoT 厂商对漏洞不重视、IoT 设备用户对漏洞不重视这三个原因导致市面上存在大量的有漏洞 IoT 设备。 这些设备会长期在线,即使用户设备被感染,用户也没有什么感知。 这也是 IoT 僵尸网络与 传统 PC 僵尸网络的区别—-更大数量、更易获得、更加稳定。

这里以 IoT 恶意软件 Linux.Omni 为例,该恶意软件使用了11种不同的漏洞,包括常用的路由器与摄像头漏洞,红色字体为最多利用的漏洞。

五、总结

未来随着 IoT 和 5G 通讯的发展,IoT 设备的数量将会呈现爆发式增长,针对 IoT 设备的安全事件也将呈现同样的趋势。

(1)未来IoT安全趋势

- 针对 IoT 设备的攻击量将远远超过其他攻击目标,IoT设备成为网络攻击的最大受害者。

- 通过 IoT 设备发起的攻击将打破传统安全的防御形式,迫使安全厂商思考新的防御思路。(例如:Mirai 发起的的 DDoS 攻击)

- 被攻击 IoT 的设备将呈现多样化,不再局限于路由器、摄像头、打印机等设备,更多的 IoT 设备如智能空调、自动售货机、可穿戴设备将会成为被攻击目标。

- IoT 设备将成为恶意挖矿软件和勒索软件的下一个目标,医院、ATM、工控、电力等将成为主要的重灾区。

- IoT 的攻击将越来越专业化,将出现越来越多的政治目的的攻击。

这些趋势将使 IoT 安全形式更加严峻,不仅仅关系到企业安全,也关系到每一个家庭,每一个人,IoT 安全将成为国家网络空间安全战略极其重要的一部分。

(2)防护建议

A、对于个人用户

下面是一些减小 IoT 设备感染风险的建议:

初始设置时更改设备默认密码,修改为复杂密码。

定期检查是否有固件的新版本发布并更新固件版本。

如无绝对必要,不要将 IoT 设备端口向互联网开放。

B、对于 IoT 厂商

下面对于 IoT 的安全性进行一些建议:

安全启动: 每次启动时,有必要通过证书来验证全部有效执启动程序。

及时跟新补丁和固件:在漏洞出现时,及时跟新补丁,以免造成重大影响。

数据中心安全:设备和云端的数据交互,要保证云端数据和服务的安全。建议使用腾讯云作为云端支撑。

数据安全:无论是通讯中,还是在设备内部存储上看,数据安全性是通过加密来保障的。

加密密钥管理:使用动态密码,不使用固化的静态密码。,默认密码导致的弱密码都是可入侵的漏洞。

注1:听风威胁感知平台是云鼎实验室在全球多个节点部署的蜜罐网络集群,用于捕获真实的恶意流量,每天捕获数亿次的各类攻击请求。

参考链接:

http://blog.nsfocus.net/IoT-security-webcam/

http://www.123anfang.com/ip-camera-default-account-password-list.html

https://www.secpulse.com/archives/5852.html

https://securelist.com/new-trends-in-the-world-of-iot-threats/87991/

http://blog.nsfocus.net/wp-content/uploads/2017/06/Mirai代码及原理分析.pdf

https://blog.apnic.net/2017/03/21/questions-answered-mirai-botnet/

https://mobidev.biz/blog/IoT-trends-for-business-2018-and-beyond

https://iot-analytics.com/state-of-the-iot-update-q1-q2-2018-number-of-iot-devices-now-7b/

腾讯安全云鼎实验室 关注云主机与云内流量的安全研究和安全运营。利用机器学习与大数据技术实时监控并分析各类风险信息,帮助客户抵御高级可持续攻击;联合腾讯所有安全实验室进行安全漏洞的研究,确保云计算平台整体的安全性。相关能力通过腾讯云开放出来,为用户提供黑客入侵检测和漏洞风险预警等服务,帮助企业解决服务器安全问题。

发表评论

您还未登录,请先登录。

登录