活动介绍

还有2周

一场中美两大安全社区碰撞与融合的

全球极客大趴即将开幕!

百度网络安全技术对抗赛(BCTF)

作为DEF CON CTF预选赛

将在DEF CON CHINA 1.0期间举行

在这场全球顶级Hacker汇聚的盛宴中

怎能少的了中国白帽的身影?

BSRC为你提供名利双收的机会!

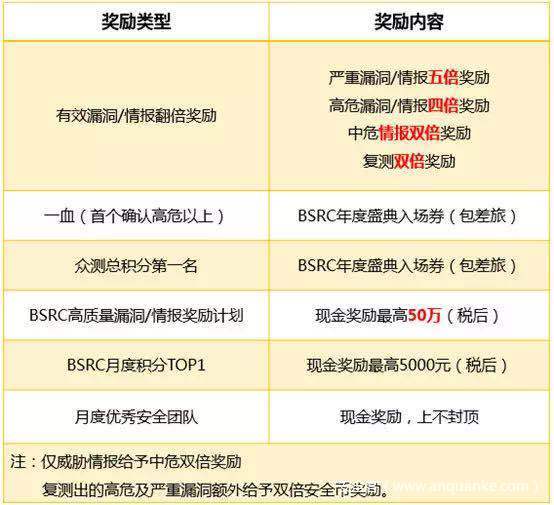

简单粗暴,奖金翻倍

活动地点

线上,BSRC漏洞提交链接:https://bsrc.baidu.com

活动时间

众测时间:5月20日-6月2日

复测时间:6月17日-6月21日

活动亮点及说明

测试范围:全域范围内,接收百度业务相关漏洞和威胁情报。

提交漏洞选择【BCTF众测彩蛋1.0】

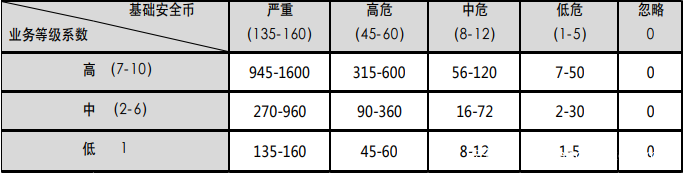

根据BSRC评分标准,以严重漏洞最高评分为例

发现百度业务相关严重漏洞最高奖励1600安全币

5倍奖励后为8000枚安全币

单个漏洞最高可拿40000元的现金奖励!!

威胁情报将根据完整性及其影响打分,鼓励涉及账号、核心业务技术、数据相关、用户隐私相关的黑灰产情报,鼓励提交尽量完整的情报信息,完整性基本信息参考5W 1H原则(Why What Who When Where How),即应说明何种人群在何时出于何种目的通过何种行为/业务进行谋取何种利益/危害行为。

常见的无效威胁情报包括:无有效信息的威胁情报、无法证实或伪造的威胁情报、BSRC已掌握的威胁情报。

活动期间,漏洞评审处理流程参照【BSRC漏洞处理流程5.0版本】,中危、低危漏洞BSRC照常接收 ;

常见漏洞测试方法说明:

1.SSRF测试认定方法

如果可以访问到http://10.199.7.105/,第一行将输出一个40位的字符串作为flag,第二行为1024位的字符串,可获取到flag,认为是有回显的SSRF,请将此flag在提交漏洞时附上。可获取到flag及其后的1024位字符串,认为是完全回显SSRF。 不同的回显程度会对应不同的打分,同时请不要尝试访问其他内网站点,以免造成不必要的影响。

2.命令执行测试认定方法

可通过curl http://10.199.7.105/来证明可执行命令,无回显的情况下可在报告中说明,或联系我们确认。

3.SQL注入测试认定方法

SQL注入证明可获取数据即可,如获取当前库下的表名,或者由我们进行验证。 注意version()并不能证明获取数据的能力,同时请勿恶意获取数据(超过10条)

测试验证数据应控制在10条范围内,否则将计0分处理,并保留追究法律责任的权利,漏洞危害级别根据漏洞影响而定,即同一个类型的漏洞其危害等级不一样,会根据其实际影响而决定,请仔细阅读《BSRC用户协议》,以避免由此带来的风险。

注:本次奖励安全币会在后台发放,不影响月榜单排名。

随着DEF CON CHINA KEYNOTE、LIVE MUSIC、艺术作品等一系列细节的公布,大家对DEF CON CHINA的热情也与日俱增,下一期,BSRC将对平台用户给予DEF CON CHINA门票大补贴,“520”给你满满的关爱,敬请期待~

发表评论

您还未登录,请先登录。

登录