会议简介

Blackhat成立于1997年,到今年已经举办了22届,从一个拉斯维加斯举行的年度会议发展成了今天国际信息安全大会。该会议具有很强技术性,参会人员包括各个企业和政府的研究人员,为与会者提供最新的研究、发展和趋势,引领安全思想和技术的走向。

Blackhat每年都会在美国、欧洲、亚洲举行一次大会,主要有培训、报告、展厅参展等内容,对于从全世界蜂拥而至的一万多名黑客信徒来说,这些讲台上的大牛,不仅框定了本年度世界黑客研究潮流,也喷薄着挑战未知、突破一切的黑客精神。登上Blackhat这个舞台,向世界分享自己的研究成果,对于大多数黑客大牛来说,如同站在奥运会领奖台上一般,有着非同寻常的意义。

随着近年来网络环境日益复杂和黑客技术的不断创新,安全形势越来越严峻,安全产业日益受到人们的重视,而Blackhat是世界上了解未来安全趋势最好的窗口。

会议时间

2019年8月3日-8月5日

会议地点

MANDALAY BAY / LAS VEGAS

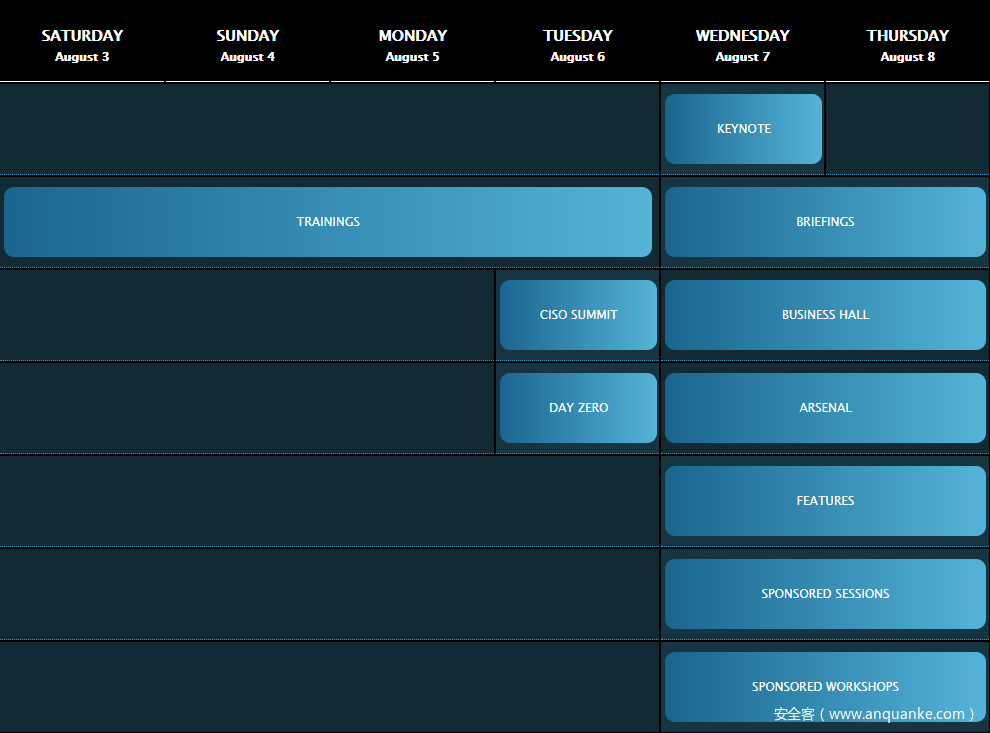

议程预览

随着会议日期的临近,安全客分类整理了各个方向的议题简介供大家参考前瞻,并将值得重点关注的议题做了特殊标注,届时将会跟进同步会议资料,敬请关注!

应用安全

ClickOnce和你在 – 当Appref-ms滥用正在按预期运行时

威廉伯克 (红队负责人,CISA成员)

地点: Lagoon JKL

日期:8月7日星期三| 10:30 am-10:55am

由于通过网络钓鱼进行代码执行的经过验证的方法正在逐步淘汰,因此需要进行新的研究以保持获得初始访问权限的途径。通过筛选不同的文件类型及其运行方式,可以进一步检查Microsoft的

ClickOnce使用的“.appref-ms ”扩展。这项研究引领了漫长而曲折的道路,不仅导致一些新的更新应用于我们的网络钓鱼方法,而且也是一种创新的C2管理方法。

我们还将从用户的角度提供对此执行情况的深入了解,以及在整个部署过程中可以采取的其他步骤,以进一步掩盖和增强这些恶意功能。

为了扮演我们自己的魔鬼倡导者,我们还将涵盖appref-ms滥用导致的潜在妥协指标,以及可以部署以防止它的一些先发制人措施。

Appref-ms滥用有可能成为任何安全测试人员工具包的重要补充。它在Windows 10和7上本机运行,与正常操作混合,是一种易于调整的代码交付和执行方法。由您决定如何使用它。

英特尔安全和可管理性引擎的幕后故事

Shai Hasarfaty —首席安全研究工程师,英特尔、Yanai Moyal —安全研究员,英特尔

地点: Islander EI

日期:8月7日星期三| 1:30 pm-2:20pm

如今,低级固件漏洞正变得越来越成为人们关注的焦点,这主要是由于系统具有最高权限的特性,以及主机操作系统(OS)中存在的高级安全保护和缓解。

英特尔开发了一个名为CSME(融合安全性和可管理性引擎)的安全引擎,从““Root of Trust ”概念的启动到启用,为平台提供了关键的安全价值。

工业控制系统中的传感器和过程指纹识别

Martin Ochoa —首席安全研究员,Cyxtera Technologies 、Mujeeb Ahmed Chuadhry—新加坡科技设计大学博士生

地点: 断路器GHI

日期:8月7日星期三| 1:30 pm-2:20pm

关键基础设施,如电力和水的分配,在很大程度上依赖于自动控制。这些网络物理系统的安全性对于现代社会的正常运作至关重要; 对这些基础设施的攻击可能导致对物理世界的破坏并可能危害人的生命。在本次演讲中,我们重新审视了一些常见的网络和网络物理攻击载体,以及关键基础设施和防御策略。

我们演示了工业传感器中的噪声及其固有过程如何用于检测网络和物理攻击。我们将在由新加坡科技与设计大学主办的现实和最先进的水处理测试平台(SWaT)中展示攻击和防御的视频。

蠕虫魅力:收集恶意软件诱饵的乐趣和利润

Pedram Amini—CTO,InQuest

地点:Breakers GHI

日期:8月7日星期三下午2:40pm-3:30pm

客户端攻击是许多组织妥协的常见来源,这已经不是什么秘密了。网络浏览器和电子邮件中携带的恶意软件通过网络钓鱼、社会工程和利用来攻击用户。来自Adobe和Microsoft等供应商的办公套件无处不在,并且提供了丰富且不断变化的攻击界面。糟糕的用户意识和聪明的社会工程策略常常导致用户同意执行恶意嵌入逻辑,如宏、JavaScript、ActionScript和Java applet。此议题中我们将探索一种机制,用于收集各种恶意软件诱饵,以便进行分析和检测。

消息层安全性:迈向安全组消息的新时代

Benjamin Beurdouche—M., INRIA Paris

Raphael Robert— M., Wire

Katriel Cohn-Gordon — Research Scientist , Independent

日期:8月7日星期三下午4点到4点50分

随着越来越多的服务希望减少必须存储的敏感数据量,世界正朝着端到端加密(E2EE)个人对个人消息传递的方向发展。然而,用于加密的协议仍在开发中,只有少数协议,例如信号协议,经过了认真的安全分析。Signal是首个通过WhatsApp的10亿多用户实现全球部署的E2EE协议,并实现了强大的安全保障,比如前向保密和后妥协安全(从密钥妥协中恢复)。

本讲座将介绍消息加密协议,并描述当前的生态系统,包括为什么在公司环境中它仍然不是一个解决问题。虽然个人消息传递系统已经采用了Signal,但由于可伸缩性等重大技术挑战,企业消息传递还没有大规模地向这个方向发展。

网络认证101 -解密网络认证

Christiaan Brand—Security & Identity, Google

地点: South Seas CDF

日期:8月8日星期四上午9:00 -9:25

W3C 宣布:WebAuthn 成为正式 Web 标准,这次演讲将详细介绍Web身份验证提出的解决方案的用例、我们是如何做到这一点的、今天准备实现什么以及未来将要实现什么。

api诱导的SSRF: Apple Pay如何在网络上分散漏洞

Joshua Maddux —软件工程师/ PKC安全研究员

地点: Islander FG

日期: Thursday, August 8 | 11:00am-11:50am

2016年的WWDC见证了Apple Pay Web的诞生。Apple Pay Web是一个API,允许网站在面向Web的商店中嵌入Apple Pay按钮。支持它需要复杂的请求流,包括客户端证书和自定义会话服务器。事实证明,这是有害的,因为苹果没有注意到接受不可信url的重要副作用。因此,许多新的SSRF漏洞进入了世界。更糟的是,虽然它们可以以类似的方式被利用和发现,但是它们分布在几种编程语言的不同代码库中,因此不能以任何通用的方式进行修补。

几十年来,工程师们一直在谈论防御性编程,但顶尖公司在实践中仍有困难。在本次演讲中,我们将通过演示受影响的软件来探讨这些错误,并提出重新思考API安全性的可操作方法。

奇妙的红队攻击和如何找到他们

日期:8月8日星期四下午2:30 -3:20

在过去的一年里,红队在各个组织中进行的测试显示,在Windows、Linux和macOS上映射到MITRE ATT&CK™的检测显著增加。然而,许多组织仍然忽略了几个关键技术,这并不奇怪,这些技术常常与日常用户操作相结合。其中一个例子包括可信的开发人员实用程序,它们可以在标准用户端点上随时可用,而不仅仅是开发人员工作站,而且此类应用程序允许代码执行。此外,XSL脚本处理可以用作攻击载体,因为有许多受信任的实用程序可以通过XSL使用和执行脚本。最后,除了这些技术,可信的。net默认二进制文件也允许未经授权的执行,这些工具包括InstallUtil、Regsvcs和AddInProcess。特定的技术,加上团队内部的程序困难,例如警惕疲劳和缺乏对环境规范的理解,使得可靠地检测这些事件几乎是不可能的。

本讲座总结了通过Atomic Red Team测试组织对广泛攻击的防御所发现的普遍存在的和正在进行的差距。许多敌对行为不是原子性的,而是跨事件流中的多个事件,这些事件流可能在时间上被讨厌的事件任意地和不一致地分隔开。

此外,我们还介绍并演示了用于创建高信噪比分析的开源事件查询语言,以弥补这些常见的行为差距。EQL是事件无关的,可以用于编写分析,以便在长日志数据序列之间方便地链接证据。在一个现场演示中,我们展示了功能强大但易于编写的分析工具,这些分析工具可以捕捉当今组织中最常见的敌对行为。

加密

两年密码审计的经验教训

Jean-Philippe Aumasson —Kudelski Security

地点: Jasmine

日期:8月7日星期三下午2:40pm-3:30pm

在过去的两年里,我们完成了许多成功的密码审计。这些审计主要由付费约定组成,也包括主动约定,以及区块链项目和良好的旧密码技术的混合。我们已经为主要的区块链组织工作过,并且已经看到了有史以来最复杂的大规模部署的加密协议,这确实令人兴奋,但同时也令人恐惧——如果有一个可能危及整个网络的关键错误怎么办?如果我们作为安全审核员遗漏了什么呢?任何审计人员都会遇到类似的问题。出错的地方并不少,源代码中的bug、协议缺陷、不正确的实现等等。

在这次演讲中,我们将首先描述一些我们发现的最有趣的安全问题(至少是我们被授权讨论的问题),然后我们将重点讨论与最流行的内存安全语言之一有关的风险,即Rust。我们将描述在内部审计Rust代码时使用的完整性检查和安全最佳实践的列表,以及来自实际Rust审计的示例。最后,我们将从我们的经验中吸取一些教训,为其他安全审计人员和开发人员提供建议,以便最大限度地利用安全审计。

消息层安全性:迈向安全组消息的新时代

Benjamin Beurdouche—M., INRIA Paris、Raphael Robert —M., Wire、Katriel Cohn-Gordon —Research Scientist , Independent

地点: Breakers GHI

日期:8月7日星期三下午4点到4点50分

随着越来越多的服务希望减少必须存储的敏感数据量,世界正朝着端到端加密(E2EE)个人对个人消息传递的方向发展。然而,用于加密的协议仍在开发中,只有少数协议,例如信号协议,经过了认真的安全分析。Signal是首个通过WhatsApp的10亿多用户实现全球部署的E2EE协议,并实现了强大的安全保障,比如前向保密和后妥协安全(从密钥妥协中恢复)。

本讲座将介绍消息加密协议,并描述当前的生态系统,包括为什么在公司环境中它仍然不是一个解决问题。虽然个人消息传递系统已经采用了Signal,但由于可伸缩性等重大技术挑战,企业消息传递还没有大规模地向这个方向发展。

破坏加密数据库:对范围查询的一般性攻击

英国伦敦大学皇家霍洛威学院—博士研究生

地点:Lagoon GHI

日期:8月8日星期四上午11:00 -11:50

安全研究人员和从业人员提出了许多安全存储和查询外包数据的技术。我将首先概述常见的构建块以及最新的商业和学术解决方案,重点介绍那些支持范围查询的解决方案(例如,选择age属性在18到65之间的所有记录)。这些技术是为特定的威胁模型量身定制的。

例如,如果数据库服务器是可信的,而不是网络,则可以使用TLS加密连接。如果数据库服务器是可信的,但是存在磁盘盗窃的风险,则可以启用全磁盘加密或数据库文件和日志的页级加密(例如透明数据加密)。如果数据库服务器根本不受信任,则可以使用在上传数据之前对所有数据加密的系统(例如,通过CipherCloud网关或CryptDB代理服务器)。

数据取证/应急响应

MITER ATT&CK:家庭版游戏

凯蒂尼克斯 —ATT&CK威胁情报负责人,MITER 、Ryan Kovar—首席安全策略师,Splunk

地点: South Pacific

日期:8月7日星期三| 2:40 pm-3:30pm

你已经看到了战术和技巧。你已经阅读了这些描述。然而,缺少某些东西……你如何采用MITRE ATT&CK™的理论并实际上用它做点什么?乍一看,它很容易被ATT和CK框架所淹没。

你从哪里开始的?谁应该使用它?你能做什么?有ATT和CK这样的框架吗?结合ATT和CK团队成员的知识与帮助实施它的安全从业者的经验,Katie和Ryan将教你如何将ATT和CK从一个听起来很酷的想法转变为一个强大的力量,建立一个威胁防御的防御公司。

Underland的历险记:CQForensic工具包作为针对黑客的独特武器

当真正的专家经验满足科学的力量时,最佳实践就会出现!让我们面对现实:黑客的创造力永无止境。更重要的是,人们,最宝贵的资源,并不总是意识到他们公司的安全水平,可能的进入点,操作系统如何受到攻击,以及如何保护基础设施免受成功攻击,在某些情况下,由配置错误触发。安全基础设施配置应该是每个组织中最重要的防线。虽然黑客经常赢得比赛,但你的操作系统并非毫无防御能力!

本次会议以CQTools为基础; 其中有几个是CQURE团队发现的结果!有些需要数年才能完成,所有这些工作都是直截了当的。CQTools是提供渗透测试时的终极工具包 – 工具操作简单,我们在网络安全项目中实际使用它们。此外,保拉和CQURE团队进行了DPAPI世界发现,他们对这种机制进行了逆向工程,告诉您当前它是如何工作的以及它是否安全。

在会议期间,参与者还可以听到CQURE所做的两项重大发现。

内部的敌人:现代供应链攻击

我在你的供应链中,你可能也在我的供应链中。我们日益互联的基础设施让我们都很脆弱。随着数亿台设备和数百万家企业押注于云计算,我们每天都能看到复杂的攻击。硬件、软件和基于服务的攻击、与供应商和合作伙伴的好与坏的约定——我们都见过。

走到幕后,了解以前未公开的供应链攻击——从对手的技术和目标,有效削弱他们攻击的机制,以及处理我们最复杂的资产以保护……开发人员的挑战,有时是滑稽的。

从统计数据上看,每个人最终都会成为供应链妥协的受害者。无论您是从事SecOps还是应用程序开发,在结束本演示时,您都将获得关于如何防御供应链攻击和加强系统的实用指导。预防是很重要的,但是当你被拥有时,你的反应是对你性格的真正考验。你能接受这个挑战吗?

企业安全

在加密的大海捞针:利用加密功能检测Active Directory上最常见的攻击

Marina Simakov—Senior Security Researcher, Preempt

Yaron Zinar—Senior Security Researcher Lead, Preempt

地点: South Seas CDF

日期:8月7日星期三下午2:40pm-3:30pm

Active Directory一直是攻击者的热门目标,试图破坏和滥用组织主要秘密存储的攻击工具不断增加。虽然防御安全产品能够通过日志收集或原始交通检查等方法减轻一些攻击技术,但一些最常见的攻击技术却没有有效的对策。后者之一是性能良好的老式NTLM中继,尤其受到攻击者的青睐。最近,在今年早些时候发现的私人交易漏洞中,它又一次被利用。

我们将介绍几种滥用这个臭名昭著的身份验证协议的新方法,包括我们发现的一个新的关键零日漏洞,它允许攻击者滥用NTLM中继并接管域中的任何机器,即使使用最严格的安全配置(包括服务器签名)也是如此。此外,我们还将展示在NTLM实现通道绑定的方式中发现的另一个漏洞,这也可能使您的云资源面临风险。然后,我们将演示一种新的防御方法,它利用加密操作来提高防御能力,以抵御当今一些最常见的攻击。其中,我们将解释该方法如何引导我们设计出第一个已知的确定性算法来检测NTLM中继攻击。

对抗快速进化的DDoS攻击

Mudit Tyagi—架构师,安全产品,F5网络、米哈伊尔·费多罗夫—产品管理工程师,安全,F5网络

地点:South Pacific

日期:8月7日星期三下午5:05pm-5:30pm

2018年6月,ProtonMail遭受了持续快速变化的DDOS攻击,包括Syn洪泛、TCP握手违反、TCP零序列、ACK洪泛、NTP非标准端口洪泛、SSDP、NTP、Chargen、LDAP和Memcache协议[1]的反射攻击。

我们创建了一个攻击工具包,它模拟了ProtonMail攻击,并使用它来研究针对类似ProtonMail攻击的各种防御的有效性。我们发现,使用标准技术来击退快速变化的突发攻击对SOC操作人员来说几乎是不可能的,因为人类行动的速度太慢,无法理解攻击并应用众所周知的缓解措施。

我们发现,结合一种无监督机器学习算法来确定基线,执行异常检测和缓解,以及另一种机器学习算法来调整第一个算法的性能,产生了最有效的防御。有了这个方案,SOC操作员不必以机器的速度做出反应,而只需监视发现的结果和机器的动作。

引用:https://protonmail.com/blog/a-brief-update-regarding-ongoing-ddos-incidents/

在默认的默认云中保护应用程序

默认情况下,在GCP或AWS等云环境中创建的服务对Internet开放。这是一个在工作场所中复杂化的问题,开发人员可以更快地创建新的微服务,而不是安全团队可以审查它们。即使所有这些服务都可以在发布之前进行审核,安全团队也无法跟踪和审查所有影响安全性的代码更改,这通常会导致不正确的身份验证控制和公开的服务。

我们提供了一个通用的解决方案,可以在整个开发生命周期中自动对所有服务实施auth控制。我们的解决方案旨在为开发和安全团队提供最低的运营开销,并且对项目的开发过程没有任何意见,允许开发团队保持其自主权。

安全政策

如何使用DNS检测您的域名是否被滥用于网络钓鱼

ArnoldHölzel —高级安全顾问,SMT 、Karl Lovink —领导安全运营中心,荷兰税务和海关总署

地点: South Pacific

日期:8月8日星期四| 5:00 pm-6:00pm

作为一个备受瞩目的公共部门组织,荷兰税务和海关总署处理的罪犯声称自己是该组织的代表,并每天与公众联系提供网络钓鱼电子邮件。通过使用RFC,RFC7208 – 发件人政策框架(SPF)来授权在电子邮件中使用域名,我们开发了一种技术来识别在荷兰税务和海关总署的伪装下进行的网络钓鱼攻击。这种技术普遍适用。前提条件是访问DNS日志记录。通过这种技术,可以获得从发送网络钓鱼电子邮件和向谁发送网络钓鱼电子邮件的洞察。在本次演讲中,我们将首先解释哪些标准可用于提高电子邮件安全性。我们将简要讨论协议,例如:STARTTLS,SPF,DKIM,DMARC,DANE和MTA-STS。我们还讨论了高级SPF选项。最后,我们将链接所有这些协议,以检测我们的域是否被滥用于网络钓鱼攻击。我们开发的框架可让您更深入地了解在组织名称的伪装下进行的网络钓鱼攻击。我们坚信,如果在任何地方使用这些技术,它将导致网络钓鱼电子邮件的显着减少。

使用隐私法窃取身份

牛津大学哲学博士研究生

日期:8月8日星期四上午9:00 -9:25

2018年5月25日,欧盟《一般数据保护条例》(GDPR)生效,这是迄今为止政府为监管数据安全和隐私所做的最广泛的努力。在GDPR的众多条款中,有一项是“访问权”,即个人有权访问其个人数据。这一规定很容易被社会工程师滥用,窃取不属于他们的敏感信息。

我的研究集中在一个实际的案例研究中,我试图使用GDPR主题访问请求窃取尽可能多的关于我未婚夫(征得她的同意)的信息。在一项对150多家公司的调查中,我证明,在对提出请求的个人进行很少或根本没有核实的情况下,企业愿意为响应GDPR的访问权请求而提供高度敏感的信息。这包括从典型的敏感身份数据(如地址和信用卡信息)到深奥的数据(如火车旅行历史或拥有的域名列表)。虽然通常根本不需要身份证明,但即使在最好的情况下,GDPR也允许有能力窃取或伪造驾照的人几乎完全进入你的数字生活。此外,GDPR请求的高度标准化使得大规模自动化这一过程成为可能,并提供了迄今为止最可靠的一般钓鱼攻击类型之一。

这是一个可以解决的问题,如果监管立法受到类似于现代软件的安全评估,这一问题本可以纳入最初的GDPR。该报告提出了可能的补救措施,并为未来制定受《京都议定书》启发的隐私立法的决策者提供了一个警示。它还提出了短期的方法,让个人和企业寻求保护自己免受这些攻击。

向政府和攻击性安全公司出售0day(ISC议题)

Maor Shwartz —漏洞代理,Q-recon

日期:8月7日星期三下午1:30pm-2:20pm

销售0day的过程不是很多人都熟悉。这次演讲将讨论一个名为Q-recon的漏洞经纪公司,并让我们了解这个市场是如何运作的。以下问题将从三个不同的角度(研究人员/经纪人/客户)回答:

谁(研究人员简介)向政府/攻击性安全公司出售0day?

销售0day 的过程是怎样的?

如何销售00day ?

在演讲的最后,我将给那些想要向攻击性安全公司/政府推销0天游戏的研究人员一些建议。

Web AppSec

ATO的未来

菲利普马丁—CISO,Coinbase,Inc

日期:8月8日星期四| 3:50 pm-4:40pm

帐户接管(ATO)是在线安全的无声杀手。在密码界面主义者,大规模PII攻击和越来越复杂的攻击者之间,几乎不可能帮助普通用户找到可用但安全的体验。Coinbase是全球最大的消费者加密货币之一,如果不是其中之一。攻击者有很大的动力去瞄准我们的客户,我们有很大的动力来保护我们的客户。

这导致了过去几年双方的一系列创新。在本次演讲中,我将在幕后了解Coinbase如何保护我们的客户,鼓励他们更安全,并处理从手机移植到SIM卡交换到凭证填充的所有内容。我还将分享我们看到攻击者积极创新的观点。

物联网

关键0day远程破坏最流行的实时操作系统

本斯里 —Armis Security 、Dor Zusman —安全研究员,Armis安全

日期:8月8日星期四| 2:30 pm-3:20pm

VxWorks是您从未听说过的最流行的操作系统。它是一个实时操作系统,超过20亿种各种设备使用 – 从飞机到MRI机器,从防火墙到工业控制系统,甚至是SpaceX的Dragon Spacecraft。它是普遍和值得信赖的。但是,与我们所依赖的许多系统一样,由于存在单个漏洞,其安全性可能会中断。我们的演讲将揭示我们在VxWorks中发现的11个这样的零日漏洞。

我们将演示在多个设备上利用这些漏洞并展示其危险的能力。我们将展示如何通过打印机与其云之间的正常TCP连接来破坏在NAT和防火墙后面安全保护的网络,以及使用VxWorks运行敏感设备的危及生命的威胁,例如医院床边病人监护仪。

平台安全

Project Zero :让0day变得更艰难的“未来五年”

本霍克斯— Project Zero团队负责人,谷歌

地点: South Pacific

日期:8月8日星期四| 9:45 am-10:35am

今年是谷歌应用安全研究团队Project Zero成立五周年,该团队的目标是“让0day变得艰难”。到目前为止,这是一段混乱而激动人心的旅程,我们已经成功地探索了一系列怪异而奇妙的攻击。完整的浏览器利用。远程WiFi固件攻击。闪电的考验和磨难!Linux、Windows、macOS、chromeOS、iOS和Android的内核和用户权限升级。Hypervisor逃跑了。哦,还有投机执行……

我们发布了一系列令人眼花缭乱的漏洞和漏洞。但是为什么呢?如何?这对用户安全意味着什么?

本报告将介绍Zero项目的幕后工作,并对该工作所产生的影响进行回顾性评估。我们将首先了解为什么需要像Project Zero这样的团队,以及我们用来做决策的一些核心原则。我们将深入研究Project Zero投资组合中的一些经典作品,并分享其中的一些技术见解。最后,我们将分享一些经验教训,以及“Project Zero ”未来五年的草图。

移动安全

您所有的苹果设备都属于我们:苹果设备的唯一标识和跨设备跟踪

阿里巴巴公司—安全专家。

阿里巴巴公司安全工程师白晓龙

地点:South Pacific

日期:8月8日星期四上午9:45am-10:35am

隐私是关于人的。智能手机和笔记本电脑(如iPhone、iPad和macbook)是最常用的个人设备。因此,别有用心的人(如广告商)可以很容易地通过这些设备与个人联系。尽管苹果公司试图为苹果设备上的个人信息提供最好的保护,但许多方法(如私有api和漏洞)都被滥用来唯一地识别用户。此外,识别和关联人们的设备可以让跨设备公司跟踪一个人和他/她的设备上的目标操作(例如,广告)。然而,这种跨设备的跟踪主要可以显示一个人的全貌,并且比简单的跟踪更具侵犯隐私性。

在这次演讲中,我们将展示苹果设备独特的识别和跨设备跟踪技术的研究。我们首先列出了几种方法(例如,公共api和漏洞,如CVE-2018-4322)来唯一地标识苹果设备,即使在系统重启或重置之后也是如此。此外,我们提出了先进的算法和漏洞(如CVE-2018-4321),通过确定的用户id(如苹果id和电话号码)和概率数据(如设备名称、坐标信息和IP地址)关联苹果设备。最后但并非最不重要的是,我们讨论了防止唯一标识和跨设备跟踪的可行解决方案(例如,仪表和差分隐私)。值得注意的是,我们发现的所有漏洞都报告给了苹果公司(随访id: 710526756),我们相信我们的研究可以帮助苹果公司维护和改善其产品的隐私。

Blackhat每年都会在美国、欧洲、亚洲举行一次大会,主要有培训、报告、展厅参展等内容,对于从全世界蜂拥而至的一万多名黑客信徒来说,这些讲台上的大牛,不仅框定了本年度世界黑客研究潮流,也喷薄着挑战未知、突破一切的黑客精神。安全客将继续跟进大会,为大家带回相关资讯和报道,敬请关注!

发表评论

您还未登录,请先登录。

登录