1、动态解析代码

许多编程语言都允许动态解析源代码指令。这使得程序可以执行基于用户输入的动态指令。若不经过适当的验证,程序会错误地认为由用户直接提供的指令仅会执行一些无害的操作,会正常解析并执行该指令。远程用户可以提供特定URL以将任意代码传递给eval()语句,从而导致代码执行。该种攻击会使用与目标Web服务相同的权限执行代码,包括操作系统命令。本文以JAVA语言源代码为例,分析“动态解析代码”缺陷产生的原因以及修复方法。该缺陷的详细介绍请参见CWE ID 95: Improper Neutralizationof Directives in Dynamically Evaluated Code (‘Eval Injection’)(http://cwe.mitre.org/data/definitions/95.html)。

2、动态解析代码的危害

攻击者可以利用该漏洞注入恶意代码访问受限的数据和文件。几乎在所有情况下,注入恶意代码都可能导致数据完整性缺失,也有可能导致执行任意代码。

从2018年1月至2019年8月,CVE中共有1条漏洞信息与其相关。漏洞信息如下:

| CVE | 概述 |

|---|---|

| CVE-2018-7046 | DISPUTED Kentico 版本9到11中的任意代码执行漏洞允许远程认证用户通过页面 – >编辑 – >模板 ->编辑模板属性来动态解析上下文代码以执行任意操作系统命令 。注意:供应商修复该漏洞,授权用户可以编辑和更新ascx代码布局。 |

3、示例代码

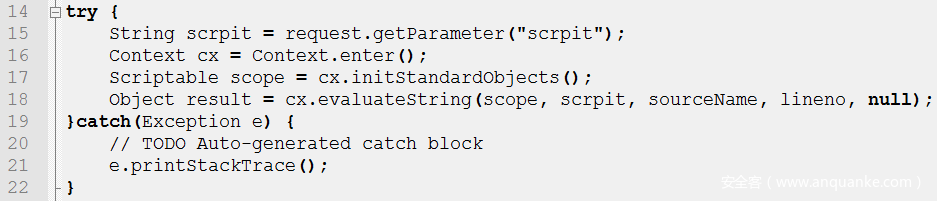

3.1 缺陷代码

上述代码是获取 JavaScript 脚本字符串并将该字符串值作为命令执行的操作。第15行获取请求参数script,第16行调用 Context 类的静态方法 enter(),该方法会返回一个与当前线程关联的对象cx。17行对象 cx 调用initStandardObjects() 方法用于初始化标准对象,执行结果将会返回一个Scriptable 实例化对象 scope。第18行调用 evaluateString () 方法执行JavaScript 脚本字符串 code。当 script 参数值合法时,程序将会正常运行。例如,当该值为 “8 + 7 * 2″ 时,result 变量被赋予的值将为 22。然而攻击者指定的语言操作既有可能是有效的,又有可能是恶意的。如果底层语言提供了访问系统资源的途径或允许执行系统命令,这种攻击甚至会更加危险。例如,JavaScript 允许调用 Java 对象。如果攻击者计划将 ” java.lang.Runtime.getRuntime().exec(“shutdown -hnow”)” 指定为script的值,则主机系统就会执行关机命令。

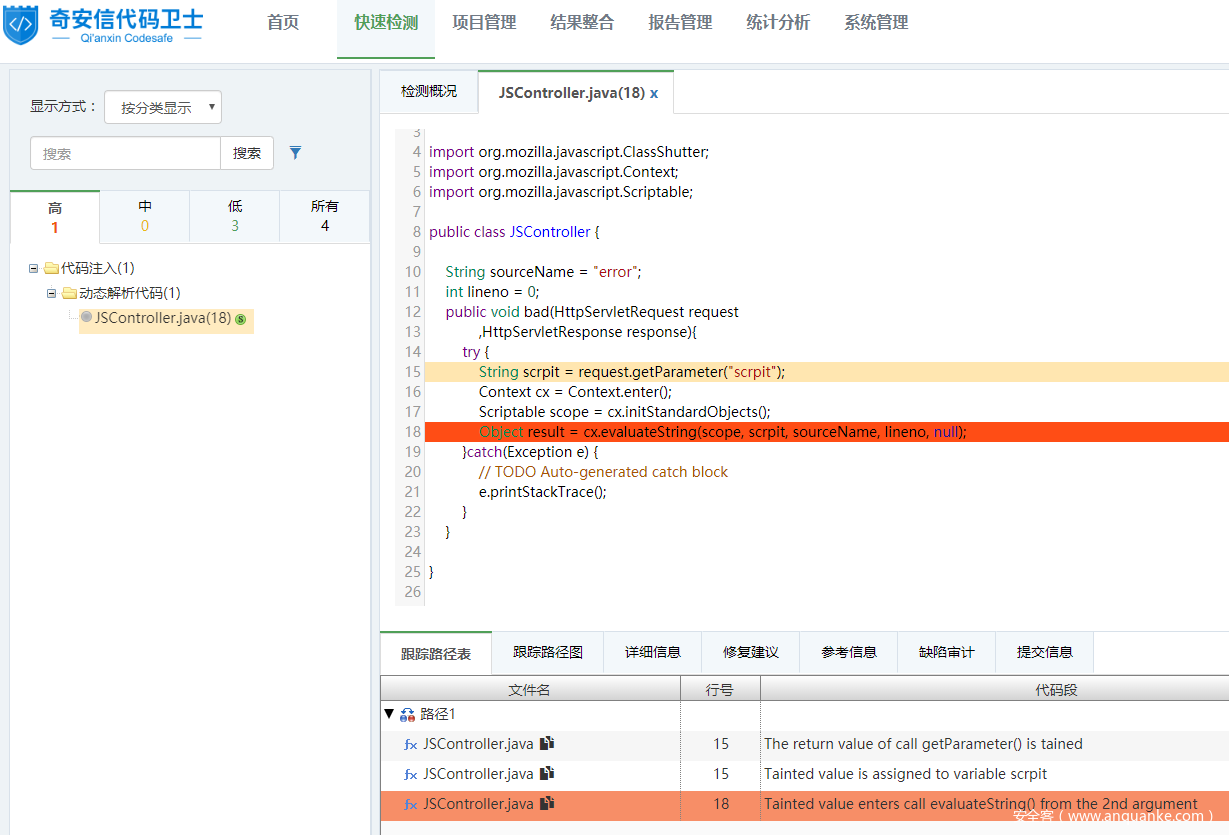

使用代码卫士对上述示例代码进行检测,可以检出“动态解析代码”缺陷,显示等级为高。在代码行第18行报出缺陷,如图1所示:

图1:动态解析代码检测示例

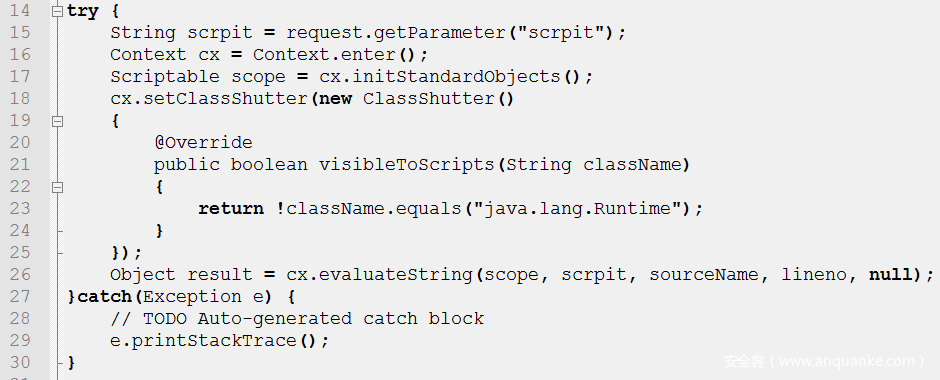

3.2 修复代码

图2:修复后检测结果

4、如何避免动态解析代码

在任何时候,都应尽可能地避免动态的解析源代码。如果程序的功能要求对代码进行动态解析,应用程序不应该直接执行和解析未验证的用户输入。建议创建一份合法操作和数据对象列表,用户可以指定其中的内容,并且只能从中进行选择

发表评论

您还未登录,请先登录。

登录