1、日志伪造

当日志条目包含未经过授权的用户输入时,会造成日志伪造。攻击者可以通过向应用程序提供包含特殊字符的内容,在日志文件中插入错误的条目。当日志文件自动处理时会将恶意条目写入日志文件,错误的日志条目会破坏文件格式,可以由此掩盖攻击者的入侵轨迹。或者通过回车符和换行符构造输入,将合法的日志条目进行拆分。本文以JAVA语言源代码为例,分析“日志伪造”缺陷产生的原因以及修复方法。该缺陷的详细介绍请参见CWE ID 117: Improper Output Neutralization for Logs (http://cwe.mitre.org/data/definitions/117.html)。

2、日志伪造的危害

利用该漏洞可以跨越信任边界获取敏感数据,攻击者将脚本注入日志文件,在使用 Web 浏览器查看文件时,浏览器可以向攻击者提供管理员 Cookie 的副本,从而获得管理员的访问权限。

3、示例代码

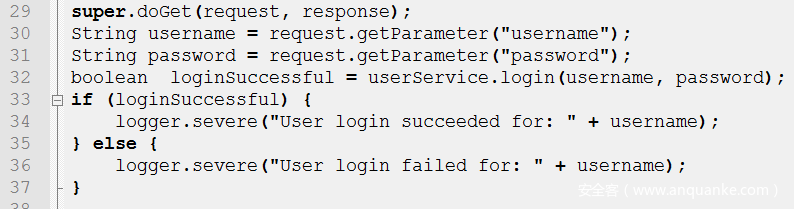

3.1 缺陷代码

例如: INFO:User login succeeded for jack 或 INFO:User login failed for jack 当用户提供的字符串为: jack%0a%0aINFO:+User+login+succeeded +for+tom 在日志记录中会记录下列条目: INFO: User login failed for jack INFO: User login succeeded for tom

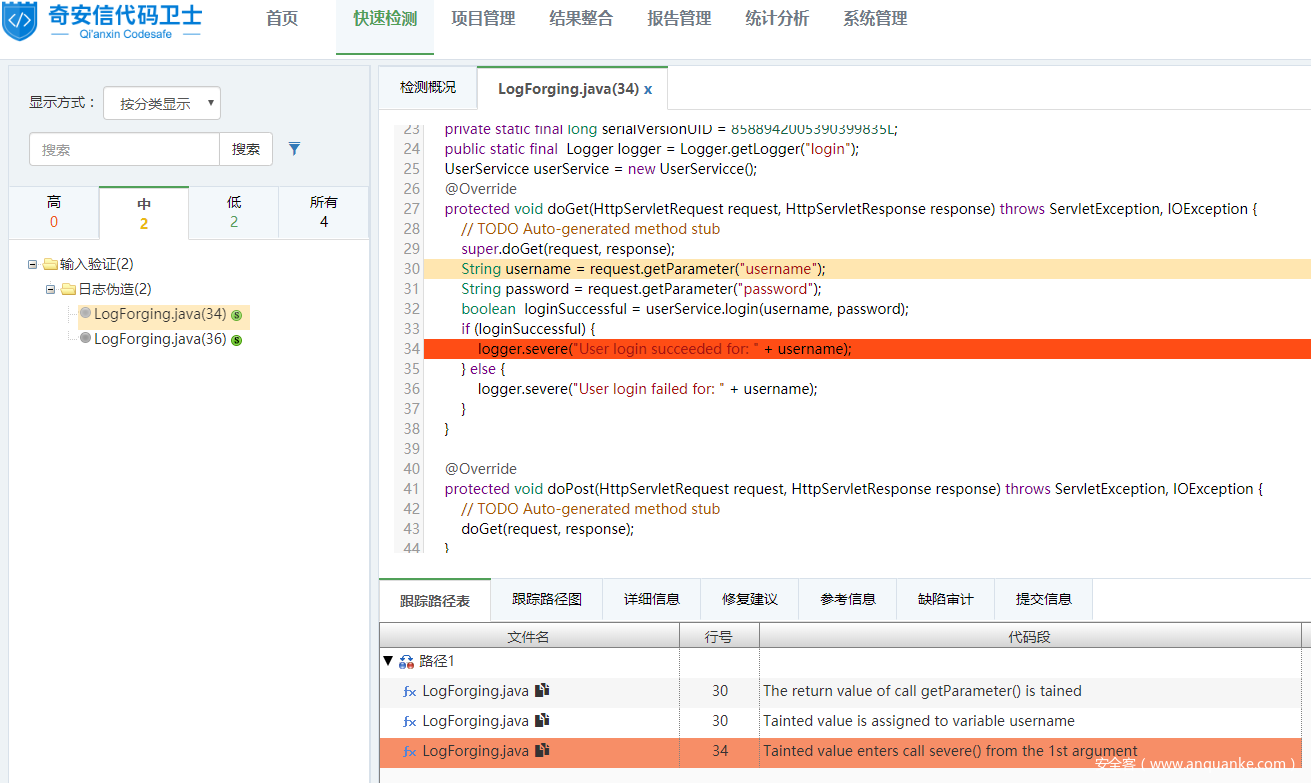

图1:日志伪造检测示例

图2:日志伪造检测示例

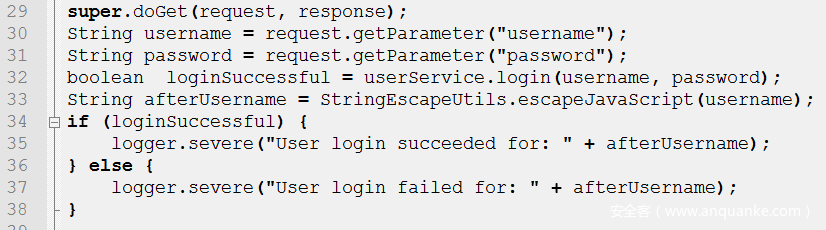

3.2 修复代码

在上述修复代码中,在第33行调用 org.apache.commons.lang 包下 StringEscapeUtils 类的静态方法 escapeJavaScript(),该方法使用 JavaScript 字符串规则进行字符转义。

使用代码卫士对修复后的代码进行检测,可以看到已不存在“日志伪造”缺陷。如图3所示:

图3:修复后检测结果

4、如何避免日志伪造

避免日志伪造可在程序输入和输出分别进行控制,假设所有输入都是恶意的,拒绝任何不严格符合规范的输入,严格校验字段相关属性,包括长度、输入类型、接受值的范围等,或将其转换为具有相应规格的输入。在日志输出时指定输出编码格式,若未指定编码格式,在输出时不同编码格式下的某些字符可能被视为特殊字符。

发表评论

您还未登录,请先登录。

登录