大家好,我是零日情报局。

新年新气象,黑客也一样。

四周前,Citrix产品曝“雷”。高危漏洞(CVE-2019-19781)波及全球158个国家、超8万家公司,一场堪比“WannaCry”量级的安全威胁横扫世界。

风波未平,最近却有一神秘黑客组织,通过一名为NOTROBIN的程序,积极部署漏洞(CVE-2019-19781)缓解措施,阻止其他恶意行为利用漏洞攻击Citrix 服务器。

缓解漏洞阻止攻击,怎么看都应该是个好事,可事情远没有这么简单。这个看似友好的黑客组织在部署NOTROBIN 缓解漏洞利用攻击的同时,悄悄地置入一个新的有效载荷后门。

后门的存在,直接让黑客防御漏洞利用的行为,成了薛定谔的猫。毕竟,有了后门权限,黑客随时可能成为新的攻击者。

先伪装好人混进去再行动的攻击手段,对黑客来说虽然少见,但并非没有。

NOTROBIN漏洞利用缓解措施

下面零日给大家说说,神秘黑客组织的“糖衣炮弹”,被FireEye命名为“NOTROBIN”的Citrix漏洞利用缓解程序。

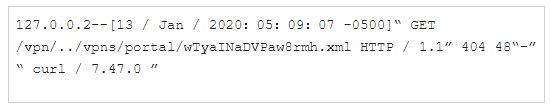

NOTROBIN是用Go 1.10编写的实用程序,可通过定期扫描并删除匹配文件名模式和内容特征的文件,达到阻止漏洞(CVE-2019-19781)利用攻击的目的。在实时删除包含命令的恶意模板后,还会向攻击者发送“404错误”消息。

(Web日志条目显示了失败的利用尝试)

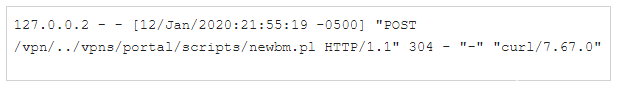

在执行过程中时,NOTROBIN从Tor出口节点发出HTTP POST请求,以将有效负载传输到易受攻击的newbm.pl CGI脚本。

(显示利用的Web日志)

随后,利用单个HTTP POST请求来利用设备,从而导致HTTP 304响应-没有观察到的HTTP GET来调用分段命令,导致下图所示的Bash one衬板在受感染的系统上运行。

(Bash攻击有效负载)

NOTROBIN执行过程中,会以每秒八次的高频率,在目录/ netscaler / portal / templates /中,搜索扩展名为.xml(漏洞利用攻击程序)的文件,实时删除包含可能与潜在漏洞利用代码匹配的block字符或BLOCK文件。

在FireEye持续监控的72小时里,NOTROBIN有效阻止了十余次Citrix NetScaler漏洞利用攻击。如此高效的防御手段,NOTROBIN程序的漏洞利用缓解措施可谓十足良心。

如果是普通的白帽子,做到这一步,其实就差不多已经结束了。不过,NOTROBIN可并非出自白帽子之手,其背后的神秘黑客,显然是有备而来。

靠后门独占权限的神秘黑客

正如开篇所说,神秘黑客通过NOTROBIN阻止漏洞(CVE-2019-19781)利用攻击的同时,也埋下了一个新的安全隐患——后门。说白了,黑客现在能阻挡恶意攻击,也能通过后门访问权限成为新的攻击者。

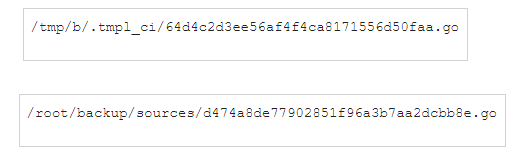

执行过程中,NOTROBIN会将进程从/ tmp /(一个长期运行进程的可疑位置)迁移到与NetScaler相关的隐藏目录中,以便形成长期有效的检测范围。

(从NOTROBIN示例恢复的源文件名)

而后门的置入,则让NOTROBIN牢牢掌握了检测范围内恶意攻击的进出权限。

只有那些包含64d4c2d3ee56af4f4ca8171556d50faa等硬编码密钥的文件名或文件内容,才可以执行,而那些没有密钥的恶意攻击文件,就会被拦截在外。至于谁有密钥,自然是部署了NOTROBIN的神秘黑客。

按这种情况,Citrix漏洞几乎成了NOTROBIN幕后黑客的专属攻击通道。大有此山是我开,此树是我栽,要想从这过,留下密钥来的架势。

静待官方补丁上线排雷

不难看出,利用NOTROBIN的神秘黑客的确在段时间内,阻挡了大批针对NetScaler设备的漏洞利用攻击,但后门的存在无疑是在酝酿着新的,且更为不可控的破坏。

FireEye报告中就强调,神秘黑客可以在后续的任意时间,重新获得易受攻击设备的访问权限,他们也十分怀疑NOTROBIN背后的神秘黑客,是否会继续保护NetScaler设备免受侵害。而对用户来说,这无疑是赶走了群狼,招来了恶虎。

目前,FireEye已从NOTROBIN变体中识别出将近100个硬编码密钥,也就是说攻击者随时可能通过这些密钥,重新进入受迫害的设备,也许距离神秘黑客撕下伪装的时刻越来越近了。

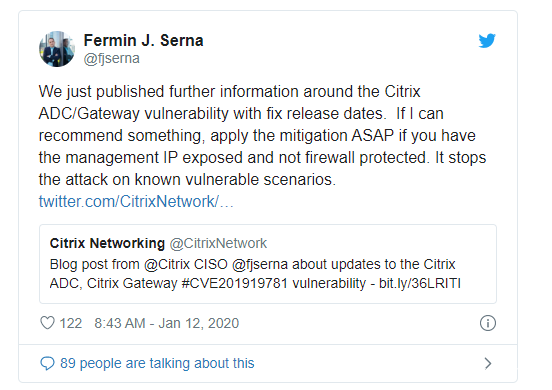

对于广大企业用户来说,目前最有效防御办法,也就是荷兰国家网络安全管理局(NCSC)说的,直接关闭Citrix ADC和Citrix Gateway系统,直至官方补丁正式上线。有消息显示1月底前有效的漏洞补丁就会上线。

零日反思

Citrix作为一个独立的远程应用接入系统,一直标榜着安全、自由地实时业务处理体验。12月下旬CVE-2019-19781漏洞曝出后,即使官方第一时间发布缓解措施,但在难以估量的政企级安全威胁面前,荷兰等政府直接建议关闭系统,再一次提醒着我们漏洞威胁的恐怖。

网络空间,漏洞就如安全的威胁之源。

零日情报局作品

微信公众号:lingriqingbaoju

参考资料:

FireEye《404未发现漏洞:部署漏洞缓解措施与置入后门》

The Register《黑客修补Citrix漏洞并留下后门》

发表评论

您还未登录,请先登录。

登录