0x01 漏洞背景

2020年2月26日,360CERT监测到2020年2月11日Microsoft发布的Microsoft Exchange Server中的远程代码执行漏洞(CVE-2020-0688)漏洞细节已经在互联网公开。

0x02 风险等级

360CERT判断此次安全更新

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 严重 |

| 影响面 | 广泛 |

360CERT判断此次安全更新针对的漏洞影响范围广泛。建议广大用户及时安装Microsoft Exchange的补丁,以免遭受攻击。

0x03 漏洞详情

该漏洞是由于Exchange Control Panel(ECP)组件中使用了静态秘钥(validationKey和decryptionKey)所导致的。

所有Microsoft Exchange Server在安装后的web.config文件中都拥有相同的validationKey和decryptionKey。这些密钥用于保证ViewState的安全性。而ViewState是ASP.NET Web应用以序列化格式存储在客户机上的服务端数据。客户端通过__VIEWSTATE请求参数将这些数据返回给服务器。

经过身份验证的攻击者可以从身份验证的session中收集ViewStateUserKey,并在登录请求的原始响应中获得__VIEWSTATEGENERATOR。通过这两个值可以利用YSoSerial.net工具生成恶意的ViewState,从而在ECP中执行任意的.NET代码。由于ECP应用程序是以SYSTEM权限运行的,因而成功利用此漏洞的攻击者可以以SYSTEM身份执行任意代码,并完全控制目标Exchange服务器。

0x04 影响版本

- Microsoft Exchange Server 2010 Service Pack 3 Update Rollup 30

- Microsoft Exchange Server 2013 Cumulative Update 23

- Microsoft Exchange Server 2016 Cumulative Update 14

- Microsoft Exchange Server 2016 Cumulative Update 15

- Microsoft Exchange Server 2019 Cumulative Update 3

- Microsoft Exchange Server 2019 Cumulative Update 4

0x05 修复建议

360CERT建议用户及时安装官方发布的补丁将应用升级到最新版完成漏洞修复:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0688

0x06 相关空间测绘数据

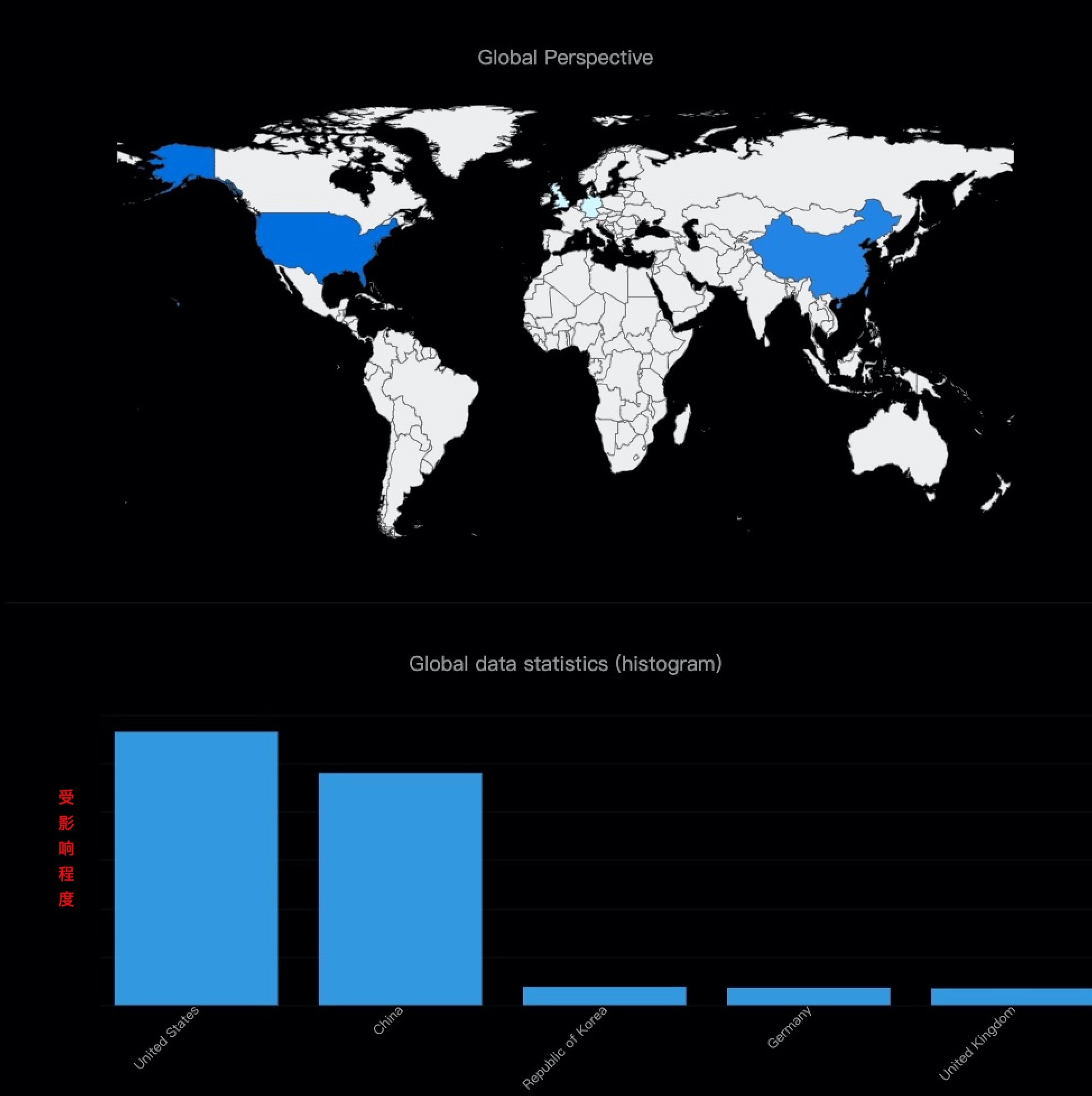

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现Microsoft Exchange在国内存在大范围的使用情况。具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞/事件 进行监测,请用户联系相关产品区域负责人获取对应产品。

0x08 时间线

2020-02-12 360CERT发布漏洞通告

2020-02-26 360CERT监测发现漏洞细节已经在互联网公开

2020-02-26 360CERT更新漏洞通告

发表评论

您还未登录,请先登录。

登录