0x01 Absert

根据美国联邦航空管理局(FAA)的说法,在不久的将来,远程遥控飞行器系统(RPAS,Remotely Piloted Aerial Systems,俗称无人机)的数量将迅速增加。无人机的挑战不仅集中在这些设备的安全性上,而且还集中在无人机的犯罪用途上。研究者尚未充分处理此类事件的应急响应和分析取证。本文重点关注与无人机有关的网络犯罪的事件响应以及一些可能的反和取证技术,这些技术可用于更改与无人机相关的数字证据。

0x02 UAV regulations

自从RPAS发明以来,联邦航空局(FAA)颁布了许多与无人机操作有关的法规。根据美国联邦航空局的说法,截至目前大约有41个州制定了无人机法规,结果是对空中活动施加了越来越严格的限制,以避免发生对关键基础设施的事故,这包括诸如限制在机场5英里半径内飞行无人驾驶飞机的规定。

此外,商业无人机飞行员能够修改无人机上的数字证据。例如,用户修改飞行日志对数字取证造成了挑战。因此,调查不同无人机的存储机制将有助于恢复可采的证据。另一方面,普渡大学(Purdue University)在2017年发布的指南限制了无人机在其所有校园的运行,理由是必须遵守FAA法规。除规定外,根据印第安纳州法律第35-46-8.5-1条,无人机故意不当地使用图像捕获或视频记录将被视为A级轻罪。

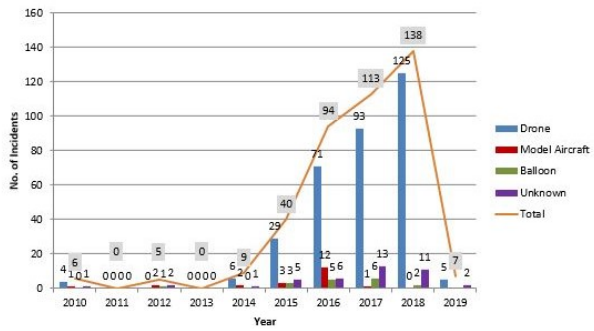

上图说明了报告给英国Airprox理事会的无人机事故的统计分析。在过去三年中,总共报告了385起事件,包括模型飞机,气球,无人驾驶飞机和不明物体。在报告的事件中,约有83%是与无人机相关的事件。这突出显示了需要重点关注安全和控制措施,以确保关键基础设施的安全,特别是在机场。

法律和法规可能无法提供行为分析的有效手段,以更好地研究类似于3DOS(Drone Disrupted Denial of Service Attack)事件的事件背后的犯罪行为。研究人员声称,针对全球不同类型的关键基础设施,都已发生无人机事件。

例如,分析无人机黑盒的可用性和能力将提高无人机总体风险评估计划。因此,本文着重于调整数字取证程序,以通过解释数字取证分析来增强无人机事件响应计划。美国联邦航空局已根据两种无人机系统更新了其无人机系统(UAS,Unmanned Aerial Systems)要求,第336节(Section 336)涉及无人机的业余爱好或娱乐性用途,第107部分(part 107)涉及娱乐性或商业用途。

本文的分析不仅仅依赖媒体文件。但是,涉及数字取证调查时,媒体文件中的元数据包含有价值的证据。有些案件最终将被罚款,另一些案件可能需要进一步调查,这需要分析取证师报告并证明证据可受理。

0x03 Drone Forensic and Incident Response (DFIR) Plan

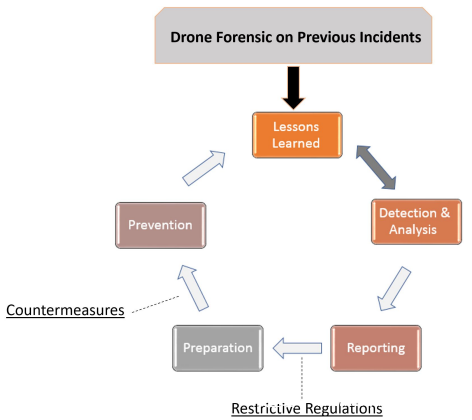

增强应急响应计划对新兴技术的适用性是至关重要的一步,专注于将传统的应急响应计划转变为DFIR计划。应急响应计划通常从“准备”阶段开始,以“经验总结”结束。但是DFIR计划,该计划直接使用无人机处理空中事件。取证对先前的无人机事件做出反应以确定与此类事件相关的某些行为因素非常重要。此外,这将增强DFIR模型,以降低与无人机事故相关的复杂程度。

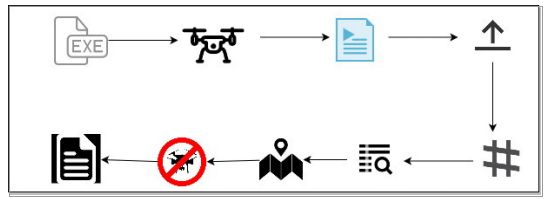

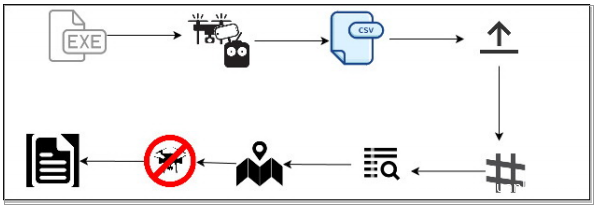

上图说明了DFIR计划的各个阶段,该阶段从对先前事件进行数字取证分析之后的“经验总结”阶段开始。在应对非传统数字风险时至关重要。无人机被认为是对国家安全的威胁,无人机造成的威胁数量正在迅速增长。

“分析和检测”阶段可以加强事件响应的整体管理。然后,计划可以前进到“报告”,“准备”和“预防”阶段,在此阶段可以启动进一步的法规和对策技术。此外,建议在“报告”之后进行“准备”阶段,因为正在构建计划关于“经验总结”,“分析和检测”将提高“对新事件的准备”的准确率,并提供更多发现预防技术的方法。

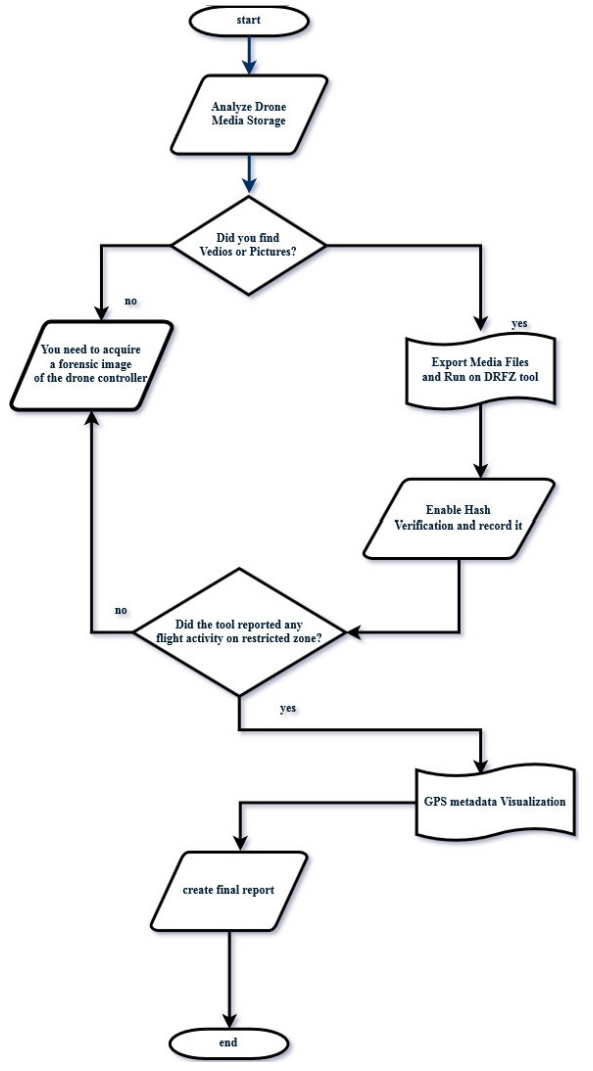

另一方面提出了一种无人驾驶飞机区域取证的框架,如下图所示。可以通过报告一个禁飞区域事件的问题来增强技术框架,并且展示了一个案例,建议取证调查人员应该对无人机媒体存储进行分析。如果这不成功,那么建议继续进行无人机控制器的取证。

提议的法证分析的方法论包括两种技术方法。,包括使用DNZF工具分析媒体文件GPS元数据,和用DRZF工具分析CSV GPS日志。本文提供的工具显示了对CSV文件的分析,该文件包含飞行日志并提供有关是否找到任何禁飞区GPS坐标。此外演示了从媒体文件解析GPS元数据。

0x04 Methodology

RPAS的成本很高,尤其是在测试多个无人机系统时。本节研究三种类型的RPAS,包括大疆 精灵 4(DJI Phantom 4),大疆”御”Mavic Pro(DJI Mavic Pro)和昊翔 台风 H(Yuneec Typhoon H)。所有这些无人机都被归类为商用无人机。之所以选择这些型号,是因为它们是当今市场上三款最先进,功能最强大的无人机。此外,还对上述三种类型的飞行日志存储进行了分析,并测试了它们的压缩和加密级别。另外举例说明了可能的反取证技术,这些技术可能会导致数字证据的修改,从而导致案件不可受理。

因此,对于商业RPAS加密存储的飞行日志非常重要。数字取证调查人员需要了解无人机和逆向工程技术中使用的不同加密机制。原因之一是要确保数字证据没有被更改或破坏,这也取决于加密方案的复杂程度。

另一方面,大多数无人机都存储飞行日志和飞行活动的记录,这意味着飞行活动以明文形式存储并可供无人机飞行员使用。但是,大多数流行的无人机都使用加密机制来存储飞行日志。例如,DJI Phantom 4和DJI Mavic Pro会以带有二进制事件日志的编码数据格式存储飞行日志。有一些开源工具可以解密这些“ .DAT”文件的内容,例如DROP和DatCon。

此外,飞行日志中包含有价值的信息,这些信息可解释整个飞行状态,而飞行记录中包含的信息则很少,并且容易被更改,这可能会导致证据不足。但是,以不同格式存储的飞行记录可以与媒体文件中的元数据一起用于取证验证。飞行日志存储在不同的位置,具体取决于使用的机制。

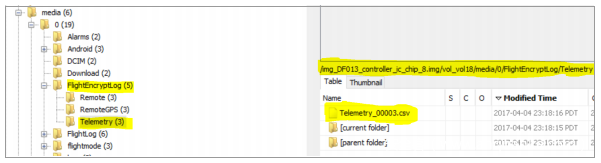

例如,DJI Phantom 4和Mavic Pro将加密的飞行日志存储在无人机的内部SD卡上,而Typhoon H无人机则将它们存储在控制器芯片上。因此,对媒体存储和无人机控制器的研究将在无人机取证中发挥重要作用。

为了遵守FAA无人驾驶区域,将开发一种能够提供可接受的数字证据的工具。无人机最重要的证据是解释飞行活动的飞行日志。除非图像和视频包含与事件相关的有价值的元数据,否则不认为它们是可接受的数字证据。因此,在这种情况下,GPS元数据和时间戳是宝贵的调查资源,可能会促成数字取证分析师的报告。

0x05 Drone Storage Encryption Apparatus

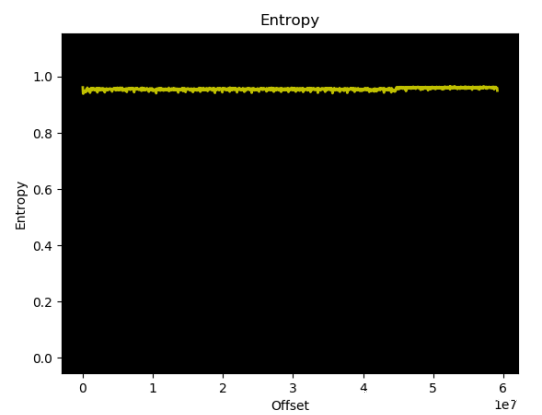

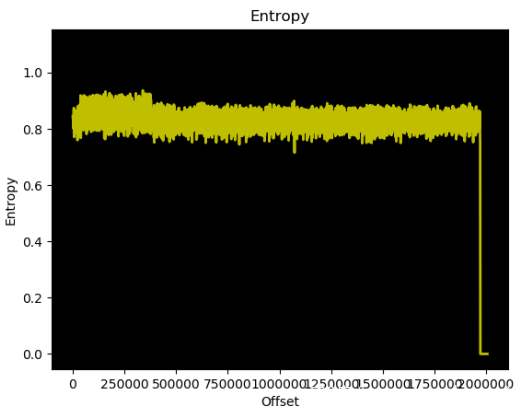

在研究过程中,检查了上述三架无人机的几个加密飞行日志。可以通过遵循Shannon的熵模型来分析编码和压缩的度量。测试了DJI Phantom 4 Pro,DJI Mavic Pro和Yuneec Typhoon H中发现的飞行日志的加密级别。结果如下面三图所示,其中X轴表示熵级别,Y轴表示熵级别。轴代表偏移量块。

DJI Mavic Pro飞行日志的熵评估

DJI Phantom 4Pro飞行日志的熵评估

Yuneec Typhoon H航空日志的熵评估

与这些二进制文件的解压缩过程相比,可以看到它们在加密飞行日志时使用了不同的技术。但是如图显示,Typhoon H仅处理了一个要记录的飞行日志文件。经过进一步分析,发现Yuneec Typhoon H的加密机制无法正常工作,尤其是在主动飞行模式下,这可能导致容易修改和可能的进一步数据定制。

此外,编码的飞行日志位于未加密的飞行日志下,其中包含地面数据。此外,DJI Phantom 4 Pro和Mavic Pro飞行日志会压缩与与无人机黑盒子对齐的配置文件。这些图形分析说明了压缩数据在加密信息上的变化,显示了一条高熵的扁平线,大约为0.61,而熵为0.95。 飞行日志的复杂加密将有助于减少正在调整的数据的更改,尤其是对无人机黑盒子(又称飞行日志)进行了最新的可配置添加后。

DJI的更新固件更新了存储无人机心跳(heart beat.)的机制。解密DJI飞行日志后,注意到大约有1600个条目。其中包括大量记录,例如旅行距离;飞行时间(以毫秒为单位);连接控制器的类型;和其他未知功能。以取证方式解释此信息将有助于调查无人机事件。

0x06 No-Fly Zone Case Scenario

取证工具的开发有助于应对新兴技术带来的挑战,以改善对复杂事件的检测和分析。这项工作还专注于对禁飞区事件或违规行为的分析和报告,该工具并非旨在阻止该问题。但是确实提高了对分析技术的理解水平,并就不同的无人机取证方法对人们进行了培训。分析媒体存储可以报告有用的发现。但是并非所有无人机都如此。

某些无人机在任何记录的媒体文件中都没有GPS元数据,因此提供了两个分析选项:媒体文件分析或飞行日志分析。现在描述DRZF工具初始版本的设计和功能,在本研究中以机场为例。为了进行研究,用台风H型无人机拍摄的真实视频替换了禁飞区的GPS坐标,以测试工具。无人机限制区飞行工具的禁飞区GPS坐标的三个主要类别如下:

•机场5英里范围内的GPS坐标

•美国国家公园的GPS坐标

•美军的GPS坐标

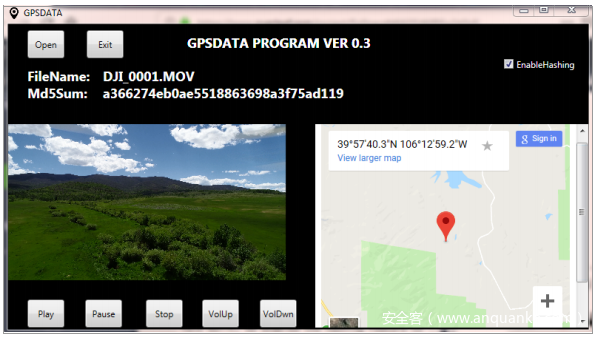

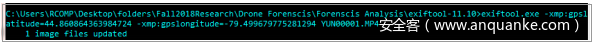

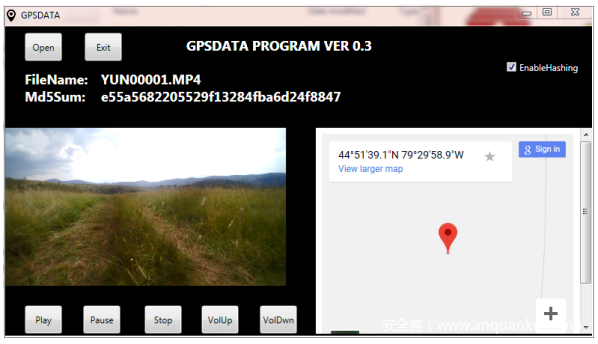

已经从DJI Phantom 4中以“ MP4”格式导出了媒体文件,并按照上图所示的过程进行了处理。如下图所示,将“ MP4”文件上传到DRZF工具后,如下图启用了哈希功能确保正在分析正确的文件。

分析过程从计算文件的哈希值开始,然后如下图所示分析媒体文件内部的任何GPS元数据,以便能够在地图上显示它。同时,在过程完成时正在播放视频。该工具分析的最重要工作是报告与禁飞区相关的所有GPS坐标。

此外,为进行本研究的POC,从Typhoon H型无人机导出了另一个“ MP4”文件,并使用“ Exiftool”添加了以下GPS坐标“ longtitude = 41.860864363984724”“ latitude = -79.499679775281294”,如下图所示。

选定的GPS坐标是从该工作中使用的数据集中获取的,靠近“宾夕法尼亚州,皮茨菲尔德市,布罗克斯特劳机场”的限制飞行区域。下图显示了在编辑过的Typhoon H无人机的“ MP4”上运行DRFZ工具后的结果。

0x07 Literature Review

一则新闻报道称,数百人违反了联邦航空局在气球嘉年华公园的无人机限制。空中装甲行动(AAO,Aerial Armor’s Operation)使用DJI Aeroscope系统通过监视射频(RF)信号来检测无人机传感器。这项检测技术可以监控11英里外飞行的无人机,并能够发现无人机操作员的返航点。

据AAO报道,已经发现200多架无人机跨越了无人驾驶区(NDZ,No Drone Zone)。此数量强烈表明,取证过程需要自动方法来检测NDZ中发生的任何飞行活动。一些制造商添加了可配置的解决方案,以限制NDZ中的飞行。但是,无人机飞行员仍然可以使用第三方软件在NDZ上飞行无人机。此外,一些违反美国联邦航空局规定的空中事件最终被罚款。但是,如果这些相关违法行为与犯罪行为同时发生,将导致刑事诉讼,并且需要进行数字分析调查。

最近的一项工作发现了DJI Phantom 3中发现的飞行日志的加密和解密方法,以及用于恢复该特定类型飞行日志的逆向工程技术。飞行日志与飞行活动不同,特别是在对媒体文件进行取证分析时。研究人员开发了一种开源工具DROP来解密DJI无人机中发现的飞行日志。但是,根据无人机的类型/型号,加密机制和飞行日志的存储会有所不同。

还有一种无人机取证框架,可以协助对无人机进行取证研究。该框架说明了调查无人机存储卡中找到的媒体文件的重要性,一些调查决定(如飞行日志的加密)以及无人机组件的可用性的重要性。此外无人机黑盒子包含了可以解释飞行活动的宝贵信息。因此飞行日志是无人机取证的重要方面。

在另一项最近的工作中已经分析了无人机系统并讨论了基于无人机分类的取证分析的差异。作者发现观察到的无人机之间存在不同的获取方法。例如,通过SSH协议访问了Parrot AR无人机,以分析该无人机的文件系统并解析相关的数字证据。同时,研究人员在无人机存储介质设备上进行了静态取证,并提出了数字证据分类,他们表示,无人机取证的全部分析的一半内容可以在无人机的存储中找到。而且,大约四分之一的数字证据可以通过无人机的存储卡进行调查。因此由于文件系统和软件的不同,对无人机取证的理解需要更深入的研究。

0x08 Conclution

本文还重新审视了旨在限制关键基础设施区域中无人机操作的法规。通过使用无人机取证工具探索案例研究来评估无人机应急响应,说明从媒体文件和飞行日志中获取GPS元数据,以协助应急响应和数字取证调查人员分析非法飞行活动的有效性。

此外,使用建议的工具对展示为在受限区域中飞行的案例进行了研究以验证该工具。对于将来的工作。其他相关功能,例如自动解释无人机黑盒子,将作为未来的研究目标,本文还旨在扩大无人机事故响应计划,使其包括事故前和事故后措施。

发表评论

您还未登录,请先登录。

登录