1.网络空间的威胁形势

随着数字化转型、产业互联网和“新基建”时代的到来,网络空间安全的威胁形势也发生了巨大的变化。我们总结了四个主要的变化。

第一个变化:环境

以往我们在做企业安全的时候,网络有着固定的边界,我们通过防火墙将我们的网络与互联网隔离开来,网络中有多少系统和应用,我们非常清楚,一切的安全风险似乎是可控的。随着5G、云计算、大数据、物联网、移动互联网、工业互联网和人工智能等技术的演进与发展,正慢慢地将我们带入万物互联的时代。在万物互联的时代里,黑客可能潜伏在任何地方,在这种环境下,网络空间安全面临着巨大的挑战!

第二个变化:监管

随着网络安全法、等级保护2.0、欧盟GDPR以及护网(HW)实战攻防演练的发布和实施,安全开始从合规驱动向实战化转变!

第三个变化:对手

以美国国家安全局、俄军方总参谋部情报总局为代表的超高能力网空威胁行为体,其能力包括但不限于加密算法后门、海底光缆监听、(骨干网)HTTPS劫持等,对网络空间安全构成了巨大的威胁。

第四个变化:武器和战术

目前,在全球范围内100多个国家成立了超过200多支网络战部队(网军),都是军事级的技术,国家之间的对抗,这是国家级的黑客力量,国家级的对手入场。网军的能力包括,

1.国家/地区网络基础设施的控制能力

2.专有自动化攻击武器和平台

3.掌握大量0day漏洞

4.供应链攻击、固件攻击、物理设施/设备攻击

与此同时,在产业互联网时代,攻击者开始转向企业供应链、生产、销售、服务等各个环节。

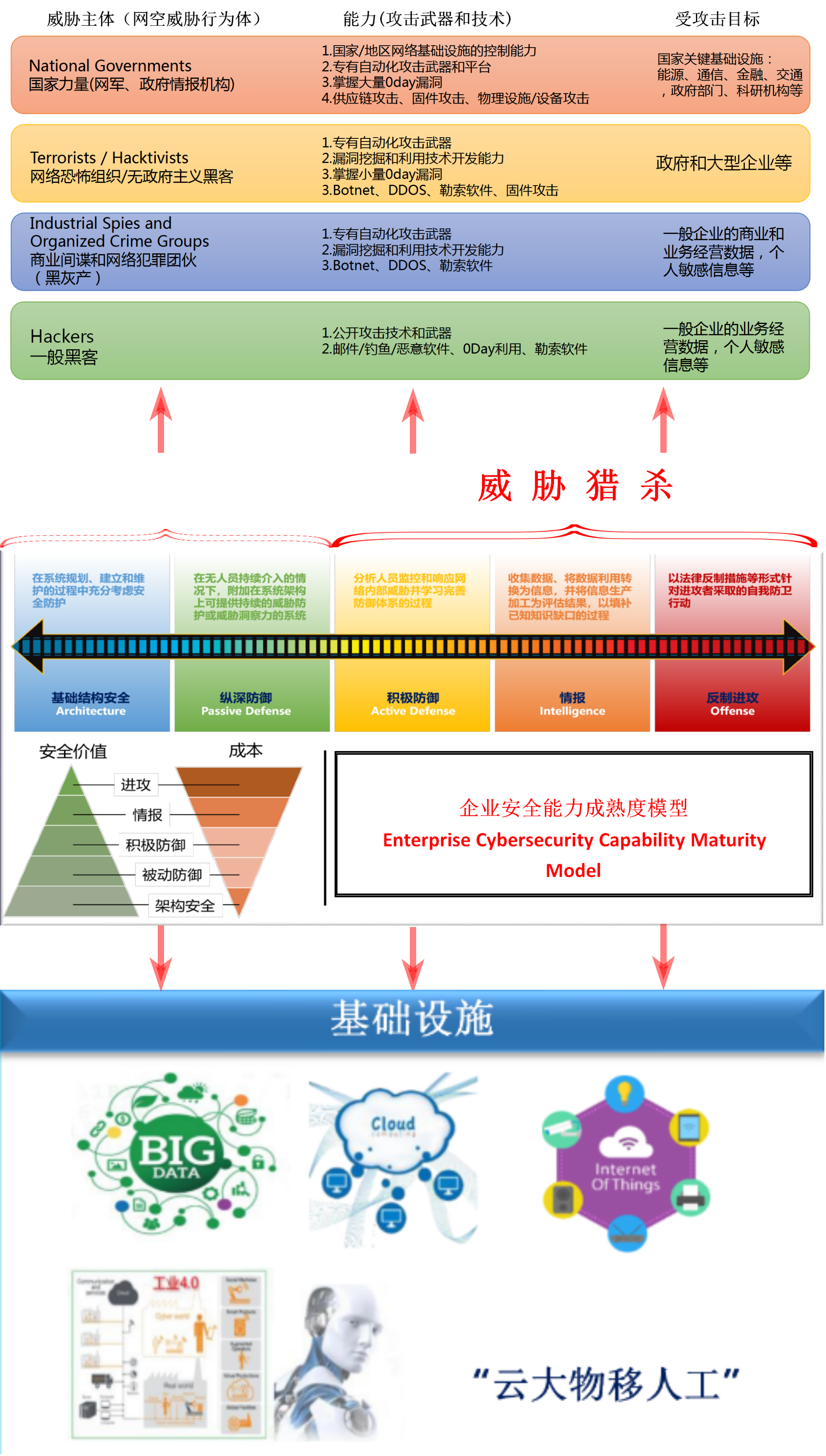

在这样的大背景下,我们提出了企业安全能力成熟度模型(ECCMM,Enterprise Cybersecurity Capability Maturity Model)。

2.企业安全能力成熟度模型

企业安全能力成熟度模型(Enterprise Cybersecurity Capability Maturity Model,ECCMM),是以网空威胁和网空威胁行为体为中心的对抗战略,旨在帮助企业建立对抗高级威胁的能力,以应对越来越复杂的网络空间的威胁形势。

模型最顶层是网空威胁行为体(对手),威胁行为体是网络空间威胁的来源。最底层是[关键]基础设施,基础设施是网空威胁行为体的目标,网空威胁猎杀则是围绕网空威胁行为体和基础设施展开。而进行一次具体的威胁猎杀则为网空威胁猎杀行动(网络空间的威胁猎杀行动)。

模型的中间层是具化到以实体组织(企业)为单元的能力建设成熟度参考模型。安全能力建设分为5+1个阶段,第一个阶段是基础结构安全,第二个阶段是纵深防御,第三个阶段是积极防御,第四个阶段是情报,第五阶段是进攻反制,以及上层的威胁猎杀。前两个阶段是偏静态的综合防御能力;第三、四阶段是偏动态的综合防御能力,前面阶段是后面阶段的基础,后面阶段是前面阶段的叠加,不同阶段相互依赖,相互促进,是叠加演进的过程,而不是淘汰演进或者相互替代。上层的威胁猎杀作用于各个阶段。

构建企业安全能力成熟度模型各阶段的关键任务

| 威胁猎杀 | ||||||||

| 基础结构安全 | 纵深防御 | 积极防御 | 情报 | 进攻反制 | ||||

| 架构设计、安全区域划分、安全加固、补丁管理、系统建设、安全管理体系 安全组织 安全岗位及职责 管理制度制定、运营流程建设 安全意识培训 人员能力培训等 | 传统安全防护产品、审计系统、访问控制策略、双因素认证、邮件安全网关、人员安全管理、建设安全管理、运维安全管理、配置规范、日常安全运营、基础环境运维、应用运维、安全运维等 | 互联网安全检测、网络流量安全检测、日志安全检测、终端安全监测、蜜罐诱捕、事件处置流程、应急响应预案、攻击事件安全检测、攻击行为分析、应急响应与溯源、威胁狩猎(Threat Hunting)等 | 情报和网络威胁情报(CTI)1.情报规划与指导 | 2.情报搜集 | 3.情报处理与加工 | 4.情报分析与生成 | 5.情报分发与评估 | 1.进攻性防御(快速检测与响应)2.反制制度 、流程和机构3.制裁和战略威慑 |

模型中的情报主要指情报和网络威胁情报(CTI)

情报是指与外国政府或机构、敌对组织或对手的资源、能力、意图和行为等有关的信息。是政府、军队和企业为制定和执行政策而搜集、分析与处理的信息,情报是知识与信息的增值,是对事物本质、发展态势的评估与预测,是决策者制定计划、定下决心、采取行动的重要依据。情报既是一种产品,也是一种过程。通过收集、分析并提供给决策者的特定类型的对国家/军队/企业安全重要的信息的过程。

网络威胁情报(Cyber Threat Intelligence,CTI)是关于攻击者及其恶意活动的可运营的知识(actionable knowledge)和洞见(insight)。

在国家安全层面,网络威胁情报(CTI)是指针对国外行为体的网络计划、意图、能力、研发、战术以及行动而进行的全源情报信息搜集、处理、加工和分发活动。网络情报不仅仅关乎战术层面的要素,更涉及战略层面的关切。有效的网络防御也不再仅仅是技术层面的应对,而需要进一步弄清楚对手的身份和目的,从而制定长期的战略对策。因此,情报机构亟待掌握涉及国外信息系统的网络特征、组成结构以及网络漏洞和弱点等相关情报。情报机构通过侦测与掌握当前的和潜在的网络威胁和意图,提供及时的可行动情报并加深情报用户的防范意识与理解能力,以此支持国家安全决策、保障网络空间安全并进行适时的网络反击行动。另外,情报机构还需提高其保护政府网络、重要信息系统和关键基础设施所需的专业技能,以应对日渐频繁的网络攻击。

举例来说,2019年,我国某威胁情报厂商根据样本中的PDB信息宣称定位到了某次攻击背后的个人。笔者认为此定论缺乏有效的证据支撑,其一:PDB信息完全可以伪造,比如2017年,某国APT组织针对韩国平昌冬奥会的假旗(False Flags)行动。其二:除非攻击者自己承认,否则所有的推断都只是逻辑推理。基于网络空间的数据的归因只能归因到一个虚拟的实体,比如某个IP、某个设备、某个虚拟的组织,从网络威胁归因的现实实体的归因需要情报的辅助才有望达成目标。

模型中的进攻反制包括技术和国家两个层面

技术层面的进攻反制主要是指基于内外部的关于攻击者的情报信息,在攻击链的某个阶段击败对手。如果需要也可以进行某种程度的反制措施,实现战略威慑。

国家层面的进攻反制主要是指通过归因到某个国家的攻击组织,进而实施制裁和战略威慑。

举例来说,微软于2008年成立的数字犯罪防治中心(Digital Crimes Unit,DCU),专门负责与执法部门合作对攻击者进行法律制裁。

– 2016,DCU曾对有俄方背景的 Strontium(又名APT28或Fancy Bear)黑客组织发起过12次行动,接管了APT28组织控制的84个域名。

– 2019年12月18日,DCU对朝鲜网络黑客组织APT37采取行动,接管了其运营的50个域名。

– 2020年3月5日,美国纽约东区地方法院发布命令,使微软可以控制Necurs(俄罗斯犯罪分子运营的全球最大的僵尸网络之一)用于分发恶意软件并感染受害者计算机的美国基础设施。通过这项法律诉讼,以及通过涉及全球公私合作伙伴关系的合作努力,Microsoft正在领导各种活动,这些活动将防止Necurs背后的罪犯注册新的域以在将来执行攻击。

此外,微软威胁情报中心(MSTIC),从2019开始在英国、中国、伊朗、朝鲜等国招募威胁情报分析师,聚焦本土及地缘政治相关的威胁情报。

我国安全厂商360在2020年3月2日披露了美国CIA(APT-C-39)针对我国进行的长达十一年的网络攻击渗透。在长达11年间,我国航空航天、科研机构、石油行业、大型互联网公司以及政府机构等多个单位均遭到不同程度的攻击,并主要集中在北京、广东、浙江等省份。

在国家层面,行业内耳熟能详的是美国司法部经常起诉各国黑客,

– 2016年03月25日,美国司法部起诉7名与伊朗政府有联系的黑客,指控他们有系统及广泛地入侵美国的金融机构及基建系统,直接影响美国国家安全。

– 2017年1月,美国司法部声称俄罗斯干预2016年美国总统选举(通俄门)。

– 2019年12月06日,美国司法部对俄罗斯黑客组织“邪恶公司”(Evil Corp)采取了行动,声称该组织使用恶意软件盗取银行凭证,从多家银行窃取了“至少”1亿美元。

– 2020年2月10日,美国司法部指控四名中国军方黑客在2017年“入侵”了美国信用报告机构易速传真(Equifax),影响了近1.5亿美国公民。

以上美国司法部的种种行动表明,美国政府试图通过高调的对外宣传,使得美国政府不同机构和部门中更多的人根本性改变对华态度,形成中国对美国构成威胁的政治共识。

我国国家计算机网络应急技术处理协调中心(CNCERT) 2019年6月发布的《2018年我国互联网网络安全态势综述》数据显示,来自美国的网络攻击数量最多,且呈愈演愈烈之势。根据CNCERT的监测数据显示,在木马和僵尸网络方面,2018年位于美国的1.4万余台木马或僵尸网络控制服务器,控制了中国境内334万余台主机,控制服务器数量较2017年增长90.8%。在网站木马方面,2018年位于美国的3325个IP地址向中国境内3607个网站植入木马,向中国境内网站植入木马的美国IP地址数量较2017年增长43%。根据对控制中国境内主机数量及控制中国境内遭植入木马的网站数量统计,在境外攻击来源地排名中,美国“独占鳌头”。

模型中的威胁猎杀包括企业和国家两个层面

国家层面的威胁猎杀需要具备两个基础,第一:安全大数据。第二:情报

安全大数据

Ø 针对攻击事件和被攻击目标的事件响应和取证证据

Ø 邮件、社交网络数据、在线互联网应用和服务数据

Ø 第三方安全厂商提供的威胁数据和分析结果

Ø 公开来源威胁情报

Ø 网络基础设施的历史信息,域名注册,动态域名注册,DNS记录等

Ø 搜索历史,包括搜索引擎,社交网络应用搜索记录等

Ø 终端设备指纹和设备访问互联网实体的记录

Ø IP维度的访问互联网实体记录

Ø 黑客论坛,黑客技术交流社区等相关数据

情报

情报包括[传统]情报和网络威胁情报,[传统]情报这里先按下不谈。

网络威胁情报来源:

Ø 骨干网(合作和科研机构探针等)

Ø “探针”,终端安全软件、服务端安全软件、流量探针(蜜罐、网络设备等)

Ø 用户上传(样本等,如VT)

Ø 安全分析师生产(分析和收集等)

Ø 情报共享和第三方购买

Ø 其他。。。

国家层面的威胁猎杀实践这里暂且按下不提,感兴趣的读者请参考本号此前关于网络战的文章。企业层面的威胁猎杀见下文。

3.威胁猎杀

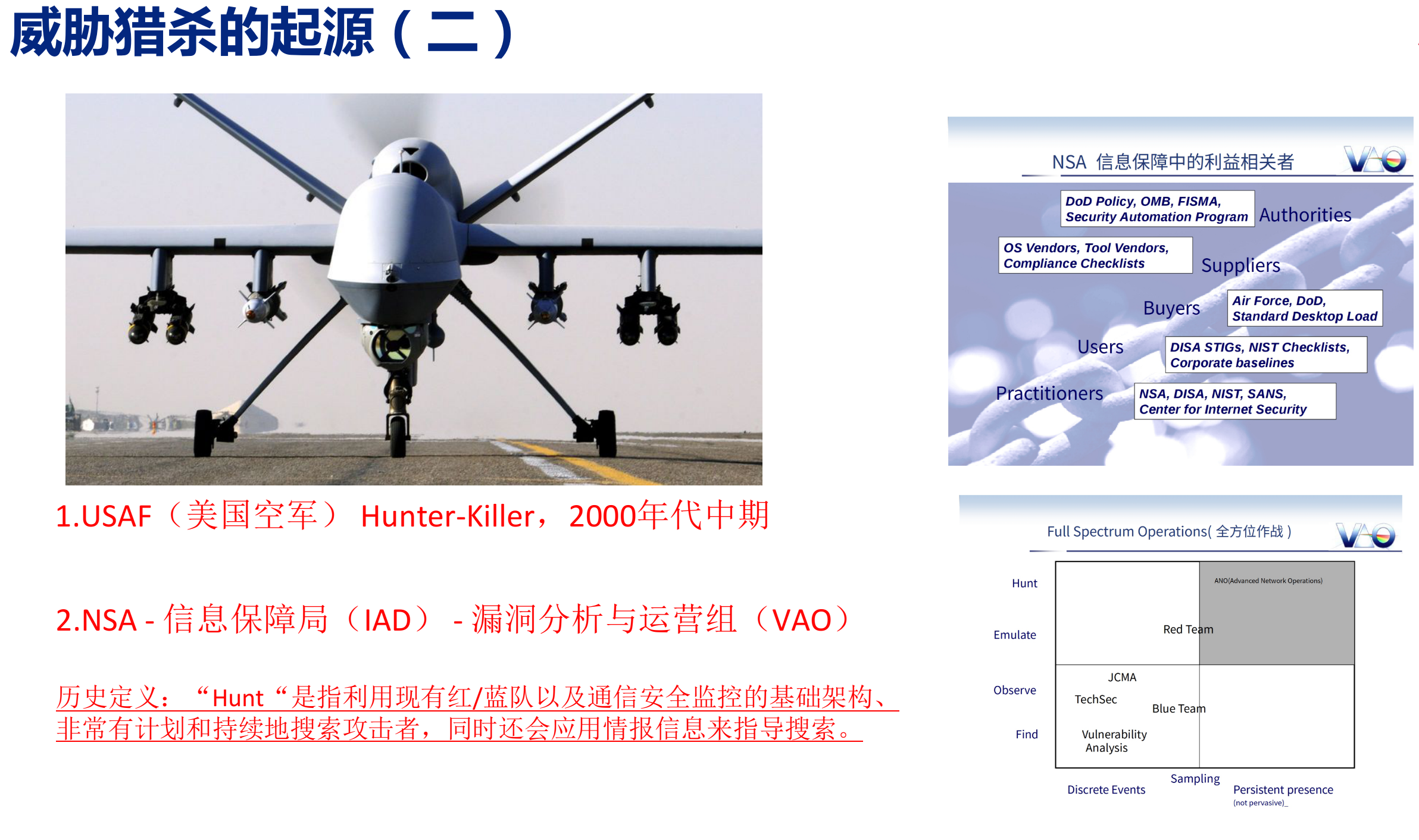

1.威胁猎杀的起源

“hunt”这一术语最早起源于2000年代中期,美国空军推广“hunter-killer”这一术语。hunting的历史定义:

1) “Hunt“意味着利用现有红/蓝队以及通信安全监控的基础架构、非常有计划和持续地搜索攻击者,同时还会应用情报信息来指导搜索。

2) “Hunt”作为NSA信息保障署(Information Assurance Directorate)下VAO团队联合任务模式的一部分,在2000年代中期出现。它也是一种联合IA和 SIGINT(NSA创建时的两个主要任务,信息保障和信号情报)任务的一种方式即情报驱动Hunting。

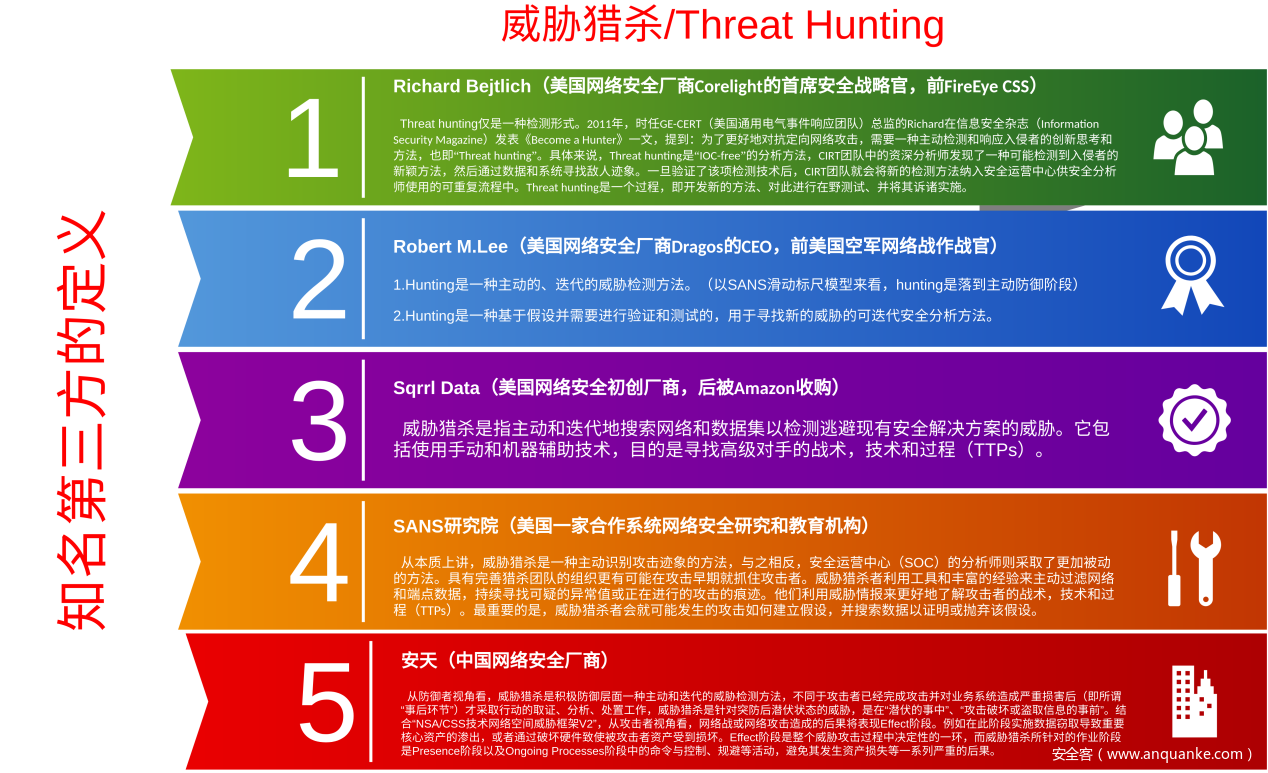

2.威胁猎杀的定义

什么是威胁猎杀?威胁猎杀的具体定义是什么?对于这些问题,目前业界并没有特别严格统一的标准。据不完全统计,目前,业界至少已经出现超过10种威胁猎杀的定义。

我们理解的威胁猎杀

威胁猎杀是追踪那些(现有安全机制)没有成功检测的对手及其行为的过程。威胁猎杀关注的焦点是人即对手,同时威胁猎杀是入侵对抗的最高表现形式,包括但不限于追踪以APT为代表的定向网络攻击,0day漏洞利用等未知威胁。

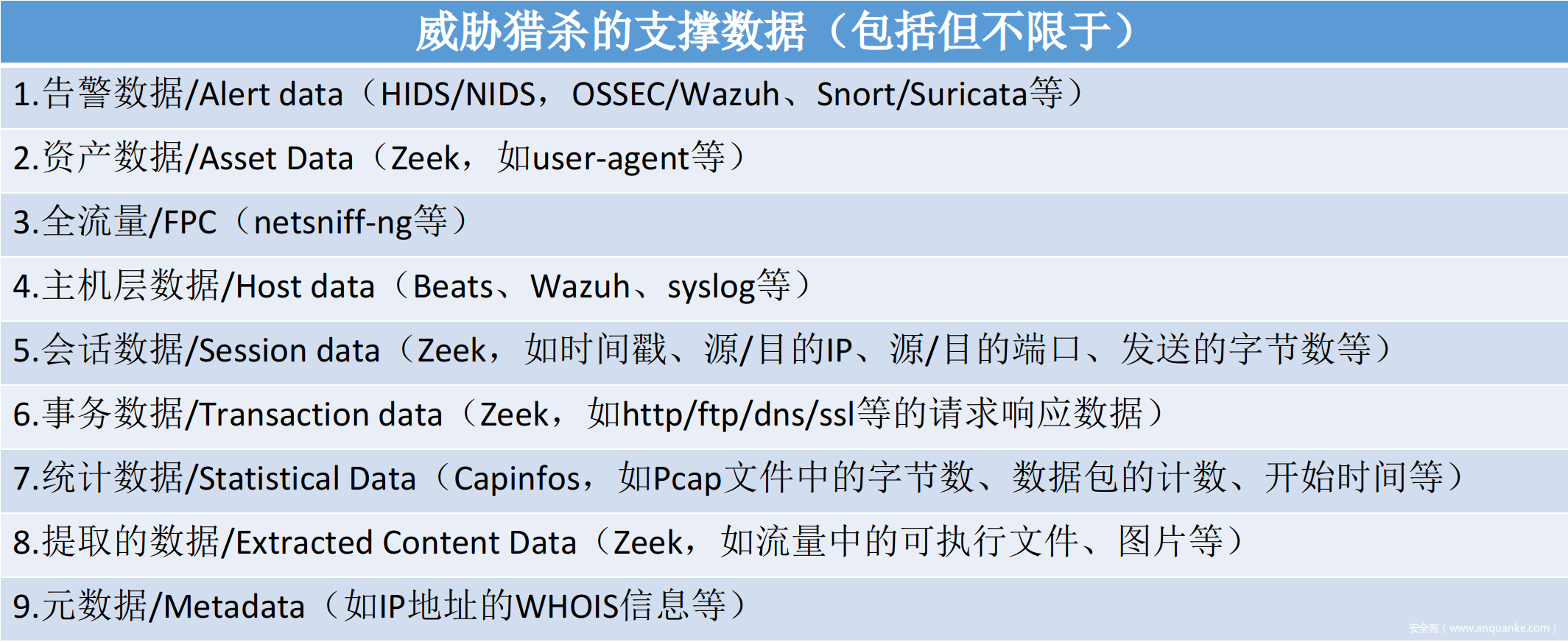

3.威胁猎杀的支撑数据

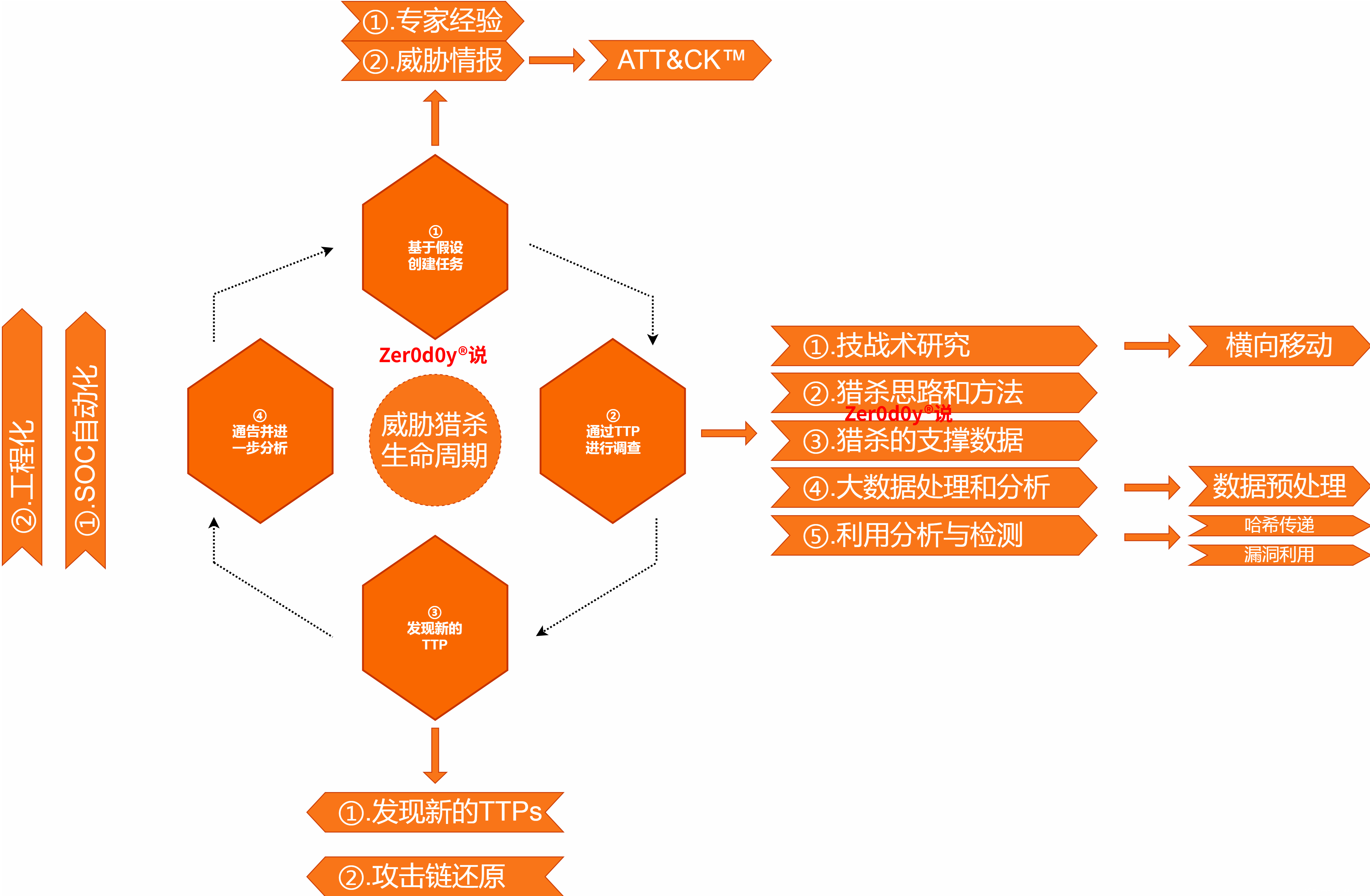

4.威胁猎杀周期模型

小结

本文主要探讨了企业安全能力成熟度模型(Enterprise Cybersecurity Capability Maturity Model,ECCMM)和网络空间的威胁猎杀,希望本文对业内专家理解威胁猎杀有所帮助。在下一篇中我们将深入探讨网络空间的威胁猎杀行动。

发表评论

您还未登录,请先登录。

登录