官网:http://www.anquanjia.net.cn/activity?id=9

活动简介

AFSS-亚太金融安全峰会

当前,金融行业在国民经济体系中占有至关重要的地位。随着新技术、新业务形态不断涌现,金融行业已然面临前所未有的安全挑战。“AFSS-亚太金融安全峰会”由安世加(原安全+)主办,以“护驾金融,安定民生”为主题,探讨最佳安全实践,搭建行业安全交流平台,推进行业安全发展。

本届AFSS峰会已于10月30日(周五)在北京举行,安世加诚邀业内多位资深安全专家助力本次峰会,金秋十月,京城安全圈大事!

活动时间

2020年10月30日(周五)

活动地点

北京

主办方

活动详情

活动议程

精彩回顾

2020年10月30日,由安世加(原安全+) 主办的首届 AFSS-亚太金融安全峰会 在北京 东方美爵酒店 成功举办!峰会以 “护驾金融,安定民生” 为主题,汇聚了十多位资深安全负责人分享并探讨了金融行业的最佳安全实践经验。此次峰会共吸引了近 100位 的安全从业人员参加,不仅为金融安全搭建了良好的交流平台,同时助推了安全行业的健康发展。

此次峰会安世加诚邀德勤的风险咨询合伙人 肖腾飞担任主持人,在他激情洋溢,铿锵有力的话语中,拉开了本次峰会的序幕!

本次峰会的最后一个环节是由四位嘉宾组成的小组讨论:金融行业安全实践方法论。他们分别是来自德勤的风险咨询合伙人 肖腾飞,民生银行的高级安全经理 王广驰,银华基金的安全经理 朱林,老虎证券的信息安全总监 张杰。

四位嘉宾就当前时代背景下,金融行业内所面临的安全问题做了深入的探讨,以自身企业的视角陈述了各自独特的观点和经验,在为参会的安全从业人员提供了宝贵借鉴的同时,也为整个峰会画上了圆满的句号。

最后,感谢本次峰会的赞助商日志易、Tenable、知道创宇、开源网安、NIAGARA 以及所有SRC单位和媒体们,因为有你们的鼎力支持,本届AFSS-亚太金融安全峰会才得以顺利召开!

知道创宇金融行业攻防演练解决方案重磅发布

10月30日,“AFSS-亚太金融安全峰会”在京召开,知道创宇在本次大会上首次正式发布了金融行业攻防演练解决方案。

知道创宇解决方案总监张亮在会上分享金融行业攻防演练解决方案及实践

Part 01

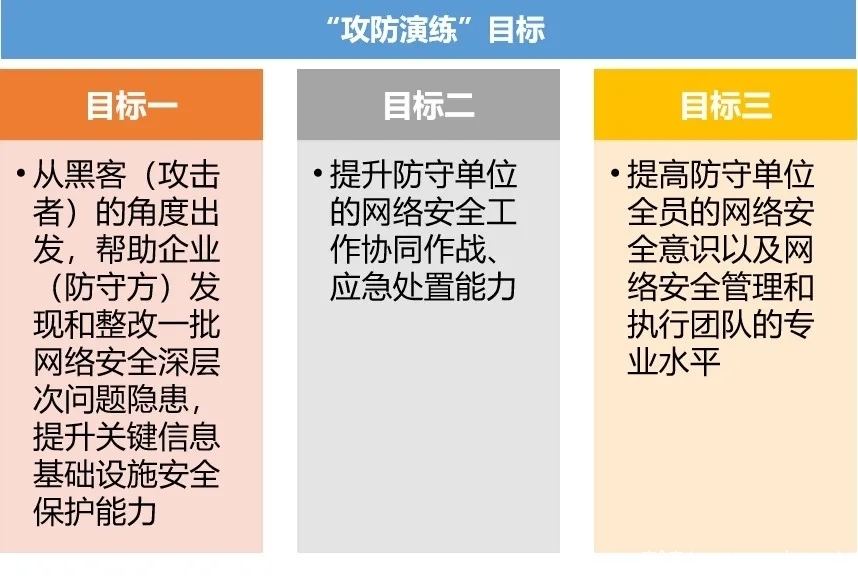

攻防演练:低烈度、受控的网络战

“国家级网络安全攻防演练”(以下简称“攻防演练”)采用“攻防实战演习”的方式,组织国内安全攻防专家作为攻击方,国有重要骨干企业和中管金融企业作为防守方,攻击方通过在防守方真实信息系统上模拟黑客进行网络攻击和渗透入侵的方式,全方位检验防守方的网络安全管理、技术防护、应急响应能力,是一种低烈度、受控的网络战。

Part 02

攻防演练各阶段中存在的安全风险

信息收集阶段:信息泄露被利用

信息收集是对目标资产的域名、IP、CDN、开放服务端口、邮箱等相关信息进行收集整理归纳,进而找到资产的暴露面。

安全风险:暴露面太广,可能存在的幽灵资产信息、泄露到互联网的信息被攻击队伍利用。

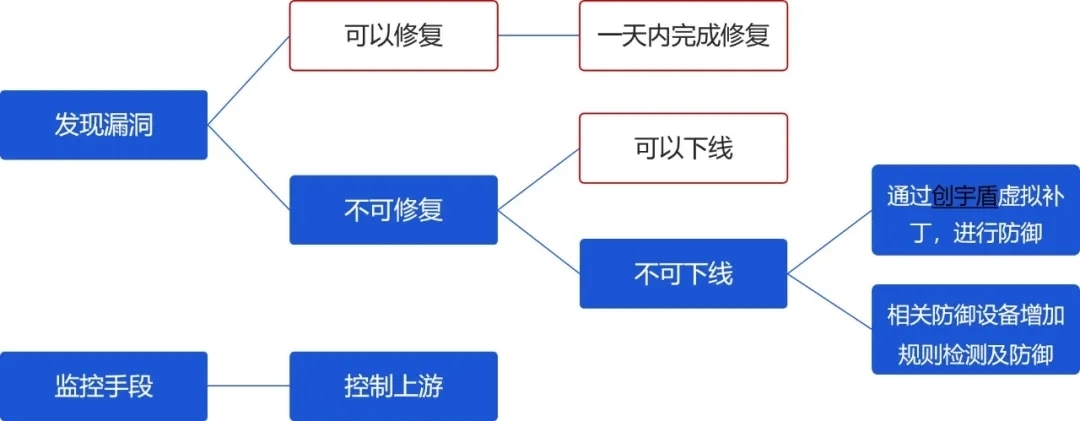

漏洞挖掘阶段:己方漏洞了解不足

漏洞挖掘是指通过对目标资产的暴露面进行不断测试,找到可以利用的漏洞或脆弱点,进而入侵服务器。

安全风险:对己方安全漏洞的情况了解不足。

漏洞利用阶段:漏洞利用的可能性未知

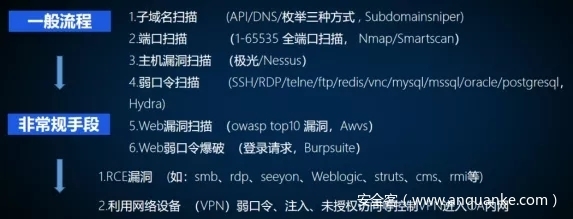

漏洞利用的一般流程与非常规手段:

安全风险:防守方对安全漏洞潜在被利用的可能性未知。

渗透入侵阶段:局部失利

在突破边界进入内网后,攻击主要为内网渗透。内网渗透的实质和关键是信息收集,通过不停的突破系统拿到更多的权限,而更多的权限带来更多的信息,最终在信息和权限的螺旋迭代下,拿到目标靶心的最高权限。

安全风险:防守是面,渗透入侵是点,局部战场的失利威胁全局。

Part 03

创宇方案:缩小信息差、转变防守面、提升专业度

网络安全攻防演练的本质在于:

▶ “信息差” 导致攻守双方地位的不对等

▶ “防守面” 造成攻守双方力量的不对等

▶ “专业度” 影响了攻守双方成本的不对等

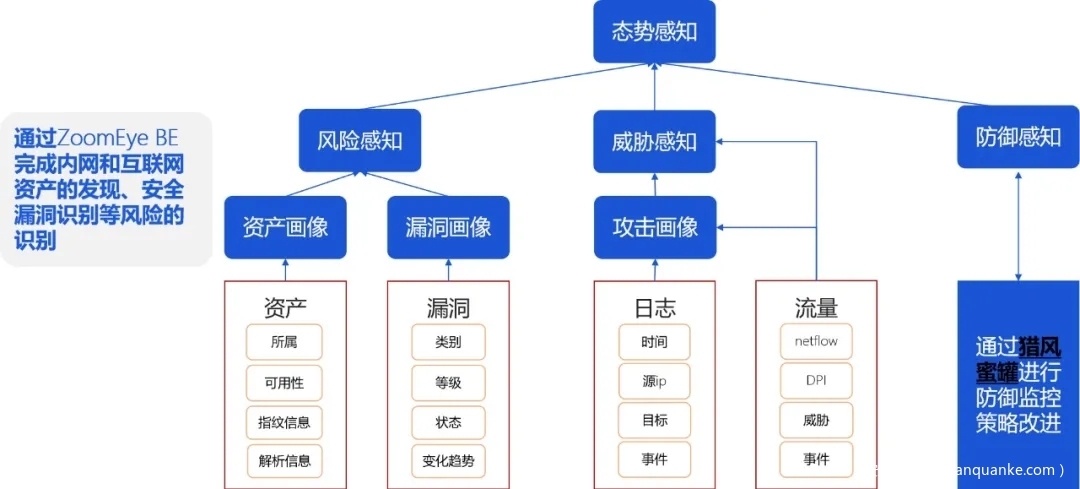

因此,知道创宇攻防演练解决方案以缩小信息差、转变防守面、提升专业度为目标,以获取最终胜利。

具体思路如下:

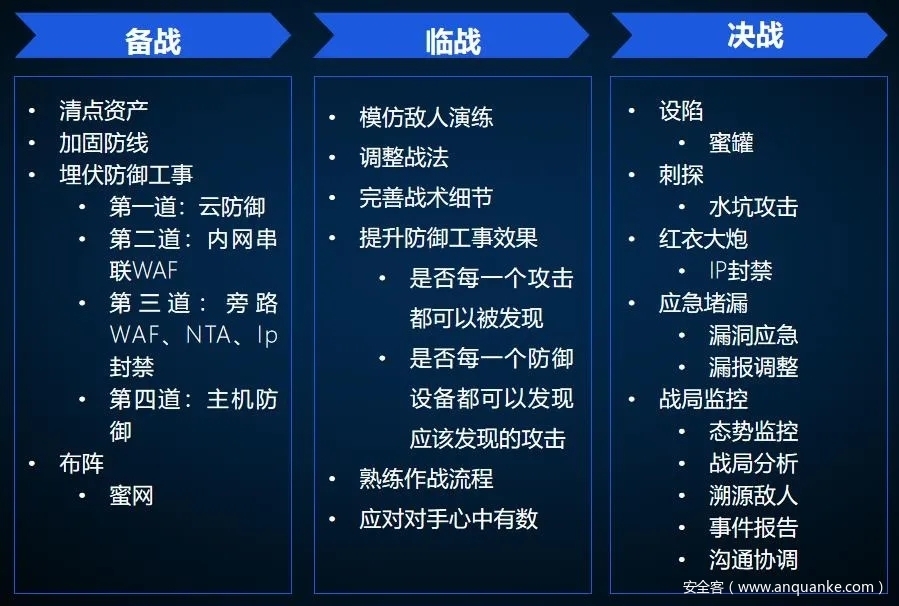

战前准备:构建纵深防御体系

构建多重交叉式防御体系,选择真正实战有效的能力,并不断优化,提高检出率和增强互补性,最终达到整体的安全防护保障。

备战阶段

01

资产及风险梳理(缩小信息差)

知道创宇ZoomEye BE网络空间资产安全管理系统(👈点击查看更多,下同)可结合实际环境,协助用户梳理企业资产,并将资产信息录入管理平台,进行统一管理。同时,根据用户实际资产情况,识别并记录企业资产特有指纹,使指纹信息与企业业务场景紧密贴合,更好的记录资产信息,丰富资产画像。

02

构建互联网统一防护体系(转变防守面)

“防守利器” Web应用安全攻击统一云防护平台——创宇盾,具有军工级防护能力,异构兼容、随需随用。60s急速接入,可隐藏源站IP,进行全球攻击行为快速识别及拦截。独创虚拟补丁技术,4小时内完成0day漏洞防御,安全运营服务团队7×24小时实时响应。

03

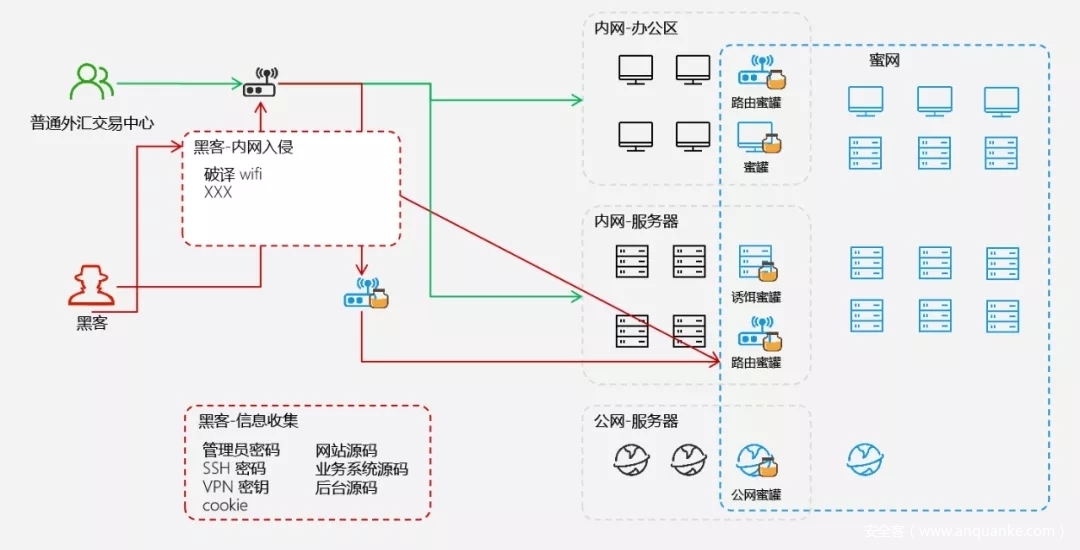

构建仿真网络(转变防守面)

创宇蜜罐基于“攻击欺骗”&“伪装欺骗”技术,在实际网络结构中通过部署大量伪装真实业务的蜜罐节点构建“蜜网”,诱导攻击队伍攻击蜜罐节点,并将攻击队伍流量和行为限制在蜜网中,从而快速准确发现攻击行为,并延缓攻击过程。

04

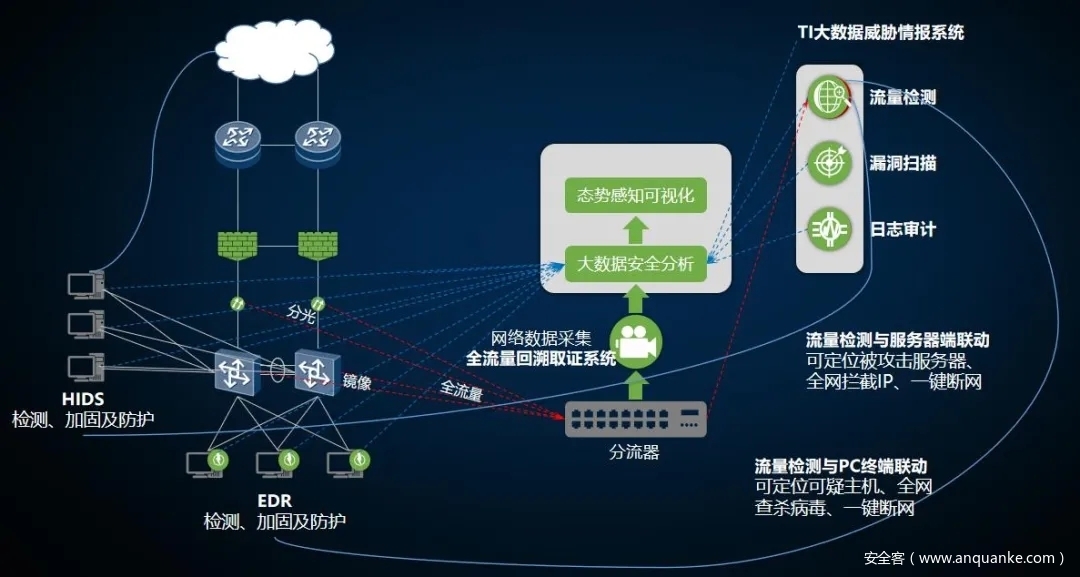

加强流量未知威胁分析能力(转变防守面)

创宇云图具备多维度流量未知威胁检测能力,实时分析网络全流量,结合网络行为分析技术及威胁情报数据,深度检测所有可疑活动,分析文件行为,识别出未知威胁,构建针对攻击链的交叉检测、交叉验证体系。

05

联防联控(转变防守面)

构建主机持续、动态的自身安全监控能力,加强快速分析和响应能力,实现主机及终端安全工作清晰、可衡量,解决安全纵深防御体系的“最后一公里”的防护。

临战阶段:安全攻防演练(提升专业度)

▶ 准备:寻找可靠的红方队伍,签署保密协议,同时要求攻击过程在指定地点进行且全程录屏。

▶ 演习:允许攻击队使用任何工具及手法,在不造成破坏的前提下,任意进行攻击尝试,同时使用流量设备对其攻击载荷全程记录。

▶ 总结:复盘整个防守过程是否得当,配合是否流畅,应急是否及时。同时检查每一个防御工事,检查其是否发挥了应有的效果,是否存在漏报情况,并进行及时调优。

决战阶段

01

实时防御(提升专业度)

防御思路:攻击IP是核心资源,大多数攻击者使用VPS(基本在美国和东南亚),资源更加有限。将攻击IP尽可能消耗殆尽后,逼迫攻击者更换攻击目标或者使用真实IP。

防御措施:

▶ 通过云防御系统、互联网漏洞平台、内网蜜罐系统、水坑攻击系统等收集攻击者IP并形成攻击者档案库。

▶ 将攻击者档案库收集的攻击者IP(百万级别)放到各网关防御系统进行直接封禁。

▶ 通过流量检测设备发现的攻击者IP直接进行旁路阻断。

▶ 成立专门的黑名单管理组,动态将黑名单IP同步到各防御系统。

02

应急响应(提升专业度)

03

全面监控(提升专业度)

战后:总结反思(提升专业度)

总结本次“攻防演练”的成果与较好做法,将相关工作固化至规章制度中,形成常态化、制度化成果。根据演习中发现的相关问题,举一反三,做好后续相应防范工作,形成总结报告。

发表评论

您还未登录,请先登录。

登录