一.引言

近几年来,全球数据安全事件屡见不鲜,大众用户对自身隐私数据的保护意识逐步提高,数据安全问题越来越受到各界关注,用户数据泄露给公司带来的经济、声誉影响被放大化。随着各国数据安全法的提议和制定(国内立法见图1,不赘述),还可能带来法律责任。

面对着灵活化、自由化的工作模式及其海量的数据、庞大的系统架构,怎样把最佳实践融入到实际工作中是数据安全亟待解决的问题。当然了,没有困难的问题,只有勇敢的打工人。陌陌安全总结了一些实际工作中的数据安全相关经验与大家讨论分享,也欢迎各位读者提出符合自身公司特点的方案一起交流借鉴。

图1:国内数据安全立法时间路线

二.数据安全探索与实践

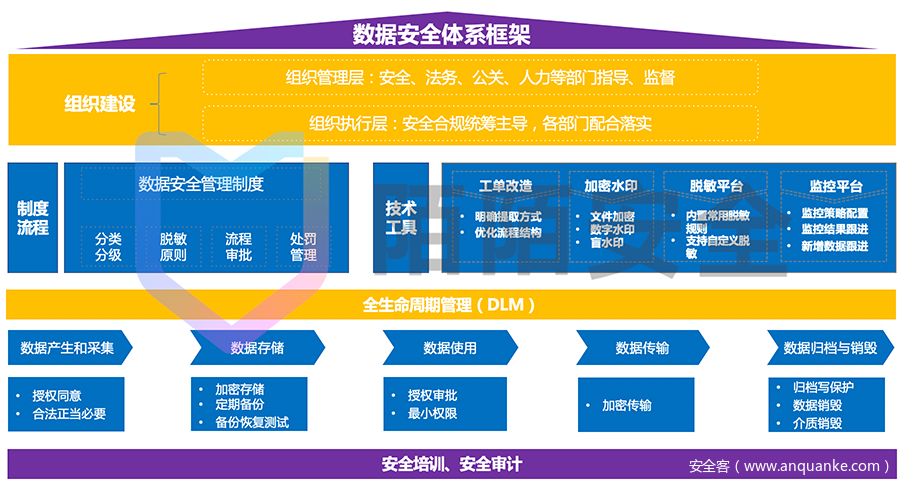

我们主要从构建整体数据安全体系框架来讲(见图2),然后从数据安全生命周期逐一说明。

1.数据安全总体框架

数据安全框架思路是从组织、制度以及技术保障三个层面共同实施。

组织保障:理清各部门在数据安全上的职责分工,责任落实到人。

制度保障:制定数据安全相关制度,明确数据安全要求。

技术保障:通过技术手段来落实数据安全组织和制度要求。

2.数据安全生命周期

2.1数据收集

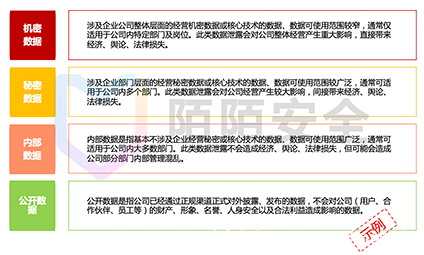

各公司在开展数据安全时,都不可避免的要先进行数据分类分级。面对迭代快速的业务及其海量数据时,尤其互联网行业没有成熟的分类分级标准,这就令很多从业者无从下手。那么我们到底应该如何进行分类分级呢?首先,大家应该对公司业务架构有个大体了解,按照业务架构大致明确下数据的分类,比如用户数据、业务数据;再思考公司的哪些数据是重要的。这里数据的重要性一方面是考虑监管,另一方面是考虑公司的业务。比如某某数据泄露了,会给公司带来什么样的影响,对公司的影响又会分为经济影响、舆论影响、法律影响等(见图3)。

顺着这种思路,就能定出来分类分级的大致雏形。

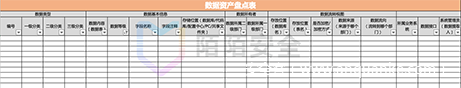

接下来就是按照分类分级的初步标准去做资产盘点。在做资产盘点时一方面要了解每个部门都有什么数据,对照分类分级进行汇总,另一方面要了解这些数据存在哪里,归属何处,从哪里来又会传到哪里去。在明确了这些后就能绘制出数据资产血脉图。笔者将在后面附上资产盘点表模板供大家参考(见图4)。

现在知道了数据资产盘点时重点关注什么,那么问题来了,应该如何去盘点这些海量的数据呢?笔者认为通过“人工+自动化工具”的双重方式识别是更加全面的。顾名思义,“人工”就是人工访谈、调研各部门数据。大家也可以去试用自家的APP、应用系统等,自主进行数据盘点,但是不要轻易试用生产环境的系统哦,这里还是建议申请隔离测试环境的权限。“自动化工具”就是通过在自动化扫描工具中配置关键词、正则表达式,来识别数据库特征敏感字段。

图3:分级依据

图4:资产盘点表模板

2.2数据存储

在数据存储阶段呢,就是众所周知的对称和非对称加密之类了,在这里就不做详细介绍了,大家按照自己公司的业务要求去做就好。

2.3数据使用

对于数据的日常使用来说,最基本的就是访问控制了。大家按照岗位—角色—权限的思路去梳理。

除此之外,这里为大家提供一些其他方面数据使用上的管理思路。比如:

大家日常工作中的数据交互,会涉及大量的数据提取,那么就可以充分将前面所述的盘点表利用起来,建立一套工单流程。

在访问应用系统时,页面上会涉及很多敏感数据,这些数据都可以做脱敏展示。当然也会有业务提出异议“业务使用场景就是需要看到敏感数据的!”,这样就需要做成半脱敏展示,只有逐条点击才能查看完整数据。同时大家也可以做脱敏平台,这样就可以解决不能使用生产数据,但是制造测试数据又非常麻烦的问题了。

另一块内容是大家经常会截图给同事发一些信息,这些截图很可能就包含敏感数据,那么可以做“屏幕水印+盲水印”,既起到威慑作用,又能有效追溯源头,一举两得。

最后一块是很多业务人员会从系统里下载导出敏感数据,那么我们在员工下载文件时,将文件加密,然后将密码以其他方式告知员工,这样就解决原始文件被泄露的风险了。

2.4数据传输

数据传输上,除了常规的https加密传输以及敏感数据加密处理外,在这里需要提一点,就是当数据传输给第三方时,我们应该怎么有效管控第三方。

首先应该评估第三方的数据安全能力,例如让对方填一份数据安全尽职调查表,然后对第三方接口进行测试、审核第三方的合作协议。

2.5数据销毁

数据销毁呢,这个阶段通常就是常规的重复覆写、消磁、物理破坏等销毁工作,纸质文件用碎纸机,当然备份的数据也不能忘记,不做过多介绍了。

2.6数据安全培训、审计

数据安全培训和审计是贯穿整个生命周期的存在,大家结合自己企业实际情况去开展。

三.结语

我们介绍了构建的数据安全整体框架,然后从生命周期角度做了一些分享,希望通过本次分享、交流,让更多的企业从业者了解一些数据安全实践方面的工作内容,部分考虑不周或者遗漏的内容也欢迎大家留言指正。如果大家觉得本文能给自己在数据安全工作中带来一些思路和想法的话,欢迎大家转载收藏。我们后续也会有针对性的选择几个方面做重点讲解。

发表评论

您还未登录,请先登录。

登录