随着二手交易市场的兴起,越来越多的人通过二手平台转卖闲置物品,而这也让黑灰产人员嗅到“商机”。一方面利用仿冒的二手交易平台钓鱼网站以低价商品吸引“鱼儿”上钩,一方面贩卖含后门的钓鱼网站源码,套取他人“诈骗“果实。

近期收录到一款仿冒二手电商平台的钓鱼网站源码进行诈骗的案件,复现过程发现了钓鱼网站的原理(盗取个人身份信息的同时骗取资金),同时还发现其源码存在“黑吃黑“的现象。

诈骗流程还原

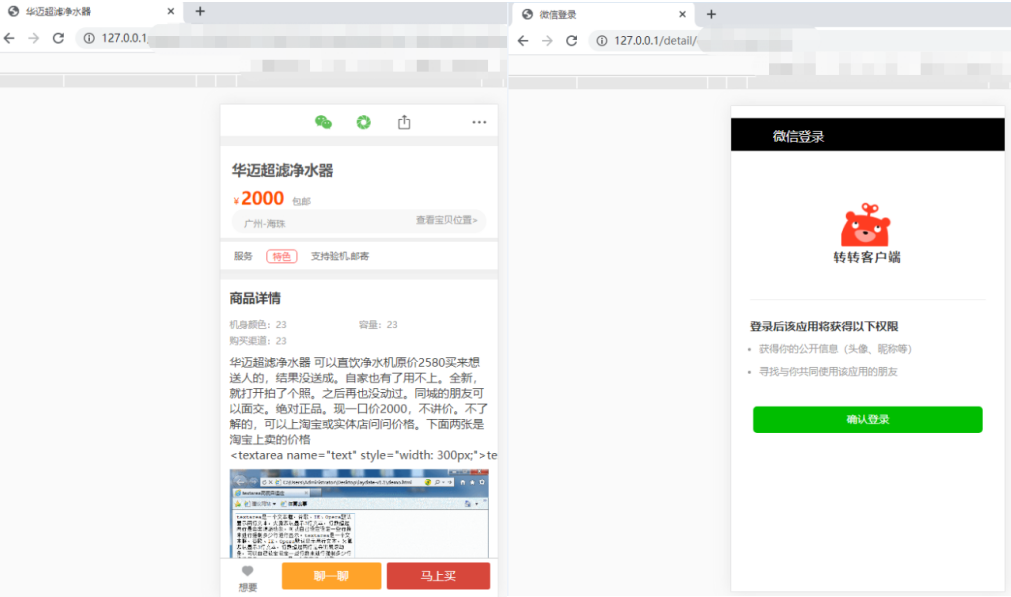

①通过钓鱼网站管理后台的“商品采集“功能,抓取指定的电商平台商品信息,生成钓鱼网站商品页面。

②将商品的钓鱼链接发给受害人,用户访问后会跳转至假冒的二手平台账号登录页面。

③点击“登录“后,跳转至微信登录界面,登录微信后跳转至订单支付页面。

钓鱼网站后台的管理功能

通过对钓鱼网站的管理后台功能分析发现,生成仿冒商品的钓鱼页面非常简单,只需输入需采集的商品链接,抓取指定链接内的商品内容进行配置。更严重的是,后台有收集记录手机用户在钓鱼网站填写的收货人等信息。

网站源码藏“暗箭”,植入木马“黑吃黑”

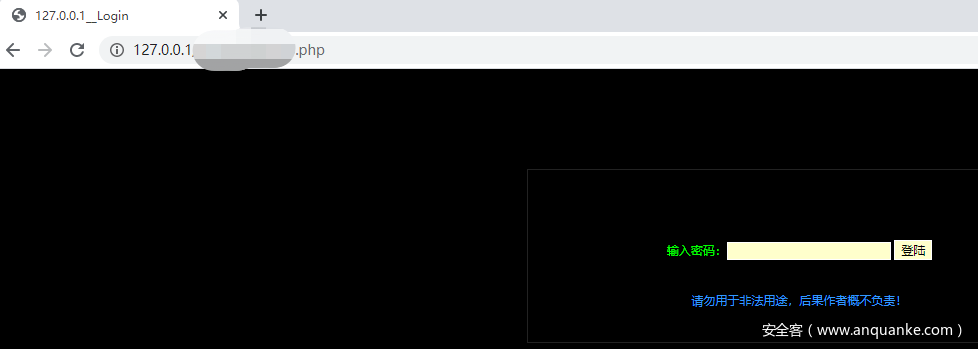

在对网站源码分析的过程中发现,该钓鱼网站存在webshell,可以看出源码供应商存在“黑吃黑“的行为。webshell是以asp、php、jsp等网页文件形式存在的一种代码执行环境。黑客在入侵一个网站后,通常会将asp或php后门文件与网站服务器WEB目录下正常的网页文件混在一起。然后就可以使用浏览器来访问asp或者php后门,得到一个命令执行环境,以达到控制网站服务器的目的。

可以简单理解为:

入侵者通过入侵的方式,将大马(木马)写入到网站内,木马可以理解为网站的另一个隐藏的管理后台,此时入侵者访问该木马文件的网址,登录后就可实现对网站的基础控制,如:查看服务器文件列表、文件、服务器版本的功能等。进一步,通过提权实现对整个电脑的控制权。

木马文件的后台功能

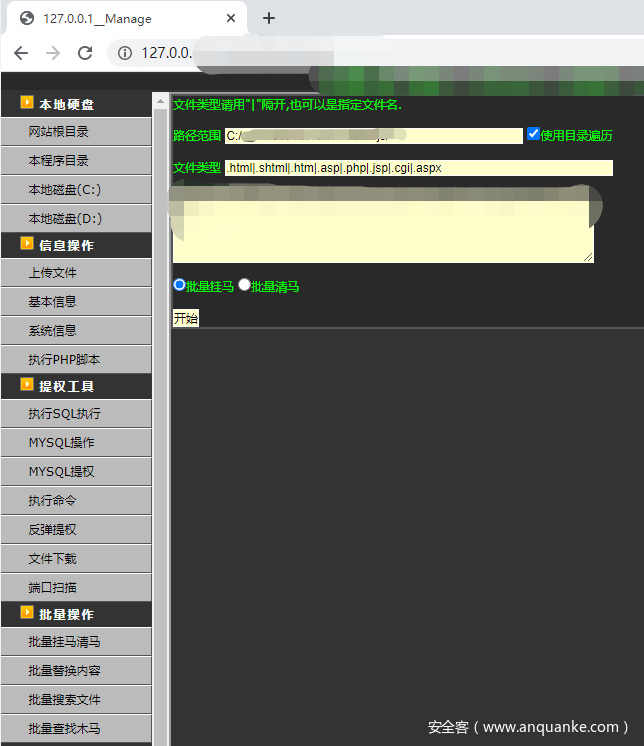

通过该大马文件的源码,发现其登录密码,登录页面后看到了其全貌的内容。其主要包含本地硬盘、信息操作、提权工具、批量操作四个板块。

l本地硬盘

查看服务器C、D等硬盘的文件列表、文件名

l信息操作

上传文件至服务器中、查看服务器版本信息

l提权工具

部分Webshell网马仅有查看服务器文件列表、文件、服务器版本的功能,想要获得服务器的控制权限需要进行提升权限的操作。获取服务器的控制权后,服务器就变成了“肉鸡”,可以用来进行刷流量、挖矿等黑灰产行为。

l批量操作

指的是批量挂马清马、批量替换内容等操作。即在网页内批次上传网马(利用漏洞制作的网页木马),当受访者访问含有网马文件的网站页面时。若电脑存在对应的网马漏洞或未安装杀毒软件,木马文件会在电脑中执行。

目前,发现此类源码在网络仍有出售,同时随着免签支付、四方支付的兴起,此类诈骗源码还提供了支付功能,又进一步降低此类诈骗的进入门槛。

发表评论

您还未登录,请先登录。

登录