0x01事件简述

2021年02月26日,360CERT监测发现SaltStack发布了2月份安全更新的风险通告 ,事件等级:高危,事件评分:8.1。

SaltStack在本次更新中修复了 10 个漏洞,其中包含6个高危漏洞。

对此,360CERT建议广大用户及时将SaltStack升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02风险等级

360CERT对该事件的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 广泛 |

| 360CERT评分 | 8.1 |

0x03漏洞详情

CVE-2021-3197: 命令注入

在安装并开启 SSH 模块的SaltStack服务器存在一处命令注入漏洞。

攻击者可以通过Salt-API 的 SSH功能接口使用 SSH 命令的ProxyCommand参数进行命令注入。

CVE-2021-25281: 代码执行

SaltStack SaltAPI中存在一处代码执行漏洞。

wheel_async模块未正确处理身份验证请求,导致攻击者利用该模块执行任意 python 代码。

CVE-2021-25282: 目录穿越

SaltStack SaltAPI中存在一处代码执行漏洞。

该漏洞主要是salt.wheel.pillar_roots.write函数在写入操作时存在目录穿越,与CVE-2021-25281、CVE-2021-25283结合实现代码执行。

CVE-2021-25283: 代码执行

SaltStack jinja模板渲染中存在一处代码执行漏洞。

该漏洞主要是salt.wheel.pillar_roots.write函数在写入操作时,将存在恶意代码的模板文件写入特定位置,在请求相关页面时触发 jinja 引擎渲染导致代码执行

与CVE-2021-25282结合实现代码执行。

CVE-2021-3148: 命令注入

SaltAPIsalt.utils.thin.gen_thin()方法存在一处命令注入漏洞。

攻击者可以利用插入单引号'实现命令注入,该漏洞与json.dumps不对处理输入内容中单引号也存在关联。

0x04影响版本

– salt:saltstack: <3002.5/<3001.6/<3000.8

0x05修复建议

通用修补建议

注意 SaltStack 未针对该此更新发布新的版本号,建议用户前往控制台自行更新,或者手动从官方仓库获取最新版本的 SaltStack。

升级到

– SaltStack:3002.5/3001.6/3000.8

下载地址为:SaltStack Release。

0x06相关空间测绘数据

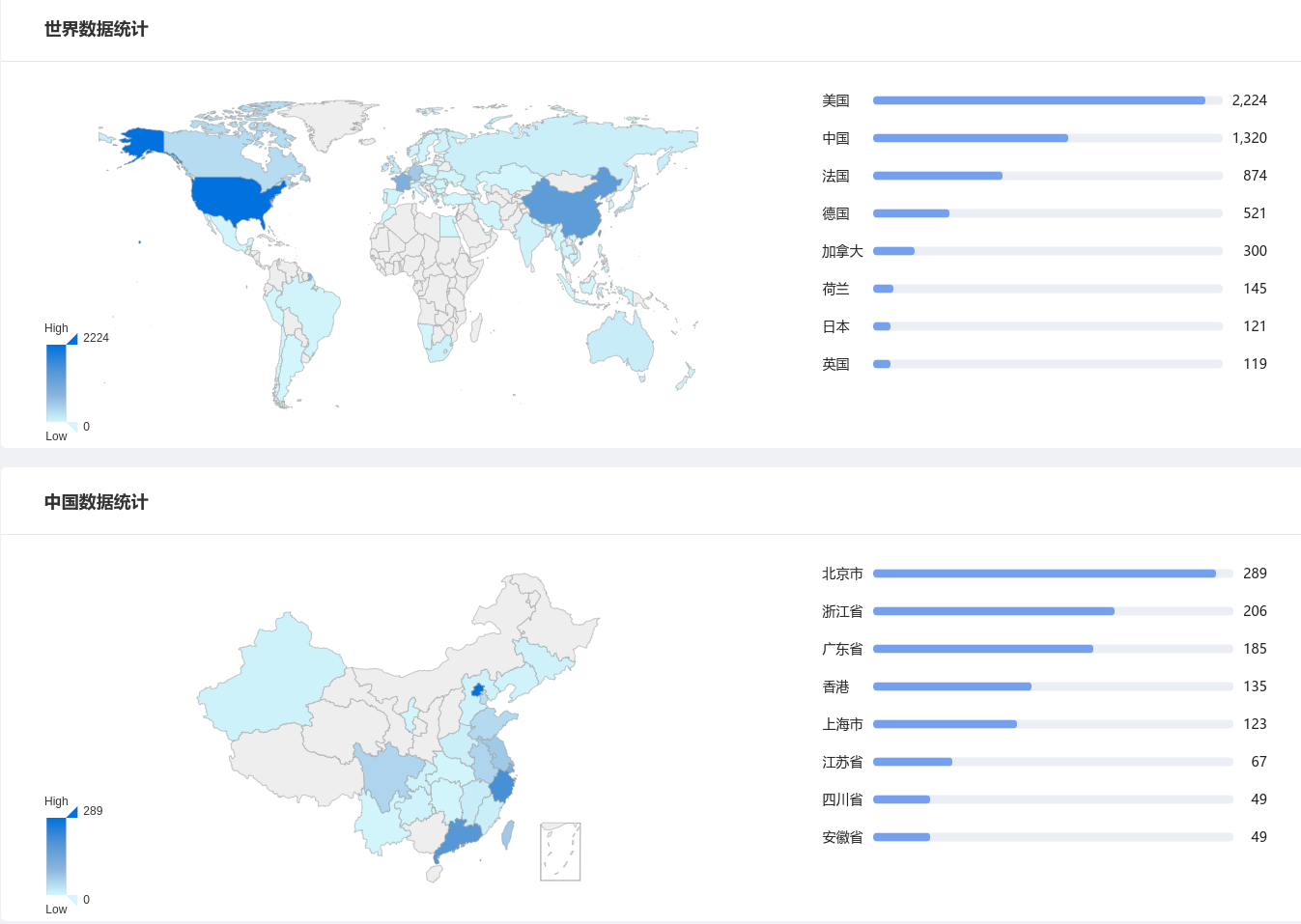

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现SaltStack具体分布如下图所示。

0x07产品侧解决方案

360城市级网络安全监测服务

360CERT的安全分析人员利用360安全大脑的QUAKE资产测绘平台(quake.360.cn),通过资产测绘技术的方式,对该漏洞进行监测。可联系相关产品区域负责人或(quake#360.cn)获取对应产品。

0x08时间线

2021-02-25 SaltStack 发布安全通告

2021-02-26 360CERT发布通告

0x09参考链接

1、 Active SaltStack CVE Release 2021-FEB-25

0x0a特制报告下载链接

一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。 用户可直接通过以下链接进行特制报告的下载。

若有订阅意向与定制需求请发送邮件至 g-cert-report#360.cn ,并附上您的 公司名、姓名、手机号、地区、邮箱地址。

发表评论

您还未登录,请先登录。

登录