你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

【安全头条公告】

安全头条主要发布时下最火热最新鲜的网安资讯,不同于正儿八经的权威消息。本站的资讯内容可能会更富趣味性、讨论性,工作劳累之余给大家来点趣闻,唠唠嗑,也可以一起充电涨姿势~目前每周二、周四营业。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

恶意软件开发者自我感染,意外暴露犯罪活动

害人终害己。

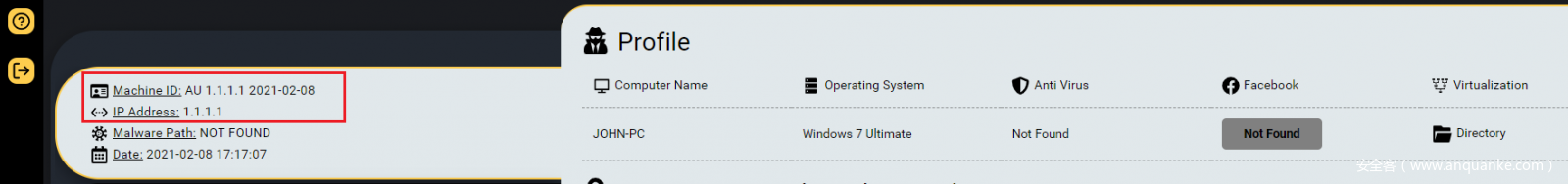

最近,一个恶意软件开发人员在自己的系统上释放了新开发的新功能,随后数据出现在网络犯罪情报平台上,最终暴露了网络犯罪活动。据悉,这名恶意软件开发人员开发的名为Raccoon的程序,是一种信息窃取程序,可以从数十个应用程序中收集数据。

近两年,此类恶意软件越发流行,而也是在测试窃取程序的一个变种时,Raccoon的开发人员感染了自己的系统,此举直接触发了数据流向命令和控制 (C2) 服务器,并进一步流向网络犯罪论坛。

技术人员对其进行分析后,称Raccoon有超过 100 万个受感染系统正在通过 Cavalier 进行跟踪。从自我感染系统收集的数据表明,开发人员测试了恶意软件从谷歌浏览器中提取密码的能力,不过这是任何信息窃取者的基本属性。且早在2月,就有Raccoon的开发者感染了他们的机器,但由于不属于公司客户的机器,因此未曾引起注意。

技术人员还从Raccoon测试计算机中提取的其他信息中,揭示了与恶意软件相关的名称和多个电子邮件地址,而从cookie来看,说明登录了一个受网络犯罪组织欢迎的俄语论坛。不过,这些细节尚不足以确定Raccoon开发者的身份。

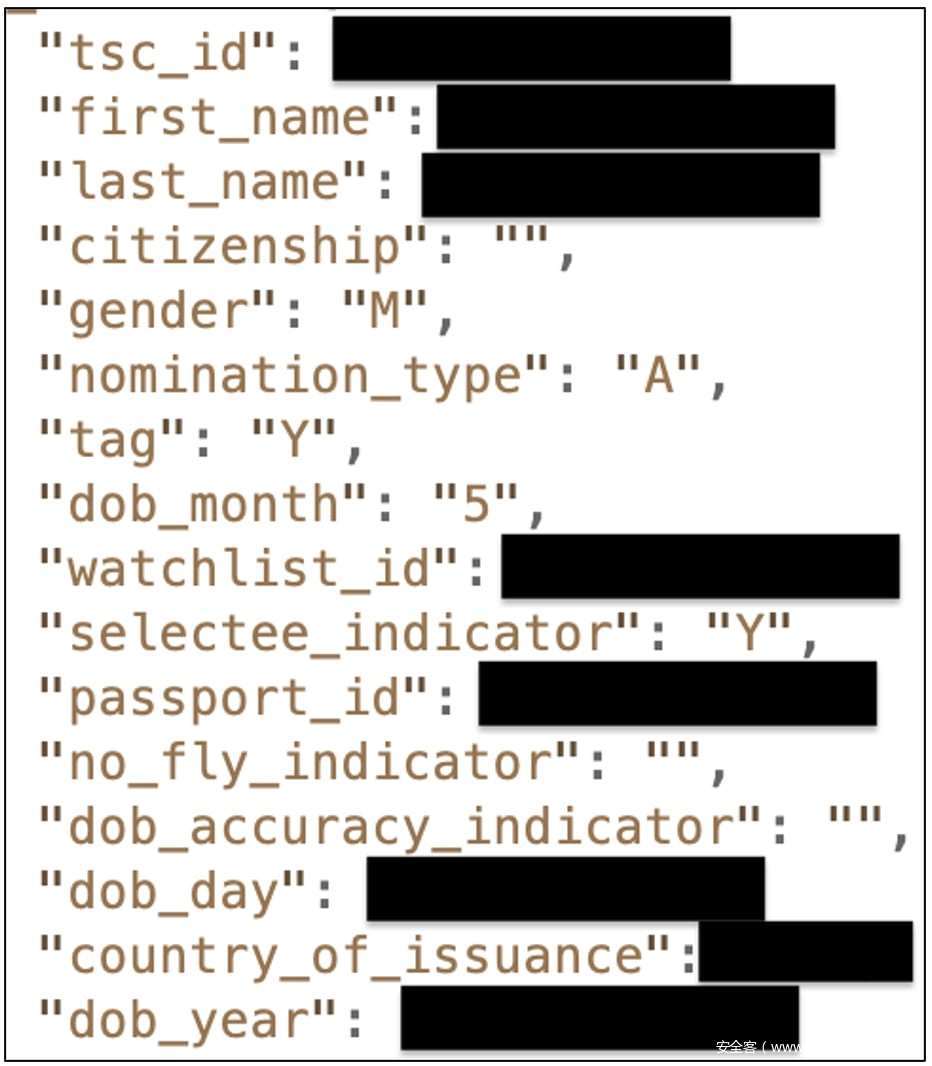

近200万条记录在线,疑似曝光恐怖分子监视名单

近日,一份包含190万条记录的秘密恐怖分子观察名单在互联网上曝光,该列表可以在没有密码的Elasticsearch集群上访问,意外导致数百万在禁飞和恐怖观察名单上的人员曝光。190 万条记录集包含有关人员的敏感信息,包括姓名、国籍、性别、出生日期、护照详细信息和禁飞状态。

研究人员分析称,鉴于暴露字段中护照详细信息和“no_fly_indicator”等信息的性质,推测这些数据似乎是禁飞或类似的恐怖分子观察名单。考虑到此类数据库在协助国家安全和执法任务方面发挥的重要作用,此类数据库本质上被视为高度敏感。

据悉,研究人员是在7月19日发现的暴露数据库,且追踪到该数据库位于巴林 IP 地址而非美国 IP 地址的服务器上。随后,研究人员向美国国土安全部(DHS)报告了数据泄露事件。目前,美国国土安全部的通知是3周服务器下线.,至于这些数据到底藏着哪些猫腻,也许就需要你的脑洞大开了。

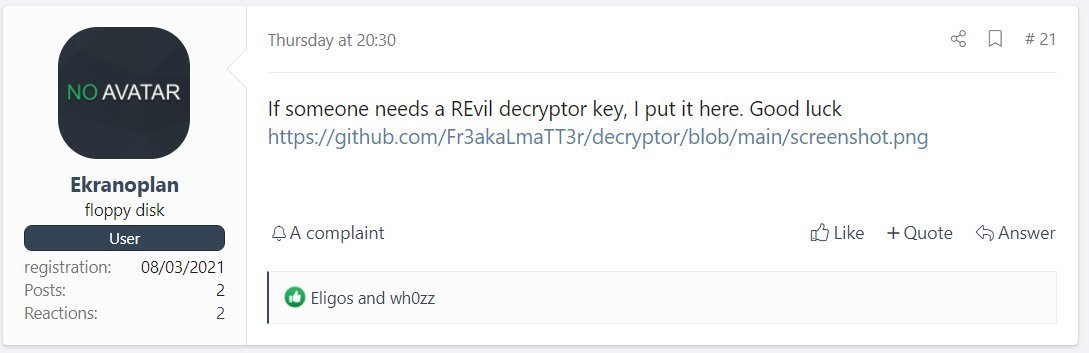

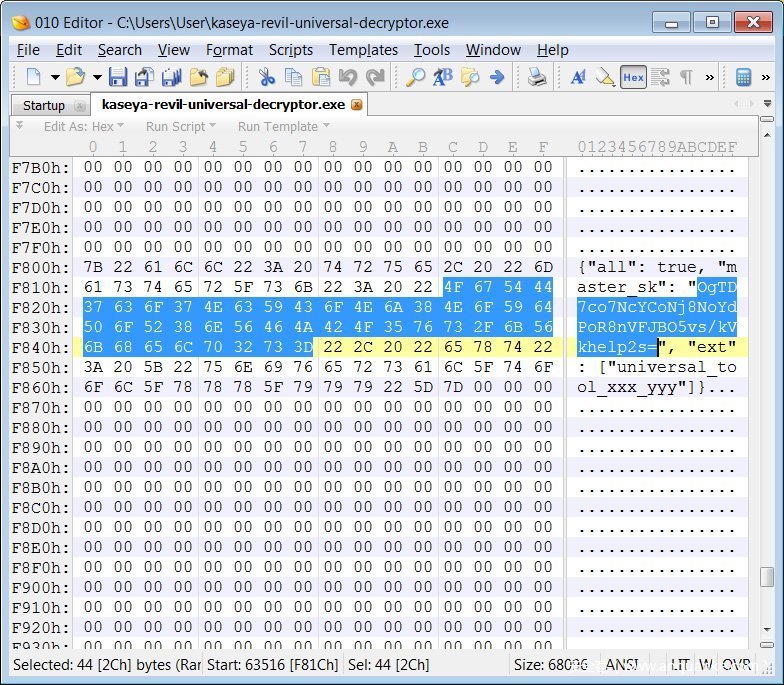

Kaseya为REvil勒索软件受害者拿到通用解密器

勒索软件团伙跑路,解密密钥却意外流出,到底是内幕交易还是内鬼泄露?

前不久,REvil勒索软件利用Kaseya VSA远程管理应用的0day漏洞发动了大规模的攻击,导致近60个管理服务提供商和近1500家企业数据惨遭加密。在完成上述一系列攻击后,勒索软件团伙狮子大开口,直接开出了7000万美元价格的通用解密器,至于想解密所有受感染的托管服务提供商,则另需500万美元。然而,勒索的故事到这还没完,想要解决一个受害者网络上扩展的加密,则还需要单独支付4万美元。

正当各路人马为赎金发愁时,REvil勒索软件团伙却突然神秘消失,并关闭了支付网站和基础设施。当时大部分受害者还没有支付赎金,勒索软件团伙的消失也使得Kaseya勒索事件进入了僵局。

随后不久,Kaseya发出声明,他们从一个“受信任的第三方”收到了对应上次勒索攻击的通用解密器,现在也已经分发给了受到影响的顾客。

尽管Kaseya并未透露密钥来源,但它们向BleepingComputer表示,被分发的确系此次攻击的通用解密密钥,能让所有托管服务提供商及其客户免费解密文件。当被问及是否支付了赎金才获得解密器时,Kaseya告诉BleepingComputer,他们“既不能承认,也无法否认”。

所以,你猜Kaseya这钱,是花了还是没花(狗头)。

发表评论

您还未登录,请先登录。

登录