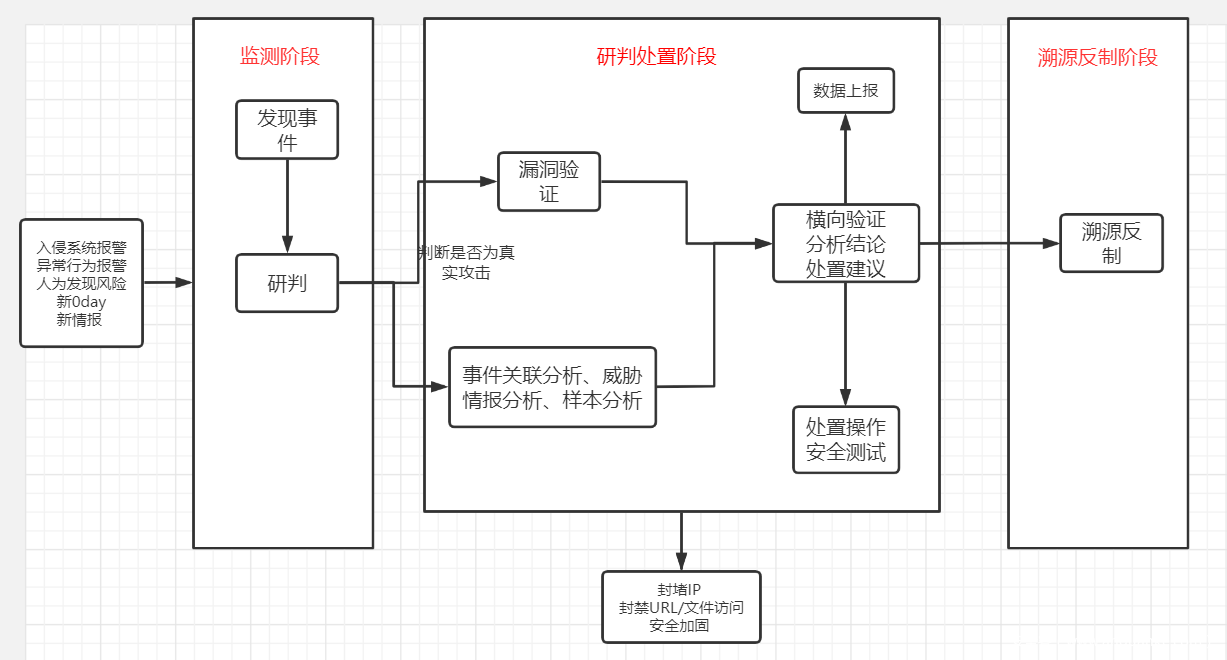

随着国家对网络安全的建设不断加强,各地组织的攻防演练行动会越来越多。今天来分享蓝方在正式防护阶段时,需要重点加强防护过程中的安全保障工作,从攻击监测、攻击分析、攻击阻断、漏洞修复和追踪溯源等方面全面加强演习过程的安全防护效果。

全面监控

安全事件实时监测

借助安全设备(全流量分析设备、Web防火墙、IDS、 IPS、 数据库审计等)开展安全事件实时监测,对发现的攻击行为进行确认,详细记录攻击相关数据,为后续处置工作开展提供信息。

综合研判

安全事件综合研判

确认方式:攻击方式确认、攻击路径确认、攻击范围确认、攻击结果确认。

以找到攻击者的源IP地址、攻击服务器IP地址、邮件地址等信息,并对攻击方法、攻击方式、攻击路径和工具等进行分析研判。

基于全面监控提供监控数据,配合研判依据数据提供有效支撑,完成发生安全攻击事件上报。

基于全流量的数据分析

结合数据分析技术和安全攻防技术可以对已经发生的攻击行为进行多角度、全方位、可反复回溯的深度检测,从而更容易检测出潜在的入侵行为,内网重点关注以上攻击行为。

口令爆破:常见的重点口令的爆破、ssh、rdp、smb等

命令执行:系统命令(dir、ipconfig、whoami);端口反弹(lcx、powershell、 nc等)

高危漏洞:Web层(Sq|注入、反序列化、Struts2等); 系统层(ms17-010.破壳漏洞)

基于服务器的数据分析

软件不需要安装到服务器,只需要将服务器相关日志、注册表导出到本地进行分析

1、注册表分析:对启动项、环境变量、系统启动shell、Office宏、映像劫持、计划任务、TeamView使用等做分析

2、系统日志分析:对Windows、Linux服务器的系统日志进行包括入侵时间、入侵主机、入侵方式做初步溯源

3、中间件日志分析:主要对主流中间件如IIS、Tomcat、Apache、Weblogic等通过日志分析入侵途径、入侵手段

4、Linux分析:作为补充,对手工检测提供参考

基于重点日志分析

在护网中,VPN、域控、堡垒机是攻击的重点对象,同时也是监控薄弱环节,天融信服务团队主动开展针对重点系统的日志分析。

重点关注的事件类型:异常时间登录、境外IP登录、异地登录、暴力破解(1个账号多次登录失败10次以上)、撞库攻击(1个IP多次登录失败10次以上)、共享账号(1个IP多个用户登录)、威胁情报检测(对异常IP进行检测)、日志质量(对无法登陆的IP检查是否为正常情况)

应急溯源

系统账号,日志,历史命令,可疑文件,端口、进程,Webshell、后门,启动项,病毒

实际操作中的经验

1、研判确定为攻击地址,且有明确攻击行为证据再进行溯源,减少溯源工作量。

2、发现溯源攻击地址为移动动态ip、CDN地址,就没必要继续追查了,减少溯源工作量。

3、溯源可多方面进行,网站注册人、邮箱、联系电话等信息,必要时可对攻击IP进行反渗透。

4、流量中ID信息不要放过,可利用社工库对其进行反查,能够获取大量信息。

5、钓鱼邮件中恶意文件可放于沙箱中进行动态监测,反查邮件,定位攻击IP。

6、恶意程序可用沙箱监测,定位反链,从而获取攻击者信息。

7、社工库要利用起来,多方面收集信息,去除垃圾信息,从而定位精确信息。

8、情报共享平台要利用起来,如微步等情报平台多关注,多利用。

9、凡是有溯源结果的,可交于客户进行上报,无论加分成功与否,都可促进客户满意度。

10、定位到手机号。可以添加到手机通讯录中,利用钉钉等办公软件查找该人员所属公司。

11、利用人脉询问也是个是个好的办法。

需要注意的问题

1、建议组建专门的溯源团队进行溯源工作开展,蓝队现场同事可进行支撑(专职溯源电脑,不连内网)(原因:蓝队现场同事直接参与溯源,若掉入红队陷阱,会影响蓝队客户现场网络安全)

2、建议注册几个公用的社交帐号,供溯源人员进一步社工溯源操作,比如类似通过社交工具加别人好友,然后进行社工操作,一定程度上用来保护溯源人员安全

不足之处

1、获取信息说服力度不足,无确切证据表明为某某攻击队进行攻击,需要研究如何坐实证据。

2、溯源工作量大,需要专人专职进行溯源,攻击IP可能存在垃圾IP、黑产恶意IP等与护网无关IP进行干扰,需要专职人员进行处理筛选

3、溯源往往溯源到社工库提供的人就停止了,无法定位该人员所属公司、所属攻击队,从而无法得分

4、很多攻击IP为跳板机,很多情况溯源出的人也是受害者,需要更深一步的溯源

5、溯源可能会涉及到反渗透部分,属于未授权测试,可能会触碰一些法律法规

6、溯源准备需要进行沉淀积累,并做好提前准备

数据上报

事件信息(事件类型、发生时间、影响目标、攻击结果)、处置方式、存在的问题、处理意见

发表评论

您还未登录,请先登录。

登录