你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、REvil反复横跳决定再次隐退

近期REvil相关的暗网域名和其他资产相继下线,让人不免想入非非。

REvil官方也不想生出更多麻烦,于是用“官方渠道”发布声明,对近期情况进行了解释:他和另一位团队成员掌握着REvil服务器密钥,另一名成员7月后再无消息,就在他以为伙伴已经死了的时候,“伙伴”在9月登录了服务器并进行了操作,他慌了,他溜了。

目前关于REvil,众说纷纭,执法部门、REvil官方和安全界各有各的说法且互相矛盾,真实情况短时间是无法见天日了。不过可以确定的是,勒索软件团队内部绝非铁板一块,虽然REvil再次原地解散,但团队成员仍会继续发动攻击,也可能会有其他团队假借REvil之名发动攻击,安全不能松懈。[阅读原文]

2、阿根廷全国身份信息一览无余

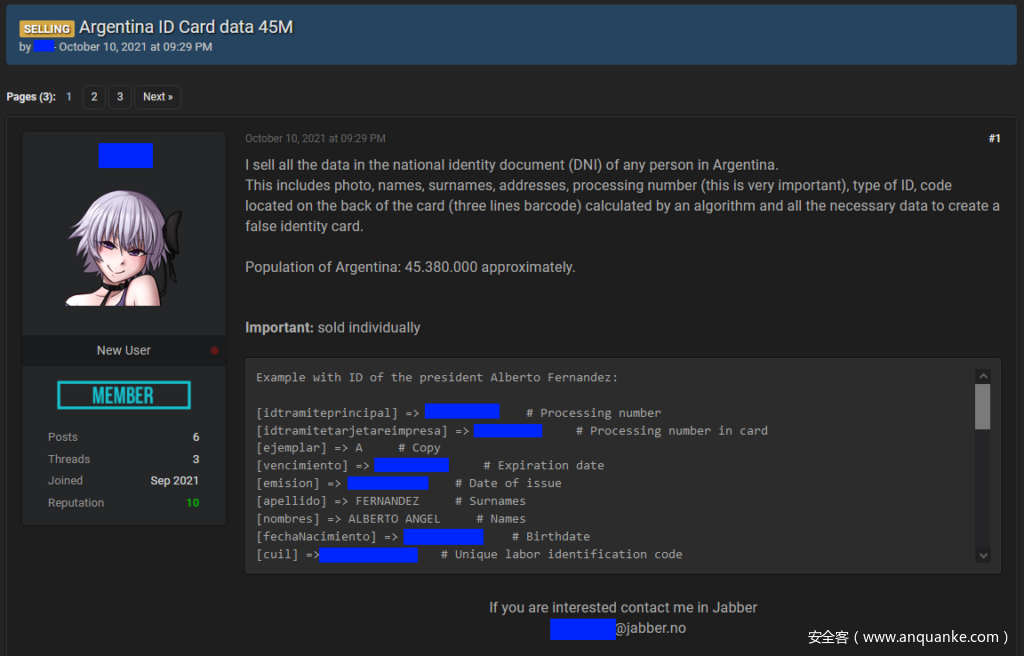

月初梅西和阿圭罗等44位阿根廷明星的个人信息被公布在推特,次日安全人员在某黑客论坛发现,有人提供阿根廷全体国民的信息查询服务,考虑到明星个人信息已经一览无余,普通民众的个人信息恐怕也无法独善其身。果不其然,帖子发布三天后阿根廷政府确认发生了数据泄露事件。

经阿根廷政府调查,卫生部相关的VPN在个人信息数据库中查询了19条信息,并称数据库未大规模泄露。可这显然与黑客的说法不符,黑客表示将于近期发布一百万人的个人信息来打脸阿根廷政府并吸引潜在买家。据黑客所述,泄露信息包括姓名、住址、生日、性别、身份证号等。[阅读原文]

3、宏碁短短一周遭遇两次滑铁卢

宏碁上周印度分部售后系统遭黑客攻击,还不到一周时间的今天,又有消息称宏碁台湾分部遭同一伙黑客攻击并出现数据泄露。

黑客此次攻击,意图可能真的如他们所说,仅仅是为了证明宏碁的网络安全太差劲。攻击后他们还公布了台湾分部的用户登录信息,证明真实性。随后宏碁也发布安全通告确认发生了攻击事件,并承诺只涉及员工数据。不过宏碁仍不能掉以轻心,因为上次针对印度分部的攻击还没有“正式结束”,如果他们不付赎金,剩下的数据可能被该黑客组织公布。[阅读原文]

4、勒索软件解密工具“重磅”发布 “官方”提醒小心使用

安全人员对BlackByte勒索软件分析后发现,样本从一台服务器上下载了一个名为“forest.png”的图像文件,而图像文件中隐藏着加密密钥。

考虑到该勒索软件使用对称加密方式来加密文件,并且重用了密钥“forest”,解密工具迅速出炉,受害者有福了。

不过这么快发布解密工具难免打草惊蛇,预计很快勒索软件就会升级加密模块,这个版本也会被钉上勒索软件的耻辱柱警示后来的黑客。

BlackByte团队还对此解密工具发表了评论,警告受害者不要乱用这种来历不明的东西,不然可能导致数据损坏无法恢复。[阅读原文]

5、工程师测试脚本意外锁定南美万部手机

某安全公司工程师发布博客,自述锁定南美万部手机的经历,并提醒同行谨慎行事。

他们的客户主要是运营商,设计应用使得运营商可以通过预装在手机上的应用来随时锁定用户手机。

这次意外锁定说起来也很简单,在测试锁定功能时,工程师写了生成随机手机号的脚本,但是好巧不巧很多手机号命中了南美的手机号段,这些倒霉的用户手机平白无故就被锁了。

还好工程师及时发现,忙了一晚上,将锁定的手机逐个解锁,工程师也因此逃过被解雇的命运。[阅读原文]

发表评论

您还未登录,请先登录。

登录