你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、APT-C-59(芜琼洞)组织2021年攻击行动揭秘

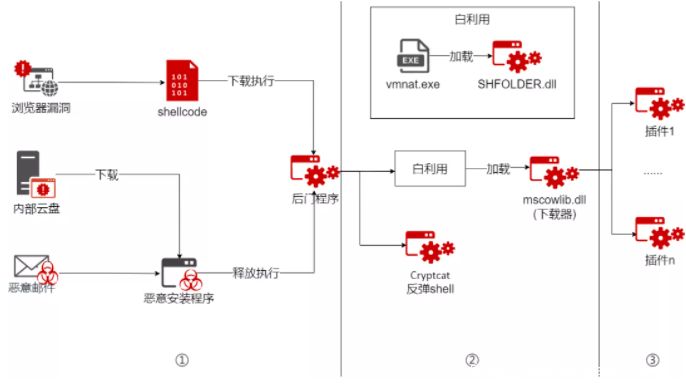

近日,360高级威胁研究院披露称,2021年上半年发现了来自同一个新APT组织的多起攻击活动,根据该组织的攻击特征分析显示,其相关攻击行动未与目前已知APT组织关联,同时观察到该组织的两次攻击行动中都使用了0day漏洞攻击手段,所以将其背后的攻击者命名编号为APT-C-59(芜琼洞)。

APT-C-59(芜琼洞)组织的最早的攻击活动可以追溯到2020年8月,早期该组织就利用了部分浏览器的伪协议0day漏洞攻击我国相关单位,同时还攻击了越南地区的部分受害者。通过攻击数据综合分析,该组织的攻击目标地区是以东亚和东南亚为主,涉及政府、智库、媒体、医疗多个行业。[阅读原文]

2、Black Shadow组织入侵以色列互联网托管服务商

伊朗黑客组织BlackShadow入侵了以色列互联网托管公司Cyberserve服务器,关闭该公司托管的多个网站,声称窃取了数据并以泄露数据为威胁索要赎金。在实施攻击后,黑客组织BlackShadow通过社交媒体发布消息称,“今天您可能无法连接到许多网站,我们攻击了Cyberserve公司及其客户。如果不希望我们泄露您的数据,请尽快与我们联系。”

以色列互联网托管公司Cyberserve,为Dan和Kavim公共交通、Holon儿童博物馆、Pegasus旅游和Kan公共广播等多家企业的网站提供托管服务。目前,尚无公开信息显示此次BlackShadow索要赎金的金额。[阅读原文]

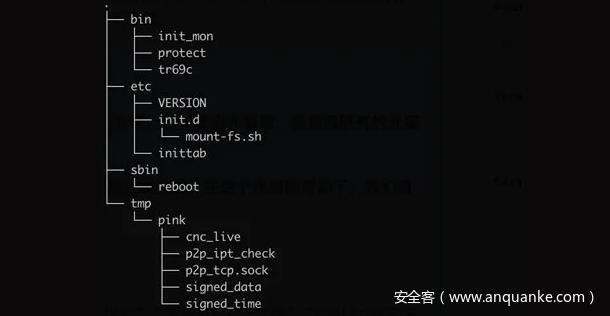

3、超160万台设备感染“Pink”僵尸网络

有网络安全研究人员披露称,在过去六年野外观察到“最大僵尸网络”的细节中,发现某特定地区超过160万台设备感染,其目标是发起分布式拒绝服务 (DDoS) 攻击和在毫无戒心的用户访问HTTP网站时插入广告。

据悉,该僵尸网络最早由奇虎360安全团队于2019年11月发现,并将其命名为“Pink”僵尸网络恶意软件。该僵尸网络主要针对基于MIPS的光纤路由器,利用GitHub、点对点 (P2P) 网络和中央命令和控制 (C2) 服务器等第三方服务,为其机器人控制通信。[阅读原文]

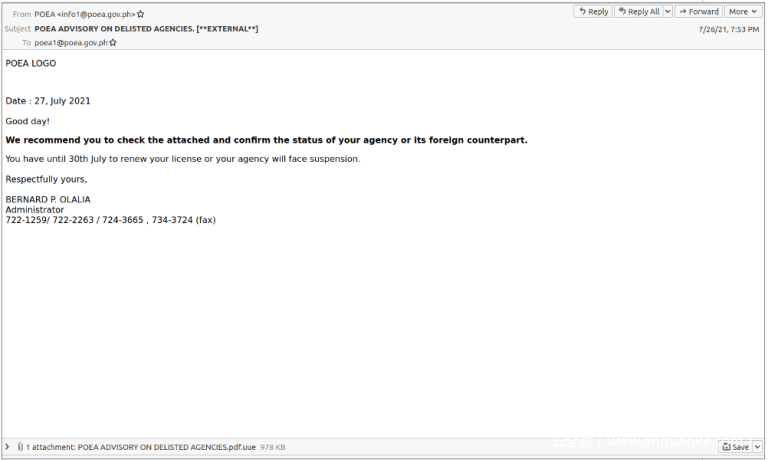

4、Balikbayan Foxes冒充菲律宾政府组织传播RATs

近日,安全研究员发现了一个冒充菲律宾政府的威胁组织,经追踪发现该组织名为Balikbayan Foxes (TA2722),冒充菲律宾卫生、劳工和海关等政府组织,传播Remcos、NanoCore等恶意软件。

据悉,Remcos、NanoCore等恶意软件,主要用于信息收集、数据泄露、监视和控制受害者计算机。安全研究人员分析称,该组织的攻击目标是直接或间接与菲律宾政府接触的组织,主要通过欺骗性电子邮件地址进行鱼叉式网络钓鱼攻击,使用的诱饵也多以COVID-19感染率、计费、发票、咨询等内容为主。[阅读原文]

5、Facebook关停人脸识别系统,怒删十亿数据

Facebook公开宣布,将取消人脸识别功能并删除系统创建的所有个人资料模板,这意味着今后Facebook将不再在其平台上使用面部识别系统,并将删除超10亿人的面部识别配置文件。

对此,Facebook人工智能副总裁杰罗姆·佩森蒂 (Jerome Pesenti) 表示,“大众对面部识别技术在社会中的地位存在很多担忧,监管机构仍在制定一套明确的规则来管理其使用。在这种持续的不确定性中,我们认为将面部识别的使用限制在一组狭窄的用例中是合适的。”[阅读原文]

发表评论

您还未登录,请先登录。

登录