从近几年的网络攻击形势看,内网的攻击逐渐增多。然而,目前绝大部分组织的安全防御思路仍然停留在边界防御阶段,相比之下对内网的安全防护 关注则较少,针对内网横向移动的防护不够“坚固”,甚至是缺失。

这种情况下,当攻击者有机会拿到内网一个跳板机时,基本就如入无人之境,可以畅通无阻地在内部网络中横向传播威胁,对业务造成爆破式影响。在大型攻防实战中,这种攻击方式被应用得越来越频繁,因此内部隔离的问题也越来越受关注。

但随着网络架构逐渐转为云化、混合化等更复杂的架构,业务关系愈加复杂,内部隔离成为网络安全的技术难点。

如何在多工作负载类型的基础上实现细致隔离?

如何与业务更好地衔接,让隔离不会成为阻碍?

如何在攻防对抗中更大地发挥微隔离的效果?

……

种种技术与业务难题困扰着每个网安人。本着合作与分享的精神,青藤基于各种开源材料制定了《2022微隔离技术与安全用例研究报告》,希望与行业同仁一道为守护企业业务的安全发展共同奋战!

(扫码可下载全文)

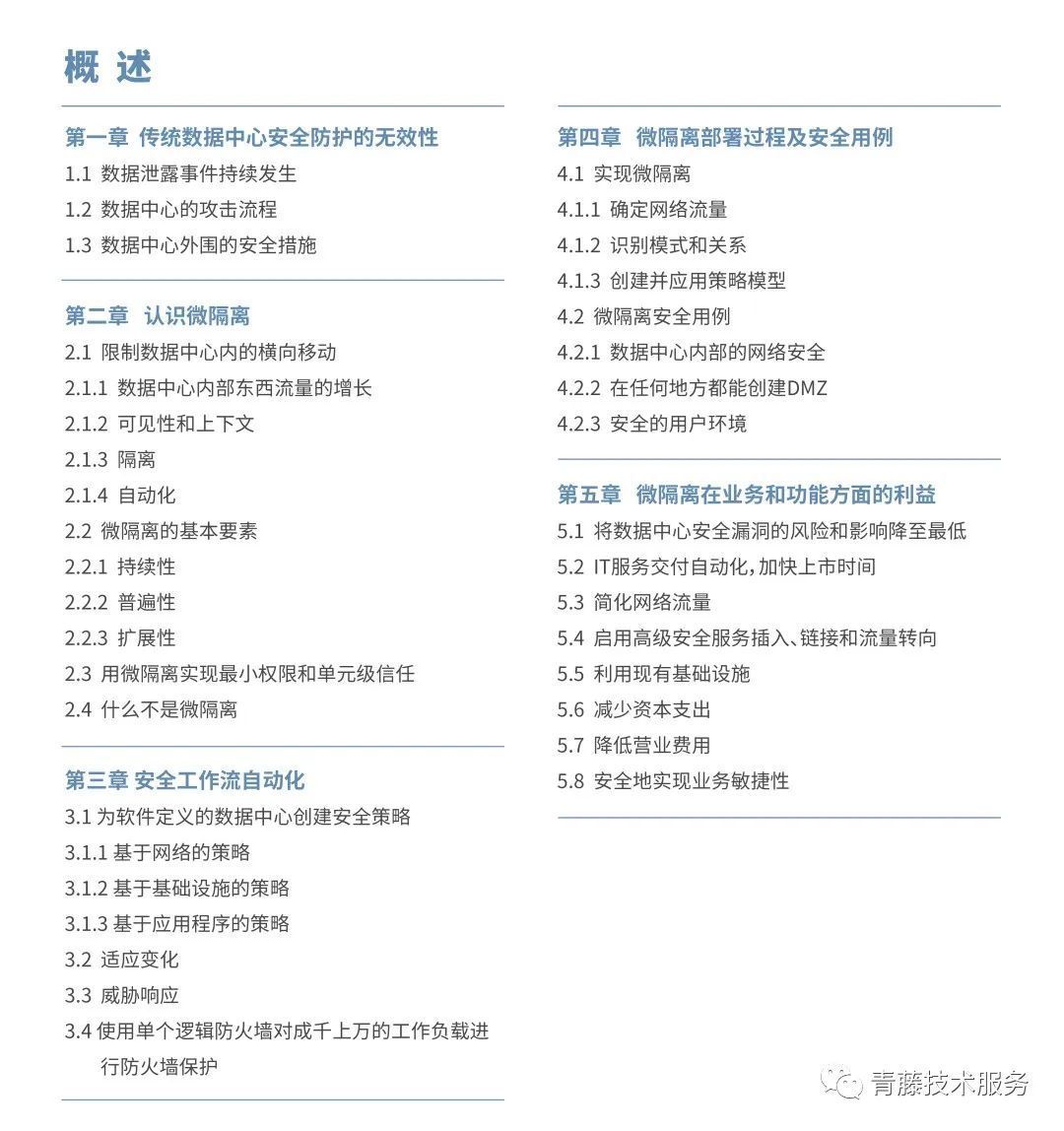

报告全文目录如下:

报告从传统数据中心安全防护的无效性、认识微隔离、安全工作流自动化、微隔离部署过程及安全用例、微隔离在业务和功能方面的利益五个部分对微隔离技术的内涵及应用做了较为深入的解读。

传统数据中心安全防护的无效性:2021年,数据泄露的平均成本达到17年来最高,成本从386万美金上升到424万美金。现代数据中心过于关注数据中心外围安全,却忽视了数据中心内部的安全性。想要有效解决这一弱点,需要从数据中心外围应用的安全技术和控制措施中挑选适用的部分,部署在数据中心内部,以便在外围被破坏时阻止或隔离攻击。

认识微隔离:微隔离使企业组织能够有逻辑地将数据中心划分为不同的安全段,一直划分到各个工作负载级别,然后为每个唯一段定义安全控制并交付服务。微隔离允许组织采用最小权限、单元级的信任策略,这有效限制了攻击者在数据中心内横向移动和渗透敏感数据的能力。想要实现微隔离,首先要了解微隔离的三个关键要素:持续性、普遍性和可扩展性。

安全工作流自动化:微隔离能够帮助安全工作流实现自动化,如资源调配、移动/添加/更改、威胁响应和安全策略管理,进而提高数据中心的准确性和整体安全性。针对数据中心的现代攻击不仅复杂,而且还在迅速演变。这需要快速、适应性强的响应。这种响应只有通过自动化的安全工作流才能有效地实现,因为如今的攻击者拥有相应工具和资源来自动修改威胁或攻击,以避开数据中心的静态安全控制和反应性对策。微隔离提供了匹配这种功能的能力。

微隔离部署过程及安全用例:微隔离的成功部署需要基于分离和分隔、单位级信任/最低权限、普遍性和集中控制等原则,先了解数据中心内的流量。然后分析工作负载之间的访问关系。最后,创建一个与每个工作负载的安全需求相一致的策略模型。此外,这个部分还介绍了微隔离的典型安全用例,如灾难恢复、自助研发 (R&D) 云、云应用程序可移植性和数据中心迁移、IT 自动化和编排以及基础设施优化和更新。

微隔离在业务和功能方面的利益:微隔离极大地改变了数据中心内部的网络安全,还带来了诸多业务和功能方面的利益,包括将数据中心安全漏洞的风险和影响降至最低、 IT服务交付自动化,加快上市时间、简化网络流量、启用高级安全服务插入及链接和流量转向、利用现有基础设施、减少资本支出、降低营业费用、安全地实现业务敏捷性等。

在云计算、物联网等技术日益普及的今天,想要实现更好的安全防护,微隔离是企业必须选择的道路之一,所以我们有必要对这项技术做全面、深入的了解与研究。青藤基于多年技术积淀研发的微隔离产品——青藤零域·微隔离安全平台以拓扑图清晰直观地展示主机间的业务流量,让用户集中统一配置网络策略,阻断异常的横向访问行为,让东西向安全防护真正落地,是微隔离的最佳落地实践之一。

如果您对微隔离有任何疑惑或想要申请试用青藤的微隔离产品,除了扫描上文二维码下载报告以外,还可以拨打400-188-9287直接咨询青藤安全专家。

发表评论

您还未登录,请先登录。

登录