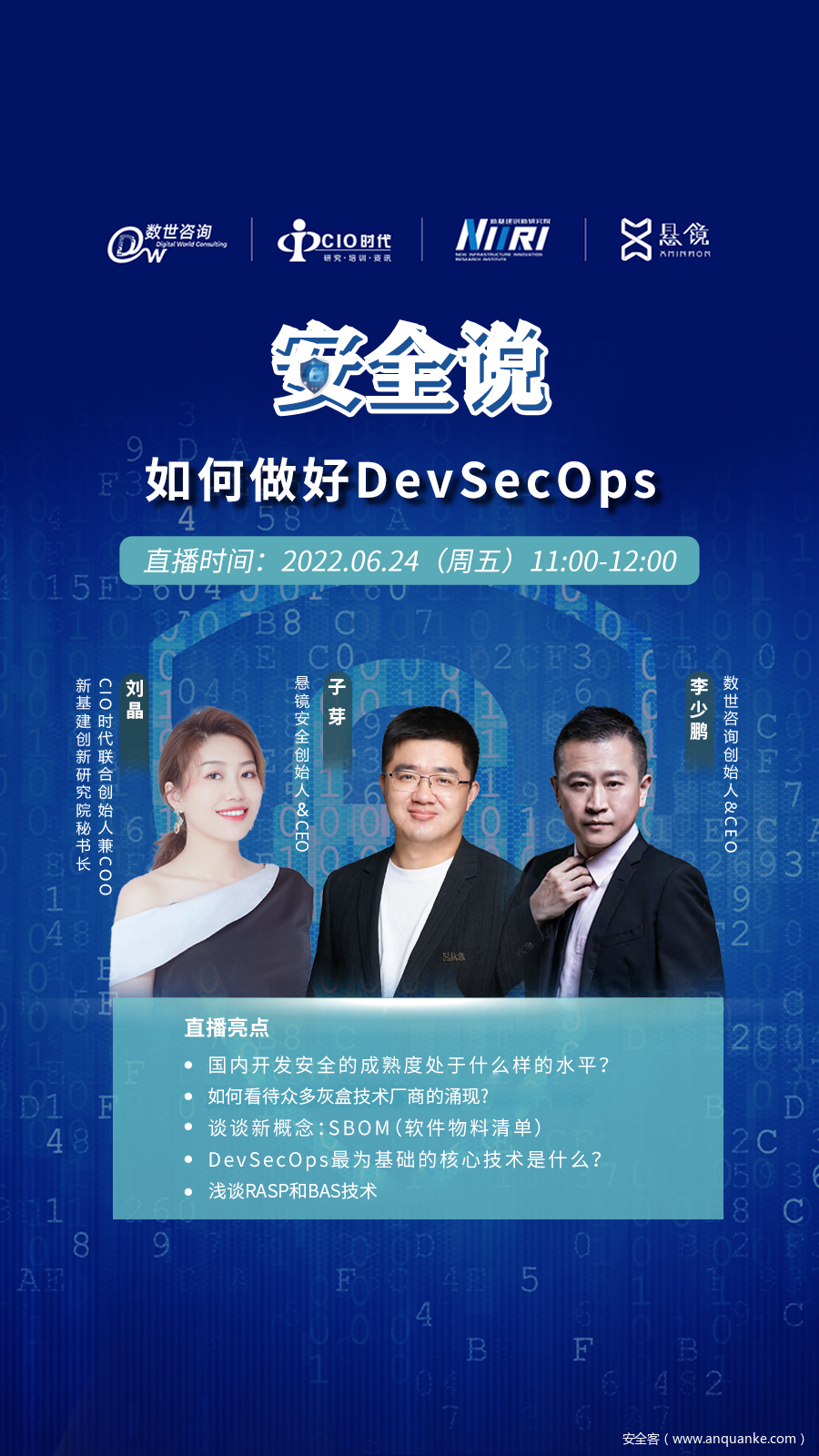

近期,悬镜安全创始人&CEO子芽应“第二届数字安全大会”特别邀请,做客由数世咨询、CIO时代以及新基建创新研究院联手打造的全线对话访谈节目《安全说》直播间,与数世咨询创始人&CEO李少鹏和CIO时代联合创始人&COO刘晶,就DevSecOps的现状、发展以及关键技术演进进行了深度交流和探讨。

近日,数世咨询官方发布《数字安全十三大创新赛道及其领航者》,悬镜安全荣膺“DevSecOps创新赛道领航者”。本次做客《安全说》直播间,子芽特别分享了悬镜在DevSecOps技术实践方面的创新研究成果。

【直播回顾】

刘晶:悬镜安全的创始团队是怎么诞生的?

子芽:悬镜安全初创团队起源于北京大学信息安全实验室网络安全技术研究团队“Xmirror”。当时我们在学校做了很多前沿安全技术课题研究,主要方向是自动化漏洞挖掘和威胁模拟算法研究。其中涉及到的关键技术主要包括运行时动态插桩算法,其优势是能并行实现更高的检测精度和更低的误报率。基于这些技术研究的沉淀,并结合2014年当时的大环境,作为安全行业的从业者和研究者,我们这群白帽黑客们致力于挖掘安全的本质,探寻下一代安全技术的未来,在自由创新、执着勇敢的理念驱动下,悬镜安全应运而生。

刘晶:DevSecOps的核心技术是什么?

子芽:DevSecOps的核心要素有4个,分别是文化、流程、技术和度量。DevSecOps的本质还是围绕数字化应用自身安全,因而悬镜认为其核心技术是代码疫苗技术。

通过代码疫苗技术中的IAST运行时动态插桩,除了检测到通用漏洞、业务逻辑漏洞以外,还能发现深度的第三方开源成分包括框架、库、依赖等,结合SBOM(软件物料清单)进行分析可以明确数字化应用面临的风险面。

通过代码疫苗技术中的RASP,第一,能使数字化应用具备自我防御能力,实现对Log4j2.x等重大未知漏洞的出厂免疫;第二,能利用热补丁技术,在漏洞发现到修复的空档期,对应用进行保护;第三,在云原生场景下,能适应新制品、新技术、新架构和新基础设施,实现对情境式风险的感知。

刘晶:悬镜原创的代码疫苗技术具有怎样的先进性?

子芽:代码疫苗技术所包含的IAST和RASP分别于2012年和2014年由Gartner首次提出。悬镜通过研究和实践将IAST和RASP深度打磨,形成了自己的技术优势。通过单探针技术,首先使之能被广泛地应用,解决了兼容性问题;其次,实现了检测防御一体化,通过将运行时探针深入应用内部,既能利用IAST获取应用成分,形成SBOM,做到高效准确地检测已知漏洞,并且在未知漏洞爆发时能快速且精准地定位风险,又能利用RASP在第一时间对漏洞攻击进行积极防御,最后通过左移的体系从根本上解决问题。此外,我们还创造性地将SBOM这类开源治理技术引入到代码疫苗技术中。

李少鹏:IAST和RASP的紧密结合,这对于技术而言是一种极大的价值加持。

刘晶:在国内,开发安全的成熟度目前处于什么水平?

子芽:基于悬镜的丰富经验,我们将开发安全体系建设分为三个阶段。第一个是打基础阶段,主要解决应用自身的安全问题,在PLG产品驱动增长模式下,通过IAST精准的代码行定位技术,检测出应用自身90%以上的中高危通用漏洞并将风险消除,同时还需要进行开源风险治理;第二个是流程体系建设阶段,主要包括体系左移流程的打通和安全工具的联动以及DevOps研发运营一体化的实现,其中DevOps作为DevSecOps安全理念框架的底层支撑平台,已被悬镜45%的KA用户所应用;第三个是效果度量阶段,利用BAS等技术持续地搭建更加积极的防御体系。

当前国内金融和泛互联网行业的用户总体是处于第二阶段,部分头部用户甚至已达到第三阶段。

刘晶:“开发安全”和“安全开发”有什么不同?

子芽:“开发安全”更多是一种外挂式安全需求。过往,从立项、需求分析、架构设计、编码实现、测试验证、部署到上线后常态化运营,数字化应用在开发时主要目的是实现业务功能。而在开发过程中,由于合规需求或者外部攻击威胁,业务安全应急响应被关注。近年来“安全左移”概念兴起,我们把早期所实现的安全活动左移视为“开发安全”,更多的是为了解决突击性的安全任务,其中所使用的源代码安全检测就是与开发安全直接关联的技术之一。

而“安全开发”是指安全体系的左移,最终需要达到安全前置,即实现DevSecOps。这就需要综合DevSecOps所包含的文化、流程、技术和度量等4个要素,推动整个安全体系升级,使得以往只满足功能和业务需求的原生应用成为安全可信的应用,在开发环节就能消除其主要的安全风险点。

李少鹏:简而言之,“开发安全”要求开发先行,顺带考虑安全问题;“安全开发”要求安全先行,Security First,指的是在安全的环境中进行开发;还有一种是安全产品的开发。子芽提到的安全前置,在我们数世咨询看来大概分成三种,分别是SL、SD和SE。SL,Security Lead,就是安全先行;SD,Security Drive,就是安全驱动;SE,Security Enable,就是安全使能。

李少鹏:如何度量安全的有效性?

子芽:数字化应用的风险面可划分为通用漏洞、业务逻辑漏洞、第三方开源组件漏洞以及异常行为代码。在第二阶段,还是以漏洞治理为主,利用自动化全流程平台,通过统一的接口使AST工具联动,结合AVC应用漏洞关联和VPT漏洞优先级定位,判断漏洞的修复优先级和漏洞的收敛周期,从而辅助度量安全效果。

在第三阶段,则需要引入BAS入侵和攻击模拟进行安全效果度量。从DAST黑盒技术到自动化渗透测试技术再发展到当下,BAS技术展现出安全效果验证和后渗透的新特性,在常态化运营阶段,能对整个安全体系的有效性进行持续的验证,从而在开源主导的新制品、微服务下的新架构、容器化的新基础设施以及DevOps新技术所推动的云原生时代下,实现了“敏捷右移”。

刘晶:刚提到的SBOM,它在国内的发展现状是怎样的?

李少鹏:SBOM在国内并不流行。国外很多好的技术理念在国内无法落地,究其原因,我认为是由于标准化方面做得不好,例如日志不匹配、文件命名不匹配,SBOM就无法实现。国外经常会发起一个联盟或者组织去进行标准化工作,而在国内更多的是形成商业联盟。

子芽:不过现在国内出现了一个好的趋势,生态建设被逐渐关注。以悬镜为例,我们与许多国内的DevOps以及容器安全厂商建立了战略合作伙伴关系,还与东方通达成深度合作,联合打造可信中间件,取得了非常不错的效果。我认为对于一家企业而言,核心要将自身所处赛道的技术、产品打磨成熟,并且有义务通过发声或者实践的形式,将赛道拓宽。悬镜当下正是按照这样的逻辑思维在不断前行。

刘晶:驱动安全概念和技术不断迭代的因素是什么?

子芽:我认为是安全实战的需求,无论是常态化安全运营还是安全左移抑或是积极防御。当然还包含合规需求,无论是早年的等保还是当下软件供应链安全中的开源治理合规。尤其是开源治理合规需求,从2021年下半年开始,其增长速度十分显著。

开源治理分为三个部分,第一,打造可信的入口;第二,结合SCA工具和配套的软件供应链漏洞情报,持续更新SBOM,再通过与RASP技术进行联动,形成积极防御体系;第三,要对安全参与者进行培训和考核。

刘晶:最后,能否对网络安全产业发展趋势做一个预测?

李少鹏:近期,国家领导人提到一定要把安全贯穿数据治理全过程,这给网络安全产业发展指引了一个重要的方向。国家把数据定义为生产要素,要做数据治理让数据释放价值,安全就必须贯彻全过程。我认为现在正是一个典型的安全驱动的数据治理时代。

子芽:软件供应链安全产业将会爆发式增长,深刻影响国家安全。过往,安全对于IT从业者来说更像是一种奢侈品,但是随着DevSecOps的兴起,安全成为IT管理的基本属性,从而由“开发安全”演进到“安全开发”。而当下十分火热的软件供应链安全与DevSecOps也存在着密不可分的关系。在俄乌战争、后疫情以及云原生等时代背景下,无论是围绕DevSecOps所解决的软件研发和应用过程中的安全问题,还是延展出来的软件供应过程的安全问题,都属于软件供应链安全,它延伸了传统认知下的网络安全范围。而且我预测未来国家会在《网络安全法》中对软件供应链安全进行补充和延展。

关于悬镜安全

悬镜安全,起源于北京大学网络安全技术研究团队“XMIRROR”,创始人子芽。作为DevSecOps敏捷安全领导者,悬镜专注于以代码疫苗技术为内核,通过原创专利级”全流程软件供应链安全赋能平台+敏捷安全工具链”的第三代DevSecOps智适应威胁管理体系,持续帮助金融、车联网、泛互联网、能源等行业用户构筑起适应自身业务弹性发展、面向敏捷业务交付并引领未来架构演进的内生积极防御体系。更多信息请访问悬镜安全官网:www.xmirror.cn

发表评论

您还未登录,请先登录。

登录