日前,朝鲜背景APT组织ScarCruft使用一个名为Dolphin,此前未被记录的后门攻击韩国目标。

ScarCruft黑客组织(又名APT37、Reaper 和 Group123),至少从 2012 年开始活跃,在2018年2月,因利用Adobe Flash Player中的0Day漏洞向韩国用户提供恶意软件,被业内熟知。在攻击目标上,ScarCruft黑客组织主要针对韩国的政府、国防、军队和媒体等组织机构。

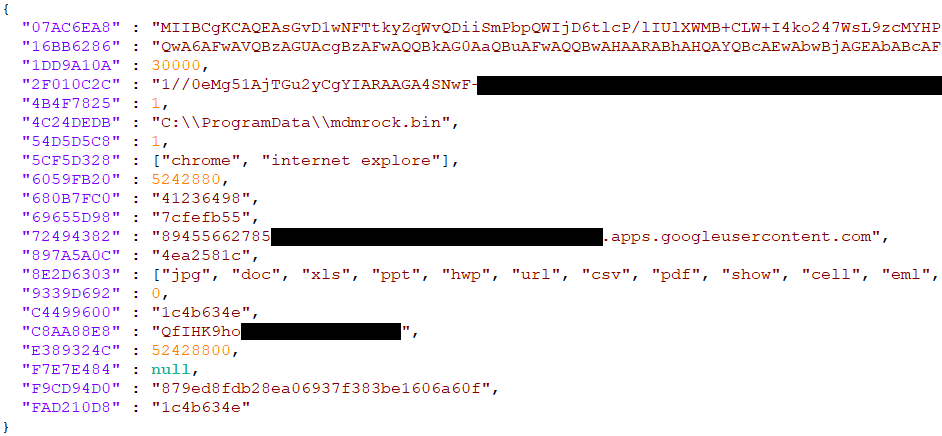

据悉,Dolphin后门可支持多种间谍功能,包括监控驱动器和便携式设备以及泄露感兴趣的文件、键盘记录和截屏以及从浏览器窃取凭证。[阅读原文]

发表评论

您还未登录,请先登录。

登录