Grammarly、Vidio 和 Bukalapak 等流行在线服务的开放授权 (OAuth) 实施中已披露了严重的安全缺陷,这些缺陷建立在Booking[.]com 和 Expo之前发现的缺陷之上。

在 2023 年 2 月至 4 月期间负责任地披露后,这些漏洞现已由各自公司解决,这些漏洞可能允许恶意行为者获取访问令牌并可能劫持用户帐户。

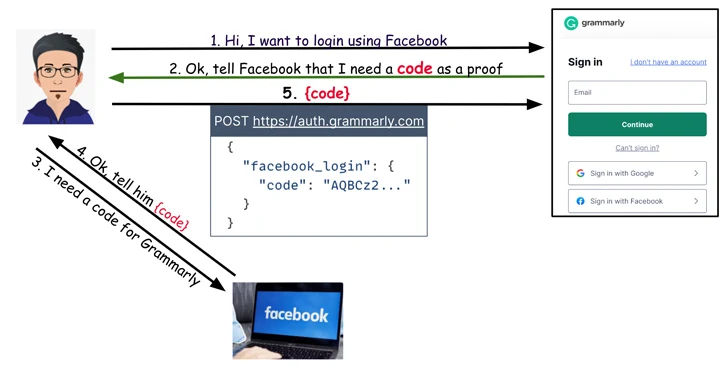

OAuth 是一种通常用作跨应用程序访问机制的标准,允许网站或应用程序访问其在其他网站(例如 Facebook)上的信息,但不提供密码。

“当 OAuth 用于提供服务身份验证时,其中的任何安全漏洞都可能导致身份盗窃、财务欺诈以及访问各种个人信息,包括信用卡号、私人消息、健康记录等,具体取决于所使用的具体服务。遭到攻击,”盐安全研究员阿维亚德·卡梅尔说。

Vidio 中发现的问题源于缺乏令牌验证,这意味着攻击者可以使用为另一个App ID生成的访问令牌,这是 Facebook 为在其开发者门户中注册的每个应用程序或网站创建的随机标识符。

在潜在的攻击场景中,威胁行为者可能会创建一个流氓网站,通过 Facebook 提供登录选项来收集访问令牌,然后将其用于攻击 Vidio.com(其应用 ID 为 92356),从而允许完全接管帐户。

API 安全公司表示,它还发现 Bukalapak.com 通过 Facebook 登录进行令牌验证存在类似问题,可能会导致未经授权的帐户访问。

在 Grammarly 上,当用户尝试使用“使用 Facebook 登录”选项登录其帐户时,HTTP POST 请求会发送到 auth.grammarly[.]com,以使用密码进行身份验证。

因此,虽然 Grammarly 不像 Vidio 和 Bukalapak 那样容易受到令牌重用攻击,但它仍然容易受到另一种问题的影响,其中可以更改 POST 请求以用获得的访问令牌替换秘密代码从上述恶意网站获取对该帐户的访问权限。

卡梅尔说:“与其他网站一样,Grammarly 的实施没有执行令牌验证。帐户接管将使攻击者能够访问受害者存储的文档。”

发表评论

您还未登录,请先登录。

登录