一个名为 eXotic Visit 的活跃 Android 恶意软件活动主要针对南亚用户,特别是印度和巴基斯坦的用户,恶意软件通过专门网站和 Google Play 商店分发。

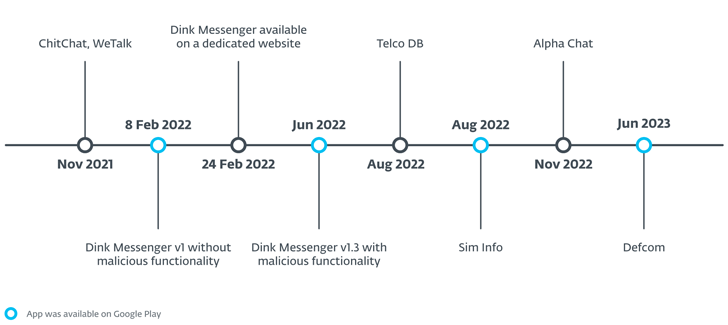

斯洛伐克网络安全公司表示,这项活动自 2021 年 11 月以来一直在进行,与任何已知的威胁行为者或组织无关。它正在追踪名为Virtual Invaders的行动背后的组织。

ESET 安全研究员 Lukáš Štefanko在今天发布的一份技术报告中表示: “下载的应用程序提供合法功能,但也包含来自开源 Android XploitSPY RAT的代码。”

据称,该活动具有很强的针对性,Google Play 上提供的应用程序的安装数量微乎其微,从 0 到 45 不等。这些应用程序已被下架。

这些虚假但实用的应用程序主要伪装成消息服务,例如 Alpha Chat、ChitChat、Defcom、Dink Messenger、Signal Lite、TalkU、WeTalk、Wicker Messenger 和 Zaangi Chat。据称,大约 380 名受害者下载了这些应用程序并创建了帐户,以使用它们发送消息。

eXotic Visit 还使用了 Sim Info 和 Telco DB 等应用程序,这两个应用程序都声称只需输入巴基斯坦的电话号码即可提供 SIM 卡所有者的详细信息。其他应用程序冒充巴基斯坦的食品订购服务以及一家名为 Specialist Hospital 的合法印度医院(现已更名为 Trilife Hospital)。

XploitSPY早在 2020 年 4 月就由名为RaoMK的用户上传到 GitHub ,与一家名为 XploitWizer 的印度网络安全解决方案公司相关。它也被描述为另一个名为L3MON的开源 Android 木马的分支,而 L3MON 又从AhMyth中汲取了灵感。

它具有广泛的功能,可以从受感染的设备收集敏感数据,例如 GPS 位置、麦克风录音、联系人、短信、通话记录和剪贴板内容;从 WhatsApp、Facebook、Instagram 和 Gmail 等应用程序中提取通知详细信息;下载和上传文件;查看已安装的应用程序;和队列命令。

最重要的是,恶意应用程序旨在拍摄照片并枚举与屏幕截图、WhatApp、WhatsApp Business、Telegram 和非官方 WhatsApp mod(称为 GBWhatsApp)相关的多个目录中的文件。

“多年来,这些威胁行为者通过添加混淆、模拟器检测、隐藏[命令和控制]地址以及使用本机库来定制他们的恶意代码,”Štefanko 说。

本机库(“defcome-lib.so”)的主要目的是对 C2 服务器信息进行编码并隐藏静态分析工具。如果检测到模拟器,该应用程序会利用伪造的 C2 服务器来逃避检测。

一些应用程序已通过专门为此目的创建的网站(“chitchat.ngrok[.]io”)进行传播,该网站提供指向 GitHub 上托管的 Android 包文件(“ChitChat.apk”)的链接。目前尚不清楚受害者是如何被引导到这些应用程序的。

“分发始于专门的网站,然后甚至转移到官方 Google Play 商店,”Štefanko 总结道。 “该活动的目的是间谍活动,可能针对巴基斯坦和印度的受害者。”

发表评论

您还未登录,请先登录。

登录