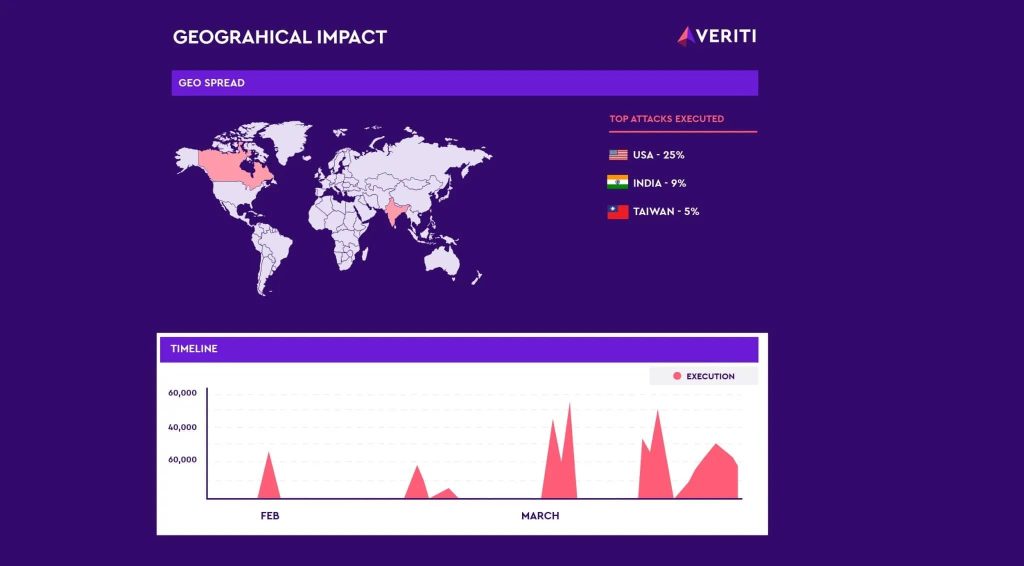

Veriti Research 发现 Androxgh0st 恶意软件家族运营商发起的攻击激增,发现 600 多台服务器受到威胁,主要分布在美国、印度和台湾。

根据 Veriti 的博客文章,Androxgh0st 背后的对手的 C2 服务器被暴露,这可以通过暴露受影响的目标来进行反击。研究人员随后继续向受害者发出警报。

进一步研究显示,Androxgh0st 运营商正在利用多个 CVE(包括CVE-2021-3129和CVE-2024-1709) 在易受攻击的服务器上部署 Web shell,从而授予远程控制功能。此外,有证据表明活跃的 Web shell 与CVE-2019-2725相关。

图片:Veriti

Androxgh0st 威胁参与者加大活动力度

自 2022 年 12 月首次被发现以来,Hackread.com 一直在跟踪 Androxgh0st 的操作。该恶意软件运营商以部署Adhublika 勒索软件而闻名,之前曾观察到与与 Adhublika 组织相关的 IP 地址进行通信。

Androxgh0st 运营商更喜欢利用Laravel 应用程序窃取 AWS、SendGrid 和 Twilio 等基于云的服务的凭证。他们利用 Apache Web 服务器和 PHP 框架中的漏洞,部署 Webshell 来实现持久性。

然而。他们最近的重点似乎是构建僵尸网络以利用更多系统。最近,FBI 和 CISA 发布了联合网络安全咨询 (CSA) 咨询,警告 Androxgh0st 构建僵尸网络以进行凭证盗窃并建立后门访问。

去年,Cado Security Ltd.披露了 基于 Python 的凭证收集器和名为 Legion 的黑客工具的详细信息,该工具与 AndroxGh0st 恶意软件系列相关。 Legion 旨在利用电子邮件服务进行滥用。

前进之路

Veriti 的研究表明主动暴露管理和威胁情报在网络安全中的重要性。组织必须定期更新其安全措施,包括已知漏洞的补丁管理、强大的 Web shell 部署监控以及行为分析工具,以防止违规并防范类似漏洞。

发表评论

您还未登录,请先登录。

登录