Cyble 研究与情报实验室 (CRIL) 最近发现的证据表明,DragonForce 勒索软件组织背后的威胁参与者可能利用泄露的 LockBit 3.0(Black)构建器来制作自己的勒索软件构建器。

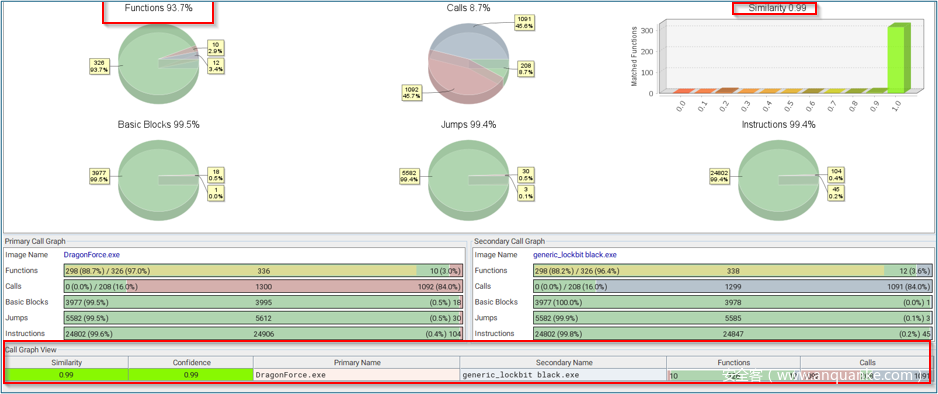

详细分析显示,泄露的 LockBit 3.0 构建器和 DragonForce 自己的勒索软件构建器生成的二进制文件之间存在惊人的相似之处。这些发现是一个更大趋势的一部分,即观察到新的威胁行为者团体依赖以前存在的恶意软件来形成自己的操作工具来部署在活动中。

来源:Cyble

DragonForce 勒索软件组织于 2023 年 11 月开始运作,采用双重勒索策略来瞄准受害者。

该组织可能与马来西亚黑客组织“DragonForce”有联系,该组织因在 2021 年和 2022 年针对中东和亚洲的各个政府机构和组织开展活动而闻名。尽管众所周知,该组织已宣布打算在2022 年,由于信息有限,正确归因仍然很困难。

CRIL 研究人员最近发现了一个基于 LockBit Black(第三个已知 LockBit 变体)二进制文件的 DragonForce 勒索软件二进制文件。据了解,LockBit 勒索软件构建器已于 2022 年 9 月在 X (Twitter) 上共享。勒索软件构建器允许勒索软件运营商在生成勒索软件有效负载时提供特定选项和可定制性。

该构建器包含一个“config.json”文件,用于自定义有效负载的功能,例如加密、文件名加密、模拟、文件/文件夹排除、基于独联体国家/地区使用的语言的排除以及勒索信模板。

来源:Cyble

LockBit 构建器生成的勒索软件二进制文件与 DragonForce 构建器生成的勒索软件二进制文件之间的比较揭示了代码结构、功能和进程终止方面的一些相似之处。

这些相似之处表明 DragonForce 勒索软件二进制文件很可能是基于利用泄露的 LockBit 二进制文件开发的。

来源:Cyble

今年早些时候的 2024 年 2 月,DragonForce在其泄密网站上将两家美国公司“Westward360”和“压缩租赁服务”列为受害者。

2023 年 12 月早些时候,该组织声称对一次攻击负责,此次攻击导致俄亥俄州彩票超过 600 GB 的数据被盗。被盗数据包括玩家和员工记录,其中包含姓名、地址、奖金、出生日期和社会安全号码等敏感信息。俄亥俄州彩票公司证实了这一网络事件,并表示这涉及重大数据盗窃。

同月,Yakult Australia成为 DragonForce勒索软件团伙行动的受害者,其澳大利亚和新西兰部门受到影响,超过 95GB 的数据在攻击中被盗。据信,养乐多澳大利亚数据泄露事件包含商业文件、电子表格、信贷申请、员工记录以及包括护照在内的身份证件副本。

该公司随后承认了这一事件,并向澳大利亚网络安全中心和新西兰国家网络安全中心等相关部门披露了与该事件相关的详细信息。值得注意的是,在这两次攻击中,受影响的系统继续正常运行,表明该组织采用了隐秘技术。

DragonForce 使用泄露的 LockBit 构建器的发现凸显了新勒索软件团体使用现有勒索软件工具的一般行为以及网络犯罪活动的相互关联性。去年 2023 年 7 月,VMware 的研究人员发现8Base 勒索软件与 RansomHouse 和 Phobos 等早期勒索软件组织之间存在相似之处。

发表评论

您还未登录,请先登录。

登录