网络安全研究员 Jeremiah Fowler 发现并向WebsitePlanet报告了一个未受密码保护的数据库,其中包含 160 多万份文件,这些文件属于印度一家领先的生物特征认证解决方案提供商,该提供商在美国和澳大利亚设有办事处。暴露的记录包括警察、军队、教师和铁路工人的生物特征身份信息。同时,这些数据似乎可能在暗网相关的 Telegram 群组中出售。

公开的数据库包含 1,661,593 份文件,总大小为 496.4 GB。我看到的文件包含:面部扫描图像、指纹、签名(英语和印地语)、纹身或疤痕等识别标记等等。还有出生证明、考试和就业申请、文凭、证书和其他教育相关文件的扫描件。最令人担忧的文件是验证文件中似乎是警察和军队人员的生物特征数据。经过进一步调查,我看到的文件表明这些记录属于两个独立的实体,这表明它们由同一个所有者运营:ThoughtGreen Technologies 和 Timing Technologies,它们都提供应用程序开发、分析、开发外包、RFID 技术和生物特征验证服务。根据他们的网站,他们在美国、澳大利亚和印度设有办事处。我立即向两家公司提供的联系方式发送了一份负责任的披露通知,公众对数据库的访问在同一天被限制。我没有收到任何回复,也不知道数据库暴露了多长时间,也不知道是否有其他人可以访问这些生物特征记录。只有内部取证审计才能识别任何可疑活动,以及是否有其他人访问过这些记录。目前尚不清楚服务器的所有者究竟是谁,尽管这些数据似乎归其中一家或两家公司所有。

根据该公司的招聘信息描述: Timing Technologies India 在 RFID 生物识别面部识别和其他 IT 解决方案方面拥有专业知识,其中包括体能测试,用于印度陆军、警察和铁路组织的招聘。

这些记录的时间跨度为 2021-2024 年,在我研究期间一直在实时更新。有 284,535 份文件被标记为警察和执法人员的体能测试 (PET)。该数据库还存储了 143,173 个签名的图像和大量 .PDF 文档,其中包含多个人的姓名、图像和指纹。我看到了许多文件,其中包含似乎是高级军事人员的个人的生物特征数据。该数据库还包含几个以 .zip 格式压缩的移动应用程序和安装文件。一个文件夹名为“面部软件安装”,其他文件夹存储了可能通过该应用程序捕获和传输的图像和文档。我还看到了包含纯文本形式的内部数据库名称、登录名和密码信息的文档。

公开的生物特征数据包含在人的一生中不会改变的标识符(例如指纹和面部特征),因此比其他类型的个人信息带来更大的潜在风险。

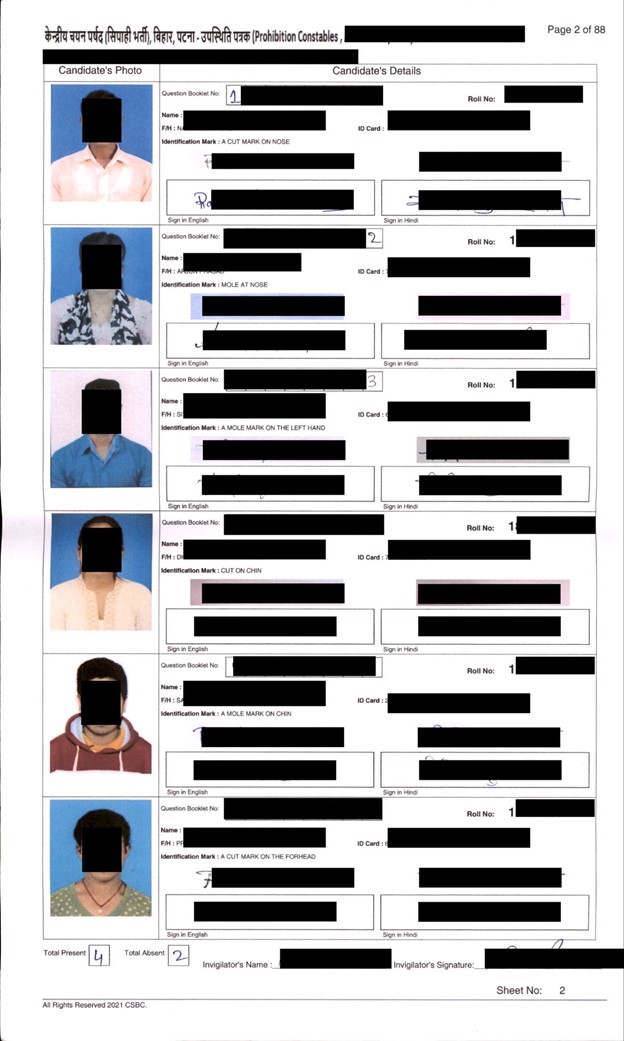

该截图显示了警察招聘文件,其中包含姓名、身份证号码、签名图像、身体识别标记的详细信息以及其他 PII。

警察、军队和铁路工人的生物特征数据遭泄露

警察、军人和铁路工人的生物特征数据被泄露引发了人们对潜在安全威胁和隐私侵犯的严重担忧。被泄露的数据库包含大量敏感信息,这些信息对于验证个人身份和防止冒充必不可少。然而,这些信息落入坏人之手,可能会被用于恶意目的。

例如,犯罪分子可以利用泄露的数据冒充他人——在这种情况下,冒充者可能是执法人员或军队人员,这可能会导致国家安全问题。假设犯罪分子可以将数据库中的图像、指纹和其他数据替换为冒充者的数据,然后冒充者将通过生物特征身份测试,因为面部和指纹与泄露数据库中的面部和指纹相匹配。

另一个潜在风险是身份盗窃。生物特征数据(例如指纹和面部识别扫描)是与个人身份相关的唯一标识符。密码、信用卡号、联系方式和其他标识符一旦被泄露,很容易被更改,而生物特征数据则是永久性的,几乎不可能更改。可能受到影响的个人可能会因其暴露的生物特征信息而面临许多长期身份风险。我并不是说这些信息处于危险之中或被网络犯罪分子获取,我只是提供现实世界的假设风险情景。

此次数据泄露事件引发了人们对数据安全的严重担忧,并凸显了围绕生物特征数据收集、使用和存储的更广泛的道德和监管挑战。2022 年,印度通过了一项法律,赋予警方广泛的权力,可以收集被定罪、逮捕或拘留的人的生物特征数据。在这种情况下,被收集生物特征数据的不是罪犯或嫌疑人,而是警察、军队、教师和铁路员工。虽然生物特征认证在安全性和便利性方面具有许多优势,但它也对隐私和公民自由构成了重大风险。

此外,我在数据库中看到了多个包含应用程序和开发文件的文件夹。暴露的应用程序文件构成了未经授权访问的额外威胁。恶意行为者可能会破坏和更改应用程序使用的文件,以注入恶意软件或其他恶意代码。这将允许更深入地访问敏感用户信息,包括个人详细信息、登录凭据和安装应用程序的设备上的其他数据。涉及应用程序和开发文件的数据泄露的后果凸显了使用生物识别软件应用程序的公司、承包商或政府机构优先考虑网络安全并限制对敏感数据的未经授权访问的重要性。这包括应用程序传输和存储的文件,包括包含源代码或开发文件的文档。

作为一名有道德的网络安全研究人员,我从不下载我发现的数据,仅为了验证目的而截取有限数量的屏幕截图。我也从不绕过安全措施或使用暴露的登录凭据。我并不是在暗示 Thoughtgreen Technologies Pvt Ltd、Timing Technologies India Pvt Ltd、他们的员工、客户、附属公司或可能的第三方有任何不当行为。我也不声称他们的客户、顾客或其服务用户的生物特征数据存在任何风险。目前还不清楚是否有其他人访问过该数据库,也不知道它公开访问了多长时间,因为只有内部取证审计才能识别任何额外和/或未经授权的访问。然而,值得注意的是,近一个月后,我看到一个与暗网相关的 Telegram 频道在出售似乎与我的发现有关的数据。尽管我没有分析待售数据,也无法确认它是相同的数据集。但我可以说网络犯罪分子发布的样本和结构与我看到的暴露数据库一致。

发表评论

您还未登录,请先登录。

登录