NTLM中继攻击是攻击者入侵域内主机的最简单途径之一。尽管许多安全从业者认为NTLM中继问题已被解决,事实并非如此——实际上,这种攻击可能正变得更加频繁。根据笔者所在公司的咨询部门观察,NTLM中继攻击在近几年内已成为最常见的攻击手段之一。

由于大多数环境仍然存在漏洞,NTLM为横向移动和权限提升奠定了基础。这类攻击起源于“已认证用户”,且往往能够触及域环境的“Tier Zero”高权限层级,导致极大安全暴露和严重影响。

以下是对该攻击的基本原理、常见目标及防御措施的介绍。

基本原理

NTLM是一种源自1990年代的遗留认证协议。如今,Active Directory环境中更倾向于使用Kerberos作为认证协议,但当Kerberos不可用时,NTLM仍被广泛使用。许多软件硬编码调用NTLM认证包,而非使用封装了Kerberos和NTLM的Negotiate包,导致NTLM仍频繁被使用。

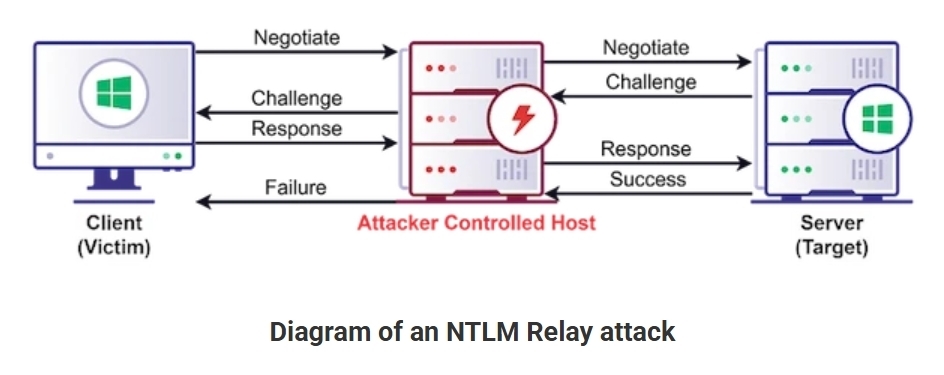

NTLM认证流程涉及三个消息:Negotiate(协商)、Challenge(质询)和Authenticate(认证)。客户端向服务器发送请求启动认证,服务器返回随机质询,客户端回复包含加密凭据的响应。该机制确保每次认证尝试均唯一,防止重放攻击——即攻击者截获并重放有效认证消息以冒充客户端。

NTLM中继攻击问题

NTLM的主要安全漏洞在于其易受中继攻击。攻击者可简单地在客户端和服务器间转发NTLM消息,直到服务器为客户端建立会话,令攻击者能够执行客户端具备的任何操作。中继攻击无需破解密码或依赖弱密码,因而成为极易实施的攻击手段。

有人可能质疑,此攻击是否依赖受害者在特定时刻主动认证?其实并非如此。中继攻击可与认证强制攻击(如Printer Bug或PetitPotam漏洞)结合,强迫受害者立即发起认证请求。所有“已认证用户”都可执行这类强制认证,因此任何人都能发起中继攻击。

攻击目标及后续步骤

NTLM中继攻击常见的三类目标如下,针对每类的后续动作与防护措施各不相同:

-

SMB服务器:成功中继攻击可建立与SMB服务器的会话。攻击者下一步取决于受害者权限,如访问C$或ADMIN$共享,远程注册表导出LSA机密(含计算机账户密码),或通过服务控制管理器横向移动。常见场景包括强制SCCM站点服务器认证并中继至SCCM数据库服务器,实现整个层级的接管。大多数Windows主机,尤其是服务器,都易受此攻击。微软正在努力缓解,从Windows Server 2008开始的域控制器以及Windows Server 2025和Windows 11开始的所有Windows主机默认启用SMB签名防护中继攻击,但旧版本默认关闭,且多数组织未做修改。

-

LDAP或LDAPS:相比SMB,LDAP中继更复杂但更有价值。当前多数域控制器通过LDAP通道仍易受中继攻击。LDAP服务器支持LDAP签名和通道绑定防护中继,但默认未强制执行,且多数组织未更改设置。需注意这些为域控制器级别设置,不同域控制器配置可能不同。好消息是,Windows Server 2025中域控制器默认启用LDAP SASL绑定的加密(封装)功能,逐步降低LDAP中继攻击风险。

-

ADCS Web注册(ESC8):中继至ADCS比SMB复杂得多,因证书滥用条件苛刻,但中继逻辑仍相对简单。中继ADCS Web注册能让攻击者为受害者获取证书,进而冒充其身份。该漏洞由安全专家Will Schroeder和Lee Chagolla-Christensen发现并发布在Certified Pre-Owned白皮书中。如果证书颁发机构易受中继攻击,所有可注册相关证书的计算机均面临风险。默认的“Machine”证书模板即满足攻击条件,暴露全域内计算机。

NTLM中继攻击流程虽复杂,涉及多个环节,但只要攻击者熟悉手法,攻击速度快且实施简单。作为红队成员,我可以说这是攻击AD环境时的核心利器。如果环境中存在允许这些攻击的条件,安全风险极高。

微软正着手多个缓解措施,包括未来默认禁用NTLM,但这至少还需数年。近期最有效的防御措施是确保所有服务器强制启用签名和通道绑定。考虑到部分服务器可能不支持这些功能,建议针对具体服务器有选择地执行。建议持续评估环境中NTLM中继风险,优先保护高暴露目标。

发表评论

您还未登录,请先登录。

登录