Apache Jena 已披露两个影响至版本 5.4.0 的重大安全漏洞,建议用户立即升级至版本 5.5.0。

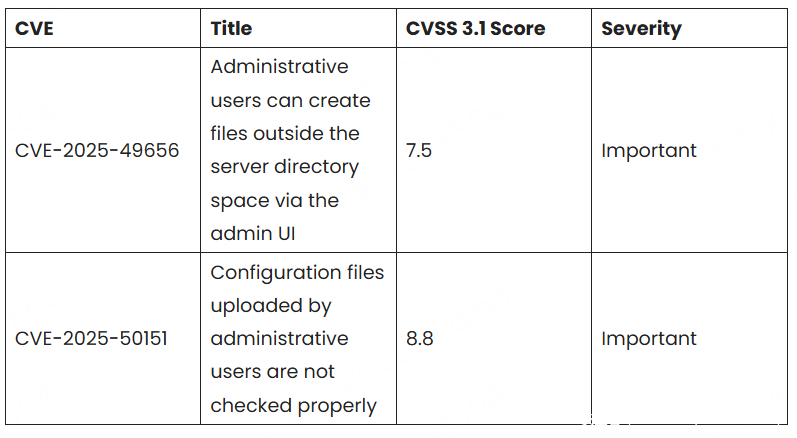

CVE-2025-49656 和 CVE-2025-50151 于 2025 年 7 月 21 日公布,属于高严重性的漏洞,利用管理员权限攻击,可能破坏服务器文件系统的完整性。

关键要点:

-

Apache Jena v5.4.0 存在两个漏洞(CVE-2025-49656、CVE-2025-50151);

-

漏洞利用 Fuseki 管理接口的路径验证不足,导致文件系统绕过攻击;

-

请立即升级至 v5.5.0 修复这两个问题。

这些漏洞暴露了 Fuseki 服务器管理接口中的关键弱点,输入验证不足使得未经授权的文件系统操作超出了预定的目录范围。

CVE-2025-49656: 目录遍历漏洞

第一个漏洞,CVE-2025-49656,允许管理员用户通过 Fuseki 管理界面在指定的服务器目录空间之外创建数据库文件。

这个目录遍历攻击漏洞利用了管理界面中路径验证机制不足的漏洞,允许具有合法管理员凭证的攻击者绕过文件系统限制。

漏洞的根源在于数据库创建操作过程中文件路径参数未经过适当的清理。

技术分析显示,该漏洞很可能与对用户提供的目录路径在向管理端点发送 POST 请求时的验证不足有关。

攻击者可以利用如 ../ 的路径序列来遍历父目录,从而将文件写入服务器文件系统上的任意位置。

这代表了经典的路径遍历漏洞,可能导致配置文件篡改、日志污染,或根据目标系统配置的不同,可能引发远程代码执行等安全风险。

CVE-2025-50151: 配置文件上传漏洞

第二个漏洞,CVE-2025-50151,影响了管理界面中的配置文件上传功能。

上传的配置文件中的文件访问路径缺乏适当的验证,这为任意文件访问攻击提供了机会。

该漏洞允许管理员上传包含恶意路径引用的配置文件,从而绕过预定的安全边界。

技术实现的薄弱点出现在配置解析器处理文件路径指令时。系统在处理上传的配置文件时,未能验证或清理文件访问路径,可能通过相对路径操作引用到敏感的系统文件。

这可能使攻击者能够引用应用程序目录结构之外的配置文件、系统二进制文件或敏感数据。

此漏洞的发现归功于 Cyber Defense Institute, Inc. 的 Noriaki Iwasaki,强调了安全研究合作的重要性。

缓解措施

运行 Apache Jena 部署的组织应立即升级到 5.5.0 版本,该版本已针对两个漏洞进行了全面修复。

更新版本引入了增强的路径验证机制,并限制了任意配置文件上传,以防止漏洞被利用。

由于这两个漏洞都需要管理员访问权限,因此即时风险仅限于管理员凭证可能被泄露或存在内部威胁的环境。

系统管理员应检查访问日志,留意异常的文件创建模式,并验证只有信任的人员具有 Fuseki 服务器的管理员访问权限。

此外,实施深度防御策略,如文件系统级别的访问控制,可以为类似漏洞提供额外的保护层。

发表评论

您还未登录,请先登录。

登录