网络犯罪分子正日益滥用人工智能驱动的Lovable网站创建与托管平台,大量生成钓鱼页面、恶意软件投放门户及各类欺诈网站。

通过该平台创建的恶意网站仿冒知名大型品牌,并配备验证码等流量过滤系统以阻隔机器人检测。尽管Lovable已采取措施加强平台防护,但随着AI建站生成器数量的增长,网络犯罪的入行门槛持续降低。

由Lovable驱动的恶意活动

自二月以来,网络安全公司Proofpoint”观察到数万个通过电子邮件传播的Lovable链接被标记为威胁”。研究人员在今日报告中详细描述了四起滥用该AI建站工具的恶意活动。

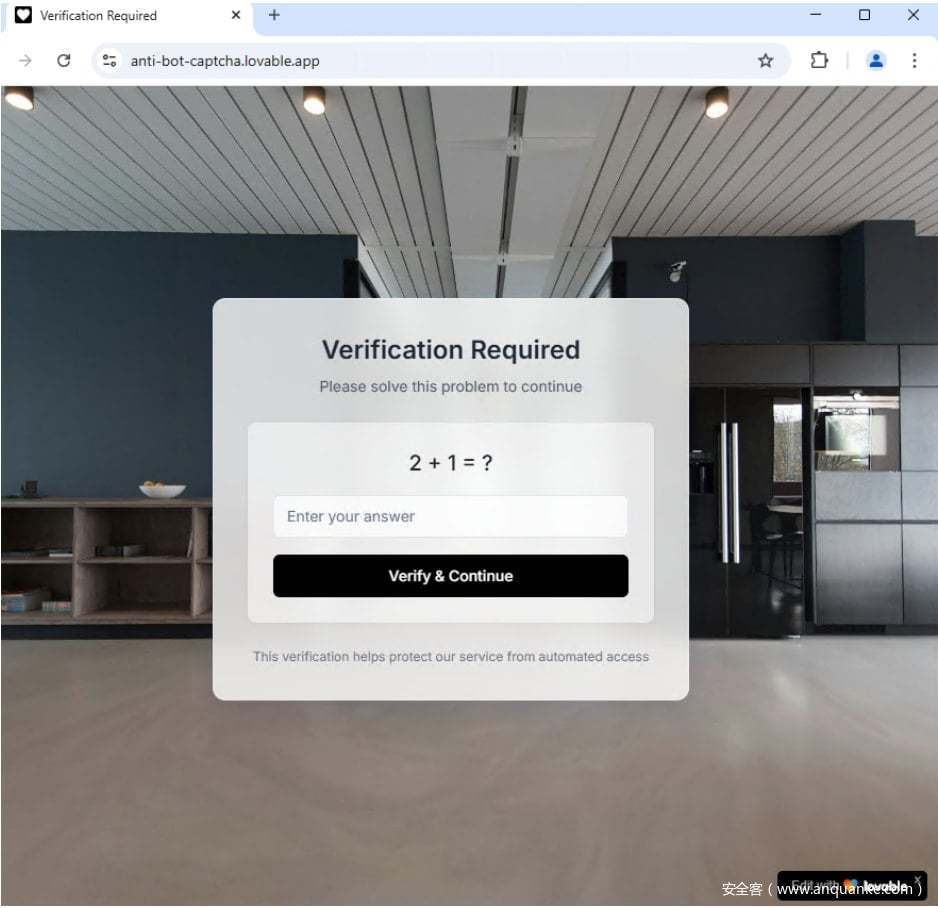

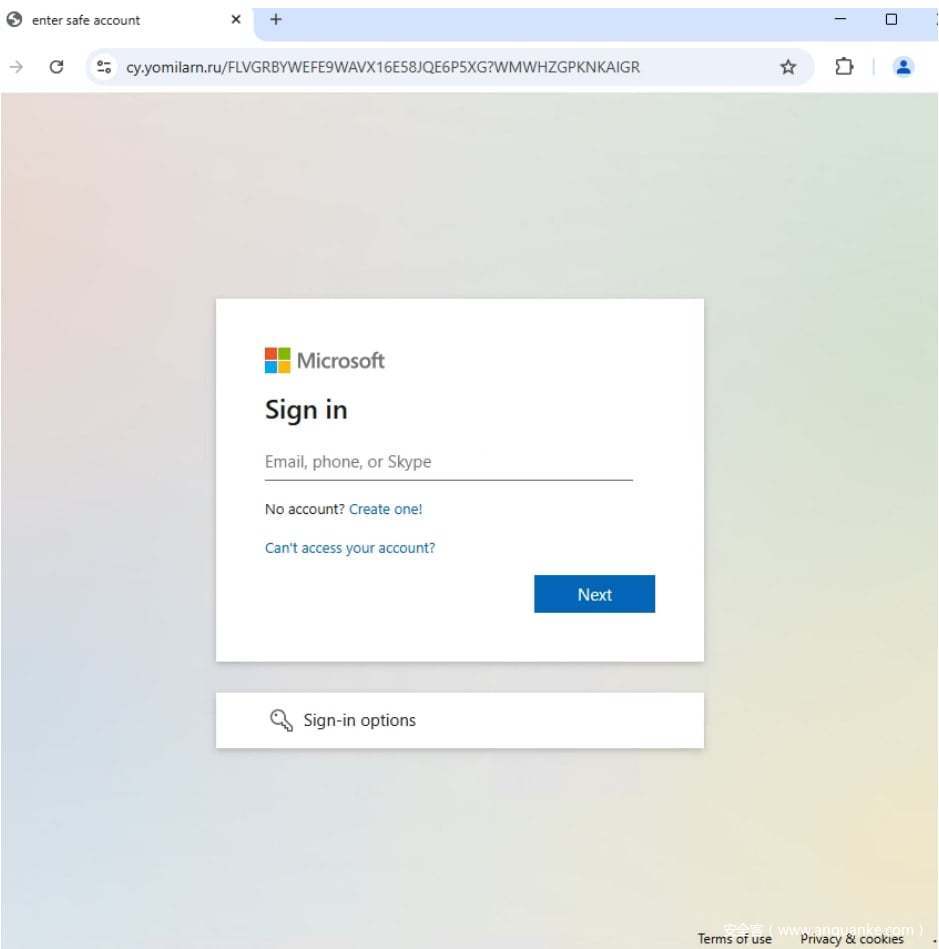

典型案例是依托名为Tycoon的网络钓鱼即服务平台的大规模操作。欺诈邮件包含Lovable托管的链接,这些链接会先出现验证码界面,随后将用户重定向至带有Azure AD或Okta品牌标识的虚假微软登录页面。

这些网站通过中间人攻击技术窃取用户凭证、多因素认证(MFA)令牌和会话Cookie。在此活动期间,威胁行为者向5000家机构发送了数十万条欺诈信息。

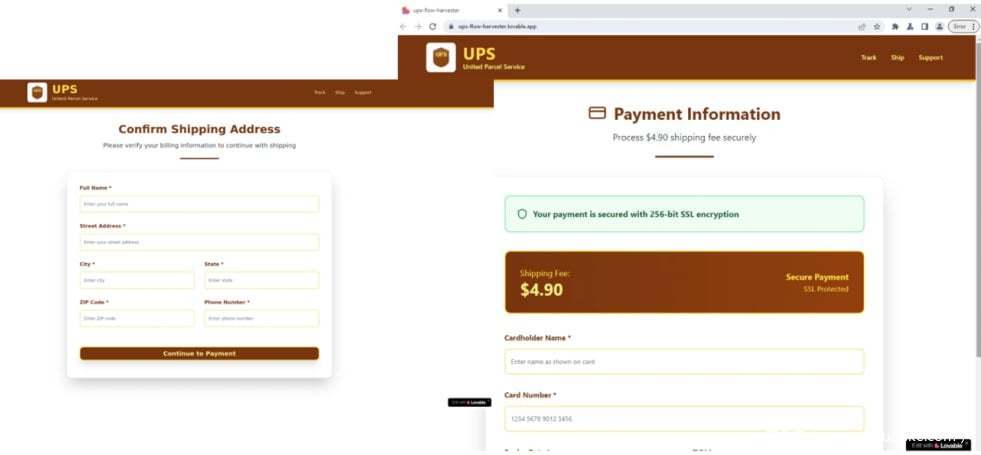

第二起案例是冒充UPS快递的支付与数据窃取活动。犯罪分子发送近3500封钓鱼邮件,内含导向钓鱼网站的链接。这些网站要求访问者输入个人信息、信用卡号码及短信验证码,所有数据均被实时传输至攻击者控制的Telegram频道。

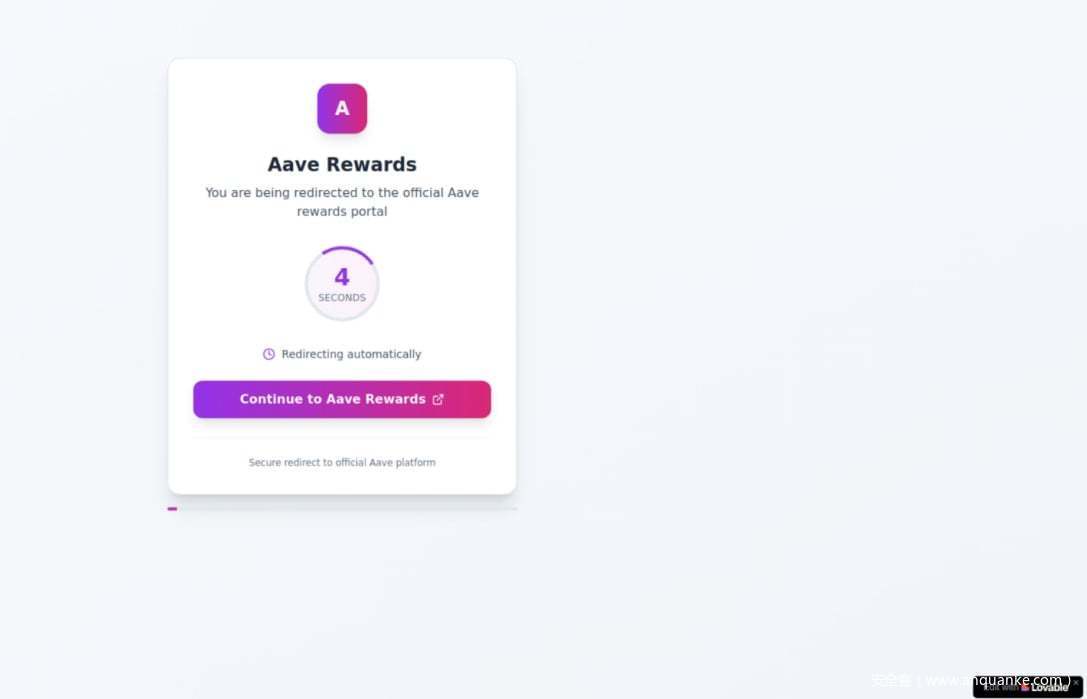

第三起活动针对加密货币领域,攻击者仿冒去中心化金融平台Aave,通过SendGrid邮件服务发送近万封欺诈邮件。目标用户被引导至由Lovable生成的跳转链接和钓鱼页面,诱骗其连接数字钱包,后续极可能实施资产盗取。

第四起案例涉及远程访问木马zgRAT的恶意软件传播活动。邮件中的链接指向伪装成发票门户的Lovable应用,最终投放托管于Dropbox的RAR压缩包。该文件包含一个经合法签名的可执行程序及被篡改的DLL文件,通过加载DOILoader最终部署zgRAT木马。

应对滥用行为

Lovable于七月推出了实时恶意网站创建检测系统,并每日自动扫描已发布项目,以识别和清除欺诈行为。该开发团队还宣布计划在今年秋季引入额外防护措施,主动识别并封禁平台上的滥用账户。

网络安全公司Guardio Labs向BleepingComputer证实,目前仍可利用Lovable创建恶意网站。在近期测试中,研究人员成功生成冒充大型零售商的欺诈网站,全程未遭遇平台拦截。

Lovable在致BleepingComputer的声明中表示,其当前策略是在恶意应用或网站广泛传播前,通过检测、预防和响应机制应对网络犯罪活动。该公司称已实施AI驱动的安全计划用于政策执行,会主动拦截违反政策的项目。

“我们的支持与安全团队持续保持监控,仅过去两周就下线了300多个违规网站,”公司发言人表示。一位Lovable代表还透露,当前系统每周拦截约1000个违反平台规则的特殊项目,并强调”Lovable绝不会容忍非法或恶意内容”。

发表评论

您还未登录,请先登录。

登录