背景

CrushFTP 是一款广泛应用于企业、中小企业及政府机构的文件传输服务器,支持 FTP、SFTP、HTTP/S 等协议,常用于安全的文件共享与管理。

根据漏洞描述:

-

受影响版本:

- CrushFTP 10 < 10.8.5

- CrushFTP 11 < 11.3.4_23

- 前提条件:未启用 DMZ proxy 功能

-

漏洞成因:AS2 验证处理存在缺陷,导致攻击者可通过 HTTPS 获得管理员权限。

该漏洞在 2025 年 7 月已被发现遭到实战利用。

watchTowr 指出,一旦攻击者获得 CrushFTP 的管理员访问权限,例如内置用户 crushadmin,就相当于完全沦陷,可读取/写入敏感文件、创建持久化账户等。

攻击细节

漏洞利用最初由 watchTowr 的蜜罐网络 Attacker Eye 捕获。分析表明,攻击者利用了两条配合的 HTTP 请求:

-

请求 1:带有

AS2-TO: \crushadmin请求头,将会话对象伪装为内置管理员账户。 -

请求 2:紧随其后,使用相同的 cookies 调用

setUserItem函数,从而添加新的管理员账户。

单独来看,两条请求均无法成功,但在特定时间窗口下,请求 2 会以 crushadmin 的身份执行,从而让攻击者创建持久后门。

watchTowr 在传感器上观测到 大规模利用迹象,记录到 1,190 次请求 [1] 与 1,192 次请求 [2],几乎在“互相竞速”。研究人员指出,这种操作甚至让攻击者在无意间对蜜罐造成了 DoS。

ReliaQuest 也发现地下论坛上曾有人兜售该漏洞利用代码,时间早于公开披露。

漏洞现状

- 2025 年 7 月 22 日,该漏洞被 CISA 纳入 已知被利用漏洞(KEV)目录。

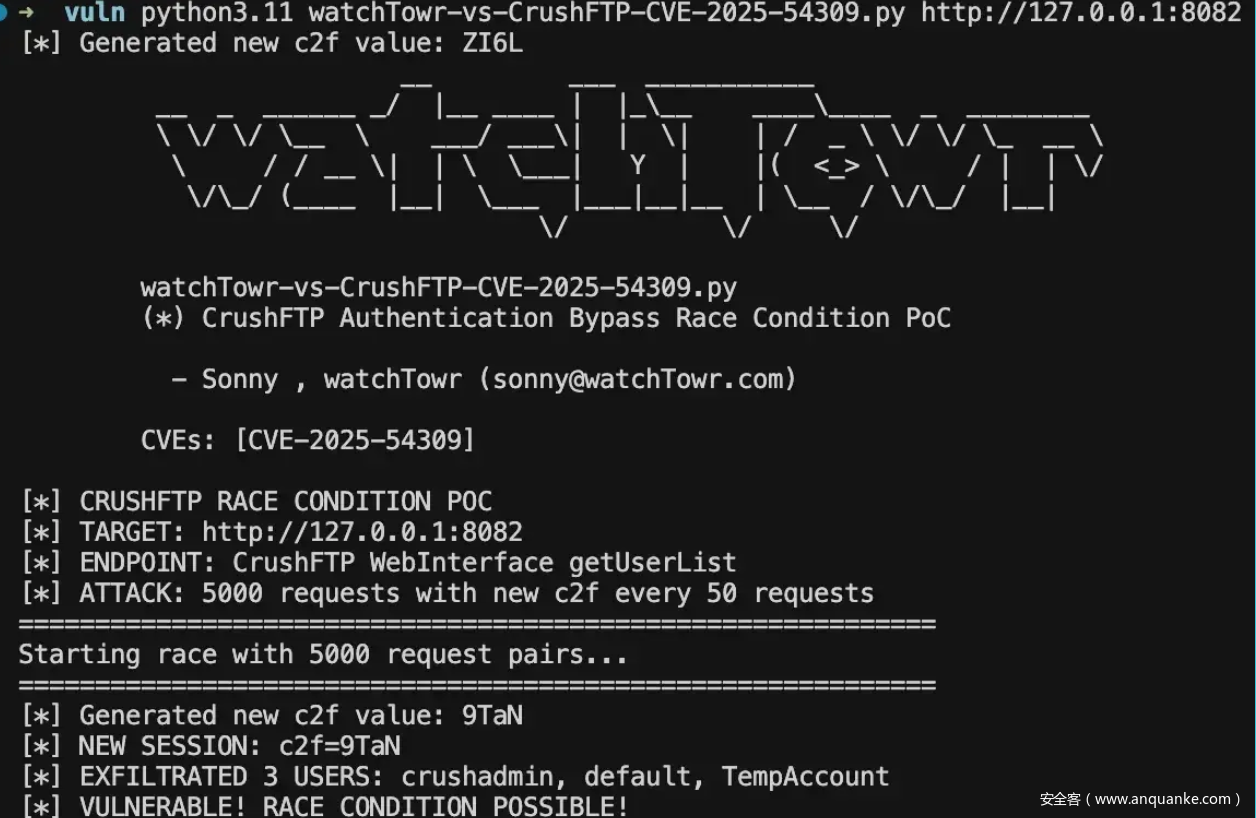

- watchTowr 发布了一个 检测工具(已开源在 GitHub),可帮助防御者验证是否存在暴露风险。该 PoC 不会创建后门账户,而是通过提取用户列表来确认系统是否存在漏洞。

缓解与防护措施

安全专家建议:

- 立即升级至 CrushFTP 10.8.5 或 11.3.4_23。

-

监控 HTTP 日志,重点关注带有

AS2-TO: \crushadmin请求头的重复配对请求。 - 检查用户账户,确认是否存在未经授权的管理员账户。

发表评论

您还未登录,请先登录。

登录