近期出现一起复杂的恶意广告活动,攻击者通过悬挂提交(dangling commits) 滥用GitHub仓库,借助伪造的GitHub Desktop客户端分发恶意软件。这种新型攻击向量标志着网络犯罪战术的显著进化——利用GitHub平台的信任度与合法性,诱骗无防备用户下载恶意软件。

攻击流程:伪装仓库与诱导下载

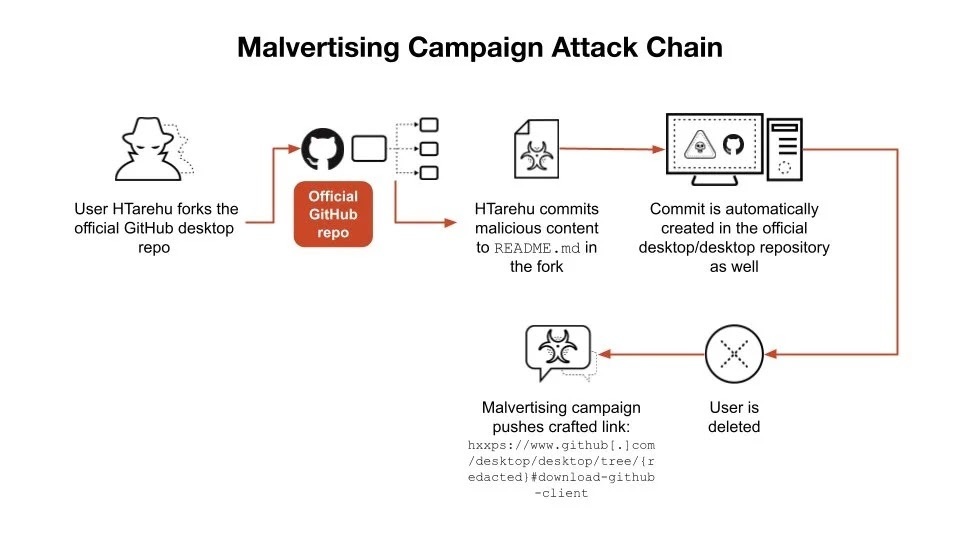

该活动通过推广遭入侵的GitHub仓库(含悬挂提交)作为恶意载荷分发载体。当用户通过被篡改的广告搜索“GitHub Desktop”时,会被重定向至外观合法的恶意仓库,其代码结构中隐藏了恶意软件。攻击核心在于利用用户对GitHub界面的熟悉度及对平台安全性的信任,降低警惕性。

感染后行为:持久化与隐蔽通信

成功入侵后,恶意软件会在受害者系统中建立持久化机制,同时通过隐蔽的命令与控制(C2)服务器通道保持通信,为后续数据窃取或进一步攻击做准备。

Unit 42研究人员通过可疑GitHub仓库活动的行为分析及与伪造GitHub Desktop安装程序相关的异常下载模式,识别出了该活动。**

高级感染机制与载荷执行

恶意软件采用复杂的多阶段感染流程,始于用户下载看似合法的GitHub Desktop安装程序。

初始载荷会执行全面的系统探测,收集受感染机器的详细信息,包括操作系统详情、已安装软件和网络配置。这些侦察数据会立即被窃取至攻击者控制的服务器,随后进入下一感染阶段。

该活动在基于系统特征的条件性载荷部署方面展现出极高复杂性:

- 基于PowerShell的载荷从命令与控制基础设施下载NetSupport远程访问木马(RAT);

- 可执行文件变体部署带有COM文件扩展名的AutoIT解释器以逃避检测。

恶意软件通过注册表实现持久化,并利用MSBuild.exe 、RegAsm.exe 等合法系统工具进行数据窃取,将恶意活动与正常系统操作深度融合。

其检测规避技术包括:启用浏览器远程调试功能、设置Windows Defender排除路径、借助可信系统进程执行载荷,导致传统安全解决方案难以有效抵御这一复杂威胁。

发表评论

您还未登录,请先登录。

登录