近期发现的FileFix社会工程学攻击通过伪造Meta账号停用警告,诱骗用户在不知情的情况下安装StealC信息窃取恶意软件。

FileFix是ClickFix攻击家族的新变种,该类攻击通过社会工程学手段,诱使用户将恶意命令粘贴到操作系统对话框中,谎称是解决问题的“修复方法”。FileFix技术由红队研究员mr.d0x创建,与传统ClickFix诱骗用户在Windows“运行”对话框或终端粘贴恶意PowerShell命令不同,FileFix滥用文件资源管理器的地址栏执行命令。

此前,Interlock勒索软件团伙曾使用FileFix安装远程访问木马(RAT),但早期攻击仅使用原始FileFix概念验证(PoC),未对诱饵进行更新。

新型FileFix攻击活动

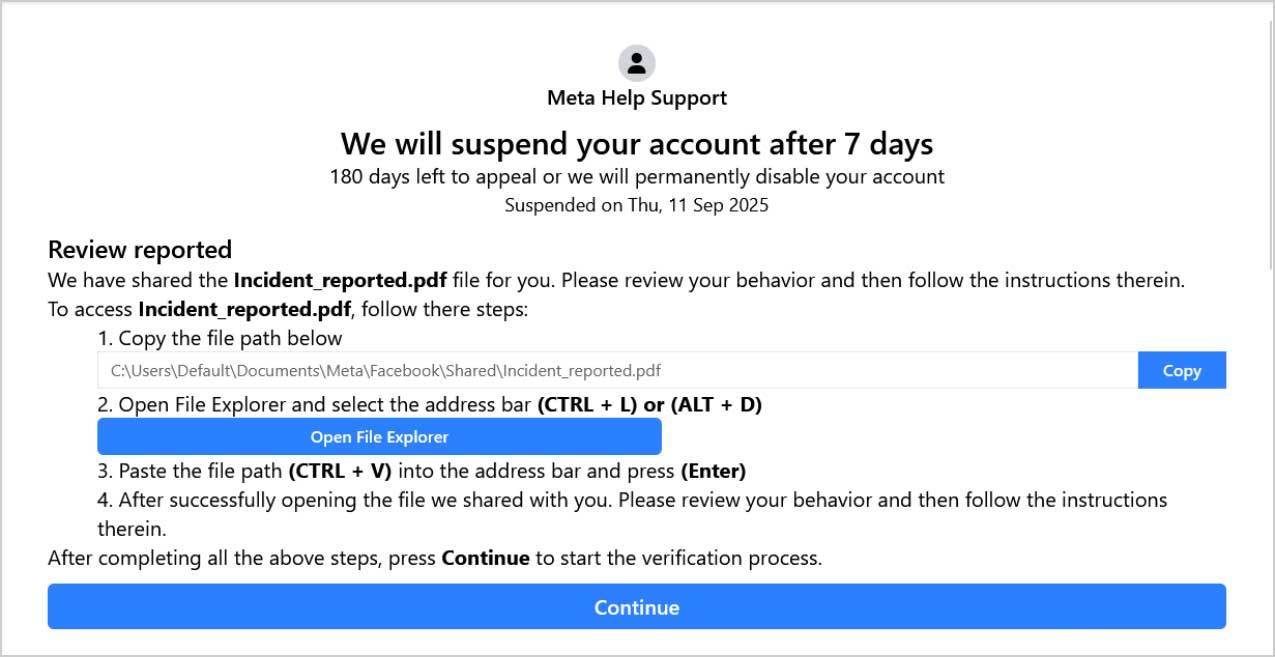

Acronis发现的新一轮攻击使用多语言钓鱼页面伪装成Meta支持团队,警告收件人若不查看所谓Meta共享的“事件报告”,账号将在7天内停用。然而,该“报告”并非文档,而是用于在目标设备上安装恶意软件的伪装PowerShell命令。

钓鱼页面引导用户点击“复制”按钮复制看似文件路径的内容,点击打开文件资源管理器按钮,再将“路径”粘贴到地址栏以打开文档。但点击复制后,剪贴板中实际复制的是含空格的PowerShell命令——粘贴到文件资源管理器时,仅显示文件路径。

Acronis解释:“攻击者在载荷末尾添加变量,包含大量空格和虚假路径,使地址栏仅显示文件路径,隐藏真实恶意命令。传统ClickFix攻击使用#符号(PowerShell注释符)实现此效果,而本攻击改用变量,导致依赖#符号检测的安全工具可能失效。”

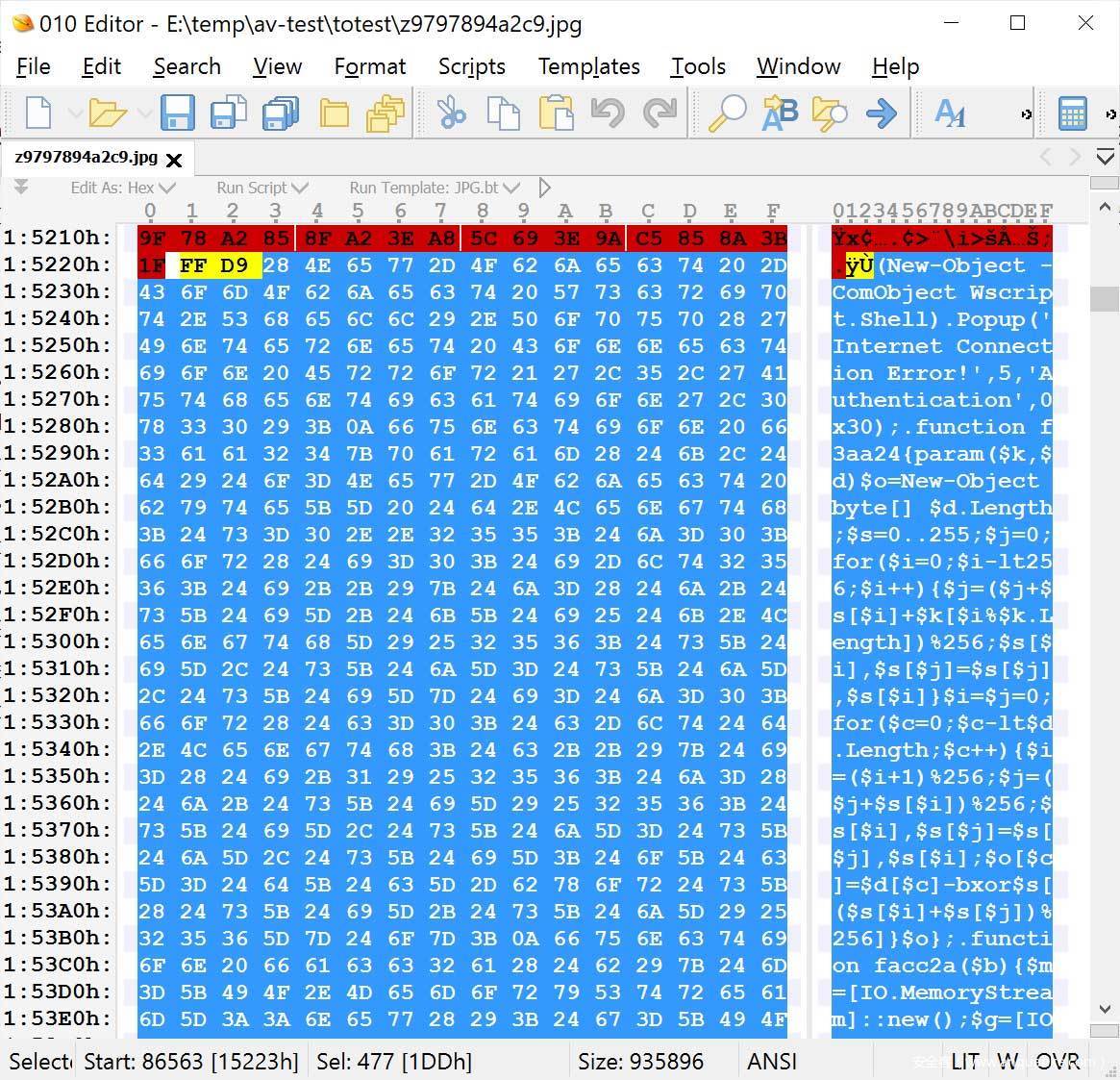

攻击链:隐写术与内存解密

此FileFix活动的突出特点是利用隐写术,将第二阶段PowerShell脚本和加密可执行文件隐藏在Bitbucket上托管的看似无害的JPG图像中。目标用户无意中执行的第一阶段PowerShell命令会先下载该图像,提取嵌入的次级脚本,进而在内存中解密载荷。

最终载荷:StealC信息窃取器

最终投放的StealC恶意软件会窃取受感染设备的以下数据:

- 网页浏览器(Chrome、Firefox等)的凭证和身份验证Cookie;

- messaging应用(Discord、Telegram等)的登录凭证;

- 加密货币钱包(Bitcoin、Ethereum等)的私钥;

- 云服务(AWS、Azure)的访问凭证;

- VPN和游戏应用(ProtonVPN、Battle.net 等)的账号信息;

- 截取活动桌面截图。

攻击演变与防御建议

Acronis在两周内观察到多个攻击变种,涉及不同载荷、域名和诱饵,显示攻击者在社会工程学技巧和技术实现上持续进化。尽管多数组织已对员工进行钓鱼防范培训,但ClickFix和FileFix等新型战术仍在快速迭代。

Acronis建议企业加强用户教育,警示此类新型战术风险,避免将网站内容复制到看似无害的系统对话框中。

发表评论

您还未登录,请先登录。

登录