安全研究员布鲁斯(Bruce)发现了一场新的 macOS 窃取者活动——研究人员内部将其命名为“Nova”。该活动揭示了一个模块化恶意软件生态系统,旨在窃取加密货币钱包、收集系统遥测数据,并用钓鱼克隆体静默替换 Ledger 和 Trezor 应用。

分析显示,攻击始于一个未知投放器(dropper),它会静默执行名为 mdriversinstall.sh 的恶意安装脚本。正如布鲁斯所述:“一个未知投放器获取并运行 mdriversinstall.sh ,该脚本会在 ~/.mdrivers 目录下安装一个小型脚本协调器,并注册一个标签为 application.com.artificialintelligence 的 LaunchAgent。”

此后,恶意软件会建立持久化机制,部署模块化协调器,从其命令与控制(C2)服务器获取额外的 Base64 编码脚本,并在分离的 screen 会话中运行这些脚本——这种行为在 macOS 恶意软件中极为罕见。

安装完成后,协调器会反复与攻击者的后端通信以检索恶意模块。布鲁斯指出:“该协调器从 C2 拉取经过 b64 编码的额外脚本,将其保存到 ~/.mdrivers/scripts 目录下,并在后台的分离 screen 会话中运行。”

这种架构允许攻击者无需重新感染系统即可添加、更新或删除功能。正如报告所解释:“这种模块化方法使攻击者能够即时轻松添加、删除或更新恶意功能。”

恶意软件甚至会在应用更新前检查现有 screen 会话——根据需要干净地终止并重启模块。

C2 服务器当前提供的四个模块

1. mdriversfiles.sh —— 加密货币钱包窃取

此模块专门用于窃取加密货币数据。报告显示,它会窃取:

- Trezor Suite IndexedDB 日志

- Exodus 的 passphrase.json 和 seed.seco 等文件

- Ledger Live 的 app.json

布鲁斯表示:“对于每个找到的文件,它都会以二进制形式将原始文件 POST 到 C2……并添加 User_ID 作为头部。”

2. mdriversmetrics.sh —— 系统和应用程序分析

恶意软件会收集大量遥测数据,包括:

- 已安装的应用程序

- 正在运行的进程

- 与钱包相关的检查

- 自身组件的修改时间

报告指出,此模块“收集并通过 curl 发送大量关于系统及其使用情况的数据”。

3. mdriversswaps.sh —— 钱包应用替换(钓鱼替换攻击)

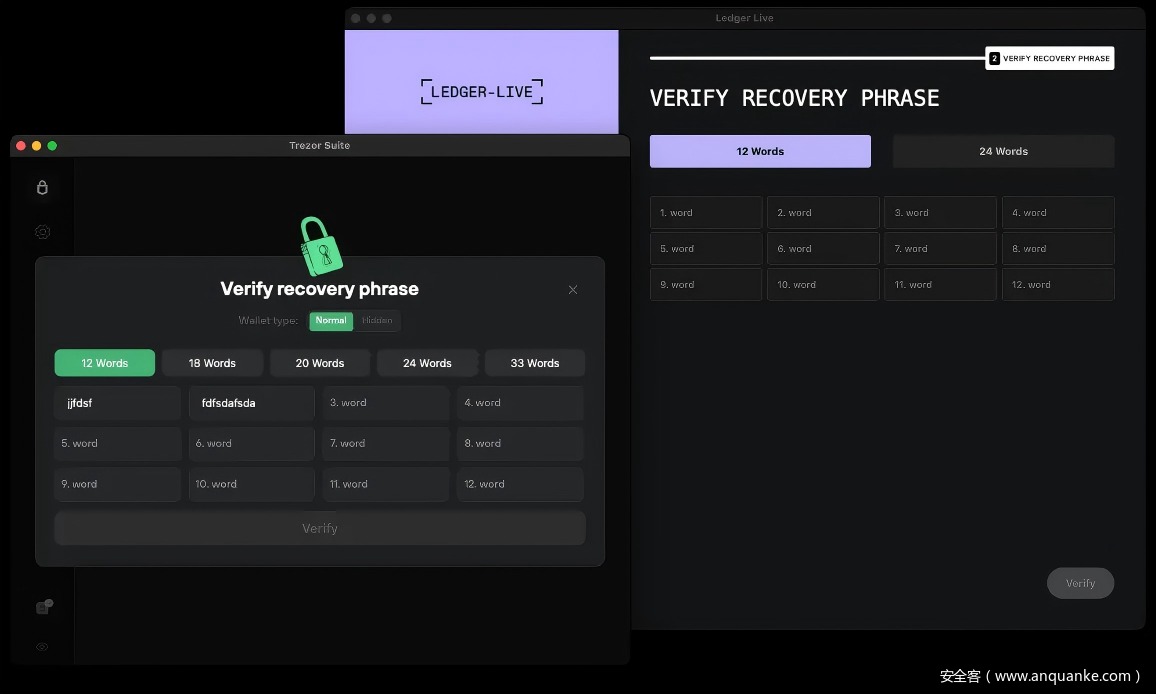

最令人担忧的功能是用攻击者控制的伪造应用替换真实的 Ledger Live.app 和 Trezor Suite.app 。

布鲁斯强调了这一日益增长的趋势:“显然,替换加密货币钱包应用以获取助记词正成为 macOS 窃取者开发者的新趋势。”

该模块会:

- 删除合法应用

- 编辑 Dock 和 Launchpad 条目

- 从攻击者服务器下载恶意替换应用

- 将其持久化到用户可写目录

这确保受害者会在不知情的情况下启动钓鱼应用。

4. mdriversusers.sh —— 未来的用户特定滥用

目前功能较少,此模块“加载 USER_ID 并定期休眠……可能计划在未来用于特定用户”。

钓鱼应用与实时监控

这些替换应用是未签名的 Swift 应用,使用 WebKit,几乎与正版应用完全一致,每个应用都嵌入了一个加载钓鱼页面的 WebView。

钓鱼页面使用:

- BIP-39 和 SLIP-39 词表进行自动验证

- 自动前进的用户体验,模拟合法钱包恢复流程

- 自动提交遥测数据,在用户输入时发送部分助记词

- 通过 /track 端点进行持续活动跟踪

报告解释:“任何按键都会发送到目前为止已输入的内容;这使服务器能够在用户输入时重建助记词,无需最终‘提交’。”

即使是细微的交互——悬停事件、鼠标移动——也会被记录:“点击会被 POST 到 /track……每 10 秒记录一次在线活动。”

这种级别的遥测使攻击者能够重建助记词、密码短语和用户行为。

尽管具有模块化设计和持久化能力,布鲁斯指出该恶意软件并非特别隐蔽:“它不是一个复杂的威胁……它在磁盘上留下痕迹,使其易于检测,但其某些设计选择仍然值得关注。”

然而,其替换可信钱包应用的能力,再加上远程控制的实时钓鱼页面,对加密货币持有者构成了严重威胁。

发表评论

您还未登录,请先登录。

登录