谷歌已发布 Chrome 浏览器安全更新,修复其 V8 JavaScript 引擎 中的两个高危漏洞,其中 CVE-2025-13223 已被证实存在 在野利用。这是今年修复的第 7 个 Chrome 零日漏洞。

该新修复的漏洞由谷歌威胁分析小组(TAG)的 Clément Lecigne 于 2025 年 11 月 12 日报告,是 V8 引擎中的 类型混淆漏洞。V8 作为处理 JavaScript 和 WebAssembly 的引擎,负责 Chrome 网页内容的执行。谷歌确认该漏洞已被利用,但攻击的性质和范围细节将在多数用户完成补丁更新后公布。

类型混淆漏洞源于程序在错误假设对象类型的情况下分配或访问内存,可能导致意外行为或内存损坏。在浏览器环境中,攻击者可通过精心构造的 HTML 或 JavaScript 内容利用此类漏洞触发 堆损坏。成功利用后,攻击者可在浏览器上下文中执行远程代码,若与其他漏洞结合,还可能实现 沙箱逃逸 或更广泛的系统入侵。

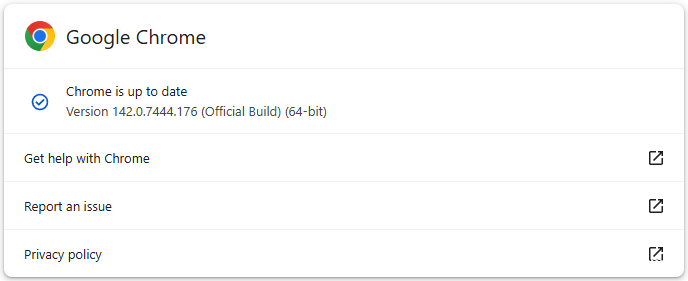

- Linux 和 Windows 用户需更新至 142.0.7444.175

- macOS 用户需更新至 142.0.7444.176

当前稳定版用户已开始推送更新,未来几天至几周内将覆盖更广泛用户群体。

另一个高危漏洞 CVE-2025-13224 同样涉及 V8 引擎中的类型混淆问题,由谷歌内部“Big Sleep”安全团队于 10 月 9 日提前报告。

谷歌 Chrome 占据全球桌面浏览器 60% 以上市场份额,是现代网络交互的核心工具。鉴于其广泛应用及在企业与消费环境中的深度集成,被积极利用的 Chrome 漏洞对全球数百万用户构成重大安全风险。

此次零日漏洞是 2025 年持续曝光的关键浏览器漏洞之一。今年已修复的 Chrome 零日漏洞包括多个 V8 及相关组件的类型混淆和内存损坏漏洞,其中多个由 TAG 或谷歌内部研究团队发现。V8 引擎作为频繁攻击目标,凸显其复杂性及作为攻击面的吸引力。

为降低被利用风险,强烈建议用户立即将 Chrome 更新至最新稳定版本:

- 打开 Chrome 设置 > 关于 Chrome

- 浏览器将自动检查更新,安装后重启即可

- 建议启用 自动更新 以确保及时接收补丁

发表评论

您还未登录,请先登录。

登录