GitLab 已为其社区版(CE)和企业版(EE)发布 关键安全更新,以修复多个 高严重性漏洞。

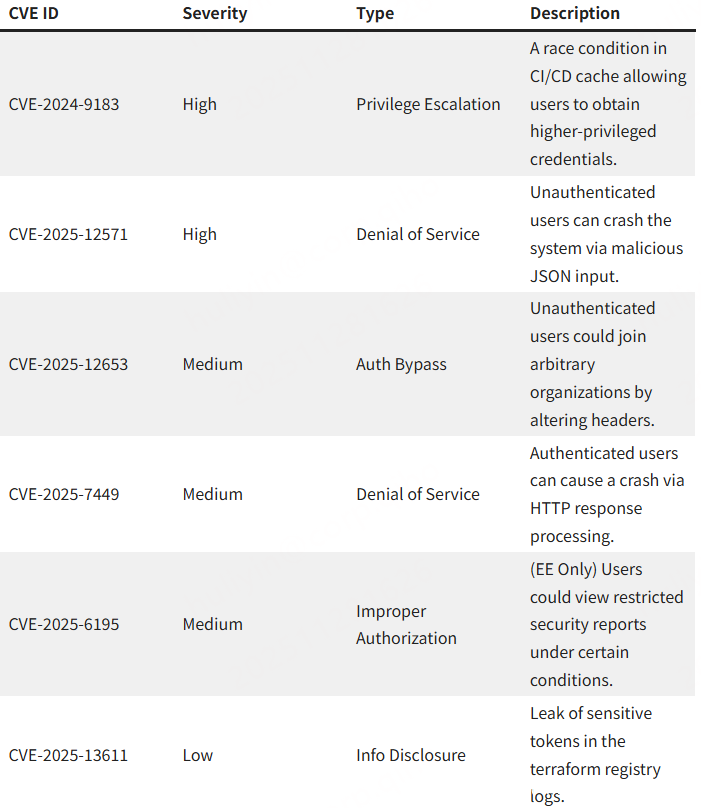

此次发布的 18.6.1、18.5.3 和 18.4.5 版本补丁,修复了可能允许攻击者绕过身份验证、窃取用户凭据或通过拒绝服务(DoS)攻击崩溃服务器的安全缺陷。安全专家和 GitLab 管理员被敦促 立即升级自托管实例,GitLab.com 已完成补丁部署以保护用户。

凭据窃取与系统崩溃风险

本次更新中最值得关注的漏洞是 CVE-2024-9183,这是一个标记为 CI/CD 缓存中“竞争条件”的高严重性问题。该缺陷可使 已认证攻击者窃取更高权限用户的凭据,恶意用户通过利用此时间差错误,可能接管管理员账户或执行未授权操作。

另一重要修复针对 CVE-2025-12571,一个危险的 DoS 漏洞。此漏洞允许 未认证攻击者(无需用户名密码)通过发送恶意 JSON 请求崩溃 GitLab 实例,可能导致组织的代码仓库离线,中断开发工作流。

身份验证绕过漏洞

更新还解决了 CVE-2025-12653,一个中严重性问题:未认证用户可通过操纵网络请求头 绕过安全检查并加入任意组织。尽管严重性低于崩溃漏洞,但这种绕过对组织隐私和访问控制构成重大风险。

GitLab 强烈建议所有运行受影响版本的客户 立即升级至最新补丁版本(18.6.1、18.5.3 或 18.4.5)。升级影响:单节点实例将因数据库迁移经历停机,多节点实例可执行零停机升级。

若不及时更新,攻击者可通过分析公开补丁逆向工程漏洞利用方法,使实例持续暴露风险。

发表评论

您还未登录,请先登录。

登录