黑客正利用 Evilginx(一款强大的中间人攻击工具)绕过多因素认证,接管云账户。

该框架作为受害者与真实单点登录(SSO)页面之间的反向代理,使登录界面的外观和行为与真实页面 完全一致。

攻击流程与伪装手段

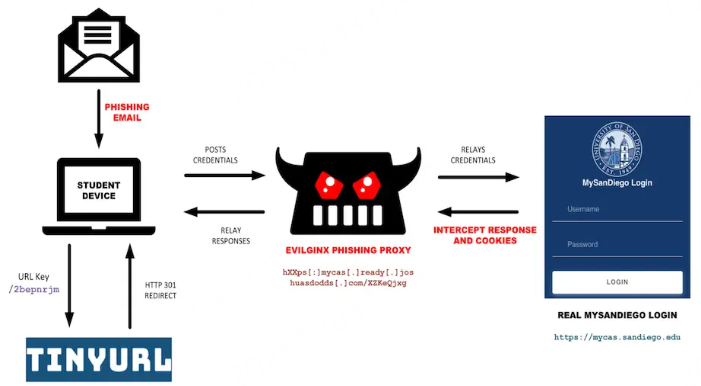

对用户而言,虚假网站看似正常,具有有效的TLS证书和熟悉的品牌标识。攻击者首先发送定向钓鱼邮件,诱骗受害者访问精心伪造的SSO门户。

这些页面复制常见身份平台(包括企业SSO网关)的 布局、脚本和交互流程。当用户输入凭据并完成MFA验证后,Evilginx会在将流量转发至真实服务提供商的同时,静默捕获会话cookie和令牌。

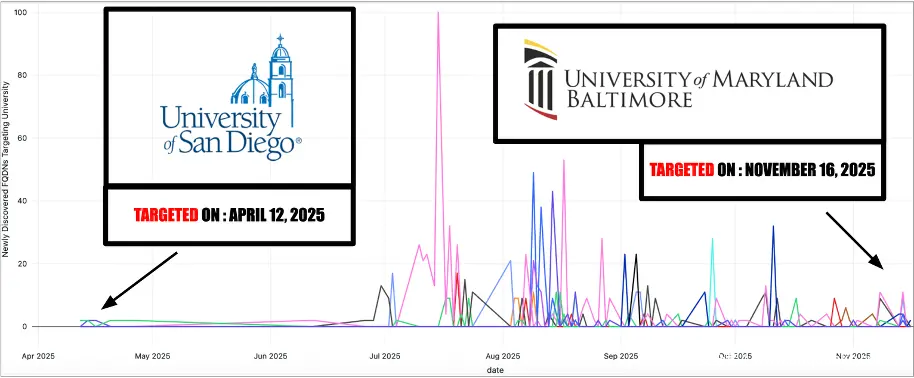

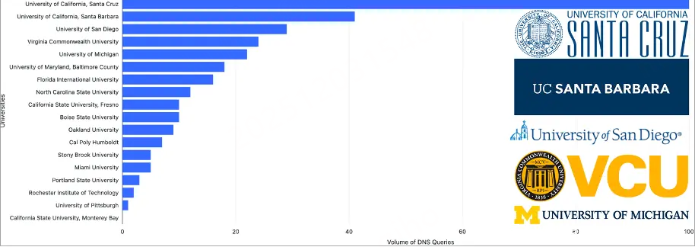

这展示了从受害者到身份提供商的 分阶段中继过程。Infoblox安全分析师发现,近期有攻击活动利用Evilginx模仿合法企业SSO网站,窃取电子邮件和协作平台的令牌。

他们指出,被盗取的cookie允许攻击者 重放会话,无需再次使用密码或MFA验证码。这将风险从传统的凭据窃取转变为完全的会话劫持。

影响与技术分析

对企业和用户而言,影响极为严重:凭借活跃的会话令牌,攻击者可读取邮件、重置关联应用的密码、部署新的MFA方法,并植入后门访问权限。

这可能导致业务电子邮件入侵、数据盗窃,以及难以追溯到初始钓鱼点击的 长期隐身访问。相比之下,攻击流程显示被盗cookie如何解锁下游服务。

完整技术分析的一个重点是Evilginx在此过程中如何 规避检测:

- 框架转发真实SSO网站的所有内容(包括脚本、样式和动态提示),使传统视觉检查几乎失效。

- 它在相似域名上使用真实证书,因此浏览器锁形图标仍显示为绿色,给用户虚假的安全感。

在底层,Evilginx通过代理和重写 headers 维持会话活跃,同时剥离敏感cookie以实施窃取。

一个简单的高级“phishlet”(钓鱼模板)示例如下:

server_name login.example.com;

proxy_pass https://login.real-sso.com;

proxy_set_header Host login.real-sso.com; 通过在代理层记录cookie,攻击者在会话数据被用户设备或企业工具保护前就完成了窃取。

这展示了 headers 和 cookie 如何通过代理流动,突出显示了令牌被拦截的关键点。

发表评论

您还未登录,请先登录。

登录