网络安全与基础设施公司Cloudflare发布的一份全面 DDoS 威胁报告显示,2025 年第三季度互联网遭遇了猛烈的网络攻击浪潮。这一时期的攻击主要由名为Aisuru的臭名昭著物联网(IoT)僵尸网络主导,它发起了多起史上规模最大的攻击事件。

Aisuru 被认为是由全球100 万至 400 万台被劫持设备组成的庞大网络,其攻击力足以出租给任何想要制造混乱的人,租金仅需数百至数千美元。

Aisuru 的空前攻击规模

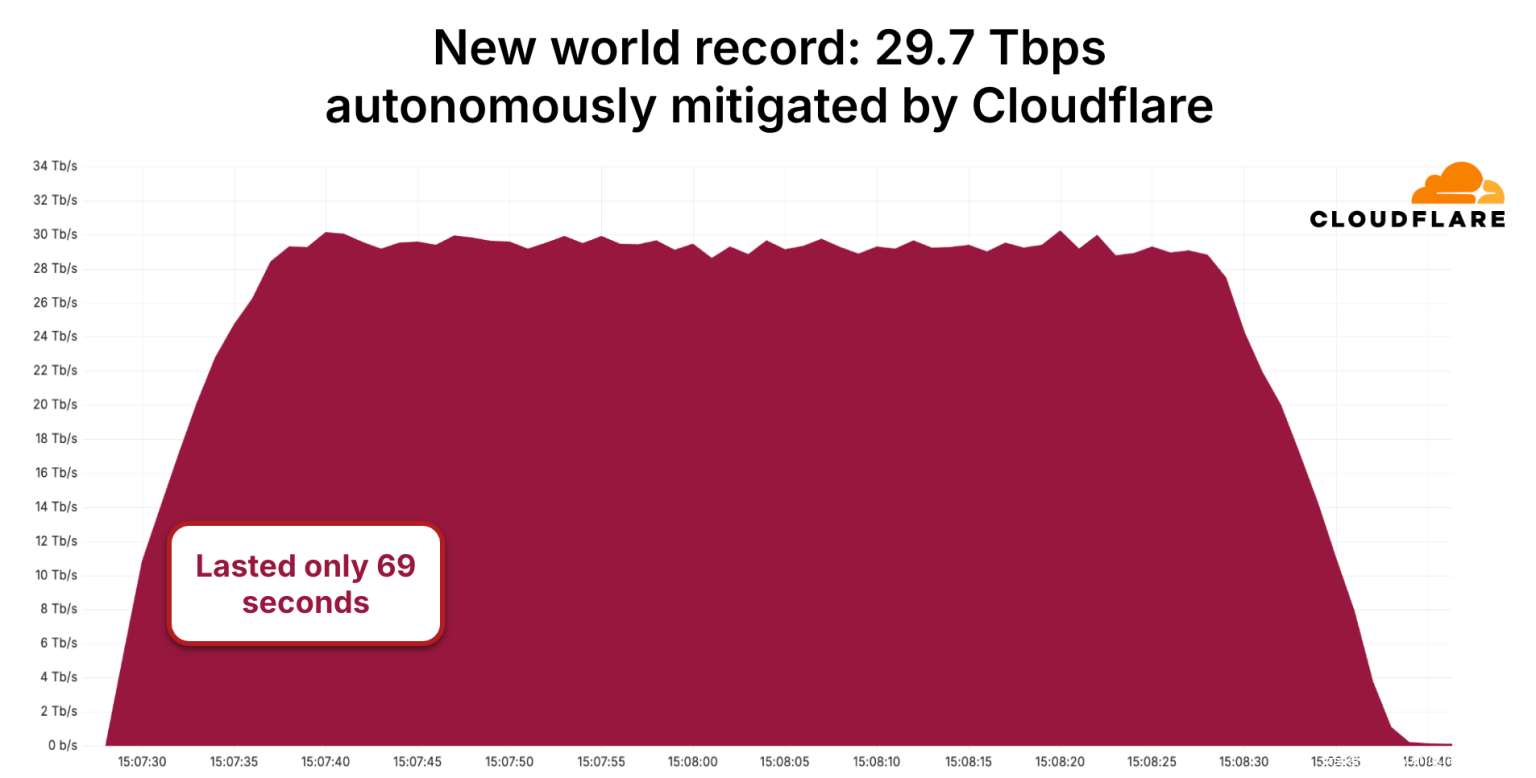

Cloudflare 报告称,Aisuru 发起了一场创下世界纪录的 DDoS 攻击,峰值流量达到29.7 太比特 / 秒(Tbps) ,数据包速率高达141 亿包 / 秒(Bpps) 。

这一流量规模通过UDP 地毯式轰炸技术实现,甚至可能导致美国等地区的主要互联网服务提供商(ISP)遭受 “连带性互联网中断”—— 即便这些 ISP 并非主要攻击目标,数百万用户的网络服务仍会出现变慢或中断的情况。

自 2025 年初以来,Cloudflare 已拦截2867 起 Aisuru 发起的攻击,其中仅第三季度就有 1304 起大规模 “超容量型” 攻击,较上一季度激增54% 。

值得注意的是,整体来看,Cloudflare 的自动化系统在该季度共拦截了830 万起 DDoS 攻击,较去年同期增长40% 。有趣的是,两种主要攻击类型呈现出截然不同的趋势:网络层攻击激增87% ,而HTTP 攻击实则下降41% 。此外,绝大多数攻击(包括 71% 的 HTTP 攻击和 89% 的网络层攻击)持续时间不足10 分钟,这凸显了人工响应时间面临的严峻挑战。

地缘政治影响攻击目标

部分行业受到的冲击尤为严重。2025 年第三季度,信息技术与服务行业是整体遭受攻击最多的行业,紧随其后的是电信行业以及博彩与赌场行业。

然而,受现实世界事件影响,部分领域的攻击频率出现急剧飙升。例如,人工智能(AI)公司报告遭遇的 DDoS 攻击流量最大,2025 年 9 月攻击量暴涨347% —— 这一时间段恰逢公众对 AI 监管的讨论日益升温。

同样,汽车行业的攻击增幅最为显著,在受攻击行业排名中跃升62 位;紧随其后的是采矿、矿产与金属行业,这与欧盟和中国之间日益加剧的贸易紧张局势密切相关。

就受影响国家而言,马尔代夫(排名上升 125 位) 和法国(排名上升 65 位) 在全国性抗议活动期间的攻击增幅最为突出,这表明威胁行为者更倾向于在社会动荡时期针对目标网站发起攻击。

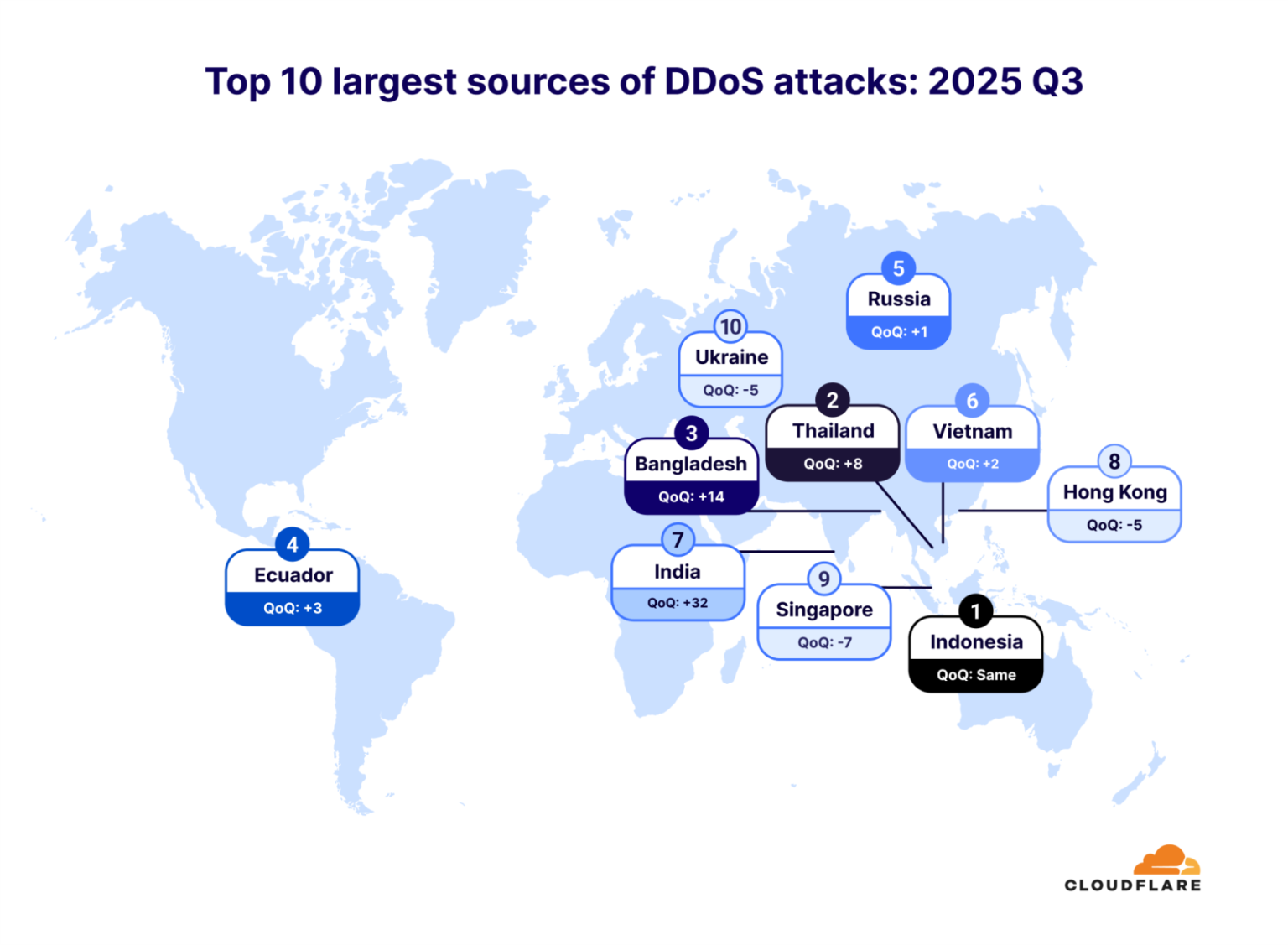

尽管如此,中国仍是受攻击最多的国家,紧随其后的是土耳其、德国、巴西以及美国(排名上升 11 位) 。令人意外的是,印度尼西亚连续第四个季度成为全球最大的攻击源国,前十大攻击源中有七个位于亚洲。![]()

自动化防御是关键

Cloudflare 得出结论:由于如今大多数攻击 “速度过快,任何人工或按需服务都无法及时响应”,企业在当前数字时代必须更多依赖自动化系统才能保障安全。

“网络犯罪分子从各个角度发起攻击,其尝试极为顽固。尽管此次攻击已被成功缓解,但这一事件明确提醒我们:以流量为核心的 DDoS 攻击活动仍在快速演变,其速度远超大多数组织的防御能力,”ESET 全球网络安全顾问杰克・摩尔(Jake Moore) 表示。

在评论 Aisuru 僵尸网络的重要性时,摩尔强调:“该僵尸网络的攻击规模及其采用的高度随机化流量表明,仅依赖传统过滤机制或静态规则并不总能奏效;此外,DDoS 攻击是一种巧妙的攻击方式 —— 无需真正入侵网络即可针对企业发起攻击,且攻击者能在很大程度上保持匿名,这使其在破坏方面极具成效。”

“然而,即便有了当前完善的防护措施,威胁行为者的装备每年都在升级,还会大规模使用更多 IP 地址来淹没(flood) 系统,这使得防护难度日益增加。企业需要再次持续探索如何构建具备前瞻性的网络防御体系,并时刻准备应对各种意外情况,” 他建议道。

发表评论

您还未登录,请先登录。

登录