一个臭名昭著的威胁组织已将攻击重心转向加拿大,发起了一场融合企业间谍活动与勒索软件暴力攻击的精密网络攻击行动。安全厂商Sophos发布的一份新报告显示,代号为GOLD BLADE(又名 RedCurl 或 RedWolf)的威胁行为者,正凭借其精良的工具与战术组合,持续针对加拿大境内机构发起攻击。

2024 年 2 月至 2025 年 8 月期间,安全分析师共调查了近40 起与该组织 “STAC6565” 攻击行动相关的入侵事件。此次攻击的地域集中度相当惊人:“该攻击行动体现出该组织罕见的精准地域聚焦策略,近 80% 的攻击目标均为加拿大境内机构。”

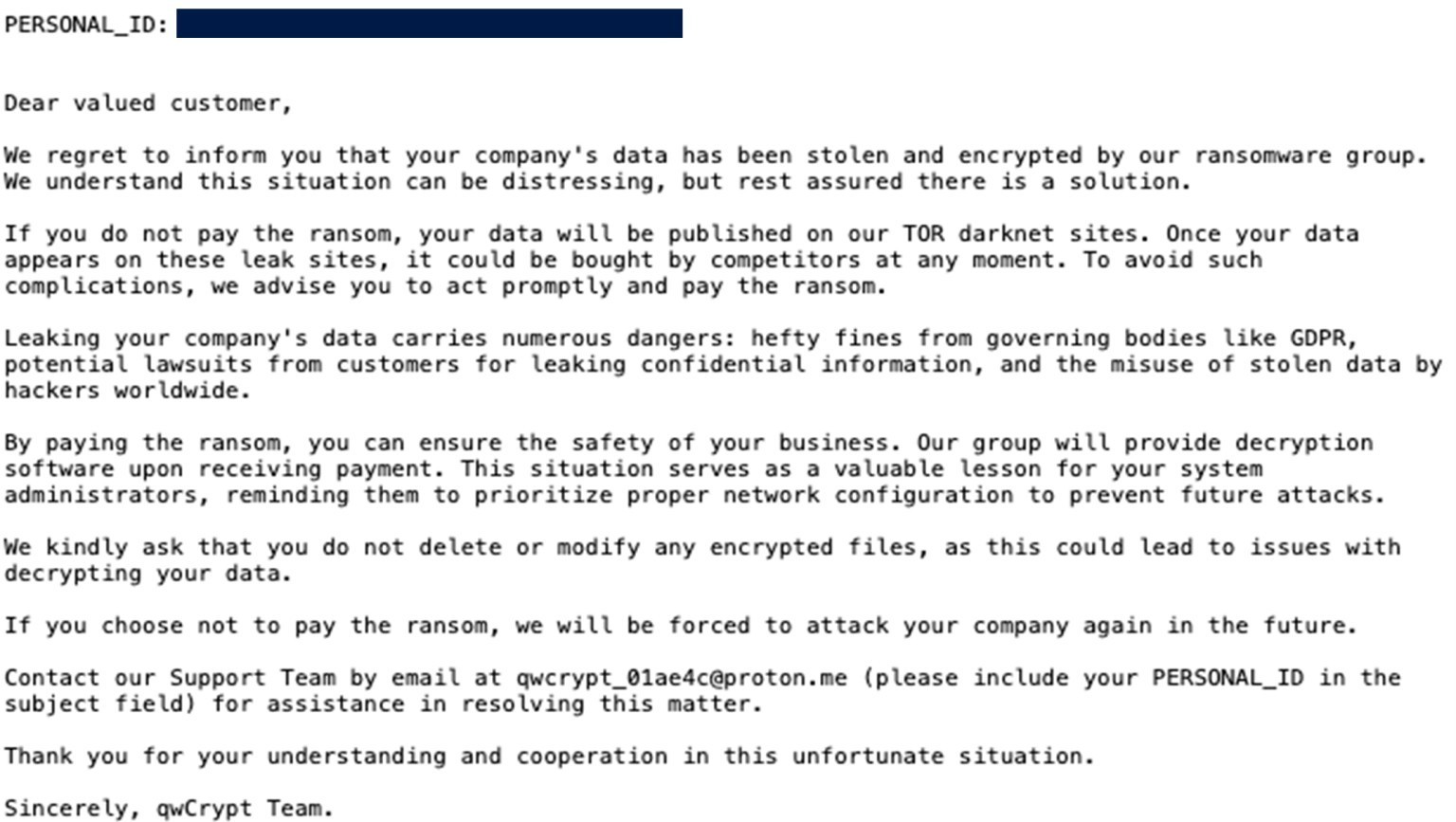

GOLD BLADE 历来以 “黑客雇佣” 模式窃取企业敏感商业机密,如今已演变为一类复合型威胁组织。尽管间谍活动仍是其核心攻击手段,该组织还开始 **“选择性投放 QWCrypt 勒索软件”**,借此将非法入侵直接转化为经济收益。

这种策略转变,凸显出该组织务实且高度专业化的运作模式。报告指出:“GOLD BLADE 能够不断迭代攻击投递方式并优化技术手段,这体现出其将网络入侵视作核心业务的专业化运作思路。” 不同于传统勒索软件团伙 “广撒网、碰运气” 的攻击模式,GOLD BLADE 的攻击行动具有极强的计划性与针对性。

该组织摒弃了传统钓鱼邮件攻击手段,转而采用一种更隐蔽的入侵路径 ——招聘平台。攻击者滥用Indeed、JazzHR及ADP Workforce Now等公信力较高的招聘服务平台,将植入恶意代码的简历直接投递至目标企业的人力资源部门。

Sophos 分析师指出:“这种通过招聘平台投递恶意简历的方式,标志着以人力资源为主题的社会工程学攻击手段实现了显著升级。”

一旦受害者打开这份恶意简历,一个多阶段感染链便会被触发,最终在目标设备上部署该组织的定制化恶意软件RedLoader。这款加载器已历经多次快速迭代,攻击方式从最初简单的DLL 侧加载,发展为融合WebDAV 服务器、Cloudflare Workers及伪装系统文件的复杂攻击链。

为确保恶意软件能够不受阻碍地运行,GOLD BLADE 采用了 **“自带漏洞驱动(Bring Your Own Vulnerable Driver,BYOVD)”攻击技术。他们会同步部署定制版Terminator EDR 查杀工具 **,以及一款经过数字签名但存在漏洞的Zemana 反恶意软件驱动程序。

这种组合攻击手段,能够让攻击者在内核层面直接禁用安全防护软件。更嚣张的是,攻击者还会修改 Windows 注册表,“禁用两项核心 Windows 安全机制:漏洞驱动黑名单…… 以及虚拟机监控器强制代码完整性(Hypervisor-Enforced Code Integrity)”。

尽管攻击手法极为张扬,GOLD BLADE 的真实身份依旧成谜。可以确定的是,该组织具备极强的攻击持续性与技术适应性。其运作模式呈现出 “蛰伏期与突发活跃期交替” 的特征,通过持续优化攻击战术,始终领先于安全防御方的应对手段。

发表评论

您还未登录,请先登录。

登录