Apache Uniffle 曝出高危漏洞 —— 这款远程洗牌服务(remote shuffle service)是支撑大型分布式计算引擎数据传输的核心组件。该漏洞编号为 CVE-2025-68637,CVSS 评分高达 9.1(最高风险等级),意味着运行 Apache Spark、Hadoop MapReduce 及 Tez 的大数据环境正面临即时威胁。

漏洞根源在于 Uniffle HTTP 客户端的不安全默认配置,这一缺陷相当于为中间人攻击(Man-in-the-Middle, MITM)敞开了大门。

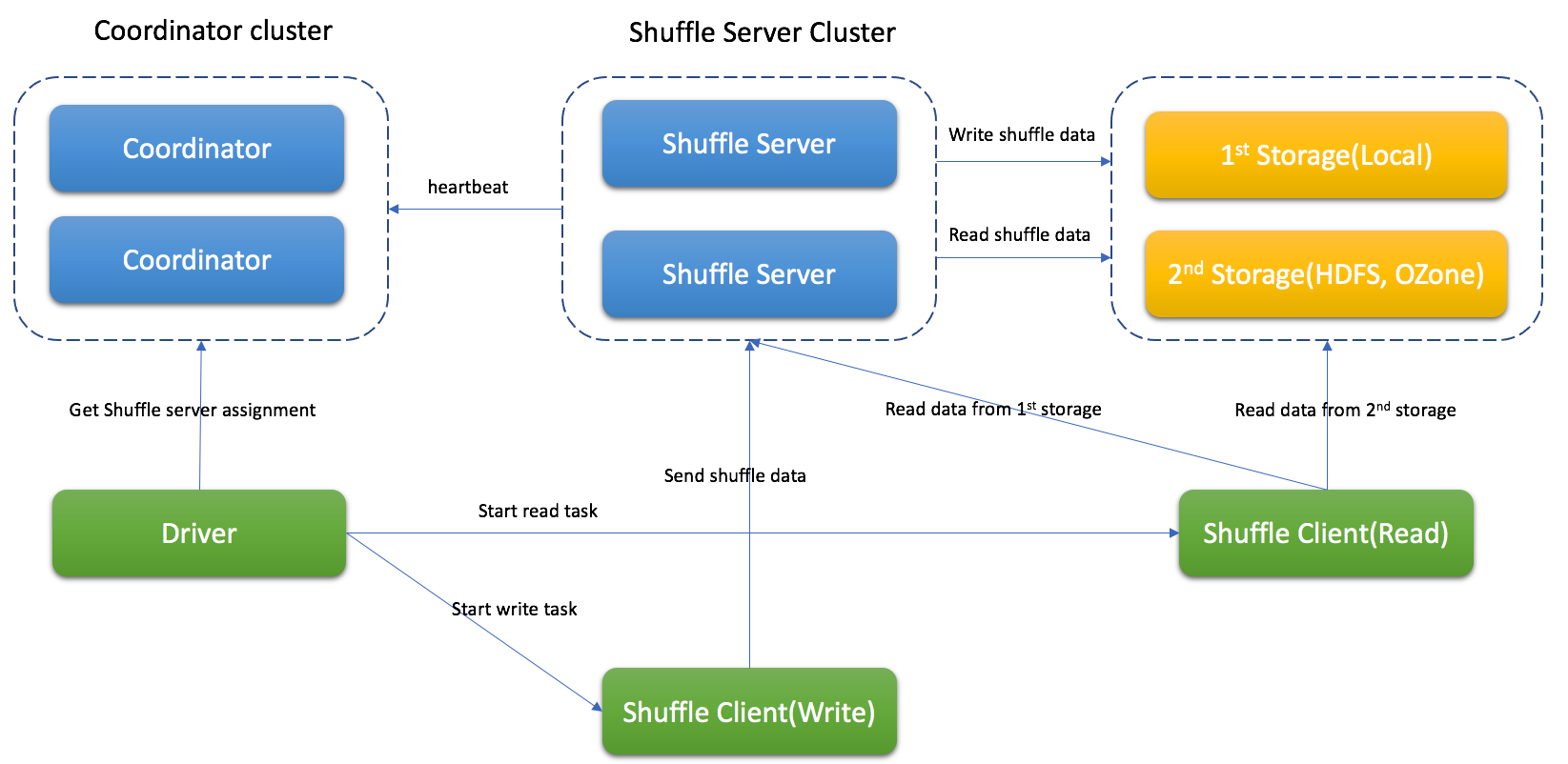

Apache Uniffle 是现代数据基础设施中的关键组件,负责处理 “洗牌(shuffling)” 操作 —— 即计算过程中在集群间重新分配数据的复杂流程。通过将这一任务卸载至远程服务,Uniffle 支持 “存储分离部署” 模式,能够弹性适配超大规模计算任务。

然而,传输如此庞大的数据量需要安全通道,而这正是该软件的短板所在。

根据漏洞披露信息,问题出在 Uniffle HTTP 客户端对 SSL/TLS 连接的处理机制上。默认配置下,客户端会信任所有 SSL 证书,并禁用主机名验证功能。

这一缺陷导致 Uniffle 命令行工具 / 客户端与 Uniffle Coordinator 服务之间的所有 REST API 通信都面临拦截风险。攻击者只要处于网络链路中,就能轻易出示伪造证书,拦截或篡改控制指令流量,而客户端不会发出任何警报。

该漏洞影响 0.10.0 版本之前的所有 Apache Uniffle 版本。

Apache Uniffle 官方团队已发布 0.10.0 版本修复此高危安全漏洞。此次更新强制启用严格的证书验证和主机名验证机制,确保客户端仅与合法的 Coordinator 服务建立通信。

官方强烈建议运行 Uniffle 集群的管理员立即升级版本,以防止分布式计算管道中的数据遭到潜在拦截。

发表评论

您还未登录,请先登录。

登录