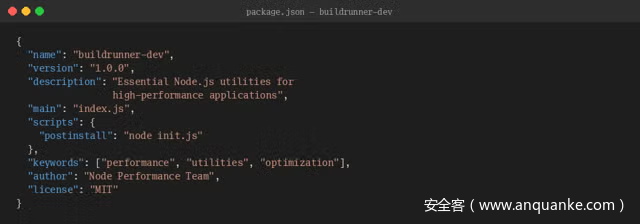

buildrunner高度近似的名称,诱使用户因拼写失误误下载。这意味着,攻击在软件安装的瞬间便已启动。

海量干扰代码,掩盖真实恶意逻辑

恶意软件包植入计算机后,会自动执行脚本并下载名为packageloader.bat的文件。

Veracode 研究人员在独家提供给Hackread.com的博客文章中指出:该文件体积庞大、结构极度混乱,代码行数超 1600 行,但绝大多数内容都是用于迷惑安全扫描器的 “垃圾噪声”。

raven、glacier、monsoon等无意义随机字符串,真正有效指令仅约 21 行。进一步分析显示,该恶意程序具备较强的反检测能力:会主动检查系统中是否存在 ESET、Malwarebytes、F-Secure 等主流杀毒软件。一旦检测到杀软,便会通过多种手段静默绕过,不触发任何告警。

它首先将自身复制到隐蔽目录,命名为protect.bat实现持久化驻留,随后检查自身是否拥有管理员权限。

若权限不足,则利用 Windows 系统工具fodhelper.exe绕过安全提示,用户全程不会收到任何权限申请弹窗。

恶意代码藏身图片,利用隐写术躲避检测

本次攻击最具特点的环节,是将核心木马隐匿在图片中,该技术被称为隐写术(steganography)。

恶意程序会从免费图床下载一张 PNG 图片,在普通用户眼中,这只是一张模糊、充满杂色的无效图片;但恶意代码可解析图片中的 RGB 像素值,从中提取并还原出藏匿的指令。

此外,研究人员还发现该恶意程序使用进程空心化(process hollowing) 技术:将正常程序的内存空间替换为恶意代码,使其在系统中看似合法进程。

完成一系列隐蔽动作后,它最终释放并安装Pulsar RAT远控木马。

Pulsar 是一款远程访问木马,可让黑客完全控制受感染主机。

攻击者还使用CheaperMyanmarCaribbean.exe这类怪异文件名,让木马在系统内存中持续隐蔽。

尽管该攻击仅出现在 NPM 平台的开发者工具中,却揭示一个严峻事实:一张看似普通的图片,即可成为藏匿重大威胁的载体。

发表评论

您还未登录,请先登录。

登录